Sensoru tīkla arhitektūra, ko izmanto bezvadu sensoru tīklā (WSN) . To var izmantot dažādās vietās, piemēram, skolās, slimnīcās, ēkās, ceļos utt. dažādām lietojumprogrammām, piemēram, katastrofu pārvaldībai, drošības pārvaldībai, krīzes pārvaldībai utt.

Arhitektūras veidi WSN

WSN tiek izmantoti 2 arhitektūras veidi: Layered Network Architecture un Clustered Architecture. Tie ir izskaidroti šādi.

1. Slāņainā tīkla arhitektūra

Slāņu tīkla arhitektūrā tiek izmantoti vairāki simti sensoru mezglu un jaudīga bāzes stacija. Tīkla mezgli ir sakārtoti koncentriskos slāņos.

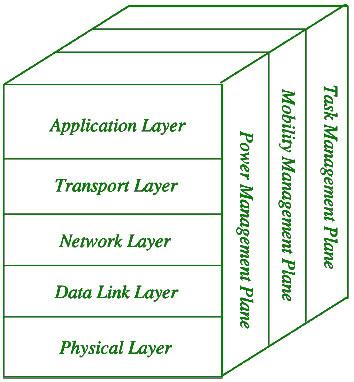

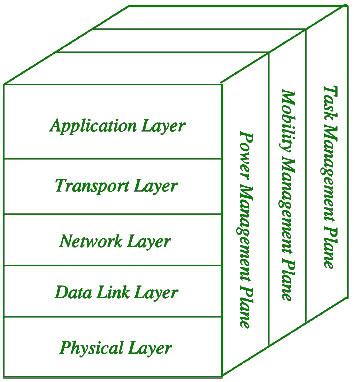

Tas sastāv no 5 slāņiem un 3 šķērsslāņiem.

5 slāņi ir:

- Uzklāšanas slānis

- Transporta klase

- Tīkla slānis

- Datu saites slānis

- Fizikas stunda

Šķērsslāņi ietver:

- Enerģijas pārvaldības plakne

- Mobilitātes vadības plakne (Mobilitātes vadības plakne)

- Uzdevumu vadības plāns

Slāņu tīkla arhitektūra ietver 5 slāņus un 3 šķērsslāņus

Slāņu tīkla arhitektūras izmantošanas priekšrocība ir tāda, ka katrs mezgls ir iesaistīts tikai neliela attāluma, mazjaudas pārraidē uz blakus esošajiem mezgliem, jo salīdzinājumā ar citām sensoru tīkla arhitektūrām ir mazāks enerģijas patēriņš. Tas ir mērogojams un izturīgāks pret kļūmēm.

2. Klasterizētā tīkla arhitektūra

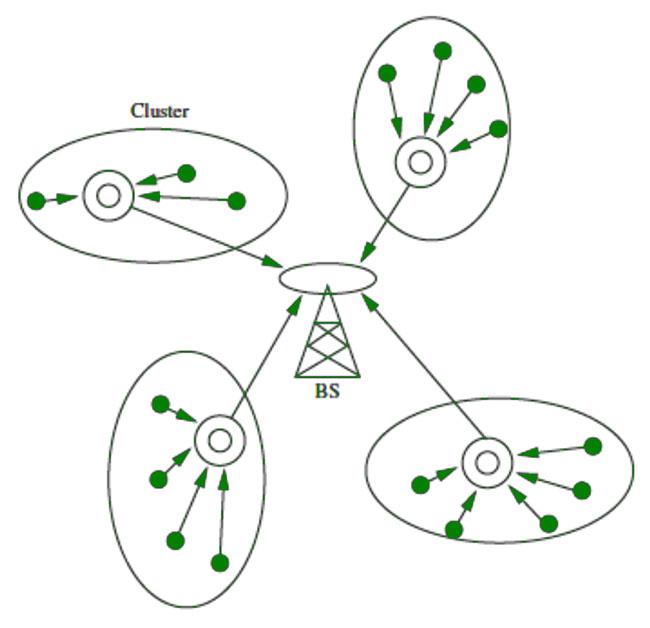

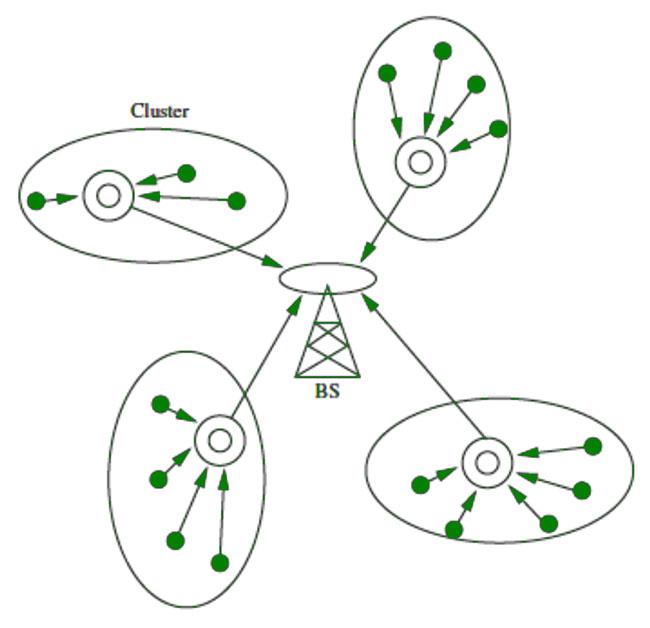

Klasterizētā tīkla arhitektūrā sensoru mezgli automātiski apvienojas grupās, ko sauc par klasteriem. Tas ir balstīts uz Leach Protocol, izmantojot klasterus. Leach Protocol apzīmē Low Energy Adaptive Clustering Hierarchy.

Izskalošanās protokola īpašības:

- Tā ir 2 līmeņu hierarhiska klasteru arhitektūra.

- Tas ir sadalīts algoritms, kas organizē sensoru mezglus vairākās grupās, ko sauc par klasteriem.

- Klastera galvas mezgli katrā klasterī tiek veidoti automātiski, izveidojot daudzkārtējas laika dalīšanas (TDMA) grafiku.

- Tas izmanto koncepciju, ko sauc par energoefektīvu datu saplūšanu.

Klasterizēta tīkla arhitektūra

Klasterizētā tīkla arhitektūra ir ļoti noderīgs sensoru tīkls Data Fusion īpašību dēļ. Katrā klasterī katrs mezgls sazinās ar klastera galvu, lai apkopotu informāciju. Visi izveidotie klasteri koplieto savākto informāciju ar bāzes staciju. Klasteru veidošana un klasteru galvas izvēle katrā klasterī ir neatkarīgs un autonoms sadalīts process.