Kā labot Jums nav atļaujas saglabāt šajā vietā operētājsistēmā Windows

Kad Windows parāda kļūdu “Jums nav atļaujas saglabāt šajā vietā”, tas neļaus jums saglabāt failus vajadzīgajās mapēs.

2019. gada 8. janvārī lietotāji Google Play veikalā redzēja pirmo ļaunprātīgās programmatūras Clipper versiju. Tā maskējās kā nekaitīga lietotne, lai pieviltu cilvēkus to lejupielādēt, un pēc tam sāka novirzīt kriptovalūtu ļaunprogrammatūras īpašniekam.

Bet kas ir Clipper ļaunprogrammatūra, kā tā darbojas un kā var izvairīties no šīs ļaunprogrammatūras uzbrukumiem?

Uzziniet par Clipper ļaunprātīgu programmatūru

Clipper mērķis ir kriptovalūtas maka adreses vienā darījumā. Šī maka adrese ir kā bankas konta numura kriptovalūtas versija. Ja vēlaties, lai kāds jums samaksātu ar kriptovalūtu, jums ir jānorāda maka adrese, un maksātājs to ievada savā maksājuma detaļā.

Clipper nolaupa kriptovalūtas darījumus, apmainot reālās maka adreses ar tām, kas pieder Clipper radītāja maciņam. Kad lietotāji veic maksājumus no kriptovalūtas kontiem, viņi maksā Clipper radītājam, nevis sākotnējam paredzētajam saņēmējam.

Tas var radīt nopietnus finansiālus zaudējumus, ja ļaunprogrammatūrai izdodas nolaupīt vērtīgu darījumu.

Clipper veic šo mijmaiņu, uzraugot ar Clipper inficētas ierīces starpliktuvi (kur tiek glabāti kopētie dati). Katru reizi, kad lietotājs kopē datus, Clipper pārbauda, vai starpliktuvē nav kriptovalūtas maka adreses. Ja tā ir, Clipper to apmainīs ar ļaunprātīgas programmatūras veidotāja adresi.

Tagad, kad lietotāji ielīmē adresi, viņi ielīmē uzbrucēja adresi, nevis likumīgo adresi.

Clipper izmanto maku adrešu sarežģīto raksturu. Tās ir garas ciparu un burtu virknes, kas šķietami izvēlētas nejauši. Maz ticams, ka maksātājs sapratīs, ka adrese ir apmainīta, ja vien maka adresi nav izmantojis vairākas reizes.

Vēl ļaunāk, tā sarežģītība liek lietotājiem vairāk kopēt un ielīmēt adresi, nevis pašiem to ievadīt, izmantojot tastatūru. Tieši to vēlējās Klipers!

Clipper pats par sevi nav nekas jauns. Tas parādījās ap 2017. gadu un galvenokārt bija vērsts uz datoriem, kuros darbojas operētājsistēma Windows. Kopš tā laika Clipper, kura mērķauditorija ir Android, ir izstrādāta un pārdota melnajā tirgū. Inficētās lietojumprogrammas var atrast ēnainās vietnēs.

Šādas vietnes bija pamatā 2016. gada ļaunprogrammatūrai Gooligan, kas inficēja vairāk nekā 1 miljonu ierīču.

Šī ir pirmā lietotnes versija Google Play veikalā, kas oficiāli inficēta ar Clipper. Veiksmīga ļaunprātīgas programmatūras inficētas lietotnes augšupielāde oficiālajā lietotņu veikalā ir ļaunprogrammatūras izplatītāju sapņu scenārijs. No Google Play veikala lejupielādētās lietotnes nodrošina zināmu drošības sajūtu, padarot tās uzticamākas nekā lietotnes, kas atrodamas nejaušā vietnē.

Tas nozīmē, ka cilvēki bieži vien bez šaubām lejupielādē un instalē lietotnes no šejienes, un tieši to vēlas ļaunprātīgas programmatūras veidotāji.

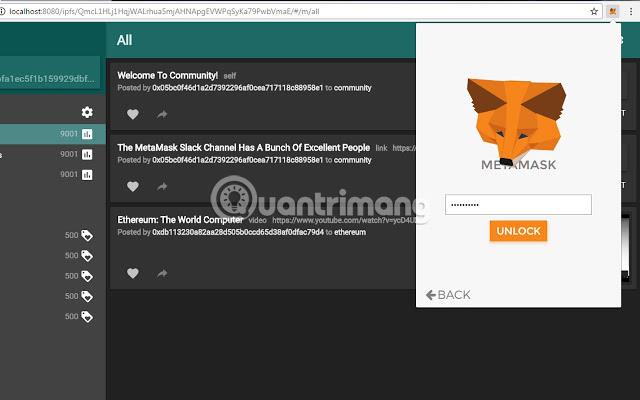

Clipper ir lietojumprogrammā ar nosaukumu MetaMask. Tas ir pakalpojums, kas faktiski nodrošina uz pārlūkprogrammu balstītas izplatītas lietojumprogrammas Ethereum kriptovalūtai . Pašlaik MetaMask nav oficiālas Android lietotnes, tāpēc ļaunprātīgas programmatūras veidotāji to izmantoja, lai liktu cilvēkiem domāt, ka oficiālā versija ir izlaista.

Šī viltotā lietotne MetaMask paveica vairāk nekā apmainīja kriptovalūtas adreses starpliktuvē. Tā arī pieprasīja lietotāju Ethereum konta informāciju kā daļu no viltus konta iestatīšanas. Kad lietotājs ir ievadījis savus datus, ļaunprogrammatūras radītājam būs visa informācija, kas nepieciešama, lai pieteiktos kontā.

Par laimi, apsardzes uzņēmums atklāja Clipper, pirms tas nodarīja pārāk lielu kaitējumu. Viltus lietotne MetaMask tika augšupielādēta 2019. gada 1. februārī, taču tika ziņots un noņemta tikai nedaudz vairāk nekā nedēļu vēlāk.

Lai gan šāda veida uzbrukumi ir diezgan jauni, tas nav pārāk pārsteidzoši. Kriptovalūta mūsdienās ir milzīgs bizness, un līdz ar to ir iespēja nopelnīt milzīgas naudas summas. Lai gan lielākā daļa cilvēku ir apmierināti ar naudas pelnīšanu ar likumīgiem līdzekļiem, vienmēr būs tādi, kas izvēlēsies nelikumīgi izmantot citu naudu.

Kriptovalūtas ir ļaunprātīgas programmatūras veidotāju iecienītākais mērķis visā pasaulē. Viņi nolaupa ierīces procesoru, pārvēršot to sev par kriptovalūtu, primārajam lietotājam tos neatklājot.

Tāpat kā šis Clipper ļaunprātīgas programmatūras piemērs, drošības uzņēmumi ir atraduši nelietīgus kriptovalūtas ieguvējus, kas inficē Google Play veikala lietotnes ar ļaunprātīgu programmatūru. Tādējādi tas varētu būt tikai sākums uz kriptovalūtu balstītai ļaunprogrammatūrai, kas uzbrūk lietotājiem Android tālruņos.

Tas var izklausīties ļoti biedējoši, taču izvairīties no Clipper uzbrukuma ir pavisam vienkārši. Clipper ir atkarīgs no tā, vai lietotāji nezina par tā esamību un ignorē brīdinājuma zīmes. Lai to uzvarētu, ir svarīgi saprast, kā darbojas Clipper. Izlasot šo rakstu, esi paveicis 90% no darba!

Vispirms vienmēr noteikti lejupielādējiet lietotni no Google Play veikala. Lai gan Google Play nav ideāls, tas ir daudz drošāks nekā citas ēnas interneta vietnes. Centieties izvairīties no vietnēm, kas darbojas kā trešo pušu Android lietotņu veikali, jo tajās, visticamāk, ir ļaunprātīga programmatūra nekā pakalpojumā Google Play.

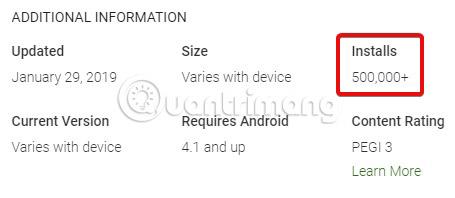

Lejupielādējot lietotnes pakalpojumā Google Play, pirms instalēšanas vēlreiz pārbaudiet lietotnes lejupielādes kopējo skaitu. Ja lietotne ir bijusi pieejama jau ilgu laiku un tai ir maz lejupielāžu, lejupielāde var būt riskanta. Tāpat, ja lietotne apgalvo, ka tā ir populāra pakalpojuma mobilā versija, vēlreiz pārbaudiet izstrādātāja nosaukumu.

Ja nosaukums atšķiras (pat nedaudz atšķiras) no oficiālā izstrādātāja nosaukuma, tā ir svarīga brīdinājuma zīme, ka kaut kas nav pareizi.

Pat ja tālrunis ir inficēts ar Clipper, lietotāji var izvairīties no uzbrukuma, esot piesardzīgāki. Vēlreiz pārbaudiet katru maka adresi, kas tiks ielīmēta, lai pārliecinātos, ka tā nav mainīta pusceļā. Ja jūsu ielīmētā adrese atšķiras no kopētās adreses, tas nozīmē, ka Clipper slēpjas sistēmā.

Palaidiet pilnu Android vīrusu skenēšanu un noņemiet visas nesen instalētās ēnas lietotnes.

Clipper var būt kaitīgs ikvienam, kurš apstrādā lielu kriptovalūtas daudzumu. Maka adrešu sarežģītais raksturs apvienojumā ar lietotājiem tipisko tendenci kopēt un ielīmēt sniedz Clipper iespēju uzbrukt.

Daudzi cilvēki var pat neapzināties, ko viņi ir izdarījuši, kamēr nav par vēlu!

Par laimi, uzveikt Clipper ļaunprātīgu programmatūru ir vienkārši: nekad nelejupielādējiet aizdomīgas lietotnes un vēlreiz pārbaudiet visas maka saites pirms darījumu apstiprināšanas.

Kad Windows parāda kļūdu “Jums nav atļaujas saglabāt šajā vietā”, tas neļaus jums saglabāt failus vajadzīgajās mapēs.

Syslog Server ir svarīga IT administratora arsenāla sastāvdaļa, it īpaši, ja runa ir par notikumu žurnālu pārvaldību centralizētā vietā.

Kļūda 524: iestājās taimauts ir Cloudflare specifisks HTTP statusa kods, kas norāda, ka savienojums ar serveri tika slēgts taimauta dēļ.

Kļūdas kods 0x80070570 ir izplatīts kļūdas ziņojums datoros, klēpjdatoros un planšetdatoros, kuros darbojas operētājsistēma Windows 10. Tomēr tas tiek parādīts arī datoros, kuros darbojas operētājsistēma Windows 8.1, Windows 8, Windows 7 vai vecāka versija.

Nāves zilā ekrāna kļūda BSOD PAGE_FAULT_IN_NONPAGED_AREA vai STOP 0x00000050 ir kļūda, kas bieži rodas pēc aparatūras ierīces draivera instalēšanas vai pēc jaunas programmatūras instalēšanas vai atjaunināšanas, un dažos gadījumos kļūdas cēlonis ir bojāts NTFS nodalījums.

Video plānotāja iekšējā kļūda ir arī nāvējoša zilā ekrāna kļūda. Šī kļūda bieži rodas operētājsistēmās Windows 10 un Windows 8.1. Šajā rakstā ir parādīti daži veidi, kā novērst šo kļūdu.

Lai paātrinātu Windows 10 sāknēšanu un samazinātu sāknēšanas laiku, tālāk ir norādītas darbības, kas jāveic, lai noņemtu Epic no Windows startēšanas un neļautu Epic Launcher palaist operētājsistēmā Windows 10.

Failus nevajadzētu saglabāt darbvirsmā. Ir labāki veidi, kā saglabāt datora failus un uzturēt kārtīgu darbvirsmu. Nākamajā rakstā tiks parādītas efektīvākas vietas, kur saglabāt failus operētājsistēmā Windows 10.

Lai kāds būtu iemesls, dažreiz jums būs jāpielāgo ekrāna spilgtums, lai tas atbilstu dažādiem apgaismojuma apstākļiem un mērķiem. Ja jums ir nepieciešams novērot attēla detaļas vai skatīties filmu, jums jāpalielina spilgtums. Un otrādi, iespējams, vēlēsities arī samazināt spilgtumu, lai aizsargātu klēpjdatora akumulatoru.

Vai jūsu dators nejauši pamostas un tiek parādīts logs ar uzrakstu “Pārbauda atjauninājumus”? Parasti tas ir saistīts ar programmu MoUSOCoreWorker.exe — Microsoft uzdevumu, kas palīdz koordinēt Windows atjauninājumu instalēšanu.