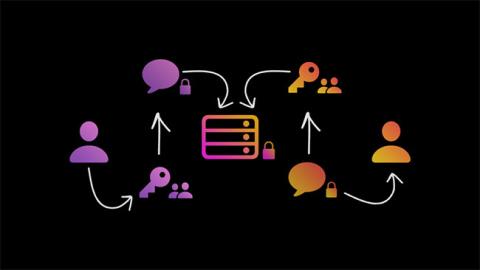

Kas yra nuo galo iki galo šifravimas? Kaip tai veikia?

Pripažindamos šį poreikį, pagrindinės internetinės pranešimų paslaugos naudoja techniką, vadinamą tiesioginiu šifravimu, kad apsaugotų ir apsaugotų vartotojų pokalbius.