Kaip pataisyti Neturite leidimo išsaugoti šioje „Windows“ vietoje

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

Šiame straipsnyje paaiškinama, kaip naudoti PuTTY terminalo langą sistemoje Windows, kaip konfigūruoti PuTTY, kaip kurti ir išsaugoti konfigūracijas ir kurias konfigūracijos parinktis keisti. Šiame straipsnyje taip pat aptariamos išplėstinės temos, pvz., autentifikavimo viešuoju raktu konfigūravimas.

Atsisiųskite ir įdiekite

Programinę įrangą, skirtą Windows platformai, galite atsisiųsti čia . Išsamias diegimo instrukcijas rasite straipsnyje: Kaip įdiegti „PuTTY“ sistemoje „Windows“ .

Paleiskite PuTTY ir prisijunkite prie serverio

Jei diegdami pasirenkate sukurti darbalaukio nuorodą, galite atidaryti programinę įrangą tiesiog (dukart) spustelėdami šią nuorodą. Jei ne, atidarykite programinę įrangą iš „Windows“ meniu Pradėti.

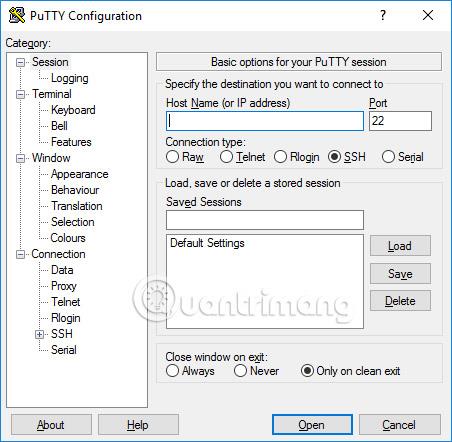

Kai programinė įranga paleidžiama, atsidaro langas pavadinimu PuTTY Configuration . Šio lango kairėje yra konfigūracijos langas, pagrindinio kompiuterio pavadinimo (arba IP adreso ) laukas ir kitos parinktys centre, o apačioje dešinėje – seansų išsaugojimo langas.

Kad būtų patogiau naudotis, tereikia lauke Host Name įvesti domeno pavadinimą arba pagrindinio kompiuterio, prie kurio norite prisijungti, IP adresą ir spustelėti Atidaryti (arba paspausti Enter). Domeno pavadinimas bus panašus į studentus.example.edu. IP adresas atrodys kaip 78.99.129.32.

Jei neturite serverio

Jei neturite serverio, prie kurio galėtumėte prisijungti, galite išbandyti „Tectia SSH“ sistemoje „Windows“ arba „ OpenSSH“ sistemoje „Linux“.

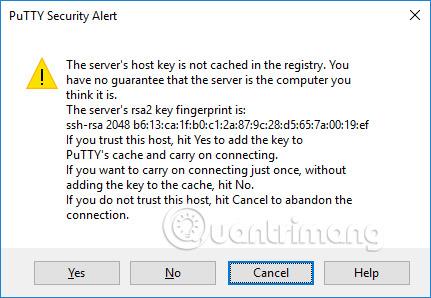

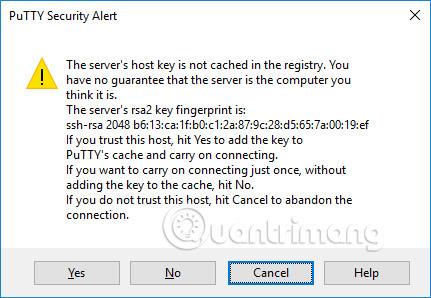

Saugos įspėjimo dialogo langas

Kai prisijungiate prie serverio pirmą kartą, galite matyti PuTTY saugos įspėjimo dialogo langą apie tai, kad serverio pagrindinio kompiuterio raktas nėra saugomas registre. Tai normalu, kai jungiatės prie serverio pirmą kartą. Jei gaunate šį pranešimą jungdamiesi prie serverio, tai taip pat gali reikšti, kad kažkas bando užpulti jūsų ryšį ir pavogti slaptažodžius naudodamas „man-in-the-middle“ ataką.

Tačiau, kaip minėta, pirmą kartą prisijungus, tai yra normalu ir jums tereikia spustelėti Taip. Jei ne, galite patikrinti rodomą rakto piršto atspaudą ir įsitikinti, kad jis sutampa su serverio naudojamu piršto atspaudu. Tiesą sakant, beveik niekas to nedaro, nes bet kuriuo atveju saugiau naudoti tinkamą SSH raktų valdymo sprendimą.

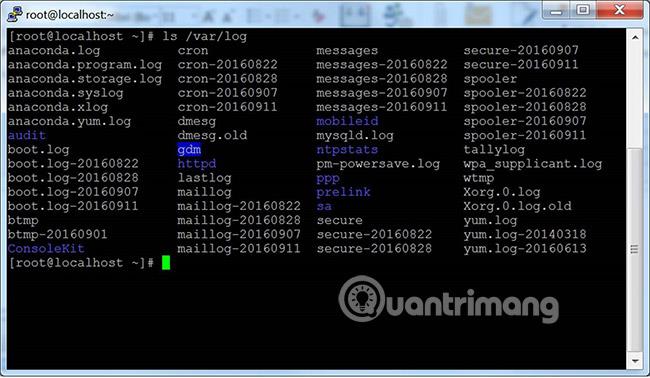

Terminalo langas ir prisijungimo informacija

Po saugumo įspėjimo pamatysite terminalo langą. Pagal numatytuosius nustatymus tai juodas ir labai neskoningas langas. Pirmiausia jis paprašys jūsų vartotojo vardo ir slaptažodžio. Po to serveryje gausite komandų eilutę.

Galite įvesti tekstą terminalo lange. Dabar esate prisijungę prie serverio ir viskas, ką įvesite terminalo lange, bus išsiųsta į serverį. Šiame lange taip pat rodomas serverio atsakymas. Galite paleisti bet kurią teksto programą serveryje naudodami terminalo langą. Sesija baigiama, kai išeinate iš komandinės eilutės apvalkalo serveryje (paprastai komandų eilutėje įvedant exit arba paspaudus Ctrl+D). Arba galite priverstinai nutraukti seansą uždarydami terminalo langą.

Konfigūracijos parinktys ir profiliai išsaugomi

Pradiniame konfigūracijos lange yra daug parinkčių. Dauguma jų yra nereikalingi tik bendram naudojimui.

Uostas

Prievado lauke nurodomas TCP/IP prievadas, prie kurio reikia prisijungti. SSH atveju tai yra prievadas, kuriame veikia SSH serveris. Paprastai reikšmė yra 22. Jei dėl kokių nors priežasčių reikia prisijungti prie kito prievado, tiesiog pakeiskite šią reikšmę. Tačiau dažniausiai tik kūrėjai pakeičia šią reikšmę į ką nors kita, tačiau kai kurios įmonės taip pat naudoja SSH serverius nestandartiniuose prievaduose arba paleidžia kelis SSH serverius tame pačiame serveryje skirtinguose prievaduose.

Ryšio tipas

Ryšio tipo pasirinkimo beveik niekada nereikia keisti. Tiesiog palikite jį kaip SSH. SSH yra saugus užšifruotas ryšio protokolas, skirtas užtikrinti maksimalią jūsų slaptažodžių ir duomenų apsaugą.

Neapdorotus ryšius kūrėjai gali naudoti norėdami išbandyti TCP/IP lizdų jungtis (pavyzdžiui, kurdami tinklo programas, kurios klausosi TCP/IP prievaduose).

Telnet yra senas protokolas, kuris beveik nenaudojamas, nebent valdote senesnę nei 10 metų įrangą. Telnet nėra saugus. Slaptažodžiai tinkle siunčiami nešifruoti. Ir, žinoma, užpuolikai gali lengvai pasiklausyti informacijos ir pavogti naudotojų vardus bei slaptažodžius. Rlogin yra senas protokolas su panašiais trūkumais.

Nuoseklus prievadas yra dar vienas ryšio mechanizmas, skirtas kompiuteriui prijungti prie išorinių įrenginių. Dauguma asmeninių kompiuterių šiandien nebeturi nuosekliųjų prievadų, tačiau kartais jie vis dar naudojami fiziniams įrenginiams, prietaisams, mechanizmams ar ryšių įrangai valdyti. Kitas nuosekliojo prievado naudojimas yra operacinių sistemų arba įterptosios programinės įrangos derinimas.

Įkelkite, išsaugokite arba ištrinkite išsaugotą seansą

Šioje skiltyje galite išsaugoti nustatymus kaip pavadintą profilį. Tiesiog įveskite savo naujo profilio pavadinimą laukelyje Išsaugotos sesijos ir spustelėkite Išsaugoti , kad sukurtumėte naują profilį. Jūsų serverio pavadinimas ir kiti nustatymai išsaugomi profilyje.

Išsaugoti profiliai rodomi didesniame laukelyje žemiau. Iš pradžių jame bus tik numatytieji nustatymai. Išsaugotas profilis bus įtrauktas ten. Pasirinkite profilį ir spustelėkite Įkelti , kad galėtumėte naudoti anksčiau išsaugotą profilį. Pasirinkite profilį ir spustelėkite Ištrinti , kad ištrintumėte profilį, kurio nebereikia.

Uždarykite langą su exit komanda

Galiausiai terminalo lango uždarymas su exit komanda parodo, ar terminalo langas automatiškai uždaromas nutraukus ryšį. Labai mažai reikia jį pakeisti iš numatytosios reikšmės Tik švaraus išėjimo metu.

Konfigūracijos parinktys kairiajame lange

Kitas parinktis galite rasti kairiojoje srityje, pavadintoje Kategorija. Pasirinkite kategoriją iš čia ir dešinysis langas pasikeis, kad būtų rodomos konfigūracijos parinktys, atitinkančios tą kategoriją. Rodomos parinktys pradeda priklausyti kategorijai Sesija.

Čia aprašomos tik atitinkamos parinktys. Yra daug galimybių, ir dauguma jų niekada nebus panaudotos.

Terminalo parinktys

Šios kategorijos parinktys turi įtakos terminalo emuliacijai ir klaviatūros atvaizdavimui. Tai iš esmės bus savaime suprantama ir čia neapima. Labai mažai žmonių turi paliesti šias parinktis. Kai kurie žmonės gali pakeisti varpelio simbolio valdymą arba žmonės, naudojantys mažiau žinomas operacines sistemas, gali pakeisti tai, kas siunčiama grįžimo klavišu , arba ištrinti simbolį.

Parinktys terminalo lange

Parinktys, turinčios įtakos terminalo lango išvaizdai ir veikimui. Taip pat galima nurodyti, kaip išvesties simboliai verčiami, ir pasirinkti lango šriftus bei spalvas.

Ryšio parinktys

Tarp prisijungimo parinkčių gali būti naudingos duomenų parinktys. Automatinio prisijungimo vartotojo vardas identifikuos šiuo metu prisijungusį vartotoją, todėl vardo nereikės įvesti kiekvieną kartą prisijungus. Tarpinio serverio parinktis retai naudinga namų vartotojams, tačiau gali būti reikalinga įmonėms, kurios neleidžia prisijungti prie išeinančio interneto nenaudojant SOCKS tarpinių serverių ar kitų panašių mechanizmų. Nesijaudinkite, jei nežinote, kas yra SOCKS tarpinis serveris , tiesiog išeikite iš šio skyriaus.

Telnet , Rlogin ir Serial įrašuose yra tik tų protokolų parinktys ir labai nedaug žmonių jomis naudojasi.

Tačiau kai kuriems žmonėms SSH parinktys yra svarbios ir naudingos. Paprastam vartotojui ar studentui nereikia dėl jų jaudintis. Bet jei norite naudoti viešojo rakto autentifikavimą, jie yra būtini. Atminkite, kad turite atidaryti SSH nuostatas spustelėdami mažą [+] piktogramą . Priešingu atveju nematysite visų parinkčių.

Raktų keitimas, pagrindinio kompiuterio raktai ir šifro parinktys

Beveik niekada nenorite liesti Kex (raktų keitimo), pagrindinio kompiuterio raktų ar šifravimo parinkčių. Visi jie turi pagrįstas numatytąsias reikšmes, ir dauguma žmonių nepakankamai žino apie kodavimą, kad galėtų pasirinkti, kuri yra geresnė. Taigi tiesiog nekreipkite dėmesio į šias parinktis, nebent tikrai žinote, ką darote.

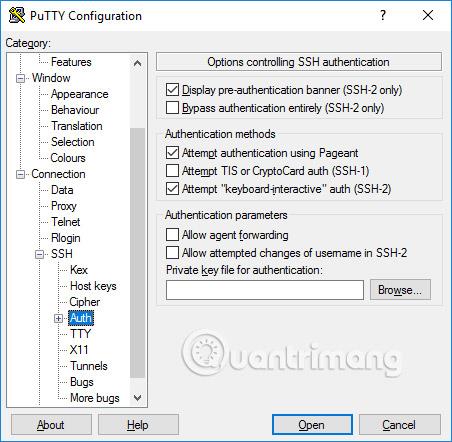

Autentifikavimo parinktys – autentifikavimas viešuoju raktu

Auth submedyje yra keletas parinkčių, kurios gali būti naudingos. Spustelėjus Auth , rodomas langas pavadinimu Parinktys , valdančios SSH autentifikavimą. Norėdami įjungti autentifikavimą viešuoju raktu, tiesiog sugeneruokite SSH raktą ir spustelėkite mygtuką Naršyti autentifikavimo parametrų laukelyje, esančiame šio konfigūracijos lango viduryje, dešinėje. Patyrę vartotojai taip pat gali norėti pažymėti žymimąjį laukelį Leisti agento persiuntimą, kad būtų naudojamas raktas pagrįstas vienkartinis prisijungimas.

Daugumai vartotojų nereikia kurti SSH rakto ir nereikia žinoti, kas yra viešojo rakto autentifikavimas. Tačiau sistemos administratoriai turėtų išmokti ir taip pat susipažinti su SSH raktų valdymu ir užtikrinti, kad jų organizacija įgyvendintų aprūpinimo ir nutraukimo procesus, taip pat patikrintų, ar yra tinkamų SSH raktų.

„Active Directory“ autentifikavimas (GSSAPI / „Kerberos“)

Viena iš puikių PuTTY savybių yra vieno prisijungimo prie aktyvaus katalogo palaikymas. Techniškai jis naudoja Kerberos protokolą per programavimo sąsają, vadinamą GSSAPI. SSH protokole šis mechanizmas vadinamas GSSAPI autentifikavimu. Verslo vartotojai, naudojantys Kerberos autentifikavimą (pavyzdžiui, per Centrify arba Quest Authentication Services, žinomas kaip Vintela), gali norėti pasinaudoti šia vieno prisijungimo galimybe. Kiti vartotojai neturi dėl to jaudintis. GSSAPI autentifikavimo nustatymus rasite SSH/Auth skiltyje. Atminkite, kad turite išplėsti Auth skiltį spustelėdami [+] piktogramą , kad pamatytumėte GSSAPI parinktis.

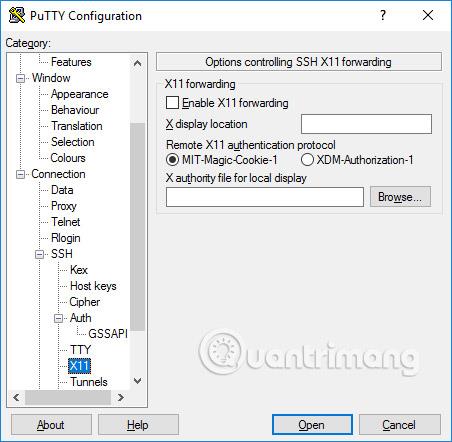

X11 persiuntimo parinktys

X11 yra protokolas ir sistema, skirta grafinėms programoms paleisti Unix ir Linux sistemose . Jis palaiko grafinių programų paleidimą nuotoliniu būdu per išorinį tinklą.

PuTTY neįdiegė X11 serverio (ekrano pusėje), tačiau jis gali veikti su daugeliu kitų produktų, kurie įdiegia X serverio funkcijas sistemoje Windows. Populiari nemokama alternatyva yra XMing.

Norėdami naudoti X11 serverį, turite pasirinkti Įgalinti X11 persiuntimą ir X rodymo vietos laukelyje įveskite localhost:0.0 . Jums nereikia jaudintis dėl kitų nustatymų.

Tuneliavimo parinktys

Paskutinė konfigūracijos parinkčių kategorija, kurią aptarsime, yra tuneliai. Jie naudojami konfigūruoti SSH tuneliavimą, taip pat žinomą kaip SSH prievado peradresavimas. Šis skydelis gali būti naudojamas ryšio persiuntimui apibrėžti. Perėjimai išsaugomi profiliuose.

Norėdami pridėti vietinę relę (ty vietinio kompiuterio TCP/IP prievadas persiunčiamas į nuotolinio įrenginio prievadą arba įrenginį, pasiekiamą iš nuotolinio įrenginio), lauke Šaltinio prievadas parašykite šaltinio prievadą , paskirties vieta ir uostas (pavyzdžiui, www.dest.com:80) lauke Paskirtis ir pasirinkite Vietinis. Spustelėkite Pridėti.

Norėdami įtraukti nuotolinį prievado persiuntimą (ty nuotolinio įrenginio TCP/IP prievadą, kuris persiunčiamas į vietinio įrenginio prievadą arba įrenginį, pasiekiamą iš vietinio įrenginio), nurodykite paskirties įrenginio šaltinio prievadą Paskirties vieta pasiekiama iš vietinio įrenginio (jūsų kompiuterio).

Paprastai jums nereikia tikrinti vietinių prievadų , kurie priima ryšius iš kitų pagrindinių kompiuterių arba nuotolinių prievadų. Tačiau jei ryšys su prievadu persiunčiamas iš tinklo, o ne iš localhost (localhost), tuomet turite patikrinti šiuos prievadus. Yra nedidelė saugumo rizika, tačiau paprastai tai nėra problema naudojant SSH tuneliavimą . Tačiau turėtumėte suprasti, kad kiekvienas, galintis prisijungti prie atitinkamo kompiuterio, taip pat gali prisijungti prie persiuntimo prievado. Kai kuriais atvejais prievadų peradresavimas gali būti naudojamas apeiti užkardas.

Žiūrėti daugiau:

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

„Syslog Server“ yra svarbi IT administratoriaus arsenalo dalis, ypač kai reikia tvarkyti įvykių žurnalus centralizuotoje vietoje.

524 klaida: Įvyko skirtasis laikas yra „Cloudflare“ specifinis HTTP būsenos kodas, nurodantis, kad ryšys su serveriu buvo nutrauktas dėl skirtojo laiko.

Klaidos kodas 0x80070570 yra dažnas klaidos pranešimas kompiuteriuose, nešiojamuosiuose kompiuteriuose ir planšetiniuose kompiuteriuose, kuriuose veikia „Windows 10“ operacinė sistema. Tačiau jis taip pat rodomas kompiuteriuose, kuriuose veikia „Windows 8.1“, „Windows 8“, „Windows 7“ ar senesnė versija.

Mėlynojo ekrano mirties klaida BSOD PAGE_FAULT_IN_NONPAGED_AREA arba STOP 0x00000050 yra klaida, kuri dažnai įvyksta įdiegus aparatinės įrangos tvarkyklę arba įdiegus ar atnaujinus naują programinę įrangą, o kai kuriais atvejais klaida yra dėl sugadinto NTFS skaidinio.

„Video Scheduler Internal Error“ taip pat yra mirtina mėlynojo ekrano klaida, ši klaida dažnai pasitaiko „Windows 10“ ir „Windows 8.1“. Šiame straipsnyje bus parodyta keletas būdų, kaip ištaisyti šią klaidą.

Norėdami pagreitinti „Windows 10“ paleidimą ir sutrumpinti įkrovos laiką, toliau pateikiami veiksmai, kuriuos turite atlikti norėdami pašalinti „Epic“ iš „Windows“ paleisties ir neleisti „Epic Launcher“ paleisti naudojant „Windows 10“.

Neturėtumėte išsaugoti failų darbalaukyje. Yra geresnių būdų saugoti kompiuterio failus ir išlaikyti tvarkingą darbalaukį. Šiame straipsnyje bus parodytos efektyvesnės vietos failams išsaugoti sistemoje „Windows 10“.

Nepriklausomai nuo priežasties, kartais jums reikės pakoreguoti ekrano ryškumą, kad jis atitiktų skirtingas apšvietimo sąlygas ir tikslus. Jei reikia stebėti vaizdo detales ar žiūrėti filmą, turite padidinti ryškumą. Ir atvirkščiai, galbūt norėsite sumažinti ryškumą, kad apsaugotumėte nešiojamojo kompiuterio akumuliatorių.

Ar jūsų kompiuteris atsitiktinai atsibunda ir pasirodo langas su užrašu „Tikrinti, ar nėra naujinimų“? Paprastai tai nutinka dėl MoUSOCoreWorker.exe programos – „Microsoft“ užduoties, padedančios koordinuoti „Windows“ naujinimų diegimą.