Kaip pataisyti Neturite leidimo išsaugoti šioje „Windows“ vietoje

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

Belaidis saugumas yra nepaprastai svarbus. Didžioji dauguma mūsų mobilųjį įrenginį, pvz., išmanųjį telefoną, planšetinį kompiuterį, nešiojamąjį kompiuterį ar kitą įrenginį, įvairiu dienos metu jungia prie maršrutizatoriaus. Be to, daiktų interneto įrenginiai taip pat prisijungia prie interneto naudodami „WiFi“.

Jie visada yra aktyvios būsenos, visada „klauso“ ir jiems visada reikia didelio saugumo. Štai kodėl WiFi šifravimo veiksmai yra labai reikalingi. Yra keletas skirtingų būdų, kaip apsaugoti „WiFi“ ryšį . Bet kaip vartotojai gali žinoti, kuris „WiFi“ saugumo standartas yra geriausias? Šis straipsnis padės atsakyti į šį klausimą.

WEP, WPA, WPA2 ir WPA3 – kuris yra geriausias apsaugos tipas?

Labiausiai paplitę „WiFi“ saugos tipai yra WEP, WPA ir WPA2.

Wired Equivalent Privacy (WEP) yra seniausias ir mažiausiai saugus WiFi šifravimo metodas. Tai, kaip WEP apsaugo „WiFi“ ryšius, yra siaubingas, todėl jei naudojate WEP, turite nedelsdami pakeisti šio tipo apsaugą.

Be to, jei naudojate seną maršruto parinktuvą , kuris palaiko tik WEP, vartotojai taip pat turėtų jį atnaujinti, kad užtikrintų didesnį saugumą ir ryšį.

Kodėl? Krekeriai (krekeriai yra žmonės, kurie puikiai dirba kompiuteriu, bet nelegaliai naudoja savo talentus privatiems interesams) surado būdą, kaip sulaužyti WEP šifravimą ir tai padaryti nesunkiai naudojant laisvai prieinamus įrankius. 2005 m. FTB viešai išsakė argumentą už nemokamų priemonių naudojimą visuomenės informuotumui didinti. Beveik kiekvienas gali tai padaryti. Dėl to „WiFi Alliance“ oficialiai atsisakė WEP standarto 2004 m.

Kol kas vartotojai turėtų naudoti WPA versiją.

Anksčiau nesaugus WEP standartas buvo „WiFi Protected Access“ (WPA) pirmtakas. WPA yra tik žingsnis į WPA2.

Kai WEP tapo nesaugus, „WiFi Alliance“ sukūrė WPA, kad suteiktų tinklo jungtims papildomą saugumo lygį prieš kuriant ir įdiegiant WPA2. WPA2 saugumo standartai visada buvo pageidaujami tikslai. Tačiau 2018 metais pasirodė ir WPA2

Šiuo metu dauguma maršrutizatorių ir „WiFi“ jungčių naudoja WPA2, nes ji vis dar apsaugota nuo daugelio šifravimo standarto spragų.

Tačiau atvyko naujausias „WiFi Protected Access“ atnaujinimas – WPA3. WPA3 yra keletas svarbių šiuolaikinės belaidžio ryšio saugos patobulinimų, įskaitant:

WPA3 dar nepateko į vartotojų maršrutizatorių rinką, nors tikimasi, kad tai turėjo įvykti 2018 m. pabaigoje. Perėjimas nuo WEP prie WPA ir nuo WPA prie WPA2 užtruko ilgai, todėl šiuo metu nėra ko jaudintis .

Be to, gamintojai turi išleisti įrenginius, kurie yra suderinami su pataisymais, o tai gali užtrukti mėnesius ar net metus.

Frazė „WiFi Protected Access“ kartojama iki 3 kartų. WPA ir WPA2 yra žinomi, tačiau WPA3 atrodo šiek tiek keista, tačiau netrukus jis pasirodys maršrutizatoriuose. Taigi, kuo skiriasi šie 3 apsaugos tipai? Ir kodėl WPA3 yra geresnis už WPA2?

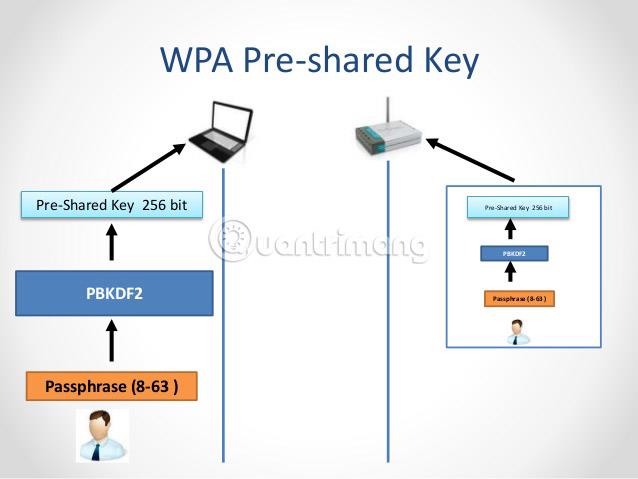

WPA beveik „nėra jokių šansų“, kai ji yra lygiagrečiai su kitais dviem konkurentais. Nepaisant stipraus viešojo rakto šifravimo ir 256 bitų WPA-PSK (iš anksto bendrinamo rakto), WPA vis dar turi tam tikrų pažeidžiamumų, „paveldėtų“ iš senojo WEP standarto (abiem jiems būdingas pažeidžiamų srautų šifravimo standartas RC4).

Pažeidžiamumas yra susijęs su laikinojo rakto vientisumo protokolo (TKIP) įdiegimu.

Pats TKIP yra didelis žingsnis į priekį, nes jis naudoja kiekvieno paketo rakto sistemą, kad apsaugotų kiekvieną duomenų paketą, siunčiamą tarp įrenginių. Deja, TKIP WPA diegimas taip pat turi atsižvelgti į senus WEP įrenginius.

Naujoji TKIP WPA sistema „perdirba“ kai kuriuos pažeidžiamos WEP sistemos aspektus ir, žinoma, tie patys pažeidžiamumai atsirado ir naujajame standarte.

WPA2 oficialiai pakeitė WPA 2006 m. Tačiau nepaisant to, WPA trumpam buvo WiFi šifravimo „viršūnė“.

WPA2 suteikia dar vieną saugos ir šifravimo atnaujinimą, visų pirma patobulinto šifravimo standarto (AES) įdiegimą vartotojų WiFi tinklams. AES yra žymiai stipresnis už RC4 (nes RC4 buvo daug kartų „nulaužtas“) ir šiuo metu yra saugumo standartas, taikomas daugeliui internetinių paslaugų.

WPA2 taip pat pristato skaitiklio šifravimo režimą su Block Chaining Message Authentication Code Protocol arba sutrumpintai CCMP, kuris pakeis šiandieninį pažeidžiamą TKIP.

TKIP išlieka WPA2 standarto dalimi, taip pat teikia funkcionalumą tik WPA įrenginiams.

KRACK ataka buvo pirmasis WPA2 pažeidžiamumas. Key Reinstallation Attack (KRACK) yra tiesioginė ataka prieš WPA2 protokolą ir, deja, susilpnina bet kokį WiFi ryšį naudojant WPA2.

Iš esmės KRACK susilpnina pagrindinį WPA2 keturių krypčių rankos paspaudimo aspektą , leidžiantį įsilaužėliams perimti ir manipuliuoti naujų šifravimo raktų generavimu saugaus ryšio proceso metu.

Tačiau net jei KRACK turi tokią galingą žalą, tikimybė, kad kažkas pasinaudos šiuo įrankiu atakuoti namų tinklą, yra labai maža.

WPA3 buvo šiek tiek pavėluotas, tačiau siūlo daug didesnį saugumą. Pavyzdžiui, WPA3-Personal suteikia vartotojams šifravimą, net jei įsilaužėliai „nulaužė“ slaptažodį prisijungę prie tinklo.

Be to, WPA3 reikalauja, kad visos jungtys naudotų apsaugotus valdymo rėmelius (PMF). PMF iš esmės pagerina privatumo apsaugą su papildomais saugos mechanizmais duomenims apsaugoti.

128 bitų AES standartas išlieka toks pat WPA3 (jo „tvaraus“ saugumo įrodymas). Tačiau WPA3-Enterprise ryšiams vis tiek reikalingas 198 bitų AES. WPA3-Personal vartotojai taip pat turės galimybę naudoti didelio intensyvumo 198 bitų AES.

Norėdami sužinoti daugiau naujų WPA3 funkcijų, žr. straipsnį: Sužinokite apie WPA3 – naujausią šiandieninį WiFi saugos standartą .

WPA2-PSK reiškia iš anksto bendrinamą raktą, taip pat žinomą kaip asmeninis režimas, specialiai skirtas mažų biurų ir namų tinklams.

Belaidžiai maršrutizatoriai užšifruoja tinklo srautą raktu. Naudojant WPA-Personal, šis raktas yra maršrutizatoriuje nustatyta WiFi slaptafrazė . Kad įrenginys galėtų prisijungti prie tinklo ir „suprasti“ šifravimą, vartotojas turi į jį įvesti slaptafrazę.

Praktinis WPA2-Personal šifravimo trūkumas yra silpna slaptafrazė. Kadangi daugelis žmonių internetinėse paskyrose dažnai naudoja silpnus slaptažodžius, nėra neįprasta, kad jie naudoja panašias silpnas slaptafrazes, kad apsaugotų savo belaidžius tinklus. Taisyklė yra naudoti stiprius slaptažodžius , kad apsaugotumėte tinklą, kitaip WPA2 negali daug padėti.

Naudodami WPA3, vartotojai naudos naują raktų mainų protokolą, vadinamą vienalaikiu lygių autentifikavimu (SAE). SAE, taip pat žinomas kaip „Dragonfly Key Exchange Protocol“, yra saugesnis raktų mainų metodas, pašalinantis KRACK pažeidžiamumą.

Konkrečiai, jis yra atsparus neprisijungus iššifravimo atakoms, nes suteikia persiuntimo paslaptį (kuri yra komunikacijos tarp naršyklės ir serverio per HTTPS protokolą dalis). Persiuntimo slaptumas neleidžia užpuolikams iššifruoti anksčiau įrašyto interneto ryšio, net jei jie žino WPA3 slaptažodį.

Taip pat WPA3 SAE naudoja lygiavertį ryšį, kad sukurtų mainus ir pašalintų galimybę, kad kenkėjiškas tarpininkas perimtų raktus.

„WiFi Easy Connect“ yra naujas ryšio standartas, skirtas supaprastinti „WiFi“ įrenginių aprūpinimą ir konfigūravimą.

Kai „WiFi Easy Connect“ užtikrina stiprų viešąjį raktą kiekvienam prie tinklo prijungtam įrenginiui, netgi programoms, turinčioms mažai vartotojo sąsajos arba jos visai nėra, pvz., išmaniesiems namams ir daiktų interneto produktams.

Pavyzdžiui, namų tinkle vartotojas nurodytų įrenginį kaip centrinį konfigūracijos tašką. Centrinis konfigūracijos taškas turi būti medijos įrenginys, pvz., išmanusis telefonas arba planšetinis kompiuteris.

Tada daugialypės terpės įrenginys naudojamas QR kodui nuskaityti , kuris savo ruožtu paleidžia „WiFi Easy Connect“ protokolą, kurį sukūrė „WiFi Alliance“.

QR kodo nuskaitymas (arba konkretaus IoT įrenginio kodo įvedimas) prijungtam įrenginiui suteikia tokią pat apsaugą ir šifravimą, kaip ir kitiems tinklo įrenginiams, net jei tiesioginė konfigūracija neįmanoma. „WiFi Easy Connect“ kartu su WPA3 padidins daiktų interneto tinklų ir išmaniųjų namų įrenginių saugumą.

Rašymo metu WPA2 vis dar yra saugiausias WiFi šifravimo metodas, nes jame atsižvelgiama į KRACK pažeidžiamumą. Nors KRACK neabejotinai yra problema, ypač įmonių tinklams, paprastas vartotojas greičiausiai nesusidurs su tokio tipo atakomis (nebent, žinoma, esate didelis šansas).

WEP lengvai įtrūksta, todėl jokiam tikslui jo naudoti negalima. Be to, jei turite įrenginių, kurie gali naudoti tik WEP apsaugą, turėtumėte apsvarstyti galimybę juos pakeisti, kad padidintumėte tinklo saugumą.

Taip pat svarbu pažymėti, kad WPA3 stebuklingai neatsiras ir neapsaugos visų įrenginių akimirksniu. Naujo „WiFi“ šifravimo standarto pristatymas ir platus jo pritaikymas yra ilgas procesas.

Sėkmės rodiklis priklauso nuo to, ar tinklo įrangos gamintojai apskritai ir ypač maršrutizatorių gamintojai savo gaminiams taiko WPA3.

Šiuo metu turėtumėte sutelkti dėmesį į tinklo apsaugą WPA2.

Sėkmės!

Žiūrėti daugiau:

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

„Syslog Server“ yra svarbi IT administratoriaus arsenalo dalis, ypač kai reikia tvarkyti įvykių žurnalus centralizuotoje vietoje.

524 klaida: Įvyko skirtasis laikas yra „Cloudflare“ specifinis HTTP būsenos kodas, nurodantis, kad ryšys su serveriu buvo nutrauktas dėl skirtojo laiko.

Klaidos kodas 0x80070570 yra dažnas klaidos pranešimas kompiuteriuose, nešiojamuosiuose kompiuteriuose ir planšetiniuose kompiuteriuose, kuriuose veikia „Windows 10“ operacinė sistema. Tačiau jis taip pat rodomas kompiuteriuose, kuriuose veikia „Windows 8.1“, „Windows 8“, „Windows 7“ ar senesnė versija.

Mėlynojo ekrano mirties klaida BSOD PAGE_FAULT_IN_NONPAGED_AREA arba STOP 0x00000050 yra klaida, kuri dažnai įvyksta įdiegus aparatinės įrangos tvarkyklę arba įdiegus ar atnaujinus naują programinę įrangą, o kai kuriais atvejais klaida yra dėl sugadinto NTFS skaidinio.

„Video Scheduler Internal Error“ taip pat yra mirtina mėlynojo ekrano klaida, ši klaida dažnai pasitaiko „Windows 10“ ir „Windows 8.1“. Šiame straipsnyje bus parodyta keletas būdų, kaip ištaisyti šią klaidą.

Norėdami pagreitinti „Windows 10“ paleidimą ir sutrumpinti įkrovos laiką, toliau pateikiami veiksmai, kuriuos turite atlikti norėdami pašalinti „Epic“ iš „Windows“ paleisties ir neleisti „Epic Launcher“ paleisti naudojant „Windows 10“.

Neturėtumėte išsaugoti failų darbalaukyje. Yra geresnių būdų saugoti kompiuterio failus ir išlaikyti tvarkingą darbalaukį. Šiame straipsnyje bus parodytos efektyvesnės vietos failams išsaugoti sistemoje „Windows 10“.

Nepriklausomai nuo priežasties, kartais jums reikės pakoreguoti ekrano ryškumą, kad jis atitiktų skirtingas apšvietimo sąlygas ir tikslus. Jei reikia stebėti vaizdo detales ar žiūrėti filmą, turite padidinti ryškumą. Ir atvirkščiai, galbūt norėsite sumažinti ryškumą, kad apsaugotumėte nešiojamojo kompiuterio akumuliatorių.

Ar jūsų kompiuteris atsitiktinai atsibunda ir pasirodo langas su užrašu „Tikrinti, ar nėra naujinimų“? Paprastai tai nutinka dėl MoUSOCoreWorker.exe programos – „Microsoft“ užduoties, padedančios koordinuoti „Windows“ naujinimų diegimą.