Kaip pataisyti Neturite leidimo išsaugoti šioje „Windows“ vietoje

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

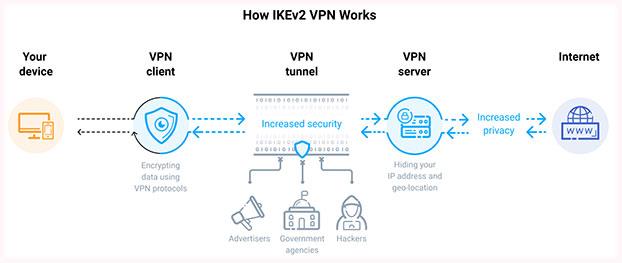

Interneto raktų keitimas arba IKE yra IPSec pagrįstas tuneliavimo protokolas , užtikrinantis saugų VPN ryšio kanalą ir apibrėžiantis automatines prisijungimo ir autentifikavimo priemones IPSec saugioms nuorodoms, atsižvelgiant į jų apsaugos būdą.

Pirmoji protokolo versija (IKEv1) buvo pristatyta 1998 m., o antroji versija (IKEv2) pasirodė po 7 metų. Tarp IKEv1 ir IKEv2 yra daug skirtumų, iš kurių ryškiausias yra IKEv2 sumažinti pralaidumo reikalavimai.

Išsamus įvadas į IKEv2

Kodėl verta naudoti IKEv2?

IKEv2 naudoja serverio sertifikato autentifikavimą

Saugumas

IKEv2 naudoja serverio sertifikato autentifikavimą, o tai reiškia, kad neatliks jokių veiksmų, kol nenustatys užklausos teikėjo tapatybės. Tai nepavyksta daugeliui „man-in-the-middle“ ir „DoS“ atakų .

Patikimumas

Pirmojoje protokolo versijoje, jei bandytumėte perjungti kitą interneto ryšį, pavyzdžiui, iš „WiFi“ į mobilųjį internetą, kai įjungtas VPN , VPN ryšys nutrūktų ir reikės prisijungti iš naujo.

Tai turi tam tikrų nepageidaujamų pasekmių, pvz., sumažėjęs našumas ir pakeistas ankstesnis IP adresas. Dėl IKEv2 taikomų patikimumo priemonių ši problema buvo įveikta.

Be to, IKEv2 įdiegta MOBIKE technologija, leidžianti ja naudotis mobiliųjų įrenginių naudotojams ir daugeliui kitų. IKEv2 taip pat yra vienas iš nedaugelio protokolų, palaikančių Blackberry įrenginius.

Greitis

Gera IKEv2 architektūra ir efektyvi informacijos mainų sistema užtikrina geresnį našumą. Be to, jo ryšio greitis yra žymiai didesnis, ypač dėl integruotos NAT perėjimo funkcijos, kuri leidžia apeiti ugniasienes ir užmegzti ryšius daug greičiau.

Savybės ir techninės detalės

IKE tikslas – sukurti tą patį simetrinį raktą, skirtą šalims bendrauti savarankiškai. Šis raktas naudojamas šifruoti ir iššifruoti įprastus IP paketus, naudojamus duomenims perduoti tarp lygiaverčių VPN. IKE sukuria VPN tunelį autentifikuodama abi šalis ir pasiekdama susitarimą dėl šifravimo ir vientisumo metodų.

IKE yra pagrįsta pagrindiniais saugos protokolais, tokiais kaip interneto saugos asociacija ir raktų valdymo protokolas (ISAKMP), universalus saugaus interneto raktų mainų mechanizmas (SKEME) ir Oakley raktų nustatymo protokolas.

Kaip veikia IKEv2

ISAKMP nurodo autentifikavimo ir keitimosi raktais sistemą, bet jų neapibrėžia. SKEME aprašo lanksčią raktų keitimo techniką, kuri suteikia greito raktų atnaujinimo galimybes. „Oakley“ leidžia autentifikuotoms šalims keistis pagrindiniais dokumentais nesaugiu ryšiu, naudojant Diffie–Hellman raktų keitimo algoritmą. Šis metodas yra puikus slapto persiuntimo būdas raktams, tapatybės apsaugai ir autentifikavimui.

IKE protokolas, kuriame naudojamas UDP 500 prievadas, puikiai tinka tinklo programoms, kuriose svarbus suvokiamas delsos laikas, pvz., žaidimams, balso ir vaizdo ryšiams. Be to, protokolas yra susietas su „point-to-Point“ protokolais (PPP). Dėl to IKE yra greitesnis nei PPTP ir L2TP . Palaikant AES ir Camellia šifrus su 256 bitų raktų ilgiu, IKE laikomas labai saugiu protokolu.

IKEv2 protokolo privalumai ir trūkumai

Privalumas

Defektas

Žiūrėti daugiau:

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

„Syslog Server“ yra svarbi IT administratoriaus arsenalo dalis, ypač kai reikia tvarkyti įvykių žurnalus centralizuotoje vietoje.

524 klaida: Įvyko skirtasis laikas yra „Cloudflare“ specifinis HTTP būsenos kodas, nurodantis, kad ryšys su serveriu buvo nutrauktas dėl skirtojo laiko.

Klaidos kodas 0x80070570 yra dažnas klaidos pranešimas kompiuteriuose, nešiojamuosiuose kompiuteriuose ir planšetiniuose kompiuteriuose, kuriuose veikia „Windows 10“ operacinė sistema. Tačiau jis taip pat rodomas kompiuteriuose, kuriuose veikia „Windows 8.1“, „Windows 8“, „Windows 7“ ar senesnė versija.

Mėlynojo ekrano mirties klaida BSOD PAGE_FAULT_IN_NONPAGED_AREA arba STOP 0x00000050 yra klaida, kuri dažnai įvyksta įdiegus aparatinės įrangos tvarkyklę arba įdiegus ar atnaujinus naują programinę įrangą, o kai kuriais atvejais klaida yra dėl sugadinto NTFS skaidinio.

„Video Scheduler Internal Error“ taip pat yra mirtina mėlynojo ekrano klaida, ši klaida dažnai pasitaiko „Windows 10“ ir „Windows 8.1“. Šiame straipsnyje bus parodyta keletas būdų, kaip ištaisyti šią klaidą.

Norėdami pagreitinti „Windows 10“ paleidimą ir sutrumpinti įkrovos laiką, toliau pateikiami veiksmai, kuriuos turite atlikti norėdami pašalinti „Epic“ iš „Windows“ paleisties ir neleisti „Epic Launcher“ paleisti naudojant „Windows 10“.

Neturėtumėte išsaugoti failų darbalaukyje. Yra geresnių būdų saugoti kompiuterio failus ir išlaikyti tvarkingą darbalaukį. Šiame straipsnyje bus parodytos efektyvesnės vietos failams išsaugoti sistemoje „Windows 10“.

Nepriklausomai nuo priežasties, kartais jums reikės pakoreguoti ekrano ryškumą, kad jis atitiktų skirtingas apšvietimo sąlygas ir tikslus. Jei reikia stebėti vaizdo detales ar žiūrėti filmą, turite padidinti ryškumą. Ir atvirkščiai, galbūt norėsite sumažinti ryškumą, kad apsaugotumėte nešiojamojo kompiuterio akumuliatorių.

Ar jūsų kompiuteris atsitiktinai atsibunda ir pasirodo langas su užrašu „Tikrinti, ar nėra naujinimų“? Paprastai tai nutinka dėl MoUSOCoreWorker.exe programos – „Microsoft“ užduoties, padedančios koordinuoti „Windows“ naujinimų diegimą.