Kaip pataisyti Neturite leidimo išsaugoti šioje „Windows“ vietoje

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

Nėra lengvo būdo nustatyti, ar naudojate kompiuterį, užkrėstą nuotolinės prieigos Trojos arkliu (RAT), ar švarų kompiuterį. Taigi žinojimas, kaip užkirsti kelią nuotolinės prieigos Trojos arklys atakoms, labai padės apsaugoti jūsų kompiuterį nuo RAT kenkėjiškų programų.

Taigi išsiaiškinkime, kas yra RAT ataka, kodėl grėsmės veikėjai vykdo šias atakas ir kaip joms užkirsti kelią.

Kas yra nuotolinės prieigos Trojos arklys (RAT)?

Nuotolinės prieigos Trojos arklys (RAT) yra kenkėjiškų programų tipas, leidžiantis užpuolikams nuotoliniu būdu valdyti jūsų kompiuterį.

Naudodami RAT, užpuolikai gali daryti viską, ko nori jūsų kompiuteryje, įskaitant failų peržiūrą ir atsisiuntimą, ekrano kopijų darymą, klavišų paspaudimų įrašymą, slaptažodžių vagystę ir net komandų siuntimą į įrenginį. Jūsų kompiuteriui atlikti konkrečius veiksmus.

Kadangi RAT suteikia užpuolikams beveik visišką užkrėstų mašinų kontrolę, grėsmės veikėjai jas naudoja kenkėjiškai veiklai, pavyzdžiui, šnipinėjimui, finansinėms vagystėms ir elektroniniams nusikaltimams.

Kodėl įsilaužėliai vykdo RAT atakas?

Užpuolikas gali turėti visišką administracinę tikslinio kompiuterio kontrolę naudodamas RAT programą. Dėl to užpuolikas gali lengvai:

Šiandien grėsmės veikėjai taip pat naudoja RAT kriptovaliutai kasti. Kadangi nuotolinės prieigos Trojos arklys gali užmaskuoti save kaip teisėta programa, ją galima lengvai įdiegti kompiuteryje be jūsų žinios.

Kaip kompiuteryje įdiegtas RAT?

Taigi, kaip RAT galima įdiegti kompiuteryje? Kaip ir bet kuri kita kenkėjiška programa, nuotolinės prieigos Trojos arklys gali patekti į jūsų kompiuterį įvairiais būdais.

Nuotolinės prieigos Trojos arklys gali lydėti, atrodytų, teisėtus naudotojų prašomus atsisiuntimus iš kenkėjiškų svetainių, tokių kaip vaizdo žaidimai, programinės įrangos programos, vaizdai, torrent failai, papildiniai ir kt.

Sukurti el. pašto priedai, sukčiavimo el. laiškai ir žiniatinklio nuorodos kenkėjiškose svetainėse taip pat gali siųsti RAT programas į kompiuterius.

Populiarūs, seniai veikiantys nuotolinės prieigos Trojos arklys yra Back Orifice, Poison-Ivy, SubSeven ir Havex.

Kaip išvengti RAT atakų

Štai keletas patikrintų būdų, kurie gali apsaugoti jus nuo RAT atakų.

1. Įdiekite apsaugos nuo kenkėjiškų programų programą

Nors RAT gali būti sunku aptikti ir pašalinti, vienas geriausių būdų apsisaugoti nuo jų yra įdiegti kenkėjiškų programų apsaugos programą.

Apsaugos nuo kenkėjiškų programų programos skirtos kenkėjiškoms programoms, įskaitant RAT, aptikti ir pašalinti.

Apsaugos nuo kenkėjiškų programų įdiegimas gali padėti apsaugoti kompiuterį nuo RAT ir kitų kenkėjiškų programų.

Be to, turėtumėte nuolat atnaujinti savo kovos su kenkėjiškomis programomis programą, nes nuolat atsiranda naujų grėsmių.

2. Sustiprinti prieigos kontrolę

Vienas iš efektyviausių būdų užkirsti kelią RAT atakoms yra prieigos kontrolės stiprinimas. Dėl to neteisėtiems vartotojams sunkiau pasiekti tinklus ir sistemas.

Pavyzdžiui, stiprios autentifikavimo priemonės, tokios kaip dviejų veiksnių autentifikavimas ir griežtesnės užkardos konfigūracijos, gali padėti užtikrinti, kad tik įgalioti vartotojai turėtų prieigą prie įrenginių ir duomenų. Tai sumažins žalą, kurią gali sukelti SV infekcija.

3. Įgyvendinti mažiausią privilegiją

Kalbant apie RAT prevenciją, vienas iš esminių principų, kurio reikia laikytis, yra mažiausiai privilegijų principas (POLP).

Paprasčiau tariant, šis principas teigia, kad naudotojai turėtų turėti tik minimalų srautą, reikalingą jų darbo užduotims atlikti. Tai apima ir teises, ir privilegijas.

Griežtai įgyvendindamos mažiausiųjų privilegijų principą, organizacijos gali žymiai sumažinti tikimybę, kad RAT perims visą kompiuterio kontrolę.

Be to, jei tinkamai laikomasi mažiausių privilegijų principo, yra apribojimų, ką RAT užpuolikas gali padaryti kompiuteriui.

4. Stebėkite neįprastą taikymo elgseną

RAT dažnai prisijungia prie nuotolinių serverių, kad gautų komandas iš užpuolikų. Todėl, kai jūsų sistemoje yra RAT, galite matyti neįprastą tinklo veiklą.

Taigi, vienas iš būdų užkirsti kelią RAT infekcijoms yra stebėti programų elgseną sistemoje.

Pavyzdžiui, galite matyti programas, kurios jungiasi prie neįprastų prievadų arba IP adresų, kurių programa nenaudoja. Taip pat galite matyti programas, perduodančias didelius duomenų kiekius, kai jos paprastai neperduoda tiek daug duomenų.

Stebėdami, ar nėra tokio neįprasto elgesio, galite aptikti žiurkes, kol jos nepadarys žalos.

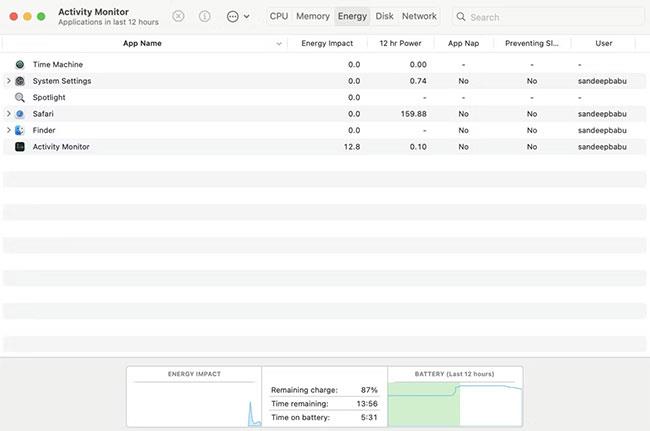

Tiesiog atidarykite Užduočių tvarkytuvę „Windows“ kompiuteryje arba „Activity Monitor“ „ Mac“ kompiuteryje, kad patikrintumėte, ar kokios nors programos veikia be jūsų žinios.

5. Naudokite įsibrovimo aptikimo sistemą

Turėtumėte nuolat stebėti tinklo srautą naudodami patikimą įsibrovimų aptikimo sistemą (IDS).

Yra du pagrindiniai įsibrovimo aptikimo sistemų tipai:

Naudojant abiejų tipų įsilaužimo aptikimo sistemas sukuriama saugos informacijos ir įvykių valdymo (SIEM) sistema, kuri gali blokuoti bet kokią programinės įrangos įsibrovimą, kuris apeina ugniasienes ir apsaugos nuo programinės įrangos programas.

6. Atnaujinkite operacinę sistemą, naršyklę ir kitą dažniausiai naudojamą programinę įrangą

Grėsmių subjektai dažnai naudojasi pasenusių operacinių sistemų ir programinės įrangos pažeidžiamumu, kad gautų prieigą prie aukų įrenginių.

Atnaujindami operacinę sistemą, žiniatinklio naršyklę ir kitas dažniausiai naudojamas programas, galite padėti uždaryti visas galimas saugos spragas, kurias užpuolikai galėtų panaudoti užkrėsdami jūsų kompiuterį RAT.

Taip pat turėtumėte įdiegti visus antivirusinės ir ugniasienės programinės įrangos saugos naujinimus, kai tik jie bus pasiekiami.

7. Taikykite Zero-Trust modelį

„Zero-Trust“ saugumo modelis užtikrina griežtą tapatybę ir autentifikavimą prieigai prie tinklo.

„Zero-Trust“ modelio principai apima nuolatinį stebėjimą ir autentifikavimą, mažiausią vartotojų ir įrenginių privilegiją, griežtą įrenginio prieigos kontrolę ir šoninio judėjimo blokavimą.

Taigi, nulinio pasitikėjimo modelio pritaikymas gali padėti išvengti RAT atakų. Taip yra todėl, kad RAT atakos dažnai naudoja šoninį judėjimą, kad užkrėstų kitus tinklo įrenginius ir gautų prieigą prie jautrių duomenų.

8. Dalyvaukite kibernetinio saugumo mokymuose

Įtartinos nuorodos ir kenkėjiškos svetainės yra pagrindinės kenkėjiškų programų platinimo priežastys.

Jei nenorite tapti auka, niekada neatidarykite el. laiškų priedų. Visada turėtumėte atsisiųsti programinės įrangos programas, vaizdus ir vaizdo žaidimus iš originalių svetainių.

Be to, turėtumėte reguliariai dalyvauti kibernetinio saugumo mokymuose, kad sužinotumėte apie naujausius kenkėjiškų programų grėsmių aptikimo būdus.

Darbuotojų mokymas apie geriausią kibernetinio saugumo praktiką, siekiant išvengti sukčiavimo ir socialinės inžinerijos atakų , gali padėti organizacijoms užkirsti kelią RAT infekcijoms.

Naudojant kenkėjiškas programas, geriau užkirsti kelią nei gydyti. Teikti saugumo supratimo mokymus asmenims ir organizacijoms, kad būtų išvengta RAT atakų.

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

„Syslog Server“ yra svarbi IT administratoriaus arsenalo dalis, ypač kai reikia tvarkyti įvykių žurnalus centralizuotoje vietoje.

524 klaida: Įvyko skirtasis laikas yra „Cloudflare“ specifinis HTTP būsenos kodas, nurodantis, kad ryšys su serveriu buvo nutrauktas dėl skirtojo laiko.

Klaidos kodas 0x80070570 yra dažnas klaidos pranešimas kompiuteriuose, nešiojamuosiuose kompiuteriuose ir planšetiniuose kompiuteriuose, kuriuose veikia „Windows 10“ operacinė sistema. Tačiau jis taip pat rodomas kompiuteriuose, kuriuose veikia „Windows 8.1“, „Windows 8“, „Windows 7“ ar senesnė versija.

Mėlynojo ekrano mirties klaida BSOD PAGE_FAULT_IN_NONPAGED_AREA arba STOP 0x00000050 yra klaida, kuri dažnai įvyksta įdiegus aparatinės įrangos tvarkyklę arba įdiegus ar atnaujinus naują programinę įrangą, o kai kuriais atvejais klaida yra dėl sugadinto NTFS skaidinio.

„Video Scheduler Internal Error“ taip pat yra mirtina mėlynojo ekrano klaida, ši klaida dažnai pasitaiko „Windows 10“ ir „Windows 8.1“. Šiame straipsnyje bus parodyta keletas būdų, kaip ištaisyti šią klaidą.

Norėdami pagreitinti „Windows 10“ paleidimą ir sutrumpinti įkrovos laiką, toliau pateikiami veiksmai, kuriuos turite atlikti norėdami pašalinti „Epic“ iš „Windows“ paleisties ir neleisti „Epic Launcher“ paleisti naudojant „Windows 10“.

Neturėtumėte išsaugoti failų darbalaukyje. Yra geresnių būdų saugoti kompiuterio failus ir išlaikyti tvarkingą darbalaukį. Šiame straipsnyje bus parodytos efektyvesnės vietos failams išsaugoti sistemoje „Windows 10“.

Nepriklausomai nuo priežasties, kartais jums reikės pakoreguoti ekrano ryškumą, kad jis atitiktų skirtingas apšvietimo sąlygas ir tikslus. Jei reikia stebėti vaizdo detales ar žiūrėti filmą, turite padidinti ryškumą. Ir atvirkščiai, galbūt norėsite sumažinti ryškumą, kad apsaugotumėte nešiojamojo kompiuterio akumuliatorių.

Ar jūsų kompiuteris atsitiktinai atsibunda ir pasirodo langas su užrašu „Tikrinti, ar nėra naujinimų“? Paprastai tai nutinka dėl MoUSOCoreWorker.exe programos – „Microsoft“ užduoties, padedančios koordinuoti „Windows“ naujinimų diegimą.