Kaip pataisyti Neturite leidimo išsaugoti šioje „Windows“ vietoje

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

Kenkėjiškos programos maršrutizatoriuose, tinklo įrenginiuose ir daiktų internete yra vis dažnesnės. Dauguma jų užkrečia pažeidžiamus įrenginius ir priklauso labai galingiems robotų tinklams. Maršrutizatoriai ir daiktų interneto (IoT) įrenginiai visada maitinami, visada yra prisijungę ir laukia instrukcijų. Ir botnetai tuo naudojasi, kad atakuotų šiuos įrenginius.

Tačiau ne visos kenkėjiškos programos ( kenkėjiškos programos ) yra vienodos.

VPNFilter yra destruktyvi kenkėjiška programa, kuri atakuoja maršrutizatorius, daiktų interneto įrenginius ir net kai kuriuos prie tinklo prijungtus saugojimo (NAS) įrenginius. Kaip nustatyti, ar jūsų įrenginiai yra užkrėsti VPNFilter kenkėjiška programa? Ir kaip jūs galite jį pašalinti? Atidžiau pažvelkime į VPNFilter per šį straipsnį.

Kas yra kenkėjiškų programų VPNFilter? Kaip jį pašalinti?

VPNFilter yra sudėtingas modulinis kenkėjiškų programų variantas, kuris pirmiausia skirtas įvairių gamintojų tinklo įrenginiams , taip pat NAS įrenginiams. Iš pradžių VPNFilter buvo rastas Linksys , MikroTik , NETGEAR ir TP-Link tinklo įrenginiuose , taip pat QNAP NAS įrenginiuose su maždaug 500 000 infekcijų 54 šalyse.

VPNFilter atradimų komanda Cisco Talos neseniai atnaujino išsamią informaciją, susijusią su šia kenkėjiška programa, parodydama, kad tokių gamintojų kaip ASUS, D-Link, Huawei, Ubiquiti, UPVEL ir ZTE tinklo įrenginiai šiuo metu rodo VPNFilter užsikrėtimo požymius. Tačiau rašymo metu jokie Cisco tinklo įrenginiai nebuvo paveikti.

Ši kenkėjiška programa skiriasi nuo daugelio kitų į IoT skirtų kenkėjiškų programų, nes ji išlieka po sistemos perkrovimo, todėl ją sunkiau pašalinti. Įrenginiai, naudojantys numatytuosius prisijungimo duomenis arba turintys nulinės dienos pažeidžiamumą (nežinomi kompiuterių programinės įrangos pažeidžiamumai), kurie nėra reguliariai atnaujinami naudojant programinę-aparatinę įrangą , yra ypač pažeidžiami.

VPNFilter yra „kelių modulių, kelių platformų“, galinti sugadinti ir sunaikinti įrenginius. Be to, tai taip pat gali tapti nerimą keliančia grėsme, renkant vartotojo duomenis. VPNFilter veikia keliais etapais.

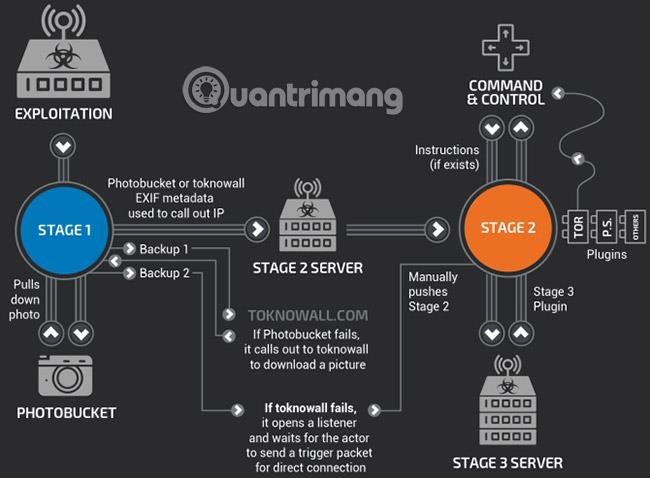

1 etapas : VPNFilter 1 fazėje sukuria nusileidimo vietą įrenginyje, susisiekia su komandų ir valdymo (C&C) serveriu, kad atsisiųstų papildomų modulių, ir laukia instrukcijų. 1 fazė taip pat turi keletą įmontuotų nenumatytų atvejų, susijusių su 2 etapo C&C padėtimi, jei diegimo metu pasikeistų infrastruktūra. 1 pakopos „VPNFilter“ kenkėjiška programa taip pat gali atlaikyti paleidimą iš naujo, todėl tai yra labai pavojinga grėsmė.

2 etapas : 2 etapo VPNFilter neveikia po perkrovimo, tačiau šiame etape jis turi daug galimybių. 2 fazė gali rinkti asmeninius duomenis, vykdyti komandas ir trikdyti įrenginio valdymą. Be to, praktikoje yra įvairių 2 fazės versijų. Kai kuriose versijose yra destruktyvus modulis, kuris perrašo įrenginio programinės aparatinės įrangos skaidinį , tada paleidžiamas iš naujo, kad įrenginys taptų netinkamas naudoti (iš esmės išjungiama kenkėjiška programa). maršruto parinktuvo , IoT arba NAS įrenginių konfigūravimas.

3 etapas : 3 fazės VPNFilter moduliai veikia kaip 2 fazės įskiepiai, išplečiantys VPNFilter funkcionalumą. Modulis, veikiantis kaip paketų uostytojas , renkantis įeinantį srautą įrenginyje ir vagiantis prisijungimo duomenis. Kitas tipas leidžia 2 stadijos kenkėjiškoms programoms saugiai susisiekti naudojant Tor . „Cisco Talos“ taip pat rado modulį, kuris į srautą, einantį per įrenginį, įterpė kenkėjišką turinį, o tai reiškia, kad įsilaužėliai galėtų toliau išnaudoti kitus prijungtus įrenginius per maršrutizatorius, daiktų interneto ar NAS įrenginius.

Be to, VPNFilter moduliai „leidžia pavogti svetainės kredencialus ir stebėti Modbus SCADA protokolus“.

Kita įdomi (bet ne naujai atrasta) kenkėjiškos „VPNFilter“ programos savybė yra internetinių nuotraukų dalijimosi paslaugų naudojimas, norint rasti savo C&C serverio IP adresą . „Talos“ analizė nustatė, kad kenkėjiška programa nurodo „Photobucket“ URL seriją. Kenkėjiška programa atsisiunčia pirmąjį vaizdą URL nuorodų galerijoje ir ištraukia vaizdo metaduomenyse paslėptą serverio IP adresą .

IP adresas „išskirtas iš 6 sveikųjų skaičių GPS platumos ir ilgumos reikšmių EXIF informacijoje “. Jei tai nepavyks, 1 stadijos kenkėjiška programa grįš į įprastą domeną (toknowall.com – daugiau apie tai žemiau), kad atsisiųstų vaizdą ir bandytų tą patį procesą.

„Talos“ atnaujinimo ataskaitoje rodoma įdomi informacija apie VPNFilter paketų uostymo modulį. Užuot kišęs į viską, jis turi griežtas taisykles, skirtas tam tikram srautui. Konkrečiai, srautas iš pramoninės valdymo sistemos (SCADA), naudojant TP-Link R600 VPN, prisijungia prie iš anksto nustatyto IP adresų sąrašo (nurodo pažangias žinias apie tinklus) ir norimą srautą, taip pat 150 baitų arba duomenų paketų. didesnis.

Craigas Williamas, vyresnysis technologijų vadovas ir „Talos“ pasaulinio pasiekiamumo vadovas, sakė Arsui: „VPNFilter ieško labai konkrečių dalykų. Jie nesistengia surinkti kuo daugiau srauto. Jie tik bando gauti kai kuriuos labai mažus dalykus, pvz., prisijungimo informaciją ir slaptažodžius. Neturime daug informacijos apie tai, išskyrus žinojimą, kad tai labai tikslinga ir itin sudėtinga. Vis dar bandome išsiaiškinti, kam jie taiko šį metodą“.

Manoma, kad VPNFilter yra valstybės remiamos įsilaužėlių grupės darbas. VPNFilter infekcija iš pradžių buvo aptikta Ukrainoje, ir daugelis šaltinių mano, kad tai yra Rusijos remiamos programišių grupės „Fancy Bear“ darbas.

Tačiau jokia šalis ar įsilaužėlių grupė neprisiėmė atsakomybės už šią kenkėjišką programą. Atsižvelgiant į išsamias ir tikslingas kenkėjiškos programos taisykles, taikomas SCADA ir kitiems pramoninių sistemų protokolams, teorija, kad programinę įrangą palaiko nacionalinė valstybė, atrodo labiausiai tikėtina.

Tačiau FTB mano, kad VPNFilter yra „Fancy Bear“ produktas. 2018 m. gegužę FTB konfiskavo domeną – ToKnowAll.com – kuris, kaip manoma, buvo naudojamas 2 ir 3 stadijos VPNFilter kenkėjiškoms programoms įdiegti ir valdyti. Tikėtina, kad šis domenas buvo užgrobtas. Tai tikrai padėjo sustabdyti tiesioginį VPNFilter plitimą, tačiau problemos visiškai neišsprendė. Ukrainos saugumo tarnyba (SBU) 2018 metų liepą užkirto kelią VPNFilter atakai prieš cheminio perdirbimo gamyklą.

„VPNFilter“ taip pat turi panašumų su „BlackEnergy“ kenkėjiška programa – APT trojos arkliu , naudojamu prieš įvairius taikinius Ukrainoje. Vėlgi, nors tikslių įrodymų nėra, atakas, nukreiptas prieš Ukrainos sistemas, daugiausia surengia įsilaužėlių grupuotės, turinčios glaudžius ryšius su Rusija.

Tikėtina, kad jūsų maršrutizatorius nėra užkrėstas VPNFilter kenkėjiška programa. Tačiau vis tiek geriau įsitikinti, kad jūsų įrenginys yra saugus:

Patikrinkite maršrutizatorių naudodami nuorodą: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Jei jūsų įrenginio nėra sąraše, viskas gerai.

Galite apsilankyti „Symantec“ VPNFilter bandomajame puslapyje: http://www.symantec.com/filtercheck/. Pažymėkite terminų ir sąlygų laukelį, tada paspauskite viduryje esantį mygtuką Vykdyti VPNFilter Check . Testas bus baigtas per kelias sekundes.

Jei Symantec VPNFilter Check patvirtina, kad jūsų maršruto parinktuvas užkrėstas VPNFilter, turite atlikti šiuos veiksmus.

Be to, turite atlikti visą sistemos nuskaitymą kiekviename įrenginyje, prijungtame prie VPNFilter užkrėsto maršrutizatoriaus.

Veiksmingiausias būdas pašalinti VPNFilter kenkėjiškas programas yra naudoti antivirusinę programinę įrangą ir kenkėjiškų programų šalinimo programą. Abi priemonės gali aptikti šį virusą, kol jis iš tikrųjų neužkrečia jūsų kompiuterio ir maršruto parinktuvo.

Antivirusinė programinė įranga gali užtrukti kelias valandas, kad užbaigtų procesą, atsižvelgiant į jūsų kompiuterio greitį, tačiau ji taip pat suteikia jums geriausius kenkėjiškų failų pašalinimo būdus.

Taip pat verta įdiegti kenkėjiškų programų pašalinimo įrankį, kuris aptinka kenkėjiškas programas, pvz., VPNFilter, ir sunaikina jas, kol nesukels problemų.

Kaip ir antivirusinės programinės įrangos, kenkėjiškų programų nuskaitymo procesas gali užtrukti daug valandų, priklausomai nuo kompiuterio standžiojo disko dydžio ir greičio.

Kaip ir kiti virusai, taip pat turite pašalinti VPNFilter kenkėjiškas programas iš maršrutizatoriaus. Norėdami tai padaryti, turite iš naujo nustatyti maršrutizatoriaus gamyklinius nustatymus.

Iš naujo nustatyti maršruto parinktuvą reikia iš naujo nustatyti maršruto parinktuvą nuo nulio, įskaitant naujo administratoriaus slaptažodžio sukūrimą ir belaidžio tinklo nustatymą visuose įrenginiuose. Prireiks šiek tiek laiko, kol tai padarysite teisingai.

Jei įmanoma, visada turėtumėte pakeisti numatytuosius maršruto parinktuvo, taip pat bet kokių IoT arba NAS įrenginių kredencialus (šią užduotį atlikti nėra lengva IoT įrenginiuose). Be to, nors yra įrodymų, kad VPNFilter gali apeiti kai kurias užkardas , tinkamai įdiegę ir sukonfigūruodami užkardą vis tiek padėsite išvengti daugelio kitų piktų jūsų tinkle.

Veiksmingiausias būdas pašalinti VPNFilter kenkėjiškas programas yra naudoti antivirusinę programinę įrangą

Yra keletas pagrindinių būdų, kaip sumažinti riziką pakartotinai užsikrėsti VPNFilter (ar bet kokiu kitu virusu), įskaitant konkrečius patarimus, tiesiogiai susijusius su VPNFilter.

Atnaujintas maršrutizatorius yra apsaugotas nuo VPNFilter kenkėjiškų programų ir kitų saugumo grėsmių. Visada nepamirškite jo kuo greičiau atnaujinti.

Nenaudokite numatytojo maršrutizatoriaus gamintojo nustatyto slaptažodžio. Sukurkite savo slaptažodžius, kurie yra stipresni ir mažiau tikėtina, kad juos užpuls kenkėjiški veikėjai.

Nuolat atnaujinkite antivirusines ir kenkėjiškų programų programas. Reguliariai išleidžiami nauji virusų apibrėžimai, kurie informuoja jūsų kompiuterį apie naujas virusų ir kenkėjiškų programų grėsmes, kurių reikia ieškoti.

Svarbu aiškiai žinoti atsisiųstų programų ir programų šaltinį. Mažiau geros reputacijos svetainėse yra daug jums nereikalingų priedų, pvz., VPNFilter.

Kai naršant svetainėje pasirodo reklamjuostė, jos nespustelėkite. Paprastai saugiausias būdas yra apsilankyti kitoje svetainėje, o ne svetainėje, kurioje yra iššokančiųjų skelbimų.

Kenkėjiškos programos maršrutizatoriuose tampa vis populiaresnės. Kenkėjiškų programų ir daiktų interneto pažeidžiamumų yra visur, o internete vis daugėjant įrenginių, padėtis tik blogės. Maršrutizatorius yra duomenų centras jūsų namuose. Tačiau jis neskiria tiek daug dėmesio saugumui, kaip kiti įrenginiai. Paprasčiau tariant, maršrutizatoriai nėra tokie saugūs, kaip manote.

Žiūrėti daugiau:

Kai „Windows“ rodoma klaida „Neturite leidimo išsaugoti šioje vietoje“, tai neleis jums išsaugoti failų norimuose aplankuose.

„Syslog Server“ yra svarbi IT administratoriaus arsenalo dalis, ypač kai reikia tvarkyti įvykių žurnalus centralizuotoje vietoje.

524 klaida: Įvyko skirtasis laikas yra „Cloudflare“ specifinis HTTP būsenos kodas, nurodantis, kad ryšys su serveriu buvo nutrauktas dėl skirtojo laiko.

Klaidos kodas 0x80070570 yra dažnas klaidos pranešimas kompiuteriuose, nešiojamuosiuose kompiuteriuose ir planšetiniuose kompiuteriuose, kuriuose veikia „Windows 10“ operacinė sistema. Tačiau jis taip pat rodomas kompiuteriuose, kuriuose veikia „Windows 8.1“, „Windows 8“, „Windows 7“ ar senesnė versija.

Mėlynojo ekrano mirties klaida BSOD PAGE_FAULT_IN_NONPAGED_AREA arba STOP 0x00000050 yra klaida, kuri dažnai įvyksta įdiegus aparatinės įrangos tvarkyklę arba įdiegus ar atnaujinus naują programinę įrangą, o kai kuriais atvejais klaida yra dėl sugadinto NTFS skaidinio.

„Video Scheduler Internal Error“ taip pat yra mirtina mėlynojo ekrano klaida, ši klaida dažnai pasitaiko „Windows 10“ ir „Windows 8.1“. Šiame straipsnyje bus parodyta keletas būdų, kaip ištaisyti šią klaidą.

Norėdami pagreitinti „Windows 10“ paleidimą ir sutrumpinti įkrovos laiką, toliau pateikiami veiksmai, kuriuos turite atlikti norėdami pašalinti „Epic“ iš „Windows“ paleisties ir neleisti „Epic Launcher“ paleisti naudojant „Windows 10“.

Neturėtumėte išsaugoti failų darbalaukyje. Yra geresnių būdų saugoti kompiuterio failus ir išlaikyti tvarkingą darbalaukį. Šiame straipsnyje bus parodytos efektyvesnės vietos failams išsaugoti sistemoje „Windows 10“.

Nepriklausomai nuo priežasties, kartais jums reikės pakoreguoti ekrano ryškumą, kad jis atitiktų skirtingas apšvietimo sąlygas ir tikslus. Jei reikia stebėti vaizdo detales ar žiūrėti filmą, turite padidinti ryškumą. Ir atvirkščiai, galbūt norėsite sumažinti ryškumą, kad apsaugotumėte nešiojamojo kompiuterio akumuliatorių.

Ar jūsų kompiuteris atsitiktinai atsibunda ir pasirodo langas su užrašu „Tikrinti, ar nėra naujinimų“? Paprastai tai nutinka dėl MoUSOCoreWorker.exe programos – „Microsoft“ užduoties, padedančios koordinuoti „Windows“ naujinimų diegimą.