Hvernig á að laga Þú hefur ekki leyfi til að vista á þessum stað á Windows

Þegar Windows sýnir villuna „Þú hefur ekki leyfi til að vista á þessum stað“ mun þetta koma í veg fyrir að þú vistir skrár í viðkomandi möppur.

Spilliforrit á beinum, nettækjum og Internet of Things er sífellt algengari. Flest þeirra smita viðkvæm tæki og tilheyra mjög öflugum botnetum. Beinar og Internet of Things (IoT) tæki eru alltaf knúin, alltaf á netinu og bíða eftir leiðbeiningum. Og botnet nýta sér það til að ráðast á þessi tæki.

En ekki er allt spilliforrit ( malware ) eins.

VPNFilter er eyðileggjandi spilliforrit sem ræðst á beinar, IoT tæki og jafnvel sum nettengingar (NAS) tæki. Hvernig finnur þú hvort tækin þín eru sýkt af VPNFilter spilliforritum? Og hvernig er hægt að fjarlægja það? Við skulum skoða VPNFilter nánar í eftirfarandi grein.

Hvað er VPNFilter fyrir malware? Hvernig á að fjarlægja það?

VPNFilter er háþróuð mát malware afbrigði sem miðar fyrst og fremst á nettæki frá ýmsum framleiðendum, sem og NAS tæki. VPNFilter fannst upphaflega á Linksys , MikroTik, NETGEAR og TP-Link nettækjum , auk QNAP NAS tækjum, með um það bil 500.000 sýkingum í 54 löndum.

VPNFilter uppgötvunarteymi, Cisco Talos, uppfærði nýlega upplýsingar sem tengjast þessum spilliforriti, sem sýnir að nettæki frá framleiðendum eins og ASUS, D-Link, Huawei, Ubiquiti, UPVEL og ZTE sýna merki um að vera sýkt af VPNFilter. Hins vegar, þegar þetta er skrifað, voru engin Cisco nettæki fyrir áhrifum.

Þetta spilliforrit er ólíkt flestum öðrum spilliforritum sem miðast við IoT vegna þess að hann er viðvarandi eftir endurræsingu kerfisins, sem gerir það erfiðara að fjarlægja það. Tæki sem nota sjálfgefna innskráningarskilríki eða með núlldaga veikleika (óþekkt veikleika í tölvuhugbúnaði) sem eru ekki uppfærð reglulega með fastbúnaði eru sérstaklega viðkvæm.

VPNFilter er „multi-module, cross-platform“ sem getur skemmt og eyðilagt tæki. Ennfremur getur það líka orðið áhyggjufull ógn, safna notendagögnum. VPNFilter virkar í nokkrum áföngum.

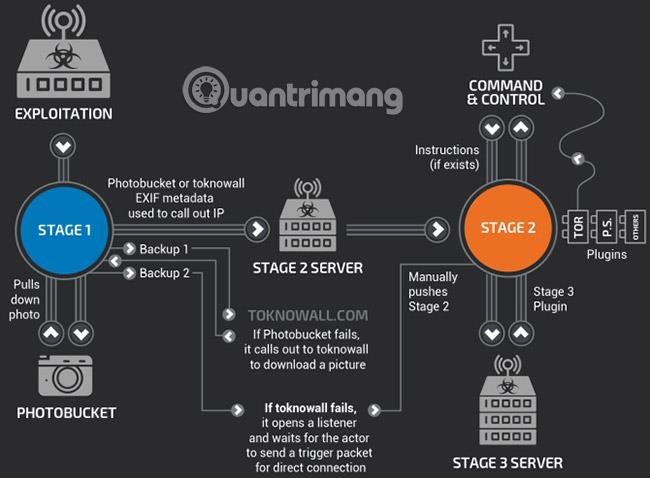

Áfangi 1 : VPNFilter í 1. áfanga stofnar lendingarstað á tækinu, hefur samband við stjórn- og stjórnunarþjóninn (C&C) til að hlaða niður viðbótareiningum og bíður eftir leiðbeiningum. Áfangi 1 hefur einnig marga innbyggða viðbúnað til að staðsetja áfanga 2 C&C, ef innviðabreytingar verða á meðan á innleiðingu stendur. Stage 1 VPNFilter malware getur líka lifað af endurræsingu, sem gerir það að mjög hættulegri ógn.

Stig 2 : VPNFilter á stigi 2 er ekki viðvarandi eftir endurræsingu, en hún hefur mikla möguleika á þessu stigi. Phase 2 getur safnað persónulegum gögnum, framkvæmt skipanir og truflað tækjastjórnun. Að auki eru mismunandi útgáfur af áfanga 2 í reynd. Sumar útgáfur eru búnar eyðileggjandi einingu sem skrifar yfir skipting vélbúnaðar tækisins og endurræsir síðan til að gera tækið ónothæft (í meginatriðum, slökkva á spilliforritinu). Stilla leið , IoT eða NAS tæki ).

Áfangi 3 : VPNFilter einingar í áfanga 3 virka sem viðbætur fyrir áfanga 2 og auka virkni VPNFilter. Eining sem virkar sem pakkaþefur , safnar umferð á tækinu og stelur innskráningarskilríkjum. Önnur tegund gerir stigi 2 malware kleift að hafa samskipti á öruggan hátt með Tor . Cisco Talos fann einnig einingu sem dældi skaðlegu efni inn í umferð sem fór í gegnum tækið, sem þýðir að tölvuþrjótar gætu nýtt sér önnur tengd tæki enn frekar í gegnum beinar, IoT eða NAS tæki.

Að auki gera VPNFilter einingarnar „möguleika fyrir þjófnað á skilríkjum vefsíðu og eftirlit með Modbus SCADA samskiptareglum.

Annar áhugaverður (en ekki nýuppgötvaður) eiginleiki VPNFilter spilliforritsins er notkun þess á myndmiðlunarþjónustu á netinu til að finna IP-tölu C&C netþjónsins. Talos greining komst að því að spilliforritið bendir á röð Photobucket vefslóða. Spilliforritið hleður niður fyrstu myndinni í tilvísunargalleríinu og dregur út IP tölu netþjónsins sem er falið í lýsigögnum myndarinnar.

IP-talan „er dregin út úr 6 heiltölugildum fyrir GPS breiddar- og lengdargráðu í EXIF upplýsingunum . Ef það mistekst mun 1. stigs spilliforrit fara aftur á venjulegt lén sitt (toknowall.com - meira um það hér að neðan) til að hlaða niður myndinni og reyna sama ferli.

Uppfærsluskýrsla Talos sýnir nokkrar áhugaverðar upplýsingar um VPNFilter pakkaþefaeininguna. Í stað þess að trufla allt hefur það strangar reglur sem miða á sérstakar tegundir umferðar. Nánar tiltekið tengist umferð frá iðnaðarstýringarkerfi (SCADA), sem notar TP-Link R600 VPN, við fyrirfram skilgreindan lista yfir IP tölur (sem gefur til kynna háþróaða þekkingu á netkerfum) og æskilega umferð), sem og gagnapakka upp á 150 bæti eða stærra.

Craig William, háttsettur tæknistjóri og alþjóðlegur sviðsstjóri hjá Talos, sagði við Ars: „VPNFilter er að leita að mjög sérstökum hlutum. Þeir eru ekki að reyna að safna eins mikilli umferð og mögulegt er. Þeir reyna aðeins að fá mjög litla hluti eins og innskráningarupplýsingar og lykilorð. Við höfum ekki miklar upplýsingar um það, annað en að vita að þetta er mjög markvisst og mjög vandað. Við erum enn að reyna að komast að því hverja þeir eru að beita þessari aðferð.“

VPNFilter er talið vera verk ríkisstyrkts tölvuþrjótahóps. VPNFilter sýkingin var upphaflega uppgötvað í Úkraínu og margir heimildir telja að það sé verk rússneska studda tölvuþrjótahópsins Fancy Bear.

Hins vegar hefur ekkert land eða tölvuþrjótahópur lýst yfir ábyrgð á þessum spilliforriti. Miðað við nákvæmar og markvissar reglur spilliforritsins fyrir SCADA og aðrar samskiptareglur iðnaðarkerfa, virðist sú kenning að hugbúnaðurinn sé studdur af þjóðríki líklegast.

Hins vegar telur FBI að VPNFilter sé afurð Fancy Bear. Í maí 2018 lagði alríkislögreglan hald á lén - ToKnowAll.com - sem talið er að hafi verið notað til að setja upp og stjórna VPNFilter spilliforritum á 2. og 3. stigi. Líklegt var að hald á þessu léni Það hjálpaði vissulega til að stöðva tafarlausa útbreiðslu VPNFilter, en það leysti vandann ekki alveg. Öryggisþjónusta Úkraínu (SBU) kom í veg fyrir VPNFilter árás á efnavinnslustöð í júlí 2018.

VPNFilter er líka líkt við BlackEnergy malware, APT tróverji sem notaður er gegn ýmsum skotmörkum í Úkraínu. Enn og aftur, þó að engar nákvæmar sannanir séu fyrir hendi, koma árásir sem beinast að úkraínskum kerfum aðallega frá tölvuþrjótahópum með náin tengsl við Rússland.

Líkur eru á að leiðin þín sé ekki sýkt af VPNFilter malware. En það er samt betra að ganga úr skugga um að tækið þitt sé öruggt:

Athugaðu beininn þinn með hlekknum: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Ef tækið þitt er ekki á listanum er allt í lagi.

Þú getur heimsótt VPNFilter prófunarsíðu Symantec: http://www.symantec.com/filtercheck/. Athugaðu skilmálareitinn og ýttu síðan á Run VPNFilter Check hnappinn í miðjunni. Prófinu lýkur eftir nokkrar sekúndur.

Ef Symantec VPNFilter Check staðfestir að beininn þinn sé sýktur af VPNFilter þarftu að grípa til eftirfarandi aðgerða.

Ennfremur þarftu að gera fulla kerfisskönnun á hverju tæki sem er tengt við VPNFilter sýkta beini.

Áhrifaríkasta leiðin til að fjarlægja VPNFilter spilliforrit er að nota vírusvarnarforrit sem og forrit til að fjarlægja spilliforrit. Bæði verkfærin geta greint þennan vírus áður en hann sýkir tölvuna þína og leið.

Vírusvarnarhugbúnaður getur tekið nokkrar klukkustundir að klára ferlið, allt eftir hraða tölvunnar þinnar, en það veitir þér einnig bestu aðferðir til að fjarlægja skaðlegar skrár.

Það er líka þess virði að setja upp tól til að fjarlægja spilliforrit, sem finnur spilliforrit eins og VPNFilter og drepur það áður en það veldur vandamálum.

Eins og vírusvarnarhugbúnaður getur skannaðarferlið fyrir spilliforrit tekið margar klukkustundir, allt eftir stærð harða disksins á tölvunni þinni, sem og hraða hans.

Eins og aðrir vírusar þarftu líka að fjarlægja VPNFilter spilliforrit úr beininum þínum. Til að gera þetta þarftu að endurstilla beininn á sjálfgefnar stillingar frá verksmiðjunni.

Hard reset router krefst þess að ��ú endurstillir beininn frá grunni, þar á meðal að búa til nýtt stjórnanda lykilorð og setja upp þráðlaust net fyrir öll tæki. Það mun taka nokkurn tíma að gera það rétt.

Þú ættir alltaf að breyta sjálfgefnum skilríkjum leiðarinnar þinnar, sem og hvaða IoT eða NAS tæki sem er (að gera þetta verkefni er ekki auðvelt á IoT tækjum), ef mögulegt er. Að auki, þó að það séu vísbendingar um að VPNFilter geti farið framhjá sumum eldveggjum , mun rétt uppsetning og stilling eldvegg samt hjálpa til við að halda mörgum öðrum ógeðslegum út úr netkerfinu þínu.

Áhrifaríkasta leiðin til að fjarlægja VPNFilter spilliforrit er að nota vírusvarnarhugbúnað

Það eru nokkrar lykilleiðir sem þú getur dregið úr hættu á að endursmitast af VPNFilter (eða öðrum vírusum), þar á meðal sérstök ráð sem tengjast beint VPNFilter.

Uppfærði beininn er varinn gegn VPNFilter spilliforritum sem og öðrum öryggisógnum. Mundu alltaf að uppfæra það eins fljótt og auðið er.

Ekki nota sjálfgefið lykilorð sem framleiðandi beinar setur. Búðu til þín eigin lykilorð sem eru sterkari og ólíklegri til að verða fyrir árás illgjarnra leikara.

Haltu vírusvarnar- og spilliforritum þínum uppfærðum. Nýjar vírusskilgreiningar eru gefnar út reglulega og þær halda tölvunni þinni upplýstu um nýjar vírus- og spilliforrit sem þú ættir að leita að.

Það er mikilvægt að þekkja vel uppruna forritanna og forritanna sem þú hefur hlaðið niður. Minna virtar síður eru með margar viðbætur sem þú þarft ekki, eins og VPNFilter.

Þegar borði birtist á meðan þú vafrar á vefsíðu skaltu ekki smella á hann. Venjulega er öruggasta leiðin að heimsækja aðra vefsíðu en ekki á vefsíðu sem er full af sprettigluggaauglýsingum.

Spilliforrit á beinum eru sífellt vinsælli. Spilliforrit og IoT varnarleysi er alls staðar og með sívaxandi fjölda tækja á netinu mun ástandið bara versna. Bein er miðpunktur gagna á heimili þínu. Hins vegar fær það ekki eins mikla öryggisathygli og önnur tæki. Einfaldlega sagt, beinir eru ekki eins öruggir og þú heldur.

Sjá meira:

Þegar Windows sýnir villuna „Þú hefur ekki leyfi til að vista á þessum stað“ mun þetta koma í veg fyrir að þú vistir skrár í viðkomandi möppur.

Syslog Server er mikilvægur hluti af vopnabúr upplýsingatæknistjóra, sérstaklega þegar kemur að því að stjórna atburðaskrám á miðlægum stað.

Villa 524: Tími kom upp er Cloudflare-sérstakur HTTP stöðukóði sem gefur til kynna að tengingunni við netþjóninn hafi verið lokað vegna tímaleysis.

Villukóði 0x80070570 er algeng villuboð á tölvum, fartölvum og spjaldtölvum sem keyra Windows 10 stýrikerfið. Hins vegar birtist það einnig á tölvum sem keyra Windows 8.1, Windows 8, Windows 7 eða eldri.

Blue screen of death villa BSOD PAGE_FAULT_IN_NONPAGED_AREA eða STOP 0x00000050 er villa sem kemur oft upp eftir uppsetningu á vélbúnaðartæki, eða eftir uppsetningu eða uppfærslu á nýjum hugbúnaði og í sumum tilfellum er orsökin að villan er vegna skemmdrar NTFS skipting.

Innri villa í Video Scheduler er líka banvæn villa á bláum skjá, þessi villa kemur oft fram á Windows 10 og Windows 8.1. Þessi grein mun sýna þér nokkrar leiðir til að laga þessa villu.

Til að gera Windows 10 ræst hraðari og draga úr ræsingartíma eru hér að neðan skrefin sem þú þarft að fylgja til að fjarlægja Epic úr ræsingu Windows og koma í veg fyrir að Epic Launcher ræsist með Windows 10.

Þú ættir ekki að vista skrár á skjáborðinu. Það eru betri leiðir til að geyma tölvuskrár og halda skjáborðinu þínu snyrtilegu. Eftirfarandi grein mun sýna þér áhrifaríkari staði til að vista skrár á Windows 10.

Hver sem ástæðan er, stundum þarftu að stilla birtustig skjásins til að henta mismunandi birtuskilyrðum og tilgangi. Ef þú þarft að fylgjast með smáatriðum myndar eða horfa á kvikmynd þarftu að auka birtustigið. Aftur á móti gætirðu líka viljað lækka birtustigið til að vernda rafhlöðu fartölvunnar.

Vaknar tölvan þín af handahófi og birtist gluggi sem segir „Athuga að uppfærslum“? Venjulega er þetta vegna MoUSOCoreWorker.exe forritsins - Microsoft verkefni sem hjálpar til við að samræma uppsetningu á Windows uppfærslum.