Proces identificiranja novih i novih prijetnji kibernetičkoj sigurnosti nikad ne završava - au lipnju 2023. BitDefender Labs otkrio je dio zlonamjernog softvera koji cilja sustave koji koriste mrežne veze.remote desktop vezu iz 2022.

Ako koristite Remote Desktop Protocol (RDP) , važno je utvrditi jeste li meta i jesu li vaši podaci ukradeni. Srećom, postoji nekoliko metoda kojima možete spriječiti infekciju i ukloniti RDStealer s računala.

Što je RDStealer? Kako ste bili ciljani?

RDStealer je zlonamjerni softver koji pokušava ukrasti vjerodajnice i podatke zarazom RDP poslužitelja i nadzorom njegovih udaljenih veza. RDStealer je implementiran s Logutilom, backdoorom koji se koristi za zarazu udaljenih radnih površina i omogućavanje trajnog pristupa putem instalacije RDStealera na strani klijenta.

Ako zlonamjerni softver otkrije da je udaljeno računalo povezano s poslužiteljem i da je omogućeno Client Drive Mapping (CDM), zlonamjerni softver će skenirati sadržaj na računalu i tražiti datoteke kao što su povjerljive baze podataka. Lozinka KeePass, lozinka spremljena u pregledniku i privatni SSH ključ. Također prikuplja podatke o tipkama i međuspremniku.

RDStealer može ciljati vaš sustav bez obzira je li na strani poslužitelja ili klijenta. Kada RDStealer zarazi mrežu, stvara zlonamjerne datoteke u mapama kao što su "%WinDir%\System32" i "%PROGRAM-FILES%" koje se obično isključuju tijekom skeniranja zlonamjernog softvera cijelog sustava.

Prema Bitdefenderu, malware se širi kroz nekoliko vektora. Uz CDM vektor napada, RDStealer infekcije mogu potjecati od zaraženih web oglasa, zlonamjernih privitaka e-pošte i kampanja društvenog inženjeringa . Čini se da je skupina odgovorna za RDStealer posebno sofisticirana, pa bi se u budućnosti mogli pojaviti novi vektori napada - ili poboljšani oblici RDStealera.

Ako koristite udaljenu radnu površinu putem RDP-a, najsigurnije je pretpostaviti da je RDStealer zarazio vaš sustav. Iako je virus previše pametan da bi se lako identificirao ručno, RDStealer možete spriječiti poboljšanjem sigurnosnih protokola na vašem poslužitelju i klijentskim sustavima te izvođenjem skeniranja cijelog sustava bez nepotrebnih izuzimanja.

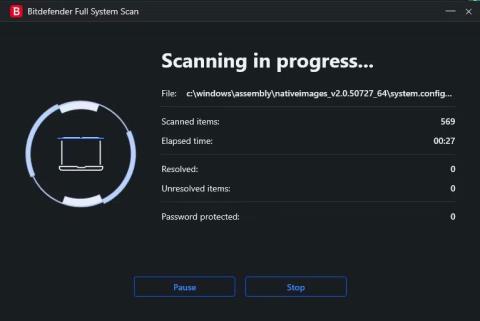

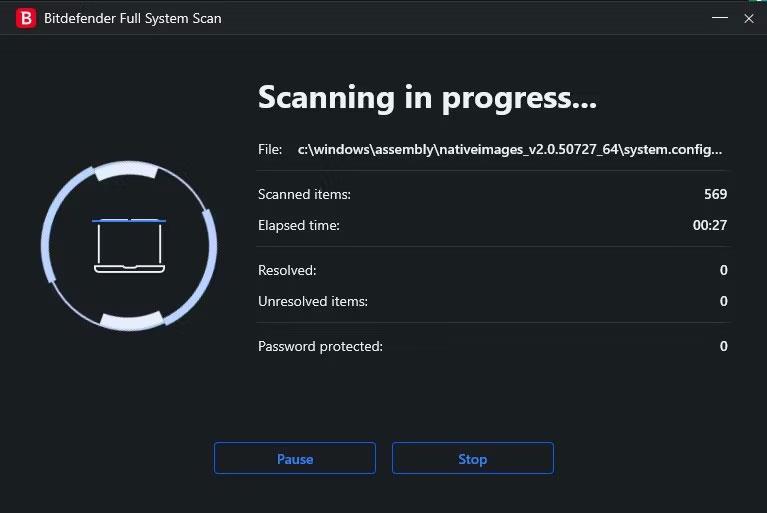

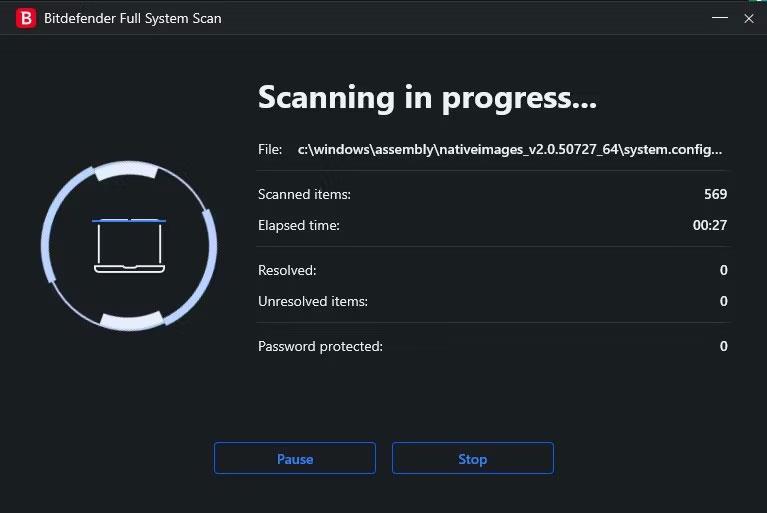

Izvršite potpuno skeniranje sustava u Bitdefenderu

Posebno ste ranjivi na RDStealer ako koristite Dell sustav, jer se čini da cilja posebno na računala proizvođača Dell. Zlonamjerni softver je namjerno dizajniran da se prikrije u mapama kao što je "Program Files\Dell\CommandUpdate" i koristi domene za naredbu i kontrolu kao što je "dell-a[.]ntp-update[. ]com".

Zaštitite udaljenu radnu površinu od RDSealera

Najvažnija stvar koju možete učiniti da se zaštitite od RDSealera je da budete oprezni kada pregledavate web. Iako nema mnogo pojedinosti o tome kako se RDStealer širi izvan RDP veza, treba biti oprezan kako bi se izbjegao gotovo svaki vektor infekcije.

Koristite provjeru autentičnosti s više faktora

Možete poboljšati sigurnost RDP veza implementacijom najboljih praksi kao što je provjera autentičnosti s više faktora (MFA). Zahtijevanjem sekundarne metode provjere autentičnosti za svaku prijavu možete spriječiti mnoge vrste RDP napada. Druge najbolje prakse, poput implementacije provjere autentičnosti na razini mreže (NLA) i korištenja VPN-ova , također mogu učiniti vaš sustav manje privlačnim i ranjivim na kompromitaciju.

Šifriranje i sigurnosno kopiranje podataka

RDStealer učinkovito krade podatke - i osim otvorenog teksta pronađenog u međuspremniku i dobivenog keyloggingom, također pretražuje datoteke kao što su KeePass baze podataka zaporki. Iako ukradeni podaci nisu pozitivni, možete biti sigurni da će se teško nositi s ukradenim podacima ako marljivo šifrirate svoje datoteke.

Šifriranje datoteka je relativno jednostavan zadatak uz prave upute. Također je izuzetno učinkovit u zaštiti datoteka, budući da će hakeri morati proći kroz težak proces da dekriptiraju šifrirane datoteke. Iako je moguće dešifrirati datoteke, vjerojatnije je da će hakeri prijeći na lakše mete - i kao rezultat toga, vi ste potpuno nekompromitirani. Osim enkripcije, također biste trebali redovito sigurnosno kopirati svoje podatke kako biste izbjegli gubitak pristupa kasnije.

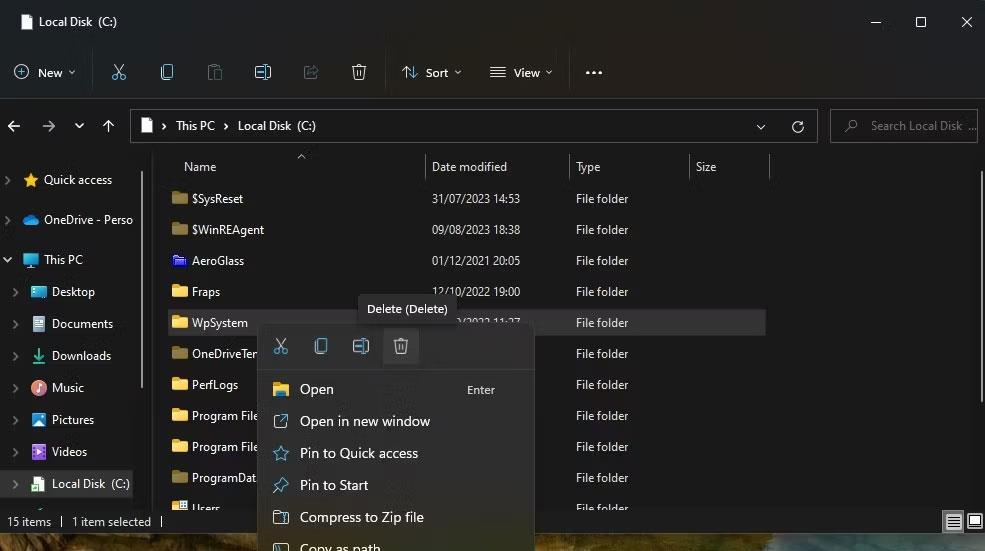

Ispravno konfigurirajte antivirusni softver

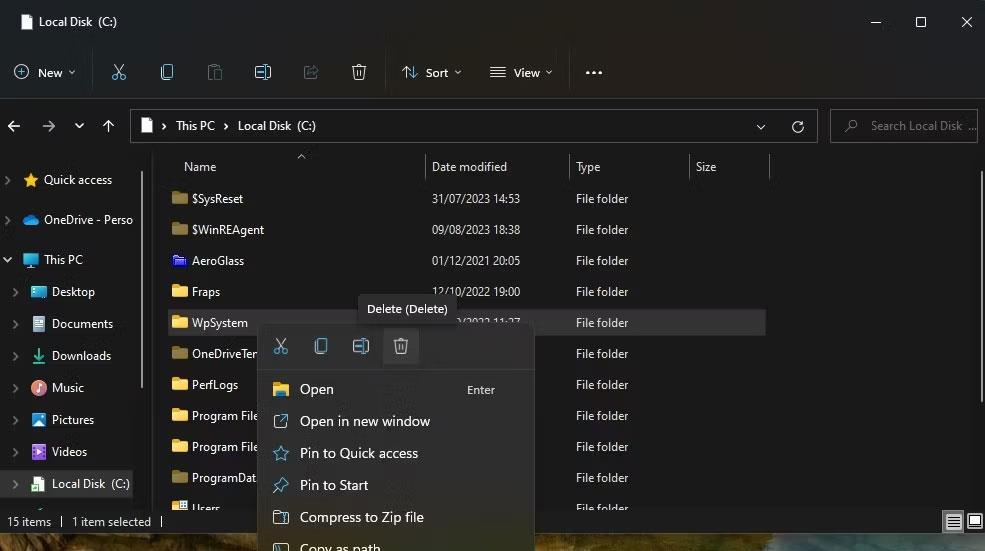

Ispravna konfiguracija antivirusnog softvera također je važna ako želite zaštititi svoj sustav. RDStealer iskorištava činjenicu da će mnogi korisnici isključiti cijele mape umjesto posebno predloženih datoteka stvaranjem zlonamjernih datoteka u tim mapama. Ako želite da vaš antivirusni softver pronađe i ukloni RDStealer, trebate promijeniti izuzetke tako da uključuju samo posebno preporučene datoteke.

Upravljajte antivirusnim iznimkama u Bitdefenderu

Za referencu, RDStealer stvara zlonamjerne datoteke u mapama (i njihovim odgovarajućim podmapama), uključujući:

- %WinDir%\System32\

- %WinDir%\System32\wbem

- %WinDir%\sigurnost\baza podataka

- %PROGRAM_FILES%\f-secure\psb\diagnostics

- %PROGRAM_FILES_x86%\dell\commandupdate\

- %PROGRAM_FILES%\dell\md softver za pohranu\md konfiguracijski program\

Trebali biste prilagoditi izuzeća skeniranja virusa u skladu sa smjernicama koje preporučuje Microsoft. Izuzmite samo navedene vrste datoteka i mapa i nemojte isključiti nadređene mape. Provjerite je li vaš antivirusni softver ažuran i dovršite potpuno skeniranje sustava.

Ažurirajte najnovije sigurnosne vijesti

Dok je Bitdefenderov razvojni tim omogućio korisnicima da zaštite svoje sustave od RDStealera, to nije jedini malware o kojem se morate brinuti - i uvijek postoji mogućnost da će se razviti na nove načine i iznenaditi. Jedan od najvažnijih koraka koje možete poduzeti kako biste zaštitili svoje sustave jest biti informiran o najnovijim vijestima o novim prijetnjama kibernetičkoj sigurnosti.