Το Ransomware είναι τόσο μικρό όσο ένας κόκκος άμμου, είναι παντού. Και μπορούν να κρυπτογραφήσουν περισσότερα από όσα νομίζετε. Η καταστροφή των προσωπικών σας αρχείων είναι μεγάλη απώλεια, αλλά όταν το Ransomware επιτίθεται στα αντίγραφά σας, αυτός ο πόνος αυξάνεται ακόμη περισσότερο.

Υπάρχουν πολλές παραλλαγές ransomware που επιτίθενται όχι μόνο στους σκληρούς δίσκους αλλά και σε άλλες μονάδες δίσκου του συστήματος, ενώ ούτε οι μονάδες cloud είναι εκτός του σκοπού τους. Επομένως, ήρθε η ώρα να ελέγξετε τι ακριβώς είναι τα αντίγραφα ασφαλείας των αρχείων καθώς και πού φυλάσσονται τα αντίγραφα.

Επιθέσεις ransomware παντού

Γνωρίζουμε ότι μια επίθεση ransomware μπορεί να είναι καταστροφική. Το Ransomware είναι ένα ιδιαίτερο εμπόδιο επειδή τα αρχεία-στόχοι του είναι εικόνες, μουσική, ταινίες και έγγραφα κάθε είδους. Ο σκληρός δίσκος σας περιέχει προσωπικά, επαγγελματικά και επαγγελματικά αρχεία που αποτελούν πρωταρχικούς στόχους για κρυπτογράφηση. Μόλις κρυπτογραφηθεί, θα δείτε ένα μήνυμα λύτρων που απαιτεί πληρωμή - συνήθως σε δύσκολα ανιχνεύσιμο Bitcoin - για την ασφαλή απελευθέρωση των αρχείων σας.

Και ακόμη και τότε, δεν υπάρχει καμία εγγύηση ότι θα λάβετε τον κωδικό πρόσβασης κρυπτογράφησης ή το εργαλείο αποκρυπτογράφησης.

CryptoLocker

Το CryptoLocker είναι μια παραλλαγή του ransomware κρυπτογράφησης που μπορεί να κρυπτογραφήσει πολλούς από τους σκληρούς σας δίσκους. Εμφανίστηκε για πρώτη φορά το 2013 και εξαπλώθηκε μέσω μολυσμένων συνημμένων email. Όταν το CryptoLocker είναι εγκατεστημένο σε έναν υπολογιστή, μπορεί να σαρώσει τον σκληρό δίσκο για μια συγκεκριμένη λίστα επεκτάσεων αρχείων. Επιπλέον, σαρώνει όλες τις μονάδες που είναι συνδεδεμένες στο μηχάνημα, είτε πρόκειται για USB είτε για δίκτυο.

Μια μονάδα δίσκου δικτύου με πρόσβαση ανάγνωσης/εγγραφής θα κρυπτογραφηθεί ακριβώς όπως ένας σκληρός δίσκος. Είναι μια πρόκληση για επιχειρήσεις όπου οι εργαζόμενοι έχουν πρόσβαση σε κοινόχρηστους φακέλους δικτύου.

Ευτυχώς, οι ερευνητές ασφαλείας κυκλοφόρησαν ένα αντίγραφο της βάσης δεδομένων θυμάτων του CryptoLocker και ταίριαξαν με κάθε κρυπτογράφηση. Δημιούργησαν την πύλη Decrypt CryptoLocker για να βοηθήσουν τα θύματα να αποκρυπτογραφήσουν τα αρχεία τους.

Εξέλιξη: CryptoFortress

Εμφανίστηκε το CryptoLocker και ισχυρίστηκε ότι είχε 500.000 θύματα. Σύμφωνα με τον Keith Jarvis της Dell SecureWorks, το CryptoLocker μπορεί να είχε λάβει 30 εκατομμύρια δολάρια τις πρώτες 100 ημέρες από την επιχείρηση εκβιασμού (θα έφτανε τα 150 εκατομμύρια δολάρια εάν κάθε θύμα πλήρωνε 300 δολάρια ως λύτρα). Ωστόσο, η κατάργηση του CryptoLocker δεν είναι η αρχή για την αποτροπή αντιστοίχισης προγραμμάτων οδήγησης δικτύου ransomware.

Το CryptoFortress ανακαλύφθηκε το 2015 από τον ερευνητή ασφαλείας Kafein. Έχει την εμφάνιση και την προσέγγιση του TorrentLocker αλλά μια από τις βασικές εξελίξεις. μπορεί να κρυπτογραφήσει μη αντιστοιχισμένα προγράμματα οδήγησης δικτύου.

Συνήθως, το ransomware ανακτά μια λίστα αντιστοιχισμένων μονάδων δίσκου δικτύου, για παράδειγμα C:, D:, E:, κ.λπ. Στη συνέχεια, σαρώνει τις μονάδες δίσκου, συγκρίνει τις επεκτάσεις αρχείων και στη συνέχεια τις κρυπτογραφεί. Κρυπτογραφεί τα αντίστοιχα αρχεία. Επιπλέον, το CryptoFortress απαριθμεί όλα τα ανοιχτά κοινόχρηστα στοιχεία δικτύου Μπλοκ μηνυμάτων διακομιστή (SMB) και κρυπτογραφεί όποια βρίσκουν.

Locky

Το Locky είναι μια άλλη παραλλαγή του ransomware, διάσημο για την αλλαγή μεμονωμένων αρχείων σε .locky, καθώς και wallet.dat - το πορτοφόλι του Bitcoin. Το Locky στοχεύει επίσης αρχεία σε υπολογιστές ή αρχεία σε μη αντιστοιχισμένα κοινόχρηστα στοιχεία δικτύου, αλλάζοντας αρχεία στη διαδικασία. Αυτό το χάος κάνει τη διαδικασία ανάκτησης πιο δύσκολη.

Επιπλέον, το Locky δεν διαθέτει αποκωδικοποιητή.

Ransomware στο Cloud

Το Ransomware παρακάμπτει τη φυσική μνήμη δικτύου και υπολογιστή και επίσης υπερβαίνει τα δεδομένα cloud. Αυτό είναι ένα σημαντικό ζήτημα. Το Cloud Storage διαφημίζεται συχνά ως μία από τις ασφαλέστερες επιλογές δημιουργίας αντιγράφων ασφαλείας, διατηρώντας τα αντίγραφα ασφαλείας των δεδομένων σας μακριά από κοινόχρηστα στοιχεία εσωτερικού δικτύου, δημιουργώντας απομόνωση από τους γύρω κινδύνους. Αλλά δυστυχώς, οι παραλλαγές ransomware έχουν παρακάμψει αυτήν την ασφάλεια.

Σύμφωνα με την έκθεση State of the Cloud της RightScale, το 82% των επιχειρήσεων χρησιμοποιεί στρατηγική πολλαπλών νέφους. Και μια περαιτέρω μελέτη (Slideshare ebook) από την Intuit δείχνει ότι έως το 2020, το 78% των μικρών επιχειρήσεων θα χρησιμοποιούν λειτουργίες cloud. Αυτή η ριζική αλλαγή από τις μεγάλες και τις μικρές επιχειρήσεις καθιστά τις υπηρεσίες cloud πρωταρχικό στόχο για τους προμηθευτές ransomware.

Ransom_Cerber.cad

Οι προμηθευτές κακόβουλου λογισμικού θα βρουν έναν τρόπο να αντιμετωπίσουν αυτό το πρόβλημα. Η κοινωνική μηχανική και το ηλεκτρονικό ψάρεμα είναι βασικά εργαλεία και μπορούν να χρησιμοποιηθούν για την παράκαμψη ισχυρών ελέγχων ασφαλείας. Οι ερευνητές ασφάλειας της Trend Micro βρήκαν μια ειδική παραλλαγή ransomware που ονομάζεται RANSOM_CERBER.CAD. Προορίζεται να στοχεύει οικιακούς και επαγγελματίες χρήστες του Microsoft 365, του cloud computing και των πλατφορμών παραγωγικότητας.

Η παραλλαγή Cerber μπορεί να κρυπτογραφήσει 442 τύπους αρχείων χρησιμοποιώντας έναν συνδυασμό AES-265 και RSA, να τροποποιήσει τις ρυθμίσεις ζώνης του Internet Explorer στον υπολογιστή, να αφαιρέσει σκιώδη αντίγραφα, να απενεργοποιήσει το Windows Startup Repair και να τερματίσει τα προγράμματα του Outlook , The bat!, Thunderbird και Microsoft Word.

Επιπλέον, και αυτή είναι η συμπεριφορά που παρουσιάζεται από άλλες παραλλαγές ransomware, ο Cerber ρωτά τη γεωγραφική θέση του επηρεαζόμενου συστήματος. Εάν το σύστημα υποδοχής είναι μέλος της Κοινοπολιτείας Ανεξάρτητων Κρατών (χώρες της πρώην Σοβιετικής Ένωσης όπως η Ρωσία, η Μολδαβία και η Λευκορωσία), το ransomware θα τερματιστεί αυτόματα.

Το σύννεφο ως εργαλείο μόλυνσης

Το Ransomware Petya εμφανίστηκε για πρώτη φορά το 2016. Μερικά αξιοσημείωτα πράγματα σχετικά με αυτήν την παραλλαγή είναι πρώτα, το Petya μπορεί να κρυπτογραφήσει ολόκληρο το Master Boot Record (MBR) ενός προσωπικού υπολογιστή, προκαλώντας τη διακοπή λειτουργίας του συστήματος. πράσινη εικόνα. Αυτό καθιστά ολόκληρο το σύστημα άχρηστο. Στη συνέχεια, κατά την επανεκκίνηση, εμφανίστηκε το σημείωμα λύτρων Petya, με μια εικόνα ενός κρανίου και ένα αίτημα για πληρωμή σε Bitcoin.

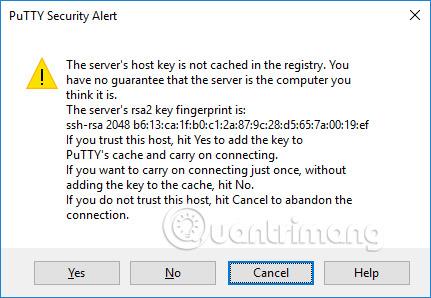

Δεύτερον, ο Petya εξαπλώθηκε σε πολλά συστήματα μέσω ενός μολυσμένου αρχείου που είναι αποθηκευμένο στο Dropbox, μεταμφιεσμένο σε περίληψη. Ο σύνδεσμος μεταμφιέζεται ως λεπτομέρειες εφαρμογής, όταν στην πραγματικότητα συνδέεται με ένα εκτελέσιμο αρχείο που εξάγεται αυτόματα για την εγκατάσταση του ransomware.

Ευτυχώς, ένας ανώνυμος προγραμματιστής βρήκε έναν τρόπο να σπάσει την κρυπτογράφηση του Petya. Αυτή η μέθοδος είναι σε θέση να ανιχνεύσει το κλειδί κρυπτογράφησης που απαιτείται για το ξεκλείδωμα του MBR και την απελευθέρωση των καταγεγραμμένων αρχείων.

Η χρήση υπηρεσιών cloud για τη διάδοση ransomware είναι κατανοητή. Οι χρήστες ενθαρρύνονται να χρησιμοποιούν λύσεις αποθήκευσης cloud για τη δημιουργία αντιγράφων ασφαλείας δεδομένων, επειδή παρέχει ένα επιπλέον επίπεδο ασφάλειας. Η ασφάλεια είναι το κλειδί για την επιτυχία των υπηρεσιών cloud. Ωστόσο, η εμπιστοσύνη των χρηστών στην ασφάλεια του cloud μπορεί να αξιοποιηθεί για κακούς σκοπούς.

Εν συντομία

Η αποθήκευση στο cloud, τα χαρτογραφημένα ή μη αντιστοιχισμένα προγράμματα οδήγησης δικτύου και τα αρχεία συστήματος παραμένουν ευάλωτα σε ransomware. Αυτό δεν είναι πλέον κάτι νέο. Ωστόσο, οι διανομείς κακόβουλου λογισμικού στοχεύουν ενεργά τα αρχεία αντιγράφων ασφαλείας αυξάνοντας το επίπεδο ανησυχίας για τους χρήστες. Αντίθετα, πρέπει να λαμβάνονται πρόσθετες προφυλάξεις .

Οι οικιακές και επαγγελματικές χρήστες θα πρέπει να δημιουργούν αντίγραφα ασφαλείας σημαντικών αρχείων σε αφαιρούμενους σκληρούς δίσκους. Η ανάληψη δράσης τώρα είναι η ενέργεια που θα σας βοηθήσει να ανακτήσετε το σύστημά σας μετά από μια ανεπιθύμητη μόλυνση ransomware από μια μη αξιόπιστη πηγή.