Μια κερκόπορτα σε λογισμικό ή σύστημα υπολογιστή είναι συχνά μια πύλη που δεν αναφέρεται ευρέως, επιτρέποντας στους διαχειριστές να διεισδύσουν στο σύστημα για να βρουν την αιτία των σφαλμάτων ή της συντήρησης. Επιπλέον, αναφέρεται και στο μυστικό λιμάνι που χρησιμοποιούν οι χάκερ και οι κατάσκοποι για να αποκτήσουν παράνομη πρόσβαση.

Τι είναι η κερκόπορτα;

Το Backdoor στην ορολογία της επιστήμης των υπολογιστών είναι ένας τρόπος με τον οποίο ένας εισβολέας μπορεί να έχει πρόσβαση σε ένα σύστημα χωρίς να περάσει από μια ασφαλή διαδρομή. Επειδή το σύστημα ασφαλείας του υπολογιστή δεν μπορεί να δει κερκόπορτες, τα θύματα μπορεί να μην συνειδητοποιήσουν ότι ο υπολογιστής τους έχει αυτήν την επικίνδυνη ευπάθεια.

Τα θύματα μπορεί να μην γνωρίζουν ότι το σύστημά τους έχει μια κερκόπορτα

Τι είδη κερκόπορτων υπάρχουν;

- Πρώτον, μια κερκόπορτα μπορεί να είναι ένα νόμιμο σημείο πρόσβασης ενσωματωμένο σε ένα σύστημα ή λογισμικό, για να επιτρέπει την απομακρυσμένη διαχείριση. Αυτός ο τύπος κερκόπορτας συχνά δεν αναφέρεται ευρέως και χρησιμοποιείται για συντήρηση λογισμικού και συστήματος. Ορισμένες πόρτες διαχείρισης προστατεύονται από κωδικοποιημένα ονόματα χρήστη και κωδικούς πρόσβασης και δεν μπορούν να αλλάξουν. Άλλα είναι ανταλλάξιμα.

Συνήθως μόνο ο κάτοχος του συστήματος ή ο ιδιοκτήτης λογισμικού γνωρίζει την ύπαρξη κερκόπορτας. Αυτές οι διοικητικές κερκόπορτες δημιουργούν επίσης τρωτά σημεία που μπορούν να εκμεταλλευτούν άγνωστοι και να αποκτήσουν πρόσβαση στο σύστημα/δεδομένα.

Εξαρτάται από το ποιος περνάει από την κερκόπορτα για να γνωρίζει εάν η κερκόπορτα είναι επικίνδυνη ή όχι

- Ένας άλλος τύπος backdoor είναι ότι ένας εισβολέας μπορεί να εγκαταστήσει στο σύστημα του θύματος. Χάρη σε αυτό, μπορούν να έρχονται και να φεύγουν όπως θέλουν, επιτρέποντας την απομακρυσμένη πρόσβαση στο σύστημα. Ο κακόβουλος κώδικας που είναι εγκατεστημένος στο σύστημα ονομάζεται Trojan απομακρυσμένης πρόσβασης (RAT), που χρησιμοποιείται για την εγκατάσταση κακόβουλου λογισμικού στον υπολογιστή ή την κλοπή δεδομένων.

- Ο τρίτος τύπος κερκόπορτας έγινε διάσημος το 2013, όταν τα έγγραφα της NSA διέρρευσαν από τον Έντουαρντ Σνόουντεν, αποκαλύπτοντας ότι για δεκαετίες μυστικοί πληροφοριών συνεργάζονταν με τη Βρετανική Υπηρεσία Πληροφοριών Σημάτων για να εξαναγκάσουν το κοινό. Η εταιρεία έπρεπε να εγκαταστήσει κερκόπορτες στα προϊόντα της, ιδιαίτερα ασκώντας πίεση σε αυτούς που κατασκευάζουν συστήματα κρυπτογράφησης.

Αυτές οι μυστικές κερκόπορτες επιτρέπουν στους κατασκόπους να παρακάμπτουν επίπεδα προστασίας και στη συνέχεια να έχουν πρόσβαση σιωπηλά στο σύστημα και να λαμβάνουν τα δεδομένα που χρειάζονται.

Ένα από τα πιο αμφιλεγόμενα backdoors ήταν όταν η NSA αποδυνάμωσε σκόπιμα τον αλγόριθμο κρυπτογράφησης NIST SP800-90 Dual Ec Prng, έτσι ώστε τα δεδομένα που κρυπτογραφήθηκαν με αυτόν τον αλγόριθμο να μπορούν εύκολα να αποκρυπτογραφηθούν από την NSA.

Πώς εμφανίστηκαν οι κερκόπορτες;

Υπάρχουν τρεις κύριοι τρόποι για να δημιουργηθούν τα backdoor: Ανακαλύπτονται από κάποιον, δημιουργούνται από χάκερ ή εφαρμόζονται από προγραμματιστές.

1. Όταν κάποιος ανακαλύπτει μια κερκόπορτα

Μερικές φορές, ένας χάκερ δεν χρειάζεται να κάνει τίποτα για να δημιουργήσει μια κερκόπορτα. Όταν ένας προγραμματιστής δεν φροντίζει να προστατεύσει τις θύρες του συστήματος, ένας χάκερ μπορεί να το εντοπίσει και να το μετατρέψει σε κερκόπορτα.

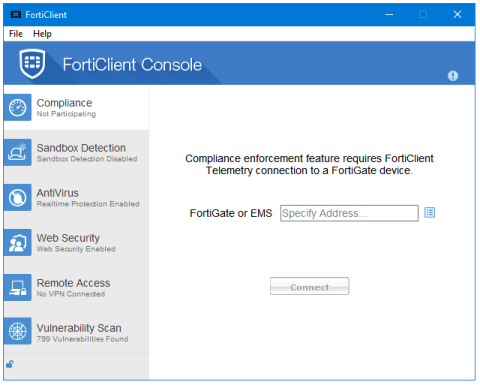

Τα backdoors εμφανίζονται σε όλους τους τύπους λογισμικού που είναι συνδεδεμένα στο Διαδίκτυο, αλλά τα εργαλεία απομακρυσμένης πρόσβασης είναι ιδιαίτερα ευάλωτα. Αυτό συμβαίνει επειδή έχουν σχεδιαστεί για να επιτρέπουν στους χρήστες να συνδέονται και να ελέγχουν το σύστημα. Εάν ένας χάκερ μπορεί να βρει έναν τρόπο για απομακρυσμένη πρόσβαση στο λογισμικό χωρίς διαπιστευτήρια σύνδεσης, μπορεί να χρησιμοποιήσει αυτό το εργαλείο για κατασκοπεία ή δολιοφθορά.

2. Όταν οι χάκερ δημιουργούν backdoors

Εάν οι χάκερ δεν μπορούν να βρουν μια κερκόπορτα σε ένα σύστημα, μπορούν να επιλέξουν να δημιουργήσουν οι ίδιοι

Εάν οι χάκερ δεν μπορούν να βρουν μια κερκόπορτα σε ένα σύστημα, μπορούν να επιλέξουν να δημιουργήσουν οι ίδιοι. Για να το κάνουν αυτό, δημιουργούν ένα «τούνελ» μεταξύ του υπολογιστή τους και του θύματος και στη συνέχεια το χρησιμοποιούν για να κλέψουν ή να ανεβάσουν δεδομένα.

Για να δημιουργήσει αυτό το «τούνελ», ο χάκερ πρέπει να ξεγελάσει το θύμα για να του το δημιουργήσει. Ο πιο αποτελεσματικός τρόπος για να το κάνουν οι χάκερ είναι να κάνουν τους χρήστες να πιστεύουν ότι η λήψη του θα τους ωφελήσει.

Για παράδειγμα, οι χάκερ θα μπορούσαν να διανείμουν μια ψεύτικη εφαρμογή που ισχυρίζεται ότι κάνει κάτι χρήσιμο. Αυτή η εφαρμογή μπορεί να κάνει ή να μην κάνει τη δουλειά που ισχυρίζεται ότι κάνει. Ωστόσο, το κλειδί εδώ είναι ότι ο χάκερ το προσάρτησε σε ένα κακόβουλο πρόγραμμα. Όταν οι χρήστες το εγκαθιστούν, ο κακόβουλος κώδικας δημιουργεί ένα «τούνελ» στον υπολογιστή του χάκερ και στη συνέχεια δημιουργεί μια κερκόπορτα για χρήση.

3. Όταν ένας προγραμματιστής εγκαθιστά μια κερκόπορτα

Οι πιο απαίσιες χρήσεις των backdoors είναι όταν οι προγραμματιστές τις εφαρμόζουν μόνοι τους. Για παράδειγμα, οι κατασκευαστές προϊόντων θα τοποθετήσουν πίσω πόρτες μέσα στο σύστημα που μπορούν να χρησιμοποιηθούν ανά πάσα στιγμή.

Οι προγραμματιστές δημιουργούν αυτές τις κερκόπορτες για έναν από τους πολλούς λόγους. Εάν το προϊόν καταλήξει στα ράφια μιας αντίπαλης εταιρείας, αυτή η εταιρεία μπορεί να αναπτύξει backdoors για να το παρακολουθήσει. Ομοίως, ένας προγραμματιστής μπορεί να προσθέσει μια κρυφή κερκόπορτα έτσι ώστε ένα τρίτο μέρος να έχει πρόσβαση και να παρακολουθεί το σύστημα.

Πώς οι χάκερ χρησιμοποιούν τις κερκόπορτες

Οι ψηφιακές κερκόπορτες μπορεί να είναι δύσκολο να εντοπιστούν. Οι χάκερ μπορούν να χρησιμοποιήσουν τα backdoors για να προκαλέσουν ζημιά, αλλά είναι επίσης χρήσιμα για την παρακολούθηση και την αντιγραφή αρχείων.

Οι χάκερ μπορούν να χρησιμοποιήσουν τα backdoors για να προκαλέσουν ζημιά, να παρακολουθήσουν και να αντιγράψουν αρχεία

Όταν χρησιμοποιούνται για παρακολούθηση, ένας κακόβουλος ηθοποιός χρησιμοποιεί μια μυστική είσοδο για απομακρυσμένη πρόσβαση στο σύστημα. Από εδώ, οι χάκερ μπορούν να αναζητήσουν ευαίσθητες πληροφορίες χωρίς να αφήσουν ίχνη. Οι χάκερ μπορεί να μην χρειαστεί καν να αλληλεπιδράσουν με το σύστημα. Αντίθετα, μπορούν να παρακολουθούν τις δραστηριότητες των χρηστών στις επιχειρήσεις τους και να εξάγουν πληροφορίες με αυτόν τον τρόπο.

Ένα backdoor είναι επίσης χρήσιμο για την αντιγραφή δεδομένων. Όταν γίνει σωστά, η αντιγραφή δεδομένων δεν αφήνει ίχνη, επιτρέποντας στους εισβολείς να συγκεντρώσουν αρκετές πληροφορίες για να διαπράξουν κλοπή ταυτότητας . Αυτό σημαίνει ότι κάποιος θα μπορούσε να έχει μια κερκόπορτα στο σύστημα, που σιγά-σιγά αφαιρεί τα δεδομένα του.

Τέλος, τα backdoors είναι χρήσιμα εάν οι χάκερ θέλουν να προκαλέσουν ζημιά. Μπορούν να χρησιμοποιήσουν backdoors για να εισάγουν κακόβουλο λογισμικό χωρίς να ενεργοποιούν ειδοποιήσεις συστήματος ασφαλείας. Σε αυτή την περίπτωση, ο χάκερ θυσιάζει το μυστικό πλεονέκτημα μιας κερκόπορτας σε αντάλλαγμα για μια ευκολότερη επίθεση στο σύστημα.

Δείτε περισσότερα: