Αυτό το άρθρο είναι στη σειρά: Επισκόπηση των ευπαθειών σε τσιπ Intel, AMD, ARM: Meltdown και Spectre . Σας προσκαλούμε να διαβάσετε όλα τα άρθρα της σειράς για να λάβετε πληροφορίες και να λάβετε μέτρα για την προστασία της συσκευής σας από αυτές τις δύο σοβαρές ευπάθειες ασφαλείας.

Μια σειρά ενημερώσεων λογισμικού για προστασία από το Meltdown και το Spectre έχουν κυκλοφορήσει από προγραμματιστές. Ωστόσο, θα εξακολουθεί να επηρεάζει ολόκληρο το μέλλον της βιομηχανίας τσιπ επεξεργαστών.

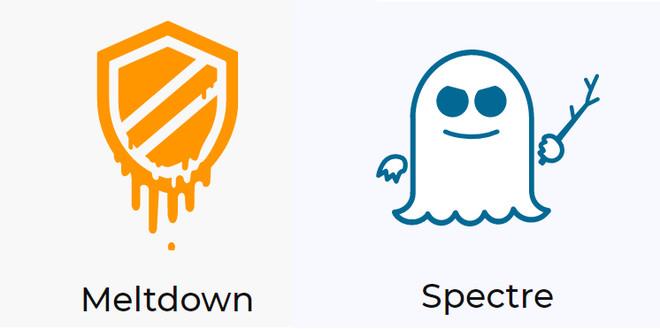

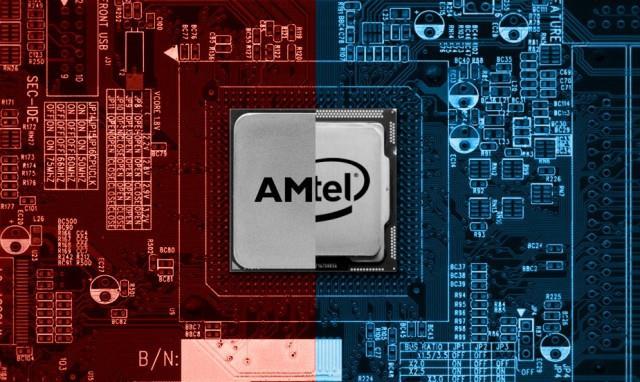

Οι δύο λέξεις-κλειδιά "Meltdown" και "Spectre" είναι τα πιο δημοφιλή πράγματα στη Silicon Valley. Αυτές είναι δύο νέες μέθοδοι που χρησιμοποιούν οι χάκερ για να επιτεθούν σε επεξεργαστές Intel , AMD και ARM . Η Google ήταν η πρώτη εταιρεία που το ανακάλυψε και μόλις σήμερα, εξέθεσε επίσημα όλες τις λεπτομέρειες στο κοινό.

Το Meltdown και το Spectre εκμεταλλεύονται και τα δύο μια θεμελιώδη ευπάθεια ασφαλείας στα παραπάνω τσιπ, τα οποία θεωρητικά θα μπορούσαν να χρησιμοποιηθούν για την «ανάγνωση ευαίσθητων πληροφοριών στη μνήμη ενός συστήματος, όπως κωδικούς πρόσβασης, κλειδί για άνοιγμα κρυπτογραφημένου περιεχομένου ή οποιαδήποτε ευαίσθητη πληροφορία», ανακοίνωσε επίσημα η Google στο Συχνές ερωτήσεις (Συχνές Ερωτήσεις).

Το πρώτο πράγμα που πρέπει να γνωρίζετε είναι ότι σχεδόν κάθε υπολογιστής, φορητός υπολογιστής, tablet και smartphone επηρεάζεται από αυτήν την ευπάθεια ασφαλείας, ανεξάρτητα από τη χώρα από την οποία προέρχεται, από ποια εταιρεία είναι ή σε ποιο λειτουργικό σύστημα λειτουργεί. Αλλά αυτή η ευπάθεια δεν είναι εύκολη στην εκμετάλλευση: απαιτεί πολλούς συγκεκριμένους παράγοντες για να είναι αποτελεσματική, συμπεριλαμβανομένου του κακόβουλου λογισμικού που εκτελείται ήδη στον υπολογιστή. Αλλά τα τρωτά σημεία ασφαλείας δεν μπορούν να καθησυχαστούν με βάση τη θεωρία.

Οι συνέπειες δεν θα επηρεάσουν μόνο μια μεμονωμένη συσκευή. Αυτή η ευπάθεια μπορεί να προκαλέσει τη διάρρηξη ολόκληρων διακομιστών, κέντρων δεδομένων ή πλατφορμών υπολογιστικού νέφους από κακούς. Στη χειρότερη περίπτωση, όπου υπάρχουν συγκεκριμένα στοιχεία, το Meltdown και το Spectre μπορούν να χρησιμοποιηθούν από τους ίδιους τους χρήστες, για να κλέψουν πληροφορίες από άλλους χρήστες.

Επί του παρόντος, τα patches έχουν κυκλοφορήσει, αλλά είναι επίσης ένα δίκοπο μαχαίρι: θα κάνει τα παλιά μηχανήματα αισθητά πιο αργά, ειδικά τους παλιούς υπολογιστές, τους φορητούς υπολογιστές κ.λπ.

Αυτήν τη στιγμή, κινδυνεύουν οι χρήστες;

Ορίστε μερικά καλά νέα: Η Intel και η Google λένε ότι δεν έχουν δει καμία επίθεση Meltdown ή Spectre να βγαίνει εκτός ελέγχου. Μεγάλες εταιρείες όπως η Intel, η Amazon, η Google, η Apple και η Microsoft εξέδωσαν αμέσως διορθώσεις.

Αλλά όπως αναφέρθηκε παραπάνω, όλα έχουν ως συνέπεια την κάπως επιβράδυνση της συσκευής, ορισμένες αναφορές λένε ότι η απόδοση της συσκευής έχει μειωθεί έως και 30% μετά την εγκατάσταση της νέας ενημέρωσης. Η Intel πρόσθεσε ότι ανάλογα με την προβλεπόμενη χρήση του μηχανήματος, θα επιβραδύνει περισσότερο ή λιγότερο.

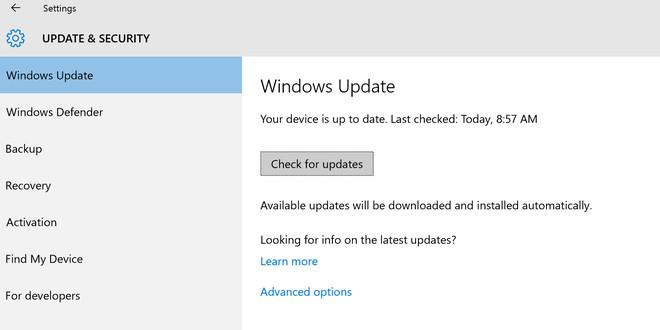

Προηγουμένως, το Meltdown επιτέθηκε μόνο σε επεξεργαστές Intel, αλλά μόλις πρόσφατα, η AMD παραδέχτηκε επίσης ότι είχε παρόμοια ευπάθεια ασφαλείας. Τώρα, σύμφωνα με τις συμβουλές της Google, μπορείτε να προστατεύσετε το σύστημά σας με τις πιο πρόσφατες ενημερώσεις λογισμικού. Και τα δύο λειτουργικά συστήματα Linux και Windows 10 είχαν τις πρώτες τους ενημερώσεις.

Το Spectre, αντίθετα, είναι πολλές φορές πιο επικίνδυνο από το Meltdown. Η Google είπε ότι ήταν σε θέση να εξαλείψει τις επιθέσεις Spectre σε τσιπ επεξεργαστών από την Intel, την ARM και την AMD, αλλά σύμφωνα με αυτές, δεν υπάρχει απλή, αποτελεσματική λύση.

Ωστόσο, είναι πολύ δύσκολο να εκμεταλλευτεί κανείς την ευπάθεια ασφαλείας του Spectre, επομένως προς το παρόν καμία μεγάλη εταιρεία δεν ανησυχεί πολύ για το ενδεχόμενο μιας επίθεσης μεγάλης κλίμακας. Το θέμα είναι ότι η ευπάθεια Spectre εκμεταλλεύεται τον τρόπο με τον οποίο λειτουργεί το τσιπ του επεξεργαστή, επομένως για να εξαλειφθεί πλήρως το Spectre, χρειαζόμαστε μια εντελώς νέα γενιά υλικού.

Γι' αυτό και ονομάστηκε Spectre. «Επειδή δεν είναι εύκολο να το διορθώσουμε, θα μας στοιχειώσει για λίγο», αναφέρει ξεκάθαρα η ενότητα FAQ για το Meltdown και το Spectre.

Ποια είναι η φύση του Meltdown και του Spectre;

Δεν είναι "bugs" στο σύστημα. Είναι ΤΡΟΠΟΙ επίθεσης με τον ίδιο τον τρόπο που λειτουργούν οι επεξεργαστές Intel, ARM ή AMD. Αυτό το σφάλμα ανακαλύφθηκε από το εργαστήριο κυβερνοασφάλειας Project Zero της Google.

Μελέτησαν προσεκτικά τα παραπάνω τσιπ, βρίσκοντας ένα ελάττωμα στο σχεδιασμό, ένα μοιραίο ελάττωμα που μπορούν να εκμεταλλευτούν οι Meltdown και Spectre, ανατρέποντας τις συνήθεις μεθόδους ασφαλείας αυτών των επεξεργαστών.

Συγκεκριμένα, αυτή είναι η "κερδοσκοπική εκτέλεση", μια τεχνική επεξεργασίας που χρησιμοποιείται στα τσιπ της Intel από το 1995 και είναι επίσης μια κοινή μέθοδος επεξεργασίας δεδομένων σε επεξεργαστές ARM και AMD. Με κερδοσκοπική πρακτική, το τσιπ ουσιαστικά θα μαντέψει τι πρόκειται να κάνετε. Αν μαντέψουν σωστά, είναι ένα βήμα μπροστά σας, κάτι που θα σας κάνει να νιώσετε ότι το μηχάνημα λειτουργεί πιο ομαλά. Αν μαντέψουν λάθος, τα δεδομένα πετιούνται και μαντεύονται ξανά από την αρχή.

Το Project Zero διαπίστωσε ότι υπάρχουν δύο βασικοί τρόποι για να εξαπατήσετε ακόμη και τις πιο ασφαλείς, προσεκτικά σχεδιασμένες εφαρμογές ώστε να διαρρέουν πληροφορίες που ο ίδιος ο επεξεργαστής έχει μαντέψει πριν. Με τον κατάλληλο τύπο κακόβουλου λογισμικού, οι κακοί μπορούν να λάβουν αυτές τις πληροφορίες που απορρίπτονται, πληροφορίες που θα πρέπει να είναι εξαιρετικά μυστικές.

Με ένα σύστημα υπολογιστικού νέφους, αυτές οι δύο μέθοδοι επίθεσης είναι ακόμη πιο επικίνδυνες. Σε αυτό, ένα τεράστιο δίκτυο χρηστών αποθηκεύει δεδομένα. Εάν μόνο ΕΝΑΣ σύνδεσμος - ένας χρήστης χρησιμοποιεί ένα μη ασφαλές σύστημα, ο κίνδυνος έκθεσης δεδομένων ΚΑΘΕ άλλου χρήστη είναι πολύ υψηλός.

Τι μπορούμε λοιπόν να κάνουμε για να αποφύγουμε να γίνουμε αυτός ο σύνδεσμος;

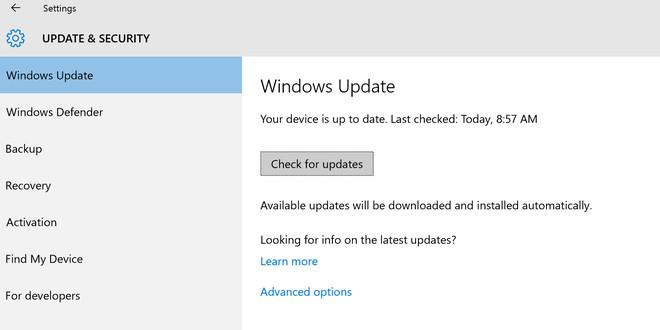

Το πρώτο και καλύτερο πράγμα που πρέπει να κάνετε αυτή τη στιγμή είναι να βεβαιωθείτε ότι όλες οι ενημερώσεις κώδικα ασφαλείας είναι ενημερωμένες. Τα μεγάλα λειτουργικά συστήματα έχουν ήδη κυκλοφορήσει ενημερώσεις για αυτές τις δύο ευπάθειες Meltdown και Spectre. Συγκεκριμένα, το Linux , το Android, το MacOS της Apple και τα Windows 10 της Microsoft έχουν ενημερωθεί. Ενημερώστε τη συσκευή σας αμέσως.

Την ίδια στιγμή, η Microsoft είπε επίσης στο Business Insider ότι σπεύδουν να βρουν μια λύση για την πλατφόρμα cloud Azure. Το Google Cloud ενθαρρύνει επίσης τους χρήστες να ενημερώνουν γρήγορα τα λειτουργικά τους συστήματα.

Βασικά, ενημερώστε όλες τις συσκευές σας με την πιο πρόσφατη ενημέρωση. Περιμένετε λίγο ακόμα, οι μεγάλες εταιρείες θα κυκλοφορήσουν νέες ενημερώσεις για αυτές τις δύο επικίνδυνες ευπάθειες.

Επιπλέον, να θυμάστε ότι τα Meltdown και Spectre απαιτούν κακόβουλο κώδικα για να λειτουργήσουν, επομένως μην κάνετε λήψη τίποτα - λογισμικό, περίεργα αρχεία - από οποιαδήποτε μη αξιόπιστη πηγή.

Γιατί η συσκευή μου είναι αργή μετά από μια ενημέρωση;

Το Meltdown και το Spectre εκμεταλλεύονται τον τρόπο με τον οποίο οι "πυρήνες" - τα κεντρικά στοιχεία, οι πυρήνες του λειτουργικού συστήματος - αλληλεπιδρούν με τον επεξεργαστή. Θεωρητικά, αυτά τα δύο πράγματα λειτουργούν ανεξάρτητα το ένα από το άλλο, ακριβώς για να αποτρέψουν επιθέσεις όπως το Meltdown και το Spectre. Ωστόσο, η Google έχει αποδείξει ότι τέτοιες τρέχουσες λύσεις ασφαλείας δεν επαρκούν.

Επομένως, οι προγραμματιστές λειτουργικών συστημάτων πρέπει να απομονώσουν τον πυρήνα και τον επεξεργαστή. Βασικά, τους αναγκάζουν να κάνουν μια παράκαμψη, η οποία απαιτεί λίγη περισσότερη επεξεργαστική ισχύ από το μηχάνημα και φυσικά το μηχάνημα θα επιβραδύνει λίγο.

Η Microsoft λέει ότι οι επεξεργαστές Intel παλαιότεροι από το δύο ετών μοντέλο Skylake θα είναι αισθητά πιο αργοί. Ωστόσο, μην ανησυχείτε πολύ για την ταχύτητα επεξεργασίας της συσκευής σας, γιατί αυτό μπορεί να είναι μόνο προσωρινό. Αφού η Google ανακοίνωσε αυτά τα δύο τρωτά σημεία ασφαλείας, οι προγραμματιστές - τόσο λογισμικό όσο και λειτουργικά συστήματα, θα εργαστούν για να βρουν πιο αποτελεσματικές λύσεις.

Οι συνέπειες αυτού του περιστατικού;

Η Intel ισχυρίζεται ότι οι Meltdown και Spectre δεν θα μειώσουν την τιμή της μετοχής τους, καθώς είναι αρκετά δύσκολο να εφαρμοστούν και επιπλέον, δεν έχουν τεκμηριωθεί επιθέσεις (που γνωρίζει η κοινότητα).

Ωστόσο, η Google υπενθυμίζει σε όλους ότι το Spectre εξακολουθεί να μας «στοιχειώνει» εδώ και πολύ καιρό. Η τεχνική της «κερδοσκοπικής πρακτικής» αποτελεί ακρογωνιαίο λίθο των επεξεργαστών εδώ και δύο δεκαετίες. Για να αντικαταστήσει μια τέτοια πλατφόρμα, ολόκληρη η βιομηχανία έρευνας και ανάπτυξης επεξεργαστών πρέπει να διαθέσει πόρους για τη δημιουργία μιας νέας, πιο ασφαλούς πλατφόρμας στο μέλλον. Το Spectre θα κάνει τη μελλοντική γενιά επεξεργαστών να έχει ένα εντελώς διαφορετικό πρόσωπο από αυτό που βλέπουμε σήμερα, τα δύο τελευταία 20 χρόνια.

Για να φτάσουμε σε αυτό το σημείο, πρέπει ακόμα να περιμένουμε πολύ. Οι χρήστες υπολογιστών δεν «αντικαθιστούν» πλέον τακτικά τα συστήματά τους, πράγμα που σημαίνει ότι οι παλιοί υπολογιστές θα αντιμετωπίσουν υψηλό κίνδυνο διαρροής πληροφοριών. Οι χρήστες κινητών συσκευών αντιμετωπίζουν επίσης τον ίδιο κίνδυνο, καθώς ο αριθμός των μη ενημερωμένων κινητών συσκευών είναι αμέτρητος. Θα είναι πιο εύκολο για το Spectre να επιλέξει στόχους, καθώς τα συστήματα που δεν έχουν ενημερωθεί είναι απομονωμένα.

Αυτό δεν είναι το τέλος του κόσμου, αλλά θα είναι το τέλος της εποχής των επεξεργαστών Intel, ARM και AMD και το τέλος των πρακτικών σχεδιασμού και κατασκευής επεξεργαστών.

Σύμφωνα με το genk

Δείτε περισσότερα: