Αν υπάρχει κάτι που αποτελεί απειλή για όλους τους χρήστες τεχνολογίας, αυτό είναι κακόβουλο λογισμικό. Αυτό το κακόβουλο λογισμικό μπορεί να είναι εξαιρετικά επικίνδυνο και επιβλαβές και είναι διαθέσιμο σε πολλές διαφορετικές μορφές. Πώς όμως το κακόβουλο λογισμικό έγινε τόσο διαδεδομένο; Ποιες είναι οι κύριες τακτικές και τα εργαλεία που χρησιμοποιούν οι εγκληματίες του κυβερνοχώρου για να μολύνουν συσκευές;

1. Κακόβουλες λήψεις

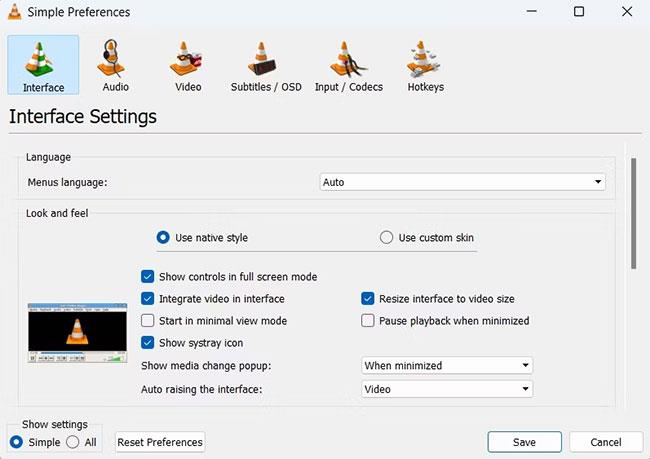

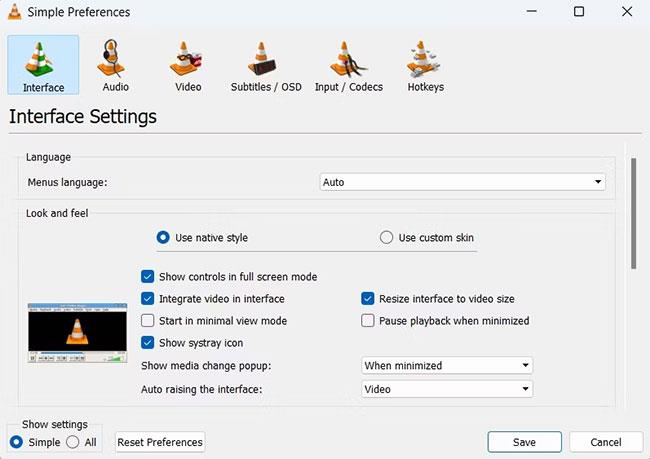

Σήμερα, υπάρχουν αμέτρητοι τύποι λογισμικού που μπορείτε να κατεβάσετε από το Διαδίκτυο . Ωστόσο, η ευρεία διαθεσιμότητα προγραμμάτων σε τόσους πολλούς διαφορετικούς ιστότοπους έχει δημιουργήσει μεγάλες ευκαιρίες για τους εγκληματίες του κυβερνοχώρου να βρουν τρόπους να μολύνουν συσκευές με κακόβουλο λογισμικό όσο το δυνατόν πιο εύκολα.

Εάν δεν χρησιμοποιείτε έναν απολύτως νόμιμο ιστότοπο για τη λήψη λογισμικού, όπως ο προγραμματιστής, διατρέχετε πάντα τον κίνδυνο να κάνετε λήψη ενός κακόβουλου προγράμματος. Αυτό θα μπορούσε να είναι κάτι λιγότερο επιβλαβές όπως το adware, αλλά θα μπορούσε επίσης να είναι τόσο σοβαρό όσο το ransomware ή ένας επιβλαβής ιός.

Επειδή οι άνθρωποι συχνά δεν ελέγχουν εάν ένα αρχείο είναι ασφαλές πριν το κατεβάσουν ή ακόμη και δεν γνωρίζουν ποιες κόκκινες σημαίες πρέπει να αναζητήσουν, αυτή η διαδρομή μόλυνσης είναι εξαιρετικά δημοφιλής μεταξύ των εγκληματιών. network. Τι μπορείτε λοιπόν να κάνετε για να αποφύγετε τη λήψη επιβλαβών πραγμάτων;

Αρχικά, θα πρέπει να βεβαιωθείτε ότι κάνετε λήψη αρχείων μόνο από αξιόπιστους ιστότοπους. Μερικές φορές μπορεί να είναι δύσκολο να βρείτε το κατάλληλο αρχείο για λήψη για το συγκεκριμένο λειτουργικό σύστημα ή την έκδοση του λειτουργικού συστήματος, αλλά μην αφήσετε αυτή την ταλαιπωρία να σας οδηγήσει σε έναν ύποπτο ιστότοπο. Φυσικά, μερικές φορές μπορεί να είναι δύσκολο να προσδιοριστεί εάν ένας ιστότοπος είναι νόμιμος ή όχι, αλλά μπορείτε να χρησιμοποιήσετε ιστότοπους ελέγχου συνδέσμων για να ξεπεράσετε αυτό το εμπόδιο.

Επιπλέον, εάν το λογισμικό που αναζητάτε απαιτεί συνήθως πληρωμή και βλέπετε μια "δωρεάν" έκδοση διαθέσιμη για λήψη, αυτό είναι εξαιρετικά ύποπτο. Αν και μπορεί να φαίνεται δελεαστικό να δοκιμάσετε τη δωρεάν έκδοση ενός ακριβού προγράμματος, αυτό θα μπορούσε να σας αφήσει σε πολύ χειρότερη κατάσταση εάν υπάρχει κρυμμένο κακόβουλο λογισμικό στο αρχείο.

Μπορείτε επίσης να χρησιμοποιήσετε οποιοδήποτε λογισμικό προστασίας από ιούς που έχετε εγκαταστήσει για να σαρώσετε αρχεία πριν από τη λήψη ή να χρησιμοποιήσετε σάρωση ιστοτόπων όπως το VirusTotal για να ελέγξετε γρήγορα οποιοδήποτε αρχείο δωρεάν.

2. Ηλεκτρονικό ψάρεμα

Το ηλεκτρονικό ψάρεμα (phishing) είναι μια από τις πιο συχνά χρησιμοποιούμενες μορφές εγκλήματος στον κυβερνοχώρο σήμερα. Αυτό συμβαίνει κυρίως επειδή η επικοινωνία με τους περισσότερους ανθρώπους μπορεί να γίνει μέσω email, μηνύματος κειμένου ή άμεσου μηνύματος. Πάνω απ 'όλα, οι εγκληματίες του κυβερνοχώρου μπορούν εύκολα να εξαπατήσουν τα θύματα μέσω ενός μηνύματος ηλεκτρονικού "ψαρέματος" χρησιμοποιώντας πειστική ή επαγγελματική γλώσσα, καθώς και τον σωστό τύπο μορφής και εικόνων.

Σε μια απάτη phishing, ένας εισβολέας στέλνει στον στόχο του ένα μήνυμα που ισχυρίζεται ότι είναι κάποιο επίσημο, αξιόπιστο μέρος. Για παράδειγμα, ένα άτομο μπορεί να λάβει ένα email από το ταχυδρομείο που τον ενημερώνει ότι το πακέτο του έχει ανακατευθυνθεί και ότι πρέπει να παράσχει ορισμένες πληροφορίες για να φτάσει με ασφάλεια. Αυτός ο τύπος επικοινωνίας έκτακτης ανάγκης λειτουργεί αποτελεσματικά πιέζοντας τον παραλήπτη να συμμορφωθεί με το αίτημα του αποστολέα.

Σε αυτό το ηλεκτρονικό μήνυμα ηλεκτρονικού ψαρέματος θα υπάρχει ένας σύνδεσμος στον οποίο ο στόχος καλείται να κάνει κλικ για να εισαγάγει τα στοιχεία του, να επαληθεύσει μια ενέργεια ή να κάνει κάτι παρόμοιο. Ωστόσο, στην πραγματικότητα, αυτός ο σύνδεσμος είναι εντελώς κακόβουλος. Σχεδόν σε όλες τις περιπτώσεις, ο ιστότοπος θα έχει σχεδιαστεί για να κλέβει τυχόν δεδομένα που εισάγετε, όπως στοιχεία επικοινωνίας ή στοιχεία πληρωμής. Αλλά το phishing μπορεί επίσης να χρησιμοποιηθεί για τη διάδοση κακόβουλου λογισμικού μέσω υποτιθέμενων "ασφαλών" ή "επίσημων" συνδέσμων που σας στέλνουν οι εισβολείς. Σε αυτήν την περίπτωση, μπορεί να έχετε θέσει τον εαυτό σας σε κίνδυνο αμέσως αφού κάνετε κλικ στον σύνδεσμο.

Και πάλι, ένας ιστότοπος ελέγχου συνδέσμων είναι πολύ χρήσιμος για την ασφάλειά σας, ειδικά όταν πρόκειται για ηλεκτρονικό "ψάρεμα" (phishing), καθώς σας επιτρέπει να προσδιορίσετε άμεσα πόσο ασφαλής είναι οποιαδήποτε δεδομένη διεύθυνση URL .

Πάνω απ 'όλα, είναι σημαντικό να ελέγχετε τα email για τυπογραφικά λάθη, ασυνήθιστες διευθύνσεις αποστολέων και ύποπτα συνημμένα. Για παράδειγμα, εάν λάβατε ένα email από τη FedEx, αλλά η διεύθυνση email λέει κάτι λίγο διαφορετικό, όπως "f3dex", μπορεί να αντιμετωπίζετε μια επίθεση phishing. Η εκτέλεση ενός τόσο γρήγορου ελέγχου μπορεί να σας βοηθήσει να αποφύγετε περιττούς κινδύνους.

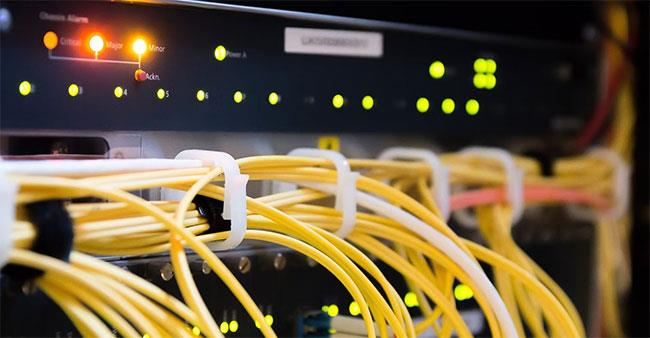

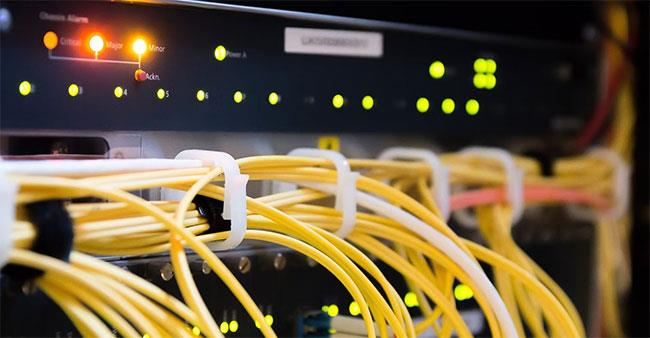

3. Πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας

Το πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας (RDP) είναι μια τεχνολογία που επιτρέπει στον υπολογιστή ενός χρήστη να συνδέεται απευθείας με έναν άλλο υπολογιστή μέσω δικτύου. Αν και αυτό το πρωτόκολλο αναπτύχθηκε από τη Microsoft, μπορεί πλέον να χρησιμοποιηθεί σε μια σειρά διαφορετικών λειτουργικών συστημάτων, καθιστώντας το προσβάσιμο σχεδόν σε όλους. Ωστόσο, ως συνήθως, οι κυβερνοεγκληματίες έχουν αναπτύξει έναν τρόπο να εκμεταλλευτούν αυτό το δημοφιλές εργαλείο.

Μερικές φορές, το RDP μπορεί να προστατεύεται ελάχιστα ή να παραμείνει ανοιχτό σε ένα παλαιότερο σύστημα, γεγονός που επιτρέπει στους εισβολείς την τέλεια ευκαιρία να επιτεθούν. Οι απατεώνες βρίσκουν αυτά τα ανασφαλή συστήματα χρησιμοποιώντας δημοφιλή εργαλεία σάρωσης. Μόλις ένας εισβολέας βρει μια ευάλωτη σύνδεση και μπορέσει να αποκτήσει πρόσβαση σε έναν απομακρυσμένο υπολογιστή μέσω του πρωτοκόλλου, μπορεί να μολύνει αυτόν τον υπολογιστή με κακόβουλο λογισμικό και ακόμη και να εκμεταλλευτεί δεδομένα από τη συσκευή που έχουν μολυνθεί χωρίς την άδεια του κατόχου.

Το Ransomware έχει γίνει ένα κοινό πρόβλημα μεταξύ των χρηστών RDP. Στην πραγματικότητα, η αναφορά 2020 Unit 42 Incident Response and Data Breach της Paloalto δείχνει ότι, από τις 1.000 επιθέσεις ransomware που καταγράφηκαν, το 50% χρησιμοποίησε το RDP ως το αρχικό όχημα μόλυνσης. Πρόκειται για ένα είδος κακόβουλου λογισμικού που κρυπτογραφεί τα αρχεία του θύματος και τα κρατά όμηρους μέχρι να ικανοποιηθούν οι απαιτήσεις του εισβολέα (συνήθως οικονομικές). Στη συνέχεια, ο εισβολέας θα παράσχει στο θύμα το κλειδί αποκρυπτογράφησης, αν και δεν υπάρχει καμία εγγύηση ότι θα το κάνει αυτό.

Για να προστατεύσετε τη συσκευή σας όταν χρησιμοποιείτε RDP, είναι σημαντικό να χρησιμοποιείτε ισχυρούς κωδικούς πρόσβασης, να χρησιμοποιείτε έλεγχο ταυτότητας δύο παραγόντων και να ενημερώνετε διακομιστές όποτε είναι δυνατόν για να διασφαλίσετε ότι χρησιμοποιείτε το σωστό λογισμικό. πιο ασφαλές.

4. USB

Αν και είναι εύκολο να μολύνεις μια συσκευή με κακόβουλο λογισμικό εξ αποστάσεως, αυτό δεν σημαίνει ότι εξακολουθεί να μην μπορεί να γίνει φυσικά. Εάν ένας εισβολέας τυχαίνει να έχει άμεση πρόσβαση στη συσκευή του θύματος, η χρήση ενός USB μπορεί να είναι ένας γρήγορος και εύκολος τρόπος για να εγκαταστήσετε κακόβουλο λογισμικό.

Τα κακόβουλα USB είναι συχνά εξοπλισμένα με κακόβουλο κώδικα που μπορεί να συλλέξει δεδομένα που είναι διαθέσιμα στη συσκευή του θύματος. Για παράδειγμα, μια μονάδα δίσκου θα μπορούσε να μολύνει μια συσκευή με ένα keylogger , το οποίο θα μπορούσε να παρακολουθεί όλα όσα πληκτρολογεί το θύμα, συμπεριλαμβανομένων των στοιχείων σύνδεσης, των στοιχείων πληρωμής και των ευαίσθητων επικοινωνιών.

Όταν χρησιμοποιεί ένα USB, ένας εισβολέας μπορεί ουσιαστικά να κατεβάσει οποιονδήποτε τύπο κακόβουλου λογισμικού στη συσκευή, συμπεριλαμβανομένων ransomware, spyware, ιών και σκουληκιών . Γι' αυτό είναι σημαντικό να προστατεύετε με κωδικό πρόσβασης όλες τις συσκευές σας και να τις απενεργοποιείτε ή να τις κλειδώνετε όποτε δεν βρίσκεστε κοντά.

Μπορείτε επίσης να απενεργοποιήσετε τις θύρες USB σας εάν πρέπει να αφήσετε τον υπολογιστή σας ανοιχτό όσο λείπετε.

Επιπλέον, θα πρέπει να αποφύγετε τη χρήση οποιουδήποτε USB του οποίου το περιεχόμενο δεν γνωρίζετε ή να σαρώσετε εκ των προτέρων οποιαδήποτε μονάδα δίσκου με λογισμικό προστασίας από ιούς .

Οι εγκληματίες του κυβερνοχώρου συνεχίζουν να αναπτύσσουν νέους τρόπους για τη διανομή κακόβουλου λογισμικού και τα θύματα επιθέσεων. Είναι σημαντικό να προστατεύετε τη συσκευή σας με κάθε δυνατό τρόπο και να ελέγχετε ξανά όλο το λογισμικό, τα αρχεία και τους συνδέσμους πριν από τη λήψη ή την πρόσβαση σε αυτά. Μικρά, απλά βήματα όπως αυτά μπορούν να σας προστατέψουν από κακόβουλες οντότητες.