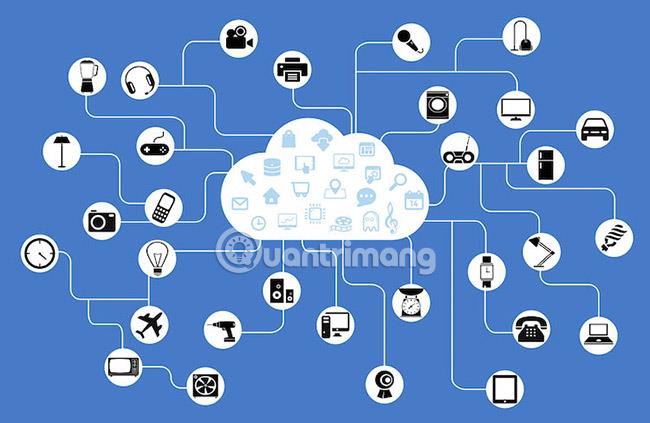

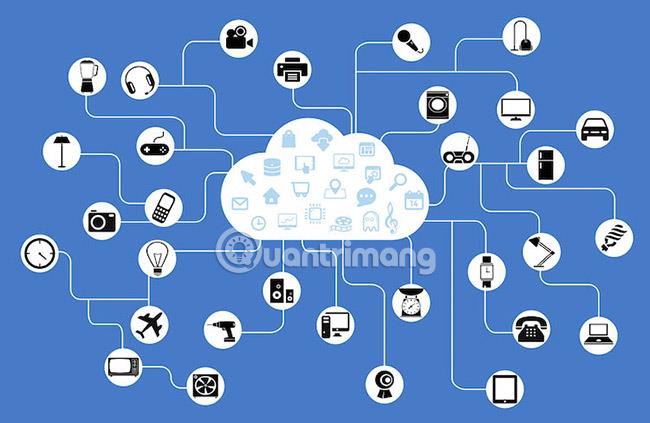

Η σύνδεση όλων των gadget στο Διαδίκτυο δεν είναι καλή ιδέα. Ενώ το Διαδίκτυο των πραγμάτων σάς επιτρέπει να εκτελείτε απομακρυσμένες εργασίες και να παρακολουθείτε συσκευές από οπουδήποτε στον κόσμο, ανοίγει την πόρτα στους χάκερ για να εκμεταλλευτούν τις συσκευές σας για κακόβουλους σκοπούς.

Σε αυτό το άρθρο, θα διερευνήσουμε πώς το Διαδίκτυο των πραγμάτων και οι έξυπνες οικιακές συσκευές χρησιμοποιούνται για να σχηματίσουν έναν «ψηφιακό στρατό» και να ακολουθήσουν τις εντολές των χάκερ .

Προτού μάθετε για τον αντίκτυπο των botnet στο Διαδίκτυο των πραγμάτων, βεβαιωθείτε ότι γνωρίζετε τι είναι ένα Botnet . Η Quantrimang.com έχει ένα αρκετά λεπτομερές άρθρο σχετικά με τα Botnets, καθώς και τον τρόπο λειτουργίας των Botnets , μπορείτε να ανατρέξετε σε αυτό το άρθρο. περισσότερα.

Μάθετε για τα IoT Botnets

Ο αντίκτυπος των Botnets στο Internet of Things

Λόγω της αυτόνομης φύσης του botnet, δεν είναι πολύ επιλεκτικό σχετικά με τις συσκευές που φέρνει στο δίκτυό του. Εάν μια συσκευή διαθέτει επεξεργαστή, σταθερή σύνδεση στο Διαδίκτυο και μπορεί να εγκαταστήσει κακόβουλο λογισμικό, μπορεί να χρησιμοποιηθεί σε ένα botnet.

Προηγουμένως, αυτό περιοριζόταν σε υπολογιστές και φορητές συσκευές, καθώς ήταν οι μόνες που πληρούσαν τα κριτήρια. Με την εξάπλωση του Διαδικτύου των Πραγμάτων, όλο και περισσότερες συσκευές εντάσσονται στη δεξαμενή των «δυνητικών υποψηφίων» για ένα botnet.

Ακόμη χειρότερα, το Διαδίκτυο των πραγμάτων βρίσκεται ακόμη σε στάδιο ανάπτυξης, επομένως τα ζητήματα ασφάλειας δεν έχουν τελειοποιηθεί. Ένα καλό παράδειγμα αυτού είναι ένας χάκερ που έχει πρόσβαση στο σύστημα ασφαλείας Nest του σπιτιού ενός ατόμου και μιλά με αυτό το άτομο μέσω της κάμερας ασφαλείας.

Με χαλαρή ασφάλεια IoT, δεν είναι περίεργο που οι προγραμματιστές botnet θέλουν να επωφεληθούν από αυτή τη νέα τάση.

Πόση ζημιά μπορούν να προκαλέσουν τα botnet IoT;

Mirai botnet

Αν και τα botnets IoT είναι μια νέα ιδέα, ο κόσμος της τεχνολογίας έχει γίνει μάρτυρας πολλών καταστροφικών επιθέσεων από αυτά. Είδαμε μια τέτοια επίθεση στα τέλη του 2017, όταν το botnet Mirai εξερράγη. Σάρωνε το Διαδίκτυο για συσκευές IoT και στη συνέχεια δοκίμασε 60 προεπιλεγμένα ονόματα χρήστη και κωδικούς πρόσβασης για να αποκτήσει πρόσβαση σε αυτές τις συσκευές.

Μόλις ήταν επιτυχής, η επίθεση μόλυνε την παραβιασμένη συσκευή με κακόβουλο λογισμικό botnet Mirai.

Με τη «Δύναμη» να σχηματίζεται γρήγορα, το botnet Mirai άρχισε να επιτίθεται σε ιστότοπους στο Διαδίκτυο. Χρησιμοποιεί τη «δύναμή» του για να πραγματοποιήσει επιθέσεις DDoS , «πλημμυρίζοντας» ιστοσελίδες με συνδέσεις από συσκευές στο botnet.

Το Mirai είναι ανοιχτού κώδικα, επομένως οι κάτοχοι botnet μπορούν να δημιουργήσουν τις δικές τους παραλλαγές αντιγραφής του κακόβουλου λογισμικού.

Torii botnet

Στα τέλη του 2018, ένας νέος υποψήφιος, ο Torii, εμφανίστηκε. Σε αντίθεση με άλλα botnet IoT που χρησιμοποιούν τον κώδικα του Mirai, αυτό το botnet χρησιμοποιεί τον δικό του, εξαιρετικά προηγμένο κώδικα που μπορεί να μολύνει τις περισσότερες συσκευές που είναι συνδεδεμένες στο Διαδίκτυο. Ο Torii δεν έχει επιτεθεί σε τίποτα ακόμα, αλλά μπορεί να συσσωρεύει «δύναμη» για μια μεγάλη επίθεση.

MadIoT

Μια μελέτη του Princeton έδειξε ότι τα botnets IoT μπορούν να επιτεθούν σε δίκτυα ενέργειας. Η αναφορά περιγράφει μια μέθοδο επίθεσης που ονομάζεται «Χειρισμός ζήτησης μέσω IoT», (MadIoT), η οποία λειτουργεί παρόμοια με μια επίθεση DDoS αλλά στοχεύει το ηλεκτρικό δίκτυο. Οι χάκερ μπορούν να εγκαταστήσουν ένα botnet σε συσκευές IoT υψηλής ισχύος και στη συνέχεια να τις ενεργοποιήσουν όλες ταυτόχρονα για να προκαλέσουν διακοπή λειτουργίας.

Άλλες πιθανές απειλές από το Botnet

Ενώ η συλλογική ισχύς επεξεργασίας είναι χρήσιμη για τη διεξαγωγή επιθέσεων DDoS, δεν είναι το μόνο πράγμα που μπορούν να κάνουν τα botnet. Τα botnet ειδικεύονται σε κάθε εργασία που απαιτεί μεγάλη επεξεργαστική ισχύ. Η χρήση του botnet θα αποφασιστεί από τον χειριστή του botnet.

Εάν κάποιος θέλει να εκτελέσει μια καμπάνια ανεπιθύμητης αλληλογραφίας, μπορεί να χρησιμοποιήσει την επεξεργαστική ισχύ ενός botnet για να στείλει εκατομμύρια μηνύματα ταυτόχρονα. Είναι δυνατό να κατευθύνετε όλα τα ρομπότ σε έναν ιστότοπο ή μια διαφήμιση για να δημιουργήσετε ψευδή επισκεψιμότητα και να κερδίσετε χρήματα. Αυτό το άτομο μπορεί ακόμη και να δώσει εντολή στο botnet να εγκαταστήσει από μόνο του κακόβουλο λογισμικό, όπως ransomware .

Ορισμένοι κάτοχοι botnet μπορεί να μην θέλουν καν να χρησιμοποιήσουν αυτό που δημιουργούν. Αντίθετα, αυτοί οι άνθρωποι θα επιδιώξουν να δημιουργήσουν ένα μεγάλο και εντυπωσιακό δίκτυο για να πουλήσουν στο darknet με σκοπό το κέρδος. Μερικοί άνθρωποι νοικιάζουν ακόμη και botnet ως συνδρομητική υπηρεσία (όπως η ενοικίαση διακομιστή).

Γιατί είναι δύσκολο να εντοπιστούν παραβιάσεις του botnet;

Το κύριο πρόβλημα με τα botnets IoT είναι ότι λειτουργούν πολύ αθόρυβα. Δεν πρόκειται για έναν τύπο κακόβουλου λογισμικού που κάνει μεγάλη διαφορά στον τρόπο λειτουργίας της παραβιασμένης συσκευής. Εγκαθίσταται αθόρυβα και παραμένει ανενεργό μέχρι να κληθεί από τον διακομιστή εντολών να εκτελέσει μια ενέργεια.

Όσοι χρησιμοποιούν τη συσκευή μπορεί να παρατηρήσουν επιβράδυνση, αλλά δεν υπάρχει τίποτα που να τους προειδοποιεί ότι η έξυπνη κάμερά τους χρησιμοποιείται για την πραγματοποίηση κυβερνοεπίθεσης !

Έτσι, είναι απολύτως φυσιολογικό να συνεχίζεται η καθημερινότητα των ανθρώπων χωρίς να γνωρίζουν ότι οι συσκευές τους αποτελούν μέρος ενός botnet. Αυτό καθιστά πολύ δύσκολη την κατάργηση ενός botnet, καθώς τα άτομα που κατέχουν αυτές τις συσκευές δεν συνειδητοποιούν ότι αποτελούν μέρος του.

Ακόμη χειρότερα, ορισμένα botnet εγκαθιστούν κακόβουλο λογισμικό που μπορεί να παραμείνει ακόμα και αν η συσκευή έχει γίνει επαναφορά.

Πώς να προστατέψετε τις έξυπνες συσκευές

Αν είστε λάτρης του Διαδικτύου των Πραγμάτων, μην ανησυχείτε πολύ! Αν και αυτή η επίθεση ακούγεται τρομακτική, υπάρχουν μερικά πράγματα που μπορείτε να κάνετε για να διασφαλίσετε ότι οι συσκευές σας δεν προστίθενται στο botnet.

Θυμάστε πώς το botnet Mirai απέκτησε πρόσβαση στη συσκευή χρησιμοποιώντας τα 60 ονόματα χρήστη και κωδικούς πρόσβασης που αναφέρονται παραπάνω στο άρθρο; Ο μόνος λόγος που μπορεί να το κάνει αυτό είναι επειδή οι άνθρωποι δεν ρυθμίζουν σωστά τη συσκευή. Εάν το όνομα χρήστη και ο κωδικός πρόσβασης για τις συσκευές IoT σας είναι και οι δύο "διαχειριστής", θα παραβιαστεί πολύ γρήγορα.

Φροντίστε να συνδεθείτε σε οποιαδήποτε συσκευή με σύστημα λογαριασμού και να ορίσετε έναν ισχυρό κωδικό πρόσβασης .

Βεβαιωθείτε ότι έχετε εγκαταστήσει λογισμικό ασφαλείας σε συσκευές. Αυτό λειτουργεί ως ένα πρόσθετο επίπεδο προστασίας που βοηθά στην "σύλληψη" κακόβουλου λογισμικού όταν προσπαθεί να εξαπλωθεί στο σύστημα.

Τα botnet μπορούν επίσης να εξαπλωθούν μέσω τρωτών σημείων στο υλικολογισμικό της συσκευής . Για να αποφευχθεί αυτό, βεβαιωθείτε ότι τα gadget IoT έχουν εγκατεστημένη την πιο πρόσφατη έκδοση υλικολογισμικού. Επιπλέον, αγοράστε μόνο νέες συσκευές που κατασκευάζονται από αξιόπιστες εταιρείες. Με αυτόν τον τρόπο, θα γνωρίζετε εάν η συσκευή έχει περάσει από όλους τους κατάλληλους ελέγχους ασφαλείας προτού χρησιμοποιηθεί στο σπίτι σας.

Καθώς όλο και περισσότερες συσκευές συνδέονται στο Διαδίκτυο, οι προγραμματιστές botnet είναι πρόθυμοι να επωφεληθούν από αυτό. Με επιδείξεις του τι μπορούν να κάνουν τα botnet IoT (μέσω των περιπτώσεων Mirai και Torii), η ασφάλεια της συσκευής είναι κρίσιμης σημασίας. Αγοράζοντας αξιόπιστο υλικό και διασφαλίζοντας ότι έχει εγκατασταθεί σωστά, οι συσκευές αποφεύγουν τον κίνδυνο να προστεθούν στον «ψηφιακό στρατό» ενός botnet.