En af de sikreste og mest anvendte datasikkerhedsmetoder i nutidens digitale tidsalder er datakryptering. Det er dog ikke alle, der klart forstår, hvad datakryptering er, hvad dens funktioner er, og hvordan krypteringsprocessen foregår. I denne artikel hjælper Wiki.SpaceDesktop dig med at lære den grundlæggende viden om datakryptering.

1. Hvad er datakryptering?

Datakryptering er at konvertere data fra en formular til en anden eller til en kodeform, som kun personer med adgang til dekrypteringsnøglen eller adgangskoden kan læse dem. Krypterede data kaldes ofte chiffertekst, almindelige, ukrypterede data kaldes almindelig tekst.

I øjeblikket er datakryptering en af de mest populære og effektive datasikkerhedsmetoder, som mange organisationer og enkeltpersoner har tillid til. Faktisk vil datakryptering ikke forhindre data i at blive stjålet, men det vil forhindre andre i at kunne læse indholdet af den fil, fordi den er blevet omdannet til et andet eller andet indhold.

Sådan bruger du Bitlocker til at kryptere data på Windows 10 (del 1)

Der findes to hovedtyper af datakryptering: asymmetrisk kryptering, også kendt som offentlig nøglekryptering, og symmetrisk kryptering.

2. Hovedfunktion af datakryptering

Formålet med datakryptering er at beskytte digitale data, når de lagres på computersystemer og transmitteres over internettet eller andre computernetværk. Krypteringsalgoritmer giver ofte vigtige sikkerhedselementer såsom godkendelse, integritet og ikke-tilbagekaldelse. Autentificering gør det muligt at verificere oprindelsen af data, integritet beviser, at indholdet af dataene ikke er blevet ændret, siden de blev sendt. Ingen tilbagekaldelse sikrer, at personen ikke kan annullere dataafgivelsen.

Kryptering transformerer indholdet til en ny form og tilføjer dermed et ekstra lag af sikkerhed til dataene. Så selvom dine data bliver stjålet, er det ekstremt vanskeligt at dekryptere dataene, det kræver mange computerressourcer og tager meget tid. For virksomheder og organisationer er det nødvendigt at bruge datakryptering. Dette vil undgå skader, når fortrolige oplysninger ved et uheld afsløres, og vil være vanskelige at afkode med det samme.

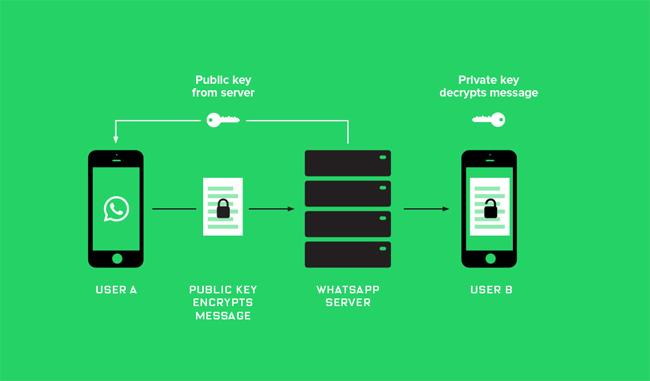

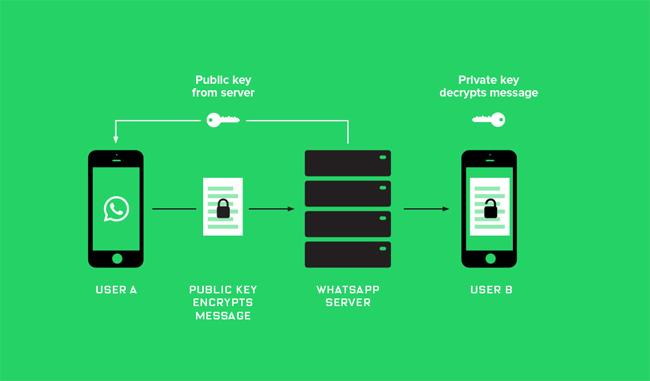

I øjeblikket er der mange meddelelsesapplikationer, der bruger kryptering til at sikre meddelelser for brugere. Vi kan nævne Facebook og WhatsApp med den anvendte type kryptering kaldet End-to-End.

3. Datakrypteringsproces

Data eller almindelig tekst krypteres med en krypteringsalgoritme og en krypteringsnøgle, hvilket skaber en chiffertekst. Data efter kryptering kan kun ses i sin oprindelige form, hvis de dekrypteres med de korrekte nøgler.

Symmetrisk kryptering bruger den samme hemmelige nøgle til at kryptere og dekryptere data. Symmetrisk kryptering er meget hurtigere end asymmetrisk kryptering, fordi med asymmetrisk kryptering skal afsenderen udveksle krypteringsnøgler med modtageren, før modtageren kan dekryptere dataene. Fordi virksomheder skal sikkert distribuere og administrere et stort antal nøgler, genkender de fleste datakrypteringstjenester dette og bruger asymmetrisk kryptering til at udveksle hemmelige nøgler.hemmeligt efter at have brugt en symmetrisk algoritme til at kryptere dataene.

Asymmetrisk krypteringsalgoritme, også kendt som offentlig nøglekryptering, bruger to forskellige nøgler, en offentlig og en privat. Vi vil lære om disse to nøgler i næste afsnit.

4. Hvad er end-to-end datakryptering?

End-to-End Encryption (E2EE) er en krypteringsmetode, hvor kun modtageren og afsenderen kan forstå den krypterede besked. Ingen vil kende det indhold, vi sender, inklusive internetudbydere.

Denne krypteringsmetode bruger en nøgle mellem modtageren og afsenderen, som er direkte involveret i dataafsendelsesprocessen. Medmindre en tredjepart kender denne nøgle, vil det være umuligt at dekryptere den.

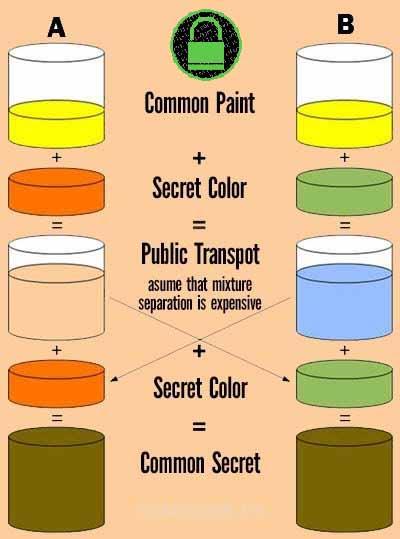

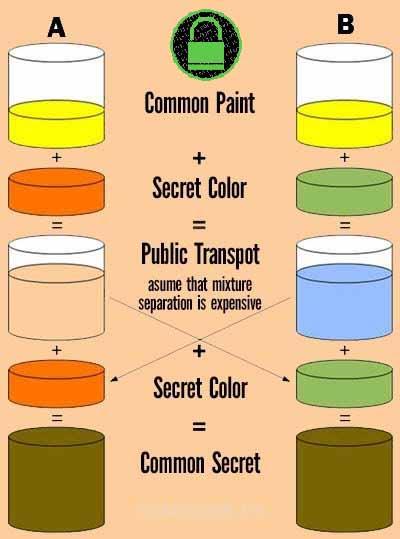

Funktionsmekanismen for End-to-End-kryptering er gennem Diffie-Hellman-nøgleudvekslingsprotokollen. Vi kan forstå gennem eksemplet med at sende en besked, to personer vil sende en offentlig nøgle og en hemmelig nøgle. Beskeden vil derefter blive krypteret ved hjælp af den hemmelige nøgle kombineret med den offentlige nøgle. Og så vil modtageren bruge den hemmelige nøgle til at afkode informationen og beskedindholdet.

Så hvad er private nøgler og offentlige nøgler?

5. Privat nøgle og offentlig nøgle i End-to-End-kryptering?

Disse to typer nøgler er begge skabt ud fra tilfældige talsekvenser. Den offentlige nøgle vil blive delt med alle, men den hemmelige nøgle skal beskyttes, den vil ligge helt hos den person, der har ret til at dekryptere. Disse 2 koder fungerer med helt forskellige opgaver. Den offentlige nøgle vil kryptere data og ændre dokumentindhold. Den hemmelige nøgle påtager sig opgaven med at dekryptere indholdet.

Så når afsenderen af en besked krypterer data med den offentlige nøgle, og modtageren vil dekryptere dem med den hemmelige nøgle og omvendt.

Rivest-Sharmir-Adleman (RSA) algoritmen er et krypteringssystem med offentlig nøgle, der i vid udstrækning bruges til at beskytte følsomme data, især når de sendes over et usikkert netværk såsom internettet. Populariteten af denne algoritme skyldes det faktum, at både dens offentlige og private nøgler kan kryptere data og sikre fortrolighed, integritet, autenticitet og uigenkaldelighed af data og teknisk kommunikation.nummer gennem brug af digitale signaturer.

6. Udfordringer for moderne datakryptering

Den mest grundlæggende angrebsmetode inden for kryptering i dag er Brute Force (kontinuerlig forsøg og fejl) og at prøve tilfældige nøgler, indtil den rigtige nøgle er fundet. Sandsynligheden for oplåsning kan minimeres ved at øge nøglens længde og kompleksitet. Jo stærkere krypteringen er, jo flere ressourcer er nødvendige for at udføre beregninger, og jo mere tid og ressourcer tager det at bryde koden.

Hvordan kan Windows-adgangskoder knækkes - Del 1

Andre metoder til at bryde kryptering omfatter sidekanalangreb og kryptoanalyse. Sidekanalangreb forekommer efter krypteringen er fuldført i stedet for at angribe krypteringen direkte. Disse angreb vil sandsynligvis lykkes, hvis der er fejl i systemets design eller implementering. Ligeledes vil kryptoanalyse finde svagheder i kryptering og udnytte den. Denne type angreb kan lykkes, hvis der er sårbarheder i kryptografien.

Generelt er datakryptering nødvendig, så vi kan øge sikkerheden af dokumenter, især fortrolige dokumenter og personlige kontooplysninger. I øjeblikket kan datakryptering udføres gennem en række online værktøjer såsom Whisply eller Nofile.io .

Håber ovenstående artikel er nyttig for dig!

Se mere: Oversigt over almindelige typer af cyberangreb i dag