Top bedste gratis og betalte Syslog Server-software til Windows

Syslog Server er en vigtig del af en IT-administrators arsenal, især når det kommer til at administrere hændelseslogfiler på en central placering.

IPSec, forkortelse for Internet Protocol Security, er et sæt kryptografiske protokoller, der beskytter datatrafik over Internet Protocol (IP) netværk.

IP-netværk - inklusive World Wide Web - mangler kryptering og beskyttelse af privatlivets fred. IPSec VPN'er løser denne svaghed ved at tilbyde en ramme for krypteret og privat kommunikation på nettet.

Her er et nærmere kig på IPSec, og hvordan det fungerer med VPN-tunneler for at beskytte data over usikrede netværk.

En kort historie om IPSec

Da internetprotokollen blev udviklet i begyndelsen af 80'erne, var sikkerhed ikke en høj prioritet. Men efterhånden som antallet af internetbrugere fortsætter med at vokse, er behovet for høj sikkerhed også stigende.

For at imødekomme dette behov sponsorerede National Security Agency udviklingen af sikkerhedsprotokoller i midten af 80'erne under programmet Secure Data Network Systems. Dette førte til udviklingen af Layer 3 Security Protocol og til sidst Network Layer Security Protocol. Mange ingeniører arbejdede på dette projekt gennem 90'erne, og IPSec voksede ud af disse bestræbelser. IPSec er nu en open source-standard og er en del af IPv4.

Sådan fungerer IPSec

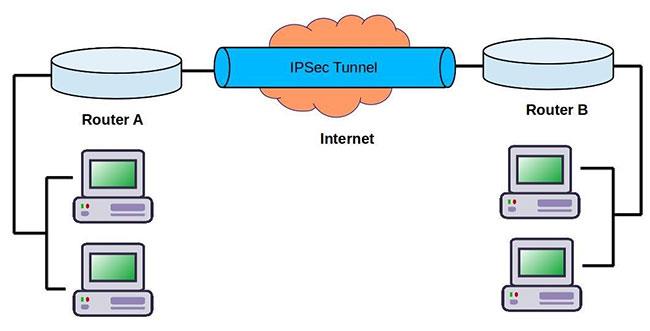

IPSec arbejder med VPN-tunneler for at etablere private tovejsforbindelser mellem enheder

Når to computere etablerer en VPN- forbindelse , skal de blive enige om et sæt sikkerhedsprotokoller og krypteringsalgoritmer og udveksle kryptografiske nøgler for at låse op og se krypterede data.

Det er her IPSec kommer ind i billedet. IPSec arbejder med VPN-tunneler for at etablere private tovejsforbindelser mellem enheder. IPSec er ikke en enkelt protokol; i stedet er det et komplet sæt af protokoller og standarder, der arbejder sammen for at hjælpe med at sikre fortroligheden, integriteten og ægtheden af internetdatapakker, der passerer gennem en VPN-tunnel.

Sådan opretter IPSec en sikker VPN-tunnel:

IPSec VPN beskytter data, der overføres fra vært til vært, netværk til netværk, vært til netværk og gateway til gateway (kaldet tunneltilstand, når hele IP-pakken er krypteret og autentificeret).

IPSec-protokoller og understøttende komponenter

IPSec-standarden er opdelt i flere kerneprotokoller og understøttende komponenter.

Core IPSec protokol

- IPSec Authentication Header (AH) : Denne protokol beskytter IP-adresserne på computere, der deltager i dataudvekslingsprocessen, for at sikre, at databits ikke går tabt, ændres eller beskadiges under processen. AH verificerer også, at den person, der sender dataene, faktisk har sendt dem, hvilket beskytter tunnelen mod indtrængen fra uautoriserede brugere.

- Encapsulating Security Payload (ESP) : ESP-protokollen leverer krypteringsdelen af IPSec, hvilket sikrer sikkerheden af datatrafik mellem enheder. ESP krypterer datapakker/nyttelast, autentificerer nyttelasten og dens oprindelse i IPSec-protokolpakken. Denne protokol forvrænger effektivt internettrafikken, så enhver, der kigger ind i tunnelen, ikke kan se noget i den.

ESP både krypterer og autentificerer data, mens AH kun autentificerer data.

Komponenter, der understøtter IPSec

- Sikkerhedsforeninger (SA) : Sikkerhedsforeninger og -politikker etablerer forskellige sikkerhedsaftaler, der bruges i udvekslinger. Disse aftaler kan bestemme typen af kryptering og hash-algoritme, der skal bruges. Disse politikker er ofte fleksible, så enheder kan bestemme, hvordan de vil håndtere tingene.

- Internet Key Exchange (IKE) : For at kryptering skal fungere, skal de computere, der er involveret i udvekslingen af privat kommunikation, dele en krypteringsnøgle. IKE giver to computere mulighed for sikkert at udveksle og dele krypteringsnøgler, når der etableres en VPN-forbindelse.

- Kryptering og hashing-algoritmer : Kryptografiske nøgler fungerer ved hjælp af hash-værdier, genereret ved hjælp af en hash-algoritme. AH og ESP er meget generelle, de angiver ikke en specifik kodningstype. Men IPsec bruger ofte Message Digest 5 eller Secure Hash Algorithm 1 til kryptering.

- Beskyttelse mod genafspilningsangreb : IPSec inkorporerer også standarder for at forhindre genafspilning af datapakker, der er en del af en vellykket login-proces. Denne standard forhindrer hackere i at bruge afspillede oplysninger til selv at kopiere loginoplysninger.

IPSec er en komplet VPN-protokolløsning og kan også fungere som en krypteringsprotokol i L2TP og IKEv2.

Tunnelformer: Tunnel og Transport

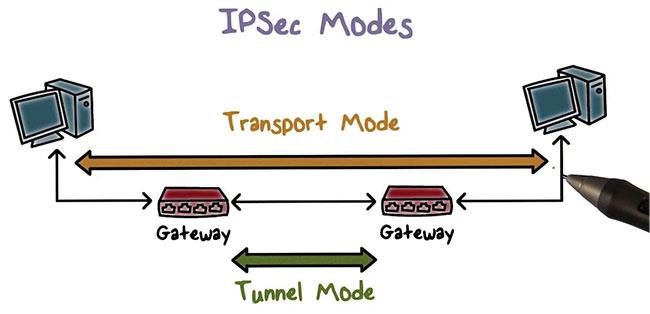

IPSec sender data ved hjælp af Tunnel- eller Transporttilstand

IPSec sender data ved hjælp af Tunnel- eller Transporttilstand. Disse tilstande er tæt forbundet med den anvendte protokoltype, AH eller ESP.

- Tunneltilstand : I Tunneltilstand er hele pakken beskyttet. IPSec pakker datapakken ind i en ny pakke, krypterer den og tilføjer en ny IP-header. Det bruges almindeligvis i site-to-site VPN-opsætninger.

- Transporttilstand : I transporttilstand forbliver den originale IP-header og er ikke krypteret. Kun nyttelasten og ESP-traileren er krypteret. Transporttilstand bruges almindeligvis i klient-til-sted VPN-opsætninger.

For VPN'er er den mest almindelige IPSec-konfiguration, du vil se, ESP med godkendelse i Tunnel-tilstand. Denne struktur hjælper internettrafik med at bevæge sig sikkert og anonymt inde i VPN-tunnelen over usikrede netværk.

Så hvad er forskellen mellem tunnel- og transporttilstand i IPsec?

Tunneltilstand i IPsec bruges mellem to dedikerede routere, hvor hver router fungerer som den ene ende af en virtuel "tunnel" gennem det offentlige netværk. I tunneltilstand indeholder den indledende IP-header den endelige destination for den krypterede pakke sammen med pakkens nyttelast. For at lade mellemroutere vide, hvor de skal videresende pakker, tilføjer IPsec en ny IP-header. I hver ende af tunnelen afkoder routere IP-headere for at levere pakker til deres destination.

I transporttilstand er nyttelasten for hver pakke krypteret, men den indledende IP-header er det ikke. Derfor kan mellemroutere se den endelige destination for hver pakke – medmindre en separat tunnelprotokol (såsom GRE) bruges.

Hvilken port bruger IPsec?

En netværksport er den virtuelle placering, hvor data går i computeren. Porte er, hvordan computeren holder styr på forskellige processer og forbindelser. Hvis data går til en bestemt port, ved computerens operativsystem, hvilken proces den tilhører. IPsec bruger normalt port 500.

Hvordan påvirker IPsec MSS og MTU?

MSS og MTU er to målinger af pakkestørrelse. Pakker kan kun nå en vis størrelse (i bytes), før computere, routere og switches ikke kan behandle dem. MSS måler nyttelaststørrelsen af hver pakke, mens MTU måler hele pakken, inklusive overskrifter. Pakker, der overstiger netværkets MTU, kan fragmenteres, det vil sige opdeles i mindre pakker og derefter samles igen. Pakker, der overstiger MSS, bliver simpelthen droppet.

IPsec-protokollen tilføjer et antal headere og trailere til pakker, som alle fylder et par bytes. For netværk, der bruger IPsec, skal MSS og MTU justeres i overensstemmelse hermed, ellers vil pakker blive fragmenteret og lidt forsinket. Typisk er MTU'en for et netværk 1.500 bytes. Den normale IP-header er 20 byte lang, og TCP-headeren er også 20 byte lang, hvilket betyder, at hver pakke kan indeholde 1.460 bytes nyttelast. IPsec tilføjer dog en Authentication Header, ESP header og relaterede trailere. De tilføjer 50 - 60 bytes til en pakke eller mere.

Syslog Server er en vigtig del af en IT-administrators arsenal, især når det kommer til at administrere hændelseslogfiler på en central placering.

Fejl 524: En timeout opstod er en Cloudflare-specifik HTTP-statuskode, der angiver, at forbindelsen til serveren blev lukket på grund af en timeout.

Fejlkode 0x80070570 er en almindelig fejlmeddelelse på computere, bærbare computere og tablets, der kører operativsystemet Windows 10. Den vises dog også på computere, der kører Windows 8.1, Windows 8, Windows 7 eller tidligere.

Blue screen of death fejl BSOD PAGE_FAULT_IN_NONPAGED_AREA eller STOP 0x00000050 er en fejl, der ofte opstår efter installation af en hardwareenhedsdriver eller efter installation eller opdatering af en ny software, og i nogle tilfælde skyldes årsagen, at fejlen skyldes en korrupt NTFS-partition.

Video Scheduler Internal Error er også en dødbringende blå skærm-fejl, denne fejl opstår ofte på Windows 10 og Windows 8.1. Denne artikel vil vise dig nogle måder at rette denne fejl på.

For at få Windows 10 til at starte hurtigere og reducere opstartstiden er nedenstående trin, du skal følge for at fjerne Epic fra Windows Startup og forhindre Epic Launcher i at starte med Windows 10.

Du bør ikke gemme filer på skrivebordet. Der er bedre måder at gemme computerfiler og holde dit skrivebord ryddeligt. Den følgende artikel viser dig mere effektive steder at gemme filer på Windows 10.

Uanset årsagen, bliver du nogle gange nødt til at justere skærmens lysstyrke, så den passer til forskellige lysforhold og formål. Hvis du har brug for at observere detaljerne i et billede eller se en film, skal du øge lysstyrken. Omvendt vil du måske også sænke lysstyrken for at beskytte din bærbare computers batteri.

Vågner din computer tilfældigt og dukker et vindue op, hvor der står "Søger efter opdateringer"? Normalt skyldes dette programmet MoUSOCoreWorker.exe - en Microsoft-opgave, der hjælper med at koordinere installationen af Windows-opdateringer.

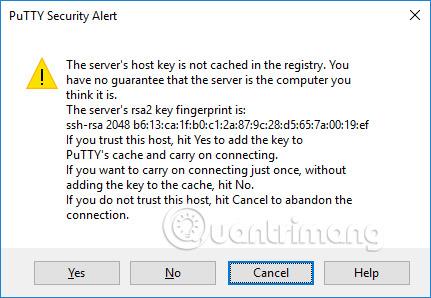

Denne artikel forklarer, hvordan man bruger PuTTY-terminalvinduet på Windows, hvordan man konfigurerer PuTTY, hvordan man opretter og gemmer konfigurationer, og hvilke konfigurationsmuligheder der skal ændres.