En computerorm er en type malware-program, hvis primære funktion er at inficere andre computere, mens de forbliver aktive på de inficerede systemer.

En computerorm er selvreplikerende malware, der spreder sig til uinficerede computere. Orme bruger ofte automatiserede og usynlige for brugerens dele af operativsystemet. Typisk bemærkes orme kun, når deres ukontrollerede replikering bruger systemressourcer, bremser eller stopper andre opgaver.

Hvordan spredes computerorme?

Computerorme spredes uden brugerinteraktion. Det eneste, der skal til, er, at computerormen bliver aktiv på det inficerede system. Før netværk blev udbredt, blev computerorme spredt gennem inficerede lagringsmedier, såsom disketter, som, når de var monteret på systemet, ville inficere andre tilsluttede lagerenheder med systemet. USB er fortsat en populær vektor for computerorme.

Computerorme kopierer sig selv for at sprede sig til uinficerede computere

Hvordan computerorme virker

Computerorme er ofte afhængige af aktiviteter og sårbarheder i netværksprotokoller for at sprede sig. For eksempel udnyttede WannaCry ransomware- ormen en sårbarhed i den første version af Server Message Block (SMBv1) ressourcedelingsprotokollen implementeret i Windows-operativsystemet. Når den først er aktiv på en nyligt inficeret computer, begynder WannaCry-malwaren en søgning online efter nye potentielle ofre: Systemer, der reagerer på SMBv1-anmodninger fra ormen. Orme kan fortsætte med at sprede sig inden for en organisation på denne måde. Når en bring-your-own-device (BYOD) er inficeret, kan ormen spredes til andre netværk, hvilket giver hackere større adgang.

E-mail-orme virker ved at generere og sende udgående mail til alle adresser på en brugers kontaktliste. Meddelelserne inkluderer en ondsindet eksekverbar fil, der inficerer det nye system, når modtageren åbner det. Succesfulde e-mail-orme inkorporerer ofte social engineering- metoder for at bede brugere om at åbne vedhæftede filer.

Stuxnet, en af de mest berygtede computerorme til dato, inkluderer en ormekomponent, der spreder malware gennem deling af inficerede USB-enheder, såvel som malware, der er rettet mod systemovervågning og dataindsamling (SCADA), er meget brugt i industrielle miljøer, herunder elværker, vandværker, spildevandsrensningsanlæg og mange andre. Rene computerorme forplanter sig fra inficerede systemer til uinficerede systemer, så det er svært at minimere muligheden for skader fra sådanne computerorme.

Et inficeret system kan blive utilgængeligt eller upålideligt på grund af ormeudbredelse, mens computerorme også er kendt for at forstyrre netværk gennem mætning af netværksforbindelser med ondsindet trafik.

Typer af computerorme

Der er flere typer ondsindede computerorme:

En computervirus eller ormehybrid er et stykke malware, der spredes som en orm, men den modificerer også programkoden som en virus – eller bærer en form for ondsindet nyttelast, såsom en virus, ransomware eller en anden type malware.

Worm-bots kan bruges til at inficere computere og gøre dem til zombier eller bots, med den hensigt at bruge dem i koordinerede angreb gennem botnets .

IM-ormen spreder sig gennem instant messaging-tjenester og udnytter adgangen til kontaktlister på ofrets computere.

E-mail-orme distribueres ofte som ondsindede eksekverbare filer, der er knyttet til, hvad der ser ud til at være almindelige e-mail-beskeder.

Orm-fildeling : Selvom streaming bliver den dominerende metode, foretrækker mange mennesker stadig at hente musik, film og tv-shows gennem peer-to-peer fildelingsnetværk. Fordi disse fildelingsnetværk opererer i et område, hvor lovligheden ikke respekteres, er de stort set uregulerede, og derfor er det nemt for hackere at indlejre orme i filer med høj downloadefterspørgsel. Når du downloader inficerede filer, vil ormen kopiere sig selv til din computer og fortsætte sit arbejde. Vær forsigtig, næste gang du vil undgå at betale for den varme nye film eller album.

Endelig er der en type computerorm designet til at spredes på tværs af netværk med det formål at levere patches til kendte sikkerhedssårbarheder. Selvom denne type orm er blevet beskrevet og diskuteret i akademiske kredse, er der endnu ikke fundet eksempler fra den virkelige verden, højst sandsynligt på grund af dens potentiale til at forårsage uønsket skade på uventet reagerende systemer. Med sådan software er muligheden for at eliminere sårbarheder større . Under alle omstændigheder vil brugen af software, der ændrer systemet uden tilladelse fra systemejeren, udsætte udgiveren for forskellige strafferetlige og civilretlige anklager.

Hvad kan computerorme?

Når orme først dukker op, har de intet andet mål end at formere sig så bredt som muligt. Hackere skabte oprindeligt disse orme for deres egen morskab, for at vise deres færdigheder eller for at demonstrere sårbarheder og svagheder i nuværende operativsystemer.

Disse "rene orme" vil ofte forårsage skade eller forstyrrelse - bivirkninger af de tilsigtede processer - selvom de ikke selv er designet til at gøre disse ting. Ressourcekrævende orme kan bremse eller endda nedbryde en værtscomputer ved at forbruge for meget processorkraft, mens andre orme tilstopper netværk ved at presse båndbreddekravene til ekstreme niveauer, når de spreder sig.

Desværre indså hackere hurtigt, at orme kunne bruges som yderligere malware-leveringsmekanismer. I disse tilfælde kaldes den ekstra kode, der genereres af ormen, dens "nyttelast". En almindelig strategi er at udstyre orme med en nyttelast, der åbner en "bagdør" på inficerede maskiner, så cyberkriminelle kan vende tilbage senere for at tage kontrol over systemet. Andre nyttelaster kan indsamle følsomme personlige data, installere ransomware eller forvandle målcomputere til "zombier" til brug i botnet-angreb.

Computerorms historie

Nogle af de mest ødelæggende stammer af malware er computerorme. Lad os tage et kig på nogle eksempler på de mest berygtede computerorme:

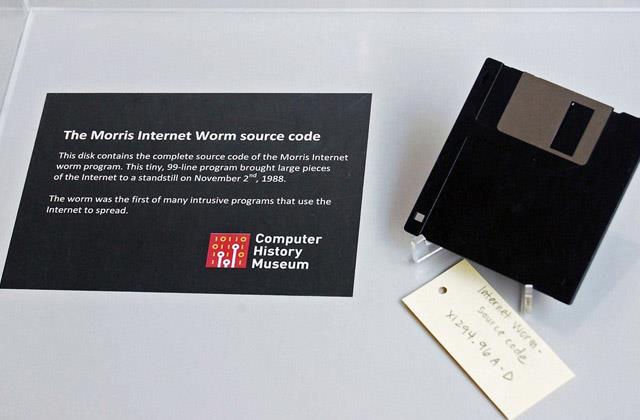

Orm Morris

Worm Morris har givet ekstremt alvorlige konsekvenser, selvom udgangspunktet ikke var med dårlige hensigter

Kandidatstuderende Robert Tappan Morris begyndte computerormenes æra ved at lancere sin skabelse den 2. november 1988. Morris havde ikke til hensigt, at hans orm skulle forårsage nogen reel skade. Men på grund af den måde, koden blev skrevet på, var denne orm i stand til at inficere mange servere mange gange.

Morris alvorlige uagtsomhed førte til en række computerafbrydelser, hvilket efterlod en betydelig del af internettet på det tidspunkt ubrugelig, indtil ormen blev fjernet fra inficerede maskiner. Konsekvenserne af skader forårsaget af denne orm anslås at variere fra hundredtusindvis til millioner af dollars. Morris blev også den første person, der blev dømt i henhold til United States Computer Fraud and Abuse Act fra 1986.

JEG ELSKER DIG

Ormen ILOVEYOU dukkede op i Filippinerne i begyndelsen af 2000, hvorefter den hurtigt spredte sig over hele verden og forårsagede alvorlige konsekvenser.

Opkaldt efter den e-mail-meddelelse, den spredte, dukkede ILOVEYOU-ormen op i Filippinerne i begyndelsen af 2000, før den hurtigt spredte sig over hele verden. I modsætning til Morris-ormen er ILOVEYOU en ondsindet orm designet til tilfældigt at overskrive filer på ofrets computer.

Efter at have saboteret serveren, sendte ILOVEYOU kopier af sig selv via Microsoft Outlook til alle kontakter i offerets Windows-adressebog. I sidste ende forårsagede ILOVEYOU milliarder af dollars i skade på verdensplan, hvilket gør den til en af de mest berygtede computerorme, der nogensinde er set.

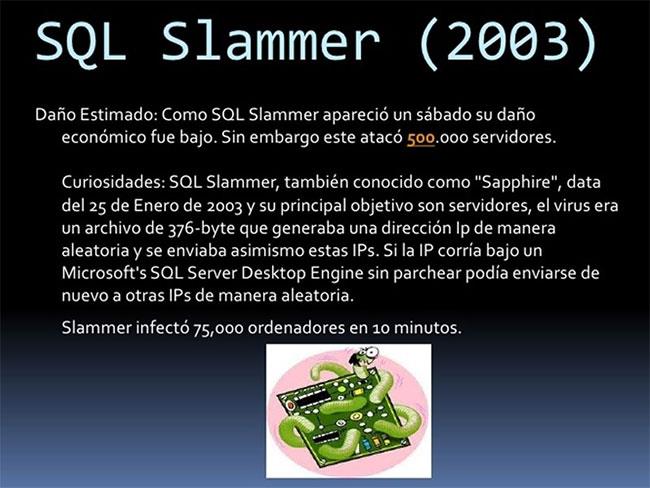

SQL Slammers

SQL Slammers

2003 SQL Slammer var en brutal internetorm, der spredte sig med lynets hast og inficerede omkring 75.000 ofre på kun 10 minutter. SQL Slammer bryder væk fra ILOVEYOUs e-mail-taktik og spredte sig gennem målretning mod en sårbarhed i Microsoft SQL Server til Windows 2000.

SQL Slammer genererede tilfældigt IP-adresser og sendte derefter kopier af sig selv til computere på disse adresser. Hvis den modtagende computer tilfældigvis kører en ikke-patchet version af SQL Server, der stadig har sikkerhedssårbarheder, vil SQL Slammer træde ind og begynde at arbejde. Det gør inficerede computere til botnets, som derefter bruges til at starte flere DDoS-angreb.

Selvom den relevante sikkerhedsrettelse har været tilgængelig siden 2002, selv før den skræmmende bølge af angreb, den først dukkede op, oplevede SQL Slammer en genopblussen i 2016 og 2017.

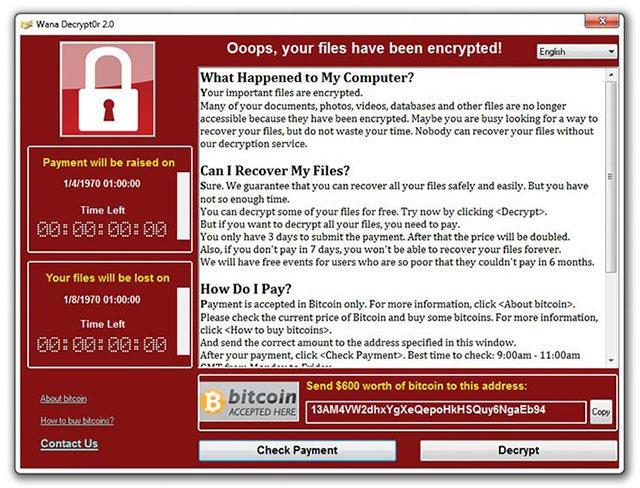

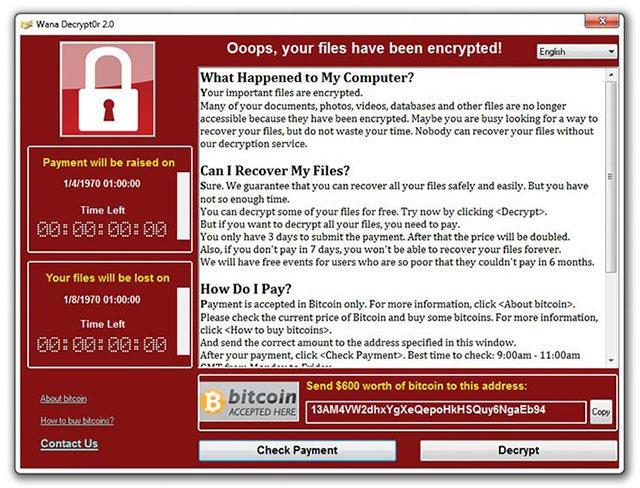

WannaCry

WannaCry

WannaCry er en nyere illustration af, hvor ødelæggende orme kan være, selv med moderne cybersikkerhedsværktøjer. 2017 WannaCry Worm er også et eksempel på ransomware, da den krypterer ofrets filer og kræver løsesum for at få adgang igen. På bare én dag infiltrerede WannaCry 230.000 pc'er i 150 lande, inklusive højprofilerede mål som Storbritanniens National Health Service og mange andre regeringsafdelinger, universiteter og private virksomheder. .

WannaCry brugte EternalBlue-udnyttelsen til at målrette mod en sikkerhedssårbarhed i Windows-versioner ældre end Windows 8. Da den fandt en sårbar computer, installerede den en kopi af sig selv. , begynder at kryptere ofrets filer og viser derefter en løsesum-meddelelse, når processen er fuldført.

Sådan identificeres computerorme

Der er flere afslørende tegn, der indikerer tilstedeværelsen af en computerorm på din enhed. Selvom orme for det meste fungerer lydløst, kan deres aktiviteter føre til mærkbare virkninger for ofrene, selvom ormen ikke med vilje gør noget ondsindet. Din computer kan være inficeret med en orm, hvis den har følgende symptomer:

Computeren kører langsomt eller går ned

Nogle orme, som den klassiske Morris Worm diskuteret ovenfor, kan forbruge så meget af en computers ressourcer, at der praktisk talt ikke er nogen ressourcer tilbage til normale funktioner. Hvis din computer pludselig bliver langsom eller ikke reagerer, eller endda begynder at gå ned, kan det skyldes en computerorm.

Hukommelsen tømmes hurtigt

Når en orm replikerer, skal den opbevare alle kopier af sig selv et sted. Hvis den tilgængelige lagerplads på din computer virker meget mindre end normalt, så find ud af, hvad der optager al den plads - synderen kan være en orm.

Computeren opfører sig mærkeligt

Da mange orme spreder sig ved at drage fordel af direkte kontakt, skal du kigge efter sendte e-mails eller beskeder, som du ikke selv har sendt. Usædvanlige advarsler, uforklarlige ændringer eller nye eller manglende filer kan også indikere en aktiv orm.

Kontaktpersoner spørger dig, hvad der foregår

Du kan gå glip af skiltene ovenfor, og det er okay. Vi kan alle ved et uheld overse ting. Men hvis du har modtaget en chat- eller e-mail-orm, kan nogle kontakter spørge dig om mærkelige beskeder, de har modtaget fra dig. Det er aldrig for sent at rette op på et ormeangreb, selvom det allerede er begyndt at sprede sig.

Sådan forhindrer du computerorme

Beskyt dig selv mod computerorminfektioner

Brugere bør praktisere gode netværkssikkerhedsforanstaltninger for at beskytte sig mod computerorminfektioner. Foranstaltninger, der vil hjælpe med at forhindre risikoen for infektion med computerorm, omfatter:

- Ved at holde dit operativsystem og alle andre softwareopdateringer og patches opdaterede vil det hjælpe med at minimere risikoen for nyligt opdagede sårbarheder.

- Brug af en firewall vil hjælpe med at reducere muligheden for, at malware kommer ind i systemet.

- Brug af antivirussoftware hjælper med at forhindre malware i at køre.

- Pas på ikke at klikke på vedhæftede filer, links i e-mails eller andre meddelelsesprogrammer, der kan udsætte systemet for malware.

- Krypter filer for at beskytte følsomme data gemt på computere, servere og mobile enheder

Selvom nogle orme er designet til ikke at gøre andet end at sprede sig selv til nye systemer, er de fleste orme relateret til vira, rootkits eller anden malware.