Sårbarhedstest udføres for at opdage og klassificere sikkerhedssårbarheder i systemet. Med fremkomsten af cyberangreb er sårbarhedsvurdering blevet central i kampen mod sikkerhedstrusler.

Og når det kommer til sårbarhedsvurdering, skiller et betalt værktøj kaldet Cobalt Strike sig ud. Cobalt Strike bruges primært af sikkerhedsforskere til at vurdere sikkerhedssårbarheder i miljøet.

Men hvad er Cobalt Strike, og hvordan hjælper det sikkerhedsforskere med at opdage sikkerhedssårbarheder? Kommer Cobalt Strike med nogen specielle funktioner? Lad os finde ud af det med Quantrimang.com gennem følgende artikel!

Hvad er Cobalt Strike?

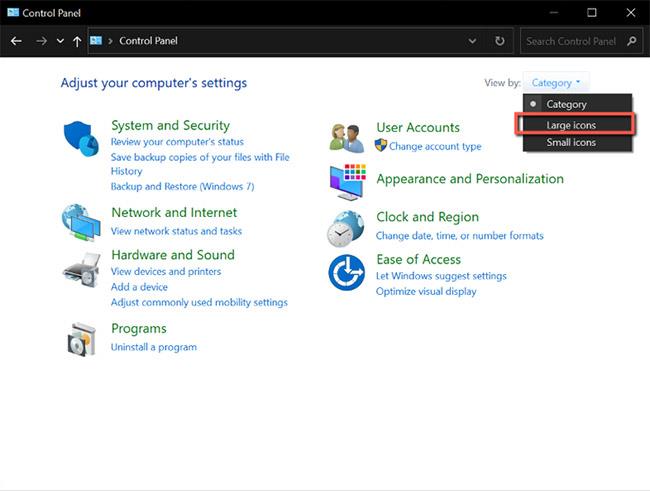

Cobalt Strike hjælper sikkerhedsforskere med at opdage sikkerhedssårbarheder

For at forhindre eksterne trusler ansætter de fleste virksomheder og organisationer et team af sikkerhedseksperter og forskere. Nogle gange kan virksomheder også hyre white hat-hackere eller it-kyndige folk, der ønsker at gå på jagt efter dusører for at finde netværkssvagheder.

Til at udføre disse opgaver bruger de fleste sikkerhedsprofessionelle softwaretjenester til trusselssimulering til at finde det nøjagtige sted, hvor der findes sårbarheder og rette dem, før angriberne har en chance for at gøre det. samfundet udnytter dem.

Cobalt Strike er et sådant værktøj. Det er elsket af mange sikkerhedsforskere for at udføre ægte indtrængningsscanninger for at finde den nøjagtige placering af sårbarheder. Faktisk er Cobalt Strike designet til at nå målet om at "slå to fluer med ét smæk": Sårbarhedsvurdering og penetrationstest.

Forskellen mellem sårbarhedsvurdering og penetrationstest

De fleste mennesker forveksler sårbarhedsscanning og penetrationstest. De lyder ens, men deres konnotationer er helt forskellige.

Sårbarhedsvurdering scanner, identificerer og rapporterer blot fundne sårbarheder, mens penetrationstest forsøger at udnytte sårbarheder til at afgøre, om der har været uautoriseret adgang eller ondsindet aktivitet, anderledes eller ej.

Pentesting omfatter typisk både netværkspenetrationstest og sikkerhedstest på applikationsniveau sammen med tilhørende kontroller og processer. For en vellykket penetrationstest skal alt udføres fra det interne netværk såvel som udefra.

Hvordan virker Cobalt Strike?

Cobalt Strikes popularitet skyldes hovedsageligt dets beacons eller nyttelast, der fungerer lydløst og nemt kan tilpasses. Hvis du ikke ved, hvad et beacon er, kan du tænke på det som en direkte transmission til netværket, styret af en angriber til at udføre ondsindede aktiviteter.

Cobalt Strike virker ved at sende beacons for at opdage sårbarheder i netværket. Når den bruges efter hensigten, simulerer den et realistisk angreb.

Derudover kan et beacon i Cobalt Strike udføre PowerShell- scripts , udføre keylog-handlinger, tage skærmbilleder, downloade filer og generere andre nyttelaster.

Hvordan Cobalt Strike hjælper sikkerhedsforskere

Cobalt Strike hjælper sikkerhedsforskere

Det er ofte svært at opdage sårbarheder eller problemer i et system, som du har oprettet eller brugt i lang tid. Ved hjælp af Cobalt Strike kan sikkerhedsprofessionelle nemt identificere og rette sikkerhedssårbarheder og rangere dem baseret på alvoren af det problem, de kan forårsage.

Her er nogle måder værktøjer som Cobalt Strike kan hjælpe sikkerhedsforskere på:

Netværkssikkerhedsovervågning

Cobalt Strike kan hjælpe med at overvåge virksomhedens cybersikkerhed på regelmæssig basis ved hjælp af en virksomheds cyberangrebsplatform, der bruger flere angrebsvektorer (f.eks. e-mail, internetbrowsing, webapplikationssårbarheder, Social Engineering- ) til at opdage udnyttelige svagheder.

Opdag forældet software

Cobalt Strike kan bruges til at opdage, om en virksomhed eller virksomhed bruger forældede versioner af software, og om der er behov for patching.

Identificer svage domæneadgangskoder

De fleste sikkerhedsbrud i dag involverer svage og stjålne adgangskoder. Cobalt Strike er nyttig til at identificere brugere med svage domæneadgangskoder.

Overordnet sikkerhedsanalyse

Cobalt Strike giver et samlet billede af en virksomheds sikkerhed, herunder hvilke data der kan være særligt sårbare, så sikkerhedsforskere kan prioritere, hvilke risici der kræver opmærksomhed med det samme.

Valider effektiviteten af slutpunktssikkerhedssystemet

Cobalt Strike kan også levere test mod kontroller såsom e-mailsikkerhedssandkasser, firewalls , slutpunktsdetektion og antivirussoftware for at bestemme effektiviteten mod almindelige og avancerede trusler.

Særlige funktioner leveret af Cobalt Strike

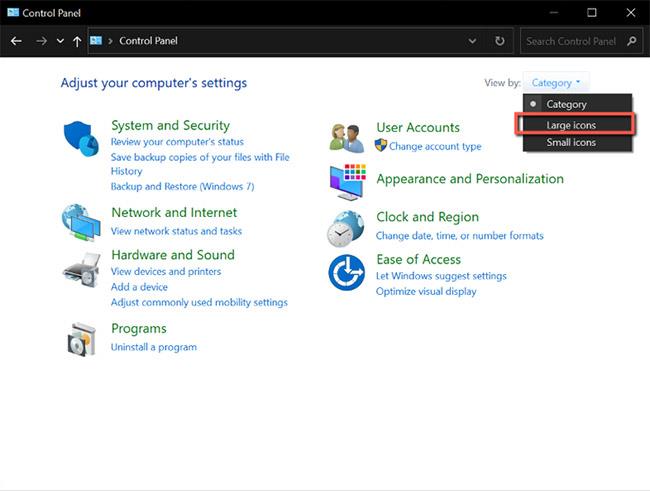

Der er mange specielle funktioner, der tilbydes af Cobalt Strike

For at opdage og afhjælpe sårbarheder tilbyder Cobalt Strike følgende specielle funktioner:

Angrebspakke

Cobalt Strike tilbyder en række forskellige angrebspakker til at udføre drev-for-drev-angreb på nettet eller konvertere en harmløs fil til en trojansk hest til et simuleret angreb.

Nedenfor er de forskellige angrebspakker, der tilbydes af Cobalt Strike:

- Java-appletangreb

- Microsoft Office-dokumenter

- Microsoft Windows-programmer

- Website klon værktøj

Pivotering af browser

Browser Pivoting er en teknik, der i det væsentlige udnytter et udnyttet system til at få adgang til autentificerede sessioner i browseren. Det er en effektiv måde at demonstrere risiko med et målrettet angreb.

Cobalt Strike implementerer Browser Pivoting med en proxyserver inkluderet i 32-bit og 64-bit Internet Explorer. Når du gennemser denne proxyserver, arver du cookies, autentificerede HTTP-sessioner og SSL-klientcertifikater.

Spyd-phishing

En variant af phishing , Spear Phishing, er en metode til bevidst at målrette mod bestemte individer eller grupper i en organisation. Dette hjælper med at identificere svage mål i organisationen, såsom medarbejdere, der er mere sårbare over for sikkerhedsangreb.

Cobalt Strike tilbyder et Spear Phishing-værktøj, der giver dig mulighed for at indtaste beskeder ved at erstatte links og tekst for at skabe en overbevisende phishing-fidus. Det giver dig mulighed for at sende den perfekte phishing-besked ved at bruge en vilkårlig besked som skabelon.

Rapportering og logning

Cobalt Strike leverer også rapporter, der opsummerer fremskridt og indikatorer for brud, der er opdaget under operationer. Cobalt Strike eksporterer disse rapporter både som PDF- og MS Word -dokumenter .

Er Cobalt Strike stadig det foretrukne valg for sikkerhedsforskere?

En proaktiv tilgang til at afbøde cybertrusler omfatter implementering af en cybersimuleringsplatform. Selvom Cobalt Strike har alle muligheder for en kraftfuld trusselsemuleringssoftware, har trusselsaktører for nylig fundet måder at udnytte det på og bruger Cobalt Strike til at udføre angreb.

Det er overflødigt at sige, at de samme værktøjer, der bruges af organisationer til at forbedre sikkerheden, nu udnyttes af cyberkriminelle til at hjælpe med at bryde deres egen sikkerhed.

Betyder det, at dagene med at bruge Cobalt Strike som et trusselsdæmpende værktøj er forbi? Ikke rigtig. Den gode nyhed er, at Cobalt Strike er bygget på en meget kraftfuld ramme, og med alle de fremragende funktioner, den tilbyder, vil Cobalt Strike forhåbentlig stadig være på favoritlisten over sikkerhedseksperter.