Der er ingen nem måde at afgøre, om du bruger en pc, der er inficeret med en remote access trojan (RAT) eller en ren pc. Så at vide, hvordan man forhindrer trojanske angreb med fjernadgang, vil være en stor hjælp til at forhindre, at din pc bliver inficeret med RAT-malware.

Så lad os finde ud af, hvad et RAT-angreb er, hvorfor trusselsaktører udfører disse angreb, og hvordan man forhindrer dem.

Hvad er Remote Access Trojan (RAT)?

Remote Access Trojan (RAT) er en type malware, der gør det muligt for angribere at fjernstyre din computer.

Med en RAT kan angribere gøre alt, hvad de vil på din maskine, herunder se og downloade filer, tage skærmbilleder, optage tastetryk, stjæle adgangskoder og endda sende kommandoer til din computer for at udføre specifikke handlinger.

Fordi RAT'er giver angribere næsten fuldstændig kontrol over inficerede maskiner, bruger trusselsaktører dem til ondsindede aktiviteter såsom spionage, økonomisk tyveri og cyberkriminalitet.

Hvorfor udfører hackere RAT-angreb?

En angriber kan have fuld administrativ kontrol over målcomputeren ved hjælp af et RAT-program. Som et resultat kan en angriber nemt:

- Installation af ransomware eller andre malware-programmer på din computer.

- Læs, download, slet, rediger eller implanter data på dit system.

- Styr dit webcam og din mikrofon.

- Overvåg dine onlineaktiviteter ved at drage fordel af keyloggere .

- Stjæl fortrolige oplysninger såsom cpr-numre, brugernavne, adgangskoder og kreditkortoplysninger.

- Tag skærmbilleder af fjerncomputere.

- Oprethold distribuerede denial of service-angreb (DDOS) ved at installere RAT'er på flere pc'er og bruge disse pc'er til at oversvømme målservere med falsk trafik.

I dag bruger trusselsaktører også RAT'er til at udvinde kryptovaluta. Fordi et trojansk program med fjernadgang kan forklæde sig som et legitimt program, kan det nemt installeres på din computer uden din viden.

Hvordan installeres RAT på pc?

Så hvordan kan en RAT installeres på en pc? Som ethvert andet malware-program kan trojanske heste med fjernadgang komme ind på din pc på mange måder.

Trojanske heste med fjernadgang kan ledsage tilsyneladende legitime brugeranmodede downloads fra ondsindede websteder, såsom videospil, softwareapplikationer, billeder, torrentfiler, plug-ins osv...

Udformede e-mail-vedhæftede filer, phishing-e-mails og weblinks på ondsindede websteder kan også sende RAT-programmer til pc'er.

Populære, langvarige fjernadgangstrojanske heste inkluderer Back Orifice, Poison-Ivy, SubSeven og Havex.

Sådan forhindrer du RAT-angreb

Her er nogle dokumenterede måder, der kan beskytte dig mod RAT-angreb.

1. Installer et anti-malware-program

Selvom RAT'er kan være svære at opdage og fjerne, er en af de bedste måder at beskytte sig mod dem på at installere et anti-malware-program.

Anti-malware-programmer er designet til at opdage og fjerne malware, herunder RAT'er.

Installation af et anti-malware-program kan hjælpe med at beskytte din computer mod RAT'er og anden malware.

Derudover bør du også sørge for at holde dit anti-malware-program opdateret, da nye trusler konstant dukker op.

2. Styrk adgangskontrollen

En af de mest effektive måder at forhindre RAT-angreb på er at styrke adgangskontrollen. Dette gør det sværere for uautoriserede brugere at få adgang til netværk og systemer.

For eksempel kan stærke autentificeringsforanstaltninger, såsom to-faktor-godkendelse og strengere firewall-konfigurationer, hjælpe med at sikre, at kun autoriserede brugere har adgang til enheder og data. Hvis du gør det, reduceres den skade SV-infektion kan forårsage.

3. Implementer mindste privilegium

Når det kommer til RAT-forebyggelse, er et af de væsentlige principper at følge princippet om mindste privilegium (POLP).

Kort sagt siger dette princip, at brugere kun skal have den minimale mængde trafik, der er nødvendig for at udføre deres jobopgaver. Dette omfatter både rettigheder og privilegier.

Ved strengt at håndhæve princippet om mindste privilegium kan organisationer markant reducere sandsynligheden for, at en RAT tager fuld kontrol over en pc.

Derudover, hvis princippet om mindste privilegium følges korrekt, er der en begrænsning på, hvad en RAT-angriber kan gøre ved pc'en.

4. Overvåg for usædvanlig applikationsadfærd

RAT'er forbinder ofte til fjernservere for at modtage kommandoer fra angribere. Derfor kan du muligvis se usædvanlig netværksaktivitet, når du har en RAT på dit system.

Så en måde at hjælpe med at forhindre RAT-infektioner på er at overvåge applikationernes adfærd på systemet.

For eksempel kan du se programmer, der forbinder til usædvanlige porte eller IP-adresser, som ikke bruges af programmet. Du kan også se apps transmittere store mængder data, når de normalt ikke transmitterer så meget data.

At holde øje med disse typer usædvanlig adfærd kan hjælpe dig med at opdage RAT'er, før de kan forårsage skade.

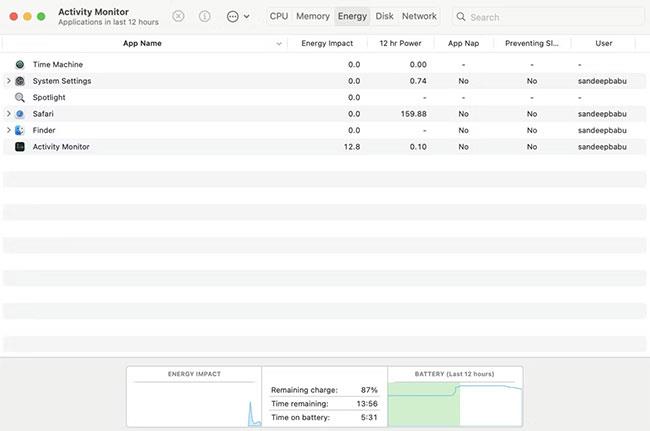

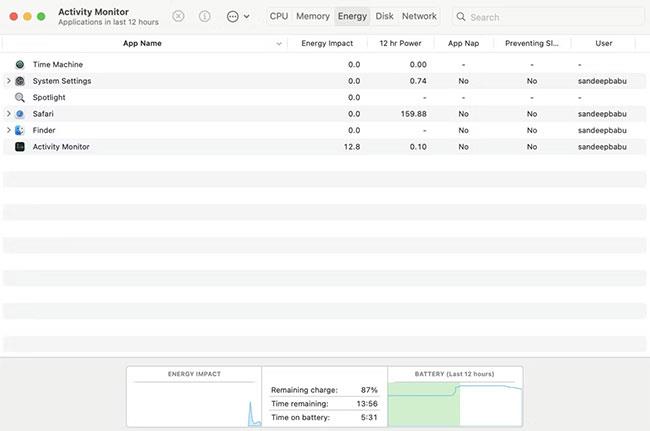

Bare åbn Task Manager på en Windows-pc eller Activity Monitor på en Mac for at kontrollere, om nogen programmer kører uden din viden.

5. Brug et system til registrering af indtrængen

Du bør løbende overvåge din netværkstrafik ved hjælp af et pålideligt indtrængningsdetektionssystem (IDS).

De to hovedtyper af indbrudsdetektionssystemer omfatter:

- Et værtsbaseret indtrængningsdetektionssystem (HIDS) er installeret på en bestemt enhed.

- Netværksbaserede systemer til registrering af indtrængen (NIDS) overvåger netværkstrafikken i realtid

Ved at bruge begge typer indtrængningsdetektionssystemer skabes et sikkerhedsinformations- og hændelsesstyringssystem (SIEM), der kan blokere enhver softwareindtrængen, der omgår firewalls og anti-softwareprogrammer.

6. Opdater dit operativsystem, din browser og anden almindeligt anvendt software

Trusselsaktører udnytter ofte sårbarheder i forældede operativsystemer og software til at få adgang til ofrenes enheder.

Ved at holde dit operativsystem, din webbrowser og andre almindeligt anvendte programmer opdateret, kan du hjælpe med at lukke eventuelle sikkerhedshuller, som angribere kan bruge til at inficere din pc med en RAT. .

Du bør også installere sikkerhedsopdateringer til din antivirus- og firewallsoftware, så snart de bliver tilgængelige.

7. Anvend Zero-Trust model

Zero-Trust sikkerhedsmodellen håndhæver streng identitet og godkendelse for netværksadgang.

Principperne for Zero-Trust-modellen inkluderer kontinuerlig overvågning og godkendelse, mindste privilegium for brugere og enheder, stram kontrol af enhedsadgang og blokering af sidebevægelser.

Så ved at vedtage en Zero-Trust-model kan du hjælpe dig med at forhindre RAT-angreb. Dette skyldes, at RAT-angreb ofte bruger lateral bevægelse til at inficere andre enheder på netværket og få adgang til følsomme data.

8. Deltag i cybersikkerhedstræning

Mistænkelige links og ondsindede websteder er de førende årsager til malwaredistribution.

Hvis du ikke ønsker at være et offer, skal du aldrig åbne vedhæftede filer i e-mails. Og du bør altid downloade softwareprogrammer, billeder og videospil fra de originale websteder.

Derudover bør du regelmæssigt deltage i cybersikkerhedstræning for at lære om de nyeste teknikker til at opdage malware-trusler.

Træning af medarbejdere i bedste praksis for cybersikkerhed for at undgå phishing- og Social Engineering- angreb kan hjælpe organisationer med at forhindre RAT-infektioner.

Med malware er forebyggelse bedre end helbredelse. Udbyde sikkerhedsbevidsthedstræning til enkeltpersoner og organisationer for at forhindre RAT-angreb.