InsaneCrypt eller Everbe 1.0 ransomware er en ransomware-familie baseret på et open source-projekt. Denne ransomware-familie distribueres gennem spam og hacking til Remote Desktop Services, men dette er i øjeblikket ubekræftet.

Den gode nyhed er, at du kan dekryptere varianter af denne ransomware-familie gratis ved hjælp af dekrypteringsværktøjet skabt af Michael Gillespie og Maxime Meignan. For at bruge dekoderen behøver offeret kun have en krypteret fil og en ukrypteret version af den samme fil. Dette kan ofte opnås gennem skabeloner leveret af Windows.

Varianter med følgende udvidelser kan afkodes med dette værktøj.

.[email].insane

.[email].DEUSCRYPT

.[email].deuscrypt

.[email].Tornado

.[email].twist

.[email].everbe

.[email].embrace

.[email].pain

.[email].volcano

Desværre vil denne dekryptering ikke dekryptere varianter af Everbe 2.0 ransomware-familien, fordi den versions kryptering ikke har nogen svagheder at udnytte.

Sådan dekrypteres InsaneCrypt og Everbe 1.0 ransomware

InsaneCrypt eller Everbe 1.0 ransomware infektion kan identificeres ved at kontrollere, om filer er blevet krypteret og omdøbt til .insane, .DEUSCRYPT, .deuscrypt, .Tornado, .twist, .everbe, .pine, .volcano eller .embrace eller ej.

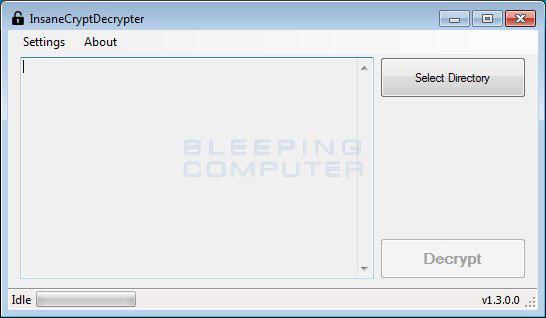

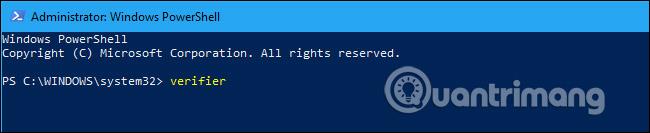

For at dekryptere filer krypteret af Everbe ransomware skal du først downloade InsaneCrypt Decryptor-værktøjet her.

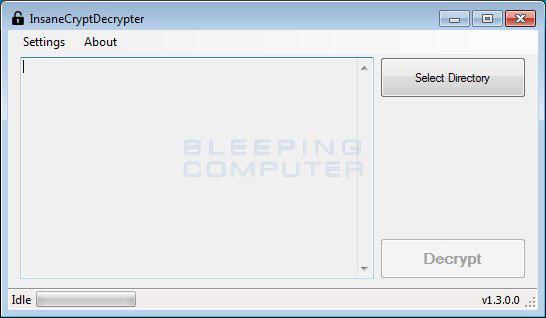

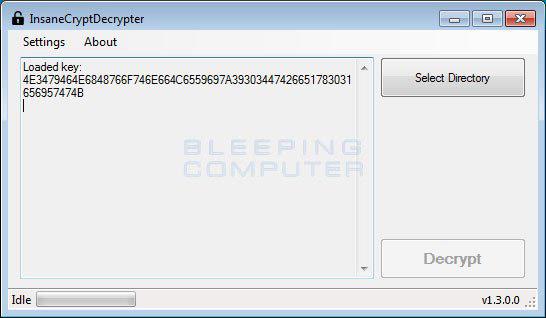

Når den er downloadet, skal du blot dobbeltklikke på den eksekverbare for at starte afkodningen, og du vil blive mødt med startskærmen.

For at dekryptere er det nødvendigt at importere en krypteret fil og dens originale ukrypterede version. Først skal du klikke på menuen Indstillinger og vælge Bruteforcer. Dette åbner en skærm, hvor brugeren kan vælge både den krypterede fil og dens ukrypterede version som vist nedenfor.

Når du har valgt begge filer, skal du klikke på knappen Start for at begynde afkodningen. Denne proces kan tage et stykke tid, så vær tålmodig.

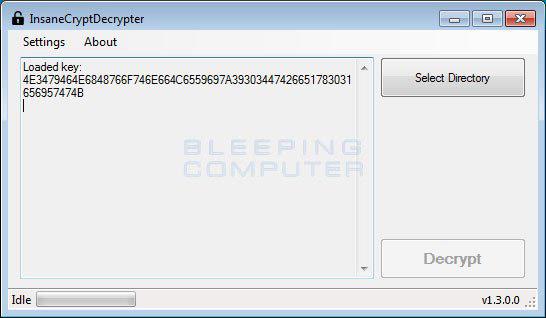

Når du er færdig, vil dekrypteringsværktøjet indikere, at dekrypteringsnøglen er fundet. Klik nu på X- knappen for at lukke BruteForcer- vinduet , og nøglen vil blive indlæst i dekrypteringsværktøjet som vist nedenfor.

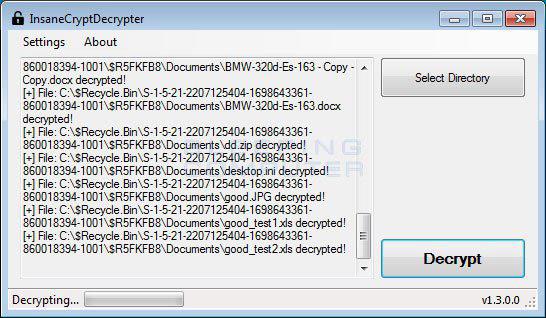

Nu er det nødvendigt at vælge en mappe til dekryptering. Hvis du vil dekryptere hele drevet, skal du blot vælge selve drevbogstavet. For eksempel på billedet nedenfor har forfatteren valgt drev C:\.

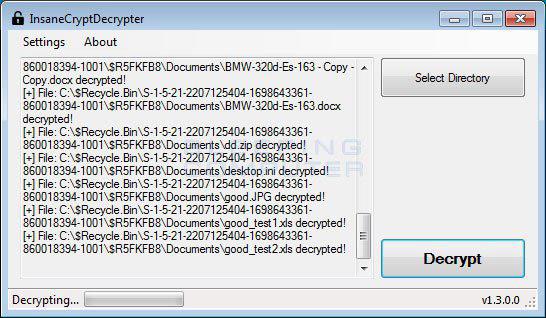

Når du er klar, skal du klikke på Dekrypter- knappen for at begynde at dekryptere filer krypteret med Everbe ransomware. Efter at have klikket på knappen Dekrypter, vil programmet dekryptere alle krypterede filer og vise dekrypteringsstatus i vinduet.

Når du er færdig, vil dekrypteringsværktøjet vise en oversigt over antallet af dekrypterede filer. Hvis nogle filer springes over, kan det skyldes tilladelser til disse filer.

Selvom filerne nu er dekrypterede, vil de originale krypterede filer stadig være på computeren. Når du har bekræftet, at dine filer er blevet dekrypteret korrekt, kan du bruge CryptoSearch til at flytte alle filer krypteret med ransomware til en mappe, så de kan slettes eller arkiveres.

Du kan nu lukke dekrypteringsværktøjet og bruge din computer som normalt. Hvis du har brug for hjælp til at bruge denne dekoder, bedes du efterlade en kommentar i kommentarfeltet nedenfor!

Held og lykke!

Se mere: