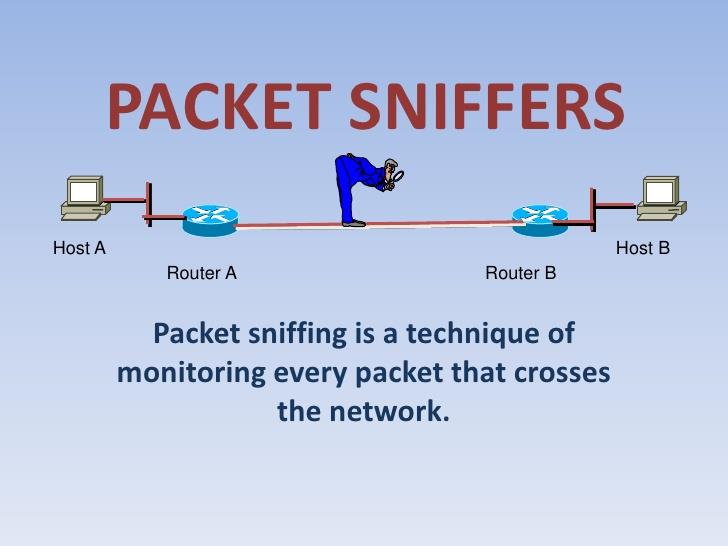

Packet Sniffer eller Protocol Analyzer er værktøjer, der bruges til at diagnosticere og opdage netværkssystemfejl og relaterede problemer. Hackere bruger Packet Sniffer med det formål at aflytte ukrypterede data og se information udvekslet mellem de to parter.

Lær om Packet Sniffer

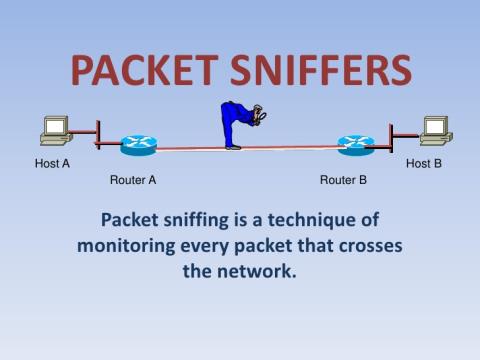

1. Hvad er Packet Sniffer?

Packet Sniffer eller Protocol Analyzer er værktøjer, der bruges til at diagnosticere og opdage netværkssystemfejl og relaterede problemer. Packet Sniffers bruges af hackere til formål såsom hemmelig overvågning af netværkstrafik og indsamling af brugeradgangskodeoplysninger.

Nogle Packet Sniffers bruges af teknikere til specialiserede formål, der beskæftiger sig med hardware, mens andre Packet Sniffers er softwareapplikationer, der kører på almindelige forbrugercomputere, ved hjælp af specielt designet netværkshardware, som leveres på servere til at udføre pakkeopsnapning og datainjektion.

2. Hvordan fungerer Packet Sniffers?

Packet Sniffer virker ved at blokere Network Traffic, som du kan se gennem det kablede eller trådløse netværk, som Packet Sniffer-softwaren får adgang til på serveren.

Med kablede netværk afhænger blokering af netværkstrafik af netværksstrukturen. En Packet Sniffer kan se hele netværkstrafikken eller kun et segment, afhængigt af hvordan netværksswitchen (switchen) er konfigureret, placering....

Med trådløse netværk kan Packet Sniffer kun blokere én kanal ad gangen, medmindre din computer har flere trådløse grænseflader, der gør det muligt at blokere flere kanaler.

Efter at rådatapakken er opsnappet, vil Packet Sniffer-softwaren analysere og vise en besked til brugeren.

Dataanalytikere kan bore ned i "samtalen", der finder sted mellem to eller flere netværksknuder.

Teknikere kan bruge disse oplysninger til at identificere fejl, såsom at bestemme, hvilke enheder der ikke opfylder netværkskravene.

Hackere kan bruge Sniffer til at aflytte ukrypterede data og se oplysninger, der udveksles mellem de to parter. Derudover kan de indsamle oplysninger såsom adgangskoder og adgangskodebekræftelser. Hackere kan også opsnappe datapakker (Capture-pakker) og angribe pakker på dit system.

3. Software og værktøjer, der bruges i Packet Sniffing

Enhver it-administrator skal løbende vedligeholde netværkets ydeevne, fordi det er en af de vigtigste ressourcer for organisationen. Administratorer kan ikke lade netværket gå ned, selv for blot et par minutter, da dette kan forårsage store tab for virksomheden.

Samtidig er det ikke let at styre et netværk af usikker størrelse. Dette er grunden til, at værktøjer som packet sniffere altid er nyttige til at identificere og løse problemer hurtigt. Hovedopgaven for en pakkesniffer er at kontrollere, om datapakker sendes, modtages og transmitteres korrekt i netværket. Under testen kan pakkesnifferen også diagnosticere forskellige netværksrelaterede problemer.

Alle pakkesnifferværktøjer og -software vil analysere headeren og nyttelasten for hver pakke, der passerer gennem den. Pakkerne vil derefter blive klassificeret og analyseret.

Fordi packet sniffing er meget brugt som en effektiv form for netværksfejlfinding, er der nu mange muligheder at overveje.

Både netværksingeniører og hackere kan lide gratis værktøjer, hvilket er grunden til, at open source og gratis Sniffer-softwareapplikationer er de foretrukne værktøjer og brug i Packet Sniffing.

En af de populære open source er: Wireshark (tidligere kendt som Ethereal ).

Du kan se instruktionerne til brug af Wireshark til at analysere datapakker i netværkssystemet her.

Derudover kan du henvise til følgende muligheder:

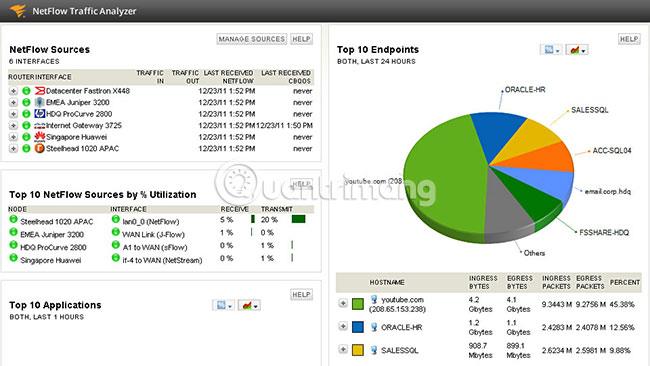

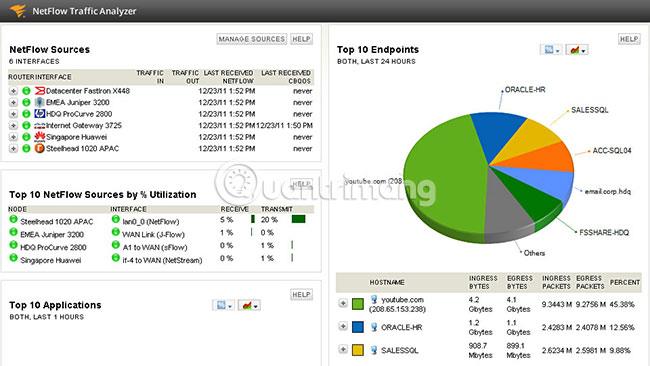

Solarwinds Bandwidth Analyzer-værktøjet er virkelig et to-i-én-værktøj: Du får Solarwinds Bandwidth Analyzer (Network Performance Monitor), der håndterer fejlhåndtering, tilgængelighed og ydeevneovervågning for netværk af alle størrelser, ligesom Netflow Traffic Analyzer bruger trafik teknologi til at analysere netværkets båndbreddeydelse og trafikmønstre. Begge disse applikationer er integreret i Solarwinds Bandwidth Analyzer.

Network Performance Monitor viser responstiden, tilgængeligheden og ydeevnen af netværksenheder, samt registrerer, diagnosticerer og løser ydeevneproblemer gennem dashboards, advarsler og rapporter. Værktøjet viser også grafisk netværksydelsesstatistik i realtid gennem dynamiske netværkskort.

Det medfølgende Netflow Analyzer- værktøj identificerer brugere, applikationer og protokoller, der bruger båndbredde, fremhæver deres IP-adresser og viser trafikdata minut for minut. Den analyserer også Cisco NetFlow, Juniper J-Flow, IPFIX, sFlow, Huawei NetStream og andre trafikdata.

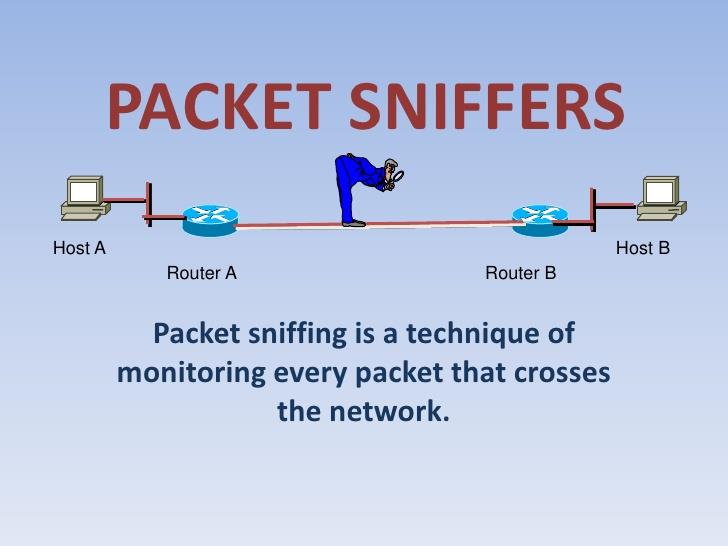

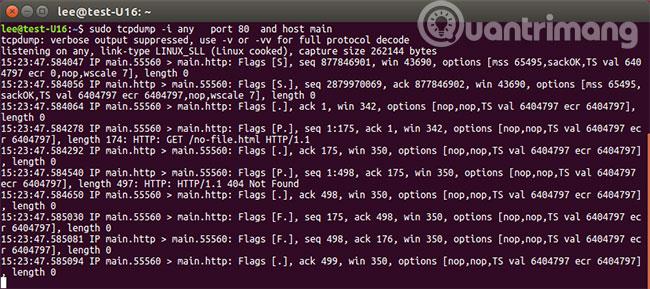

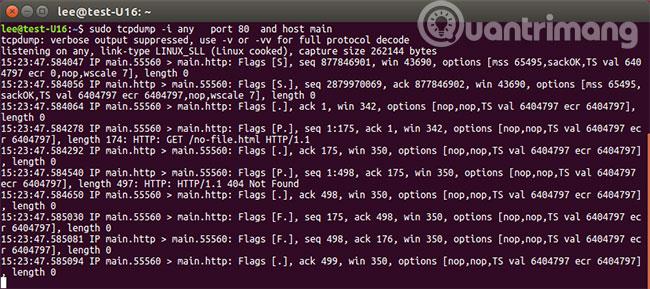

Tcpdump.org

TCPDump er en populær pakkesniffer, der kører på kommandolinjen. Dette værktøj viser TCP/IP-pakker transmitteret over internettet, så du ved, hvor mange pakker der blev transmitteret og modtaget, og baseret på disse oplysninger vil du være i stand til at identificere eventuelle problemer, der opstår i netværket.

I tiden før Ethereal (som stadig er i brug i dag), var TCDPump defacto-standarden for pakkesniffing. Den har ikke Wiresharks slanke brugergrænseflade og indbyggede logik til afkodning af applikationsstrømme, men er stadig et valg for mange netværksadministratorer. Dette er en testet standard og har været i brug siden slutningen af 80'erne. Den kan fange og optage pakker med meget få systemressourcer (hvilket er grunden til, at den er elsket af mange). TCPDump blev oprindeligt designet til UNIX-systemer og er normalt installeret som standard.

Nogle vigtige funktioner i TCDPump inkluderer:

- Udsender information, der beskriver pakker på netværksgrænseflader ved hjælp af booleske udtryk, for hurtig læsning og forståelse.

- Giver mulighed for at skrive en pakke til en fil til senere analyse eller læse fra en gemt fil.

- Generer en omfattende rapport efter at have fanget pakker. Denne rapport indeholder information såsom antal pakker modtaget og behandlet, pakker modtaget af filter, pakker droppet efter kerne, beskrivelse og tidsstempel.

- Giver mulighed for at eksportere pakkebufferen til en outputfil.

- TCPDumps forskellige muligheder giver dig mulighed for at tilpasse outputtet afhængigt af dine krav.

- Fungerer godt på de fleste Unix-lignende operativsystemer som Linux, Solaris, BSD, Android og AIX.

- TCPdump kan bruges specifikt til at opfange og vise kommunikation fra en bestemt bruger eller computer.

- I netværk med tung trafik har brugerne mulighed for at sætte en grænse for antallet af pakker, der fanges af værktøjet. Denne funktion gør output nemmere at læse.

- Der er muligheder for at droppe eller tilføje privilegier for individuelle brugere, der ønsker at køre TCPDump.

TCPDump er et open source-værktøj, der er gratis at bruge.

Download TCDPump .

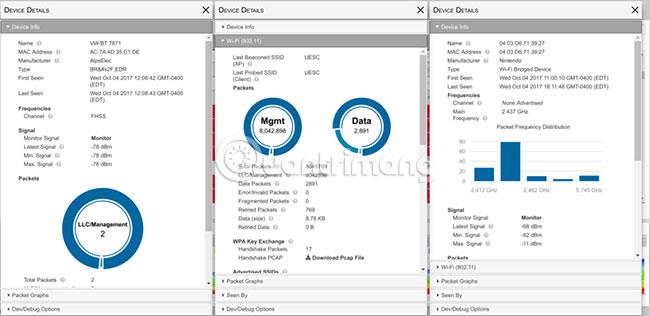

Kismetwireless.net

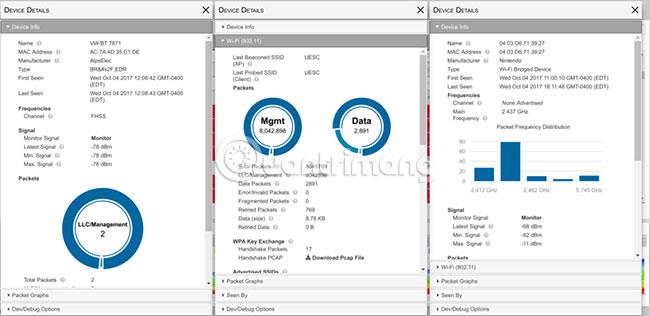

Kismet er et trådløst netværksdetektor, sniffer og indtrængen detektionssystem, der hovedsageligt fungerer på WiFi. Derudover kan Kismet også udvides til andre typer netværk gennem et plug-in.

I det seneste årti har trådløse netværk været en ekstremt vigtig del af de fleste erhvervsnetværk. Nu bruger folk trådløse netværk til bærbare computere, mobiltelefoner og tablets. Efterhånden som betydningen af disse enheder på kontoret øges, bliver de trådløse netværks rolle mere tydelig. Pakkesniffing på trådløse netværk har nogle vanskeligheder med understøttede adaptere, og det er her Kismet skinner. Kismet er designet til trådløs Packet sniffing og understøtter enhver trådløs netværksadapter, der bruger rå overvågningstilstand. Ud over 802.11-overvågning har den plugin-understøttelse til afkodning.

Nogle fremragende funktioner i Kismet inkluderer:

- Understøtter 802.11 sniffing-funktion

- Giver PCAP-logning, der er kompatibel med andre pakkesniffningsværktøjer såsom Wireshark og TCPDump.

- Følger klient/server-arkitekturmodellen.

- Har en plug-in struktur, så du kan udvide funktionaliteten af kernefunktioner.

- Giver mulighed for at eksportere pakker til mange andre værktøjer gennem en intuitiv grænseflade. Denne funktion med at eksportere pakker kan udføres i realtid.

- Giver understøttelse af andre netværksprotokoller såsom 802.11a, 802.11b, 802.11g og 802.11n .

Kismet er tilgængelig gratis.

Download Kismet .

EtherApe

Ligesom Wireshark er EtherApe en open source gratis software designet til at inspicere netværkspakker. I stedet for at vise en masse information i tekstformat, sigter EtherApe på at repræsentere opfangede pakker visuelt samt en række forbindelser og datastrømme. EtherApe understøtter realtidsvisning af netværkspakker, men kan også inspicere standardformater af eksisterende pakker. Dette giver administratorer endnu et nyttigt værktøj til fejlfinding af netværksproblemer.

Referencelink: http://etherape.sourceforge.net/

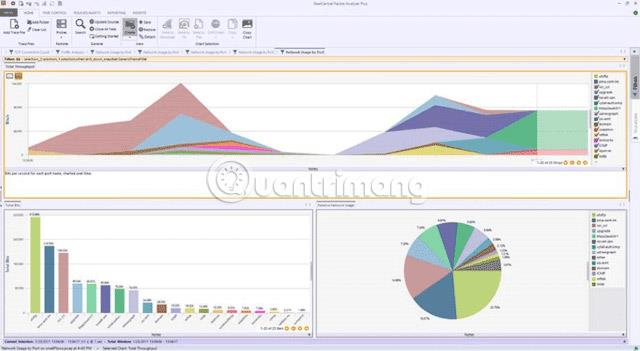

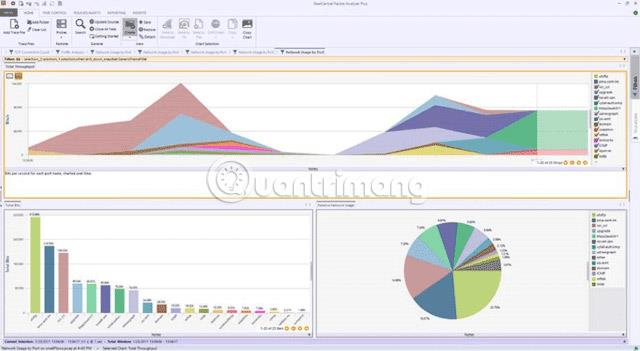

SteelCentral Packet Analyzer

SteelCentral Packet Analyzer er en netværkspakkesniffer fra et firma kaldet Riverbed.

Dette værktøj kommer med en række kraftfulde funktioner, der gør it-administratorers liv lettere:

- Du kan nemt isolere trafik med træk og slip og bore flere niveauer ned i grænsefladeelementer.

- Leveres med en rig samling af analytiske perspektiver.

- Du kan konfigurere triggere og alarmer til at registrere usædvanlig adfærd.

- Scan gennem millioner af pakker til forudsigelse og analyse.

- Giver dig mulighed for at flette og analysere flere sporingsfiler på én gang for et klarere overblik over netværkets adfærd.

- Identificer problemer på netværket nøjagtigt i en række forskellige scenarier.

- Understøtter hundredvis af visninger og grafer til at analysere netværkstrafik.

- Diagrammer kan tilpasses eller importeres/eksporteres i flere formater.

- Tilpassede rapporter inkluderer samtaler på alle lag, IP-fragmenteringsanalyse, DHCP- adressetildeling , førende TCP-samtalemotorer og unicast-, multicast- og broadcast-trafikdetaljer.

- Har en intuitiv grafisk brugergrænseflade.

- Fuld integration med WireShark.

Mulighed:

SteelCentral Packet Analyzer kommer i tre versioner: SteelCentral packet Analyzer Pro, SteelCentral Packet Analyzer og SteelCentral packet Analyzer Personal. Forskellene mellem disse tre versioner er:

| Feature |

SteelCentral pakke Analyzer Pro |

SteelCentral Packet Analyzer |

SteelCentral pakke Analyzer Personal Edition |

| Virker med SteelCentral AppResponse 11 |

Har |

Er ikke |

Er ikke |

| Virker med SteelCentral Netshark |

Er ikke |

Har |

Er ikke |

| Fungerer med sporingsfiler (hændelsesregistreringsfiler) |

Har |

Har |

Har |

| Fungerer med SteelHead og SteelFusion |

Er ikke |

Har |

Er ikke |

| Analyser pakker og bor ned i Wireshark |

Har |

Har |

Har |

| Analyser hurtigt multi-TB-optagelsesfiler |

Har |

Har |

Har |

| Microflow-indeksering for hurtig analyse |

Har |

Har |

Har |

| Rigt analytiske perspektiver til intuitiv fejlfinding |

Har |

Har |

Har |

| VoIP afkodning |

Har |

Har |

Har |

| FIX afkodning, finansielle transaktioner, databaser, CIF og ICA protokoller |

Har |

Har |

Er ikke |

| Pakkesekvensdiagram |

Har |

Har |

Er ikke |

| Isoler specifikke transaktioner i SteelCentral transaktionsanalysator |

Har |

Har |

Er ikke |

| Multi-segment analyse |

Har |

Har |

Er ikke |

| Se editor |

Er ikke |

Har |

Er ikke |

| AirPcap |

Er ikke |

Har |

Er ikke |

SolarWinds pakkeanalysepakke

SolarWinds Packet Analysis Bundle analyserer netværket for hurtigt at identificere problemer. Dette er et ekstremt perfekt værktøj, der giver en masse data baseret på netværksforbindelser og kan hjælpe med at håndtere disse problemer præcist, hurtigt og effektivt.

Her er nogle af de ting, SolarWinds Packet Analysis Bundle kan gøre for virksomheder:

- Find ud af, om der er et problem med netværket eller applikationen, og find derefter en løsning for at løse problemet i overensstemmelse hermed.

- Identificer stigninger i trafik og datamængde, da dette kan være forårsaget af et potentielt sikkerhedsbrud.

- Scanner løbende mere end 1.200 applikationer på dit netværk, så du bedre kan forstå din netværkstrafik.

- Giver et hurtigt overblik over netværkstrafikken til enhver tid.

- Leveres med avancerede rapporteringsværktøjer til at hjælpe dig med bedre at forstå din trafik.

- Giver indsigt i trafikmønstre.

- Spor forskellige metrics som responstid, datavolumen, transaktioner osv.

- Klassificer trafik i forskellige kategorier baseret på trafiktype, volumen og risikoniveau. En sådan klassificering gør analyseprocessen lettere.

SolarWinds Packet Analysis Bundle er en del af en omfattende netværksydelsesovervågningssuite .

Download en GRATIS 30-dages prøveversion af SolarWinds Packet Analysis Bundle .

Dette er blot nogle få af de pakkesniffere, der er tilgængelige for brugerne. Der er stadig mange andre muligheder derude. Når du evaluerer pakkesniffer, er det vigtigt at forstå de specifikke tilfælde, du forsøger at løse. I næsten alle situationer fungerer de fleste gratis værktøjer lige så godt eller endda bedre end nogen betalt software. Prøv noget nyt software, og måske finder du dit yndlingsværktøj!

4. Hvordan beskytter man netværkssystemet og netværksdata mod hackere, der bruger Sniffer?

Hvis en tekniker, administrator eller du vil se, om nogen bruger Sniffer-værktøjet på dit netværk, kan du bruge et værktøj kaldet Antisniff til at tjekke.

Antisniff kan registrere, om en netværksgrænseflade på dit netværk er sat i promiskuøs tilstand.

En anden måde at beskytte netværkstrafik mod Sniffer på er at bruge kryptering såsom Secure Sockets Layer (SSL) eller Transport Layer Security (TLS). Kryptering forhindrer ikke Packet Sniffer i kildeinformation og destinationsinformation, men kryptering forhindrer pakkens nyttelast i at se alle sniffere, der er kodet forkert.

Selvom du forsøger at justere eller lægge data ind i datapakker, er det sandsynligt, at det mislykkes, fordi rodet med krypterede data vil forårsage fejl, hvilket er tydeligt, når informationen er krypteret, afkodet i den anden ende.

Sniffere er gode værktøjer til at diagnosticere netværksproblemer. Men sniffere er også nyttige værktøjer for hackere.

Det vigtige for sikkerhedsprofessionelle at blive fortrolige med dette værktøj er at se, hvordan en hacker ville bruge dette værktøj mod deres netværk.

Du kan henvise til:

Held og lykke!