Top bedste gratis og betalte Syslog Server-software til Windows

Syslog Server er en vigtig del af en IT-administrators arsenal, især når det kommer til at administrere hændelseslogfiler på en central placering.

Cyber Security er handlingen til at beskytte computere, servere, mobile enheder, elektroniske systemer, netværk og data mod ondsindede angreb. Cybersikkerhed er også kendt som at sikre sikkerheden af teknologi eller elektronisk information. Denne sætning gælder for alt fra forretning til computere og kan opdeles i mange almindelige kategorier.

Omfanget af cybersikkerhedstrusler

Globale cybersikkerhedstrusler fortsætter med at vokse hurtigt med flere databrud hvert år. RiskBased Securitys rapport viser, at der i de første 9 måneder af 2019 var 7,9 milliarder registrerede databrud. Dette tal er mere end det dobbelte (112%) sammenlignet med samme periode i 2018.

Sundhedspleje, detailhandel og offentlige enheder er de sektorer, der er mest udsat for brud, hvor de fleste sofistikerede kriminelle angriber disse sektorer. Grunden til, at de tiltrækker kriminelle, er, at finansielle og medicinske data nemt kan indsamles online med henblik på spionage eller kundeangreb.

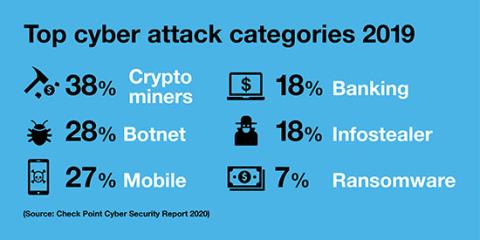

Top cybermål i 2019 (virtuel valuta, botnet, mobil, bank, information, løsesum)

Fordi omfanget af cybersikkerhedstrusler er stigende, forudsiger International Data Corporation, at i 2022 vil hele verden stå over for enorme mængder penge til at løse krænkelser. : 133,7 milliarder amerikanske dollars. Regeringer over hele verden forsøger at hjælpe virksomheder med at skabe det mest effektive cybersikkerhedssystem.

Cybersikkerhedstrusler

Cybersikkerhedstrusler kommer fra tre hovedkomponenter:

Nedenfor er metoder, der kan true netværkssikkerheden:

Malware - ondsindet software

Malware er en af de mest almindelige trusler. Det er en software skabt af cyberkriminelle til at blokere eller ødelægge en brugers maskine. Malware distribueres ofte som vedhæftede filer i e-mails eller "sikkert udseende" software. Malware bruges af kriminelle af monetære eller politiske motiver, rettet mod at skabe cyberangreb.

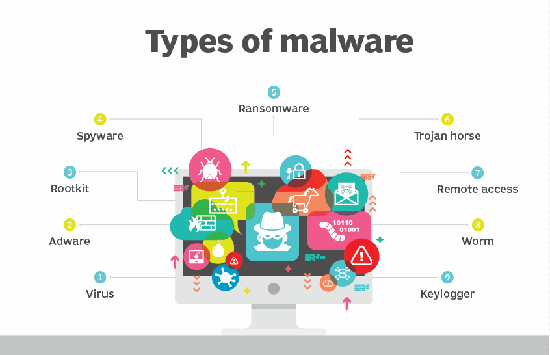

Typer af malware

Nogle forskellige typer malware omfatter:

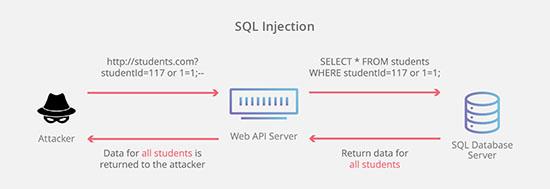

SQL-injektion

SQL Injection giver angribere mulighed for at kontrollere og stjæle data fra databasen. Hackere udnytter sårbarheder baseret på applikationsdata ved at indsætte ondsindet kode gennem SQL-sætninger i systemet. De kan få adgang til følsomme oplysninger i databasen på denne måde.

Database angreb

Spoofing angreb

Et phishing-angreb er en metode, hvormed kriminelle sender falske e-mails fra velrenommerede virksomheder, der beder kunder om at give følsomme oplysninger. Phishing-angreb bruges ofte til at snyde bankkortdata eller andre personlige oplysninger.

Spoofing angreb

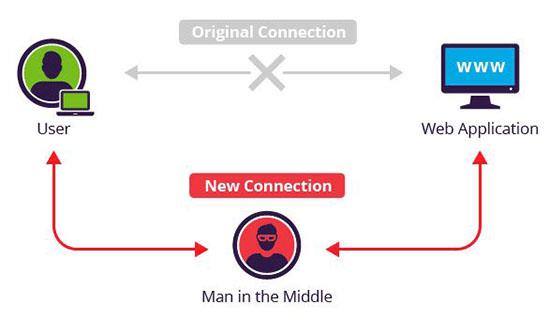

Angreb ind imellem

Man-in-the-middle-angreb er forbrydelser, der forhindrer kommunikation mellem to personer med det formål at stjæle data. I et usikret WiFi-netværk kan en angriber f.eks. stjæle data, når de overføres mellem to enheder på det netværk.

Angreb ind imellem

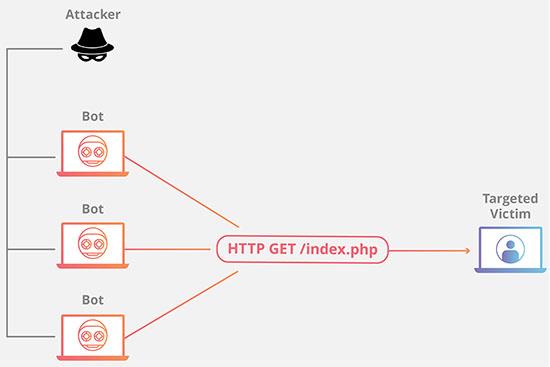

Denial of service angreb

Denial of service-angreb forhindrer et computersystem i at opfylde legitime anmodninger ved at overvælde netværk og servere med trafik. Dette gør systemet ubrugeligt, hvilket forhindrer en organisation i at udføre kritiske funktioner.

Denial of service angreb

Beskyt slutbrugere

Slutbrugerbeskyttelse eller slutpunktssikkerhed er et vigtigt aspekt af cybersikkerhed. Når alt kommer til alt, kan en cybersikkerhedstrussel kun opstå, hvis en person (slutbruger) ved et uheld downloader malware eller andre former for ondsindet kode til hans eller hendes enhed.

Så hvordan beskytter cybersikkerhedsmetoder brugere og systemer? For det første er cybersikkerhed afhængig af krypteringsprotokoller til at kryptere e-mails, filer og andre vigtige data. Det beskytter ikke kun information under transmission, men forhindrer også, at det går tabt eller stjålet.

Sikkerhedsbeskyttelsessoftware fungerer normalt effektivt

Derudover scanner brugerbeskyttelsessoftware regelmæssigt computere for skadelig kode, isolerer disse koder og sletter dem fra systemet. Disse programmer kan også identificere og fjerne ondsindet kode skjult i Master Boot Record ( MBR ) og er designet til at kryptere eller slette data fra en computers harddisk.

Elektroniske sikkerhedsprotokoller fokuserer på at opdage aktiv malware. De analyserer et programs adfærd og spontanitet og manipulerer det mod vira eller trojanske heste og deformerer dem ved hvert angreb. Sikkerhedssoftware kan også begrænse potentielt ondsindede programmer og skubbe dem ind i en virtuel boble adskilt fra brugerens netværk for at analysere adfærd og opdage ondsindet kode hurtigere).

Ikke nok med det, sikkerhedsprogrammer udvikler også nye professionelle netværkssikkerhedsbarrierer, der hjælper med at identificere nye trusler og skabe flere måder at bekæmpe dem på. For at have det mest sikre netværkssystem skal brugerne trænes i, hvordan de skal bruges. Endnu vigtigere er det, at opdatere nye applikationsversioner regelmæssigt, hvordan brugerne beskytter sig selv mod de seneste cybersikkerhedstrusler.

Metoder til at beskytte dig selv mod cyberangreb

Virksomheder og enkeltpersoner bør vide, hvordan de beskytter sig selv mod trusler fra den virtuelle verden. Nedenfor er en samling af de mest effektive metoder:

Syslog Server er en vigtig del af en IT-administrators arsenal, især når det kommer til at administrere hændelseslogfiler på en central placering.

Fejl 524: En timeout opstod er en Cloudflare-specifik HTTP-statuskode, der angiver, at forbindelsen til serveren blev lukket på grund af en timeout.

Fejlkode 0x80070570 er en almindelig fejlmeddelelse på computere, bærbare computere og tablets, der kører operativsystemet Windows 10. Den vises dog også på computere, der kører Windows 8.1, Windows 8, Windows 7 eller tidligere.

Blue screen of death fejl BSOD PAGE_FAULT_IN_NONPAGED_AREA eller STOP 0x00000050 er en fejl, der ofte opstår efter installation af en hardwareenhedsdriver eller efter installation eller opdatering af en ny software, og i nogle tilfælde skyldes årsagen, at fejlen skyldes en korrupt NTFS-partition.

Video Scheduler Internal Error er også en dødbringende blå skærm-fejl, denne fejl opstår ofte på Windows 10 og Windows 8.1. Denne artikel vil vise dig nogle måder at rette denne fejl på.

For at få Windows 10 til at starte hurtigere og reducere opstartstiden er nedenstående trin, du skal følge for at fjerne Epic fra Windows Startup og forhindre Epic Launcher i at starte med Windows 10.

Du bør ikke gemme filer på skrivebordet. Der er bedre måder at gemme computerfiler og holde dit skrivebord ryddeligt. Den følgende artikel viser dig mere effektive steder at gemme filer på Windows 10.

Uanset årsagen, bliver du nogle gange nødt til at justere skærmens lysstyrke, så den passer til forskellige lysforhold og formål. Hvis du har brug for at observere detaljerne i et billede eller se en film, skal du øge lysstyrken. Omvendt vil du måske også sænke lysstyrken for at beskytte din bærbare computers batteri.

Vågner din computer tilfældigt og dukker et vindue op, hvor der står "Søger efter opdateringer"? Normalt skyldes dette programmet MoUSOCoreWorker.exe - en Microsoft-opgave, der hjælper med at koordinere installationen af Windows-opdateringer.

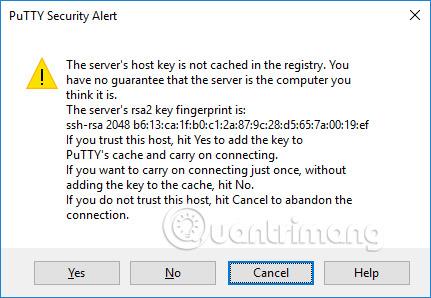

Denne artikel forklarer, hvordan man bruger PuTTY-terminalvinduet på Windows, hvordan man konfigurerer PuTTY, hvordan man opretter og gemmer konfigurationer, og hvilke konfigurationsmuligheder der skal ændres.