Internet Key Exchange eller IKE er en IPSec- baseret tunnelingsprotokol , der giver en sikker VPN-kommunikationskanal og definerer automatiske midler til forbindelse og godkendelse for IPSec sikre links i henhold til den måde, de er beskyttet på.

Den første version af protokollen (IKEv1) blev introduceret i 1998 og den anden version (IKEv2) udkom 7 år senere. Der er en række forskelle mellem IKEv1 og IKEv2, hvoraf den mest fremtrædende er IKEv2s reducerede båndbreddekrav.

Detaljeret introduktion til IKEv2

Hvorfor bruge IKEv2?

- 256-bit datakryptering

- Implementer IPSec for sikkerhed

- Stabil og konsekvent forbindelse

- MOBIKE-understøttelse sikrer bedre hastighed

IKEv2 bruger servercertifikatgodkendelse

Sikkerhed

IKEv2 bruger servercertifikatgodkendelse, hvilket betyder, at den ikke foretager nogen handling, før den har fastslået anmoderens identitet. Dette fejler de fleste man-in-the-middle og DoS -angreb .

Pålidelighed

I den første version af protokollen, hvis du forsøgte at skifte til en anden internetforbindelse, for eksempel fra WiFi til mobilt internet, med VPN aktiveret , ville det afbryde VPN-forbindelsen og ville kræve genforbindelse.

Dette har visse uønskede konsekvenser såsom nedsat ydeevne og den tidligere IP-adresse, der ændres. Takket være de pålidelighedsforanstaltninger, der er anvendt i IKEv2, er dette problem blevet overvundet.

Derudover implementerer IKEv2 MOBIKE-teknologi, så den kan bruges af mobile brugere og mange andre. IKEv2 er også en af de få protokoller, der understøtter Blackberry-enheder.

Fart

IKEv2's gode arkitektur og effektive informationsudvekslingssystem giver bedre ydeevne. Derudover er dens forbindelseshastigheder betydeligt højere, især på grund af den indbyggede NAT-traversal-funktion, der gør det meget hurtigere at omgå firewalls og etablere forbindelser.

Funktioner og tekniske detaljer

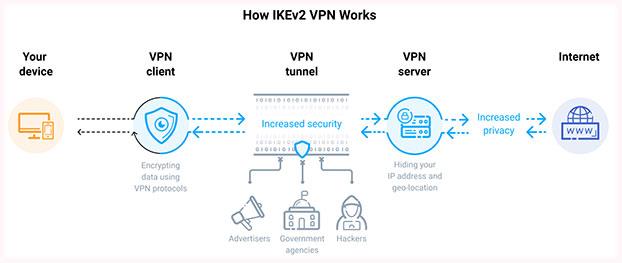

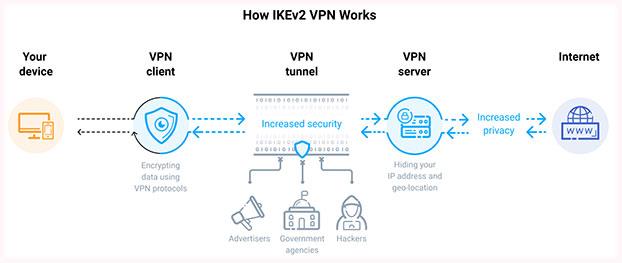

Målet med IKE er at skabe den samme symmetriske nøgle til at kommunikere uafhængigt af parter. Denne nøgle bruges til at kryptere og dekryptere almindelige IP-pakker, der bruges til at overføre data mellem peer VPN'er. IKE bygger en VPN-tunnel ved at autentificere begge parter og nå til enighed om kryptering og integritetsmetoder.

IKE er baseret på underliggende sikkerhedsprotokoller, såsom Internet Security Association og Key Management Protocol (ISAKMP), A Versatile Secure Key Exchange Mechanism for internet (SKEME) og Oakley Key Determination Protocol.

Sådan fungerer IKEv2

ISAKMP specificerer en ramme for autentificering og nøgleudveksling, men definerer dem ikke. SKEME beskriver en fleksibel nøgleudvekslingsteknik, der giver mulighed for hurtig nøgleopdatering. Oakley giver godkendte parter mulighed for at udveksle nøgledokumenter over en usikret forbindelse ved hjælp af Diffie-Hellman nøgleudvekslingsalgoritmen. Denne metode giver en perfekt hemmelig videresendelsesmetode til nøgler, identitetsbeskyttelse og godkendelse.

IKE-protokollen, der bruger UDP-port 500, er perfekt til netværksapplikationer, hvor opfattet latenstid er vigtig, såsom spil og stemme- og videokommunikation. Endvidere er protokollen forbundet med Point-to-Point-protokoller (PPP). Dette gør IKE hurtigere end PPTP og L2TP . Med understøttelse af AES- og Camellia-cifre med 256-bit nøglelængder betragtes IKE som en meget sikker protokol.

Fordele og ulemper ved IKEv2-protokollen

Fordel

- Hurtigere end PPTP og L2TP

- Understøtter avancerede krypteringsmetoder

- Stabil ved ændring af netværk og genetablering af VPN-forbindelser, når forbindelsen midlertidigt afbrydes

- Giver forbedret mobilsupport

- Nem opsætning

Defekt

- Brug af UDP-port 500 kan være blokeret af nogle firewalls

- Ikke let at anvende på serversiden

Se mere: