Har du computere på dit lokale netværk, som har brug for ekstern adgang? At bruge en bastion-vært som "gatekeeper" for dit netværk kan være en god løsning.

Hvad er Bastion vært ?

Bastion oversætter bogstaveligt talt til et befæstet sted. Computermæssigt er det en maskine på et netværk, der kan være gatekeeper for indgående og udgående forbindelser.

Wikipedia definition: En bastion-vært er en computer med specielle formål på netværket, der er specielt designet og konfigureret til at modstå angreb. En bastionserver er typisk kun vært for en enkelt applikation, for eksempel en proxyserver , andre tjenester fjernes eller begrænses for at minimere trusler mod computeren. Grunden til, at bastion-værten er fastkablet, er på grund af dens særlige placering og formål, normalt placeret uden for firewallen eller i DMZ (et neutralt netværksområde mellem det interne netværk og internettet) og involverer ofte adgang fra ikke-pålidelige netværk eller computere.

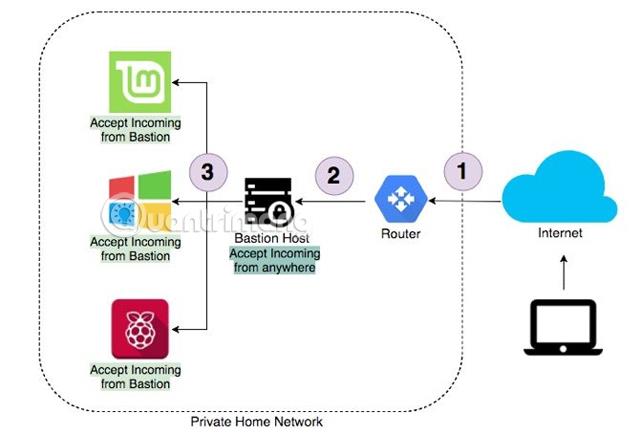

Du kan konfigurere bastion-værten som den eneste maskine, der accepterer forbindelser fra internettet. Sæt så til gengæld alle andre maskiner på netværket til kun at modtage indgående forbindelser fra denne bastionvært.

Fordelen ved denne opsætning er sikkerhed. Bastion-værter kan give meget stram sikkerhed. Det vil være den første sikkerhedslinje mod ubudne gæster og sikre, at de resterende computere er beskyttet. Derudover gør det også netværksopsætning lettere. I stedet for at videresende porte på routeren , skal du blot videresende en port til Bation-værten, derfra kan du forgrene dig til andre maskiner, der skal have adgang til det private netværk. Detaljer om problemet vil blive nævnt i næste afsnit.

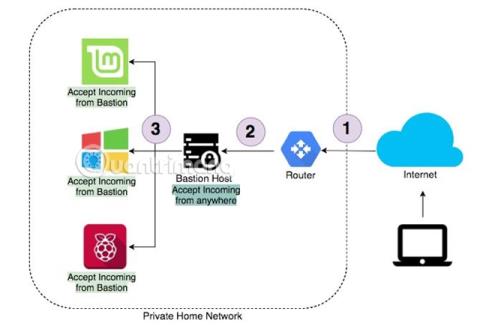

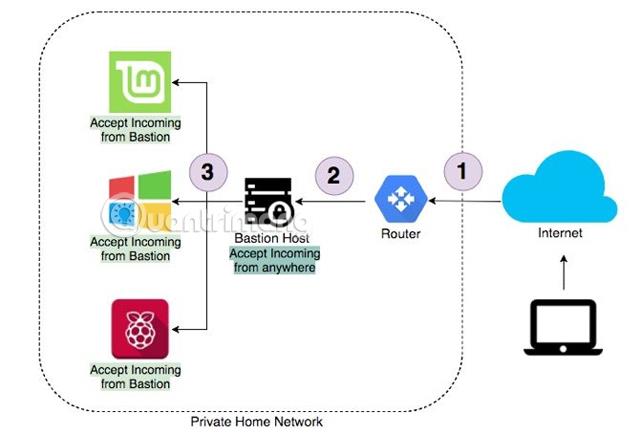

Netværksopsætningsdiagram

Dette er et eksempel på en typisk netværksopsætning. Hvis du har brug for at få adgang til dit hjemmenetværk udefra, kan du gøre det via internettet. Routeren videresender denne forbindelse til bastionværten. Når du er tilsluttet bastion-værten, kan du få adgang til enhver anden maskine på netværket. Ligeledes vil der ikke være direkte adgang fra internettet til andre maskiner end bastionværten.

1. Dynamic Domain Name System ( Dynamic DNS )

Mange mennesker undrer sig sikkert over, hvordan man får adgang til routeren derhjemme via internettet. De fleste internetudbydere (ISP'er) tildeler brugere en midlertidig IP-adresse, som ændres regelmæssigt. Internetudbydere opkræver ofte ekstra for en statisk IP-adresse . Den gode nyhed er, at nutidens routere ofte har et dynamisk domænenavnesystem i indstillingerne.

Det dynamiske domænenavnssystem opdaterer værtsnavne med nye IP-adresser med bestemte intervaller, hvilket sikrer, at brugere altid kan få adgang til deres hjemmenetværk. Der er mange udbydere med ovenstående service som Noip.com, som endda har et gratis niveau. Bemærk, at det gratis niveau kræver bekræftelse af servernavnet hver 30. dag.

Når du er logget ind, skal du blot oprette et servernavn, som skal være unikt. Hvis du ejer en Netgear-router, leverer de en gratis dynamisk DNS- tjeneste og vil ikke kræve månedlig bekræftelse.

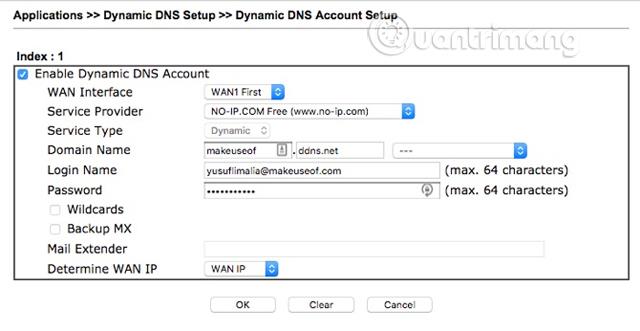

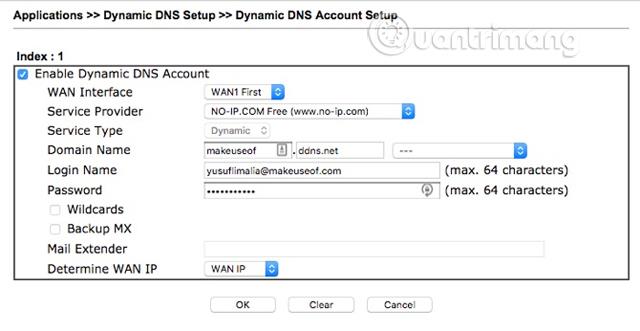

Log nu ind på din router og se efter dynamiske DNS-indstillinger. Forskellige routere vil have forskellige indstillinger, se routerens brugermanual for at opsætte. Typisk skal du indtaste oplysninger i følgende fire indstillinger:

- Leverandør

- Domænenavn (servernavn lige oprettet)

- Brugernavn (e-mailadresse brugt til at oprette dynamisk DNS)

- Adgangskode

Hvis din router ikke har dynamiske DNS-indstillinger, leverer No-IP software, der kan installeres på din computer. Bemærk, at computeren altid skal være online for at opdatere dynamisk DNS.

2. Videresend eller omdiriger porte

Nutidens routere skal vide, hvor de skal videresende indgående forbindelser, baseret på portnummeret på den indgående forbindelse. Brugere bør ikke bruge standard SSH- porten på 22, fordi hackere har værktøjer, der kan tjekke almindelige porte og nemt kan få adgang til dit hjemmenetværk. Når de indser, at routeren accepterer forbindelser på en standardport, vil de begynde at sende forbindelsesanmodninger med et fælles brugernavn og adgangskode.

Selvom valg af tilfældige porte ikke helt forhindrer dette problem, kan det reducere antallet af anmodninger, der kommer til routeren. Hvis din router kun kan videresende den samme port, bør du indstille bastion-værten til at bruge SSH-nøglegodkendelse og ikke brugernavn og adgangskode.

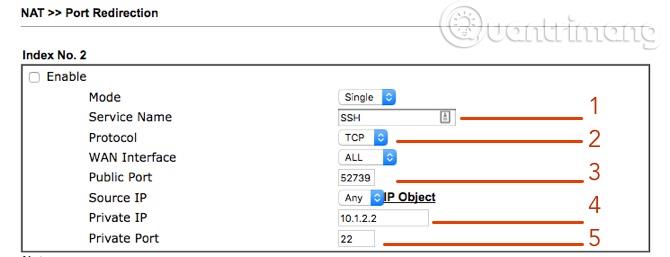

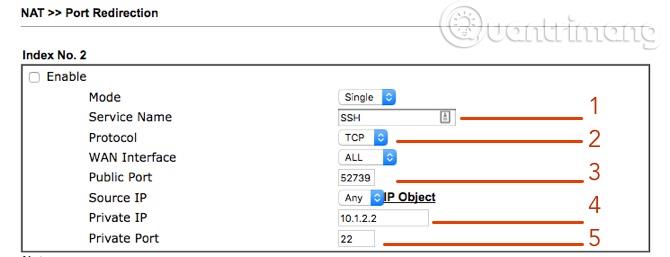

Installer routeren som vist nedenfor:

- Tjenestenavnet kan være SSH

- Protokol (skal indstilles til TCP)

- Offentlig havn (bør være en høj havn, ikke 22, brug 52739)

- Privat IP-adresse (Bastion-værtens IP)

- Privat port (standard SSH-port er 22)

Bastion

Det eneste bastion har brug for er SSH. Hvis SSH ikke blev valgt under installationen, skal du blot skrive:

sudo apt installer OpenSSH-klient

sudo apt installere OpenSSH-server

Når SSH er installeret, skal du sørge for at konfigurere SSH-serveren til at autentificere med en nøgle i stedet for en adgangskode. Bastion-værtens IP-adresse er den samme som IP-adressen angivet i videresendelsesreglen ovenfor.

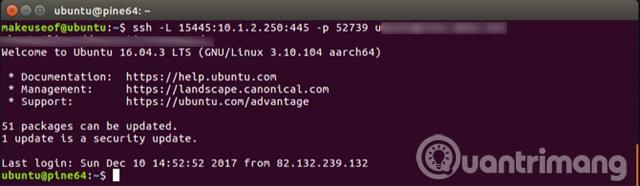

Du kan lave en hurtig test for at sikre, at alt fungerer fint. For at simulere uden for dit hjemmenetværk kan du bruge din smartenhed som et hotspot ved hjælp af mobildata. Åbn et terminalvindue og indtast, og erstat det med brugernavnet på en konto på bastion-værten og med adresseopsætningen i trinnet ovenfor:

ssh -p 52739 @

Hvis alt er sat korrekt op, vil du se bastion værtsterminalvinduet.

3. Opret tunnel

Du opretter en tunnel via SSH. For eksempel, hvis du vil have adgang til en SMB-share på dit hjemmenetværk fra internettet, skal du oprette forbindelse til bastion-værten og åbne en tunnel til SMB-sharet ved at køre følgende kommando:

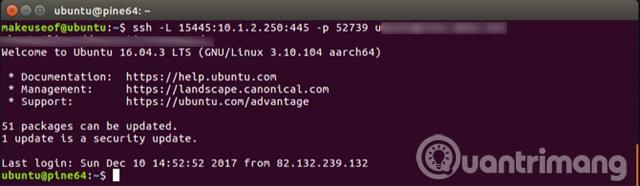

ssh -L 15445::445 -p 52739 @

For eksempel vil ovenstående kommando virke

ssh - L 15445:10.1.2.250:445 -p 52739 [email protected]

Ovenstående kommando forbinder til kontoen på din server via routerens eksterne SSH-port 52739. Enhver trafik sendt til port 15445 (en vilkårlig port) vil blive sendt gennem tunnelen og derefter videresendt til maskinen med IP-adresse 10.1.2.250 og SMB-port 445 .

Du kan også anonymisere hele kommandoen ved at skrive:

alias sss='ssh - L 15445:10.1.2.250:445 -p 52739 [email protected]'

Når du er tilsluttet, kan du få adgang til SMB-delingen med adressen:

smb://localhost:15445

Det betyder, at du vil være i stand til at gennemse den lokale andel fra internettet, som om du var på det lokale netværk.

Ønsker dig succes!

Se mere: