Computer forensics er i de senere år dukket op som et særligt vigtigt aspekt inden for datalogi generelt og højteknologisk efterforskning i særdeleshed. Dette er en højteknologisk efterforskningsvidenskab baseret på data gemt på computerenheder såsom harddiske , cd-drev eller data på internettet. Computer efterforskning omfatter opgaver såsom at opdage, beskytte og analysere information, der er lagret, transmitteret eller genereret af en computer eller computernetværk, for at drage rimelige konklusioner for at finde årsager, samt forklaringer på fænomener under undersøgelsesprocessen. Med andre ord hjælper computerforensik med at lette internetrelaterede kriminelle efterforskningsaktiviteter. I modsætning til tidligere har computernes indflydelse udvidet til alle enheder relateret til digitale data, derfor hjælper computerforensik efterforskning ved hjælp af digitale data til at finde dem, der står bag en bestemt forbrydelse. Dem, der udfører dette job, kræver omfattende erfaring og viden om datalogi , netværk og sikkerhed.

For at betjene dette vigtige område har udviklere skabt mange yderst effektive computertekniske værktøjer, der hjælper sikkerhedseksperter med at forenkle processen med at efterforske datarelaterede overtrædelser. Kriterierne for at vælge det bedste computerforensiske værktøj vil normalt blive evalueret af efterforskningsbureauer baseret på mange forskellige faktorer, herunder budget, funktioner og det tilgængelige team af eksperter, der kan udføre jobbet. Mestr dette værktøj. Nedenfor er en liste over de 10 bedste computerkriminaltekniske værktøjer, som er særligt tillid til af mange digitale sikkerhedsbureauer. Se dem med det samme.

Førende computer retsmedicinske værktøjer

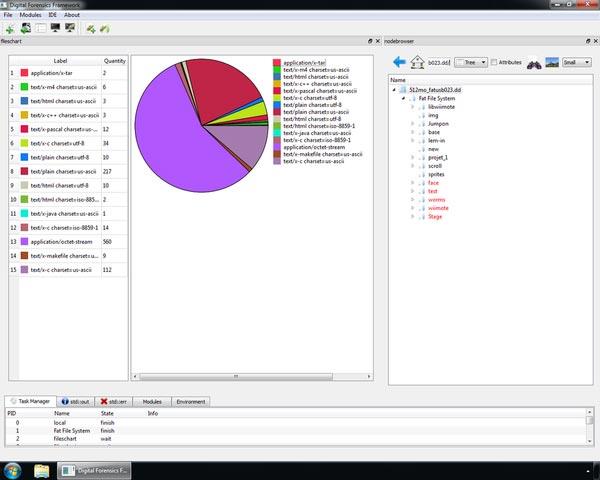

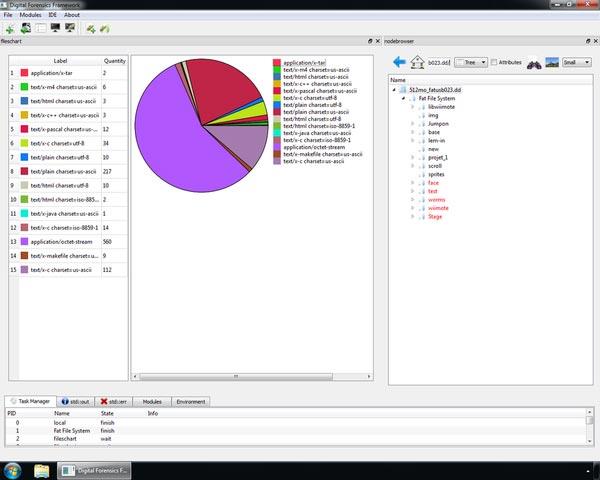

Digital Forensics Framework

Digital Forensics Framework er et open source-computerefterforskningsværktøj, der fuldt ud opfylder GPL-licenskriterierne. Det er almindeligt brugt af erfarne computer retsmedicinske eksperter uden problemer. Derudover kan dette værktøj også bruges til en digital kæde af forældremyndighed, til at få adgang til enheder eksternt eller lokalt, på Windows eller Linux OS, gendanne mistede filer, skjult eller slettet, hurtig søgning efter metadatafiler og mange andre komplekse opgaver.

Åbn Computer Forensics Architecture

Open Computer Forensics Architecture (OCFA) er udviklet af det hollandske nationale politiagentur og er en modulær computerforensisk ramme. Hovedmålet med dette værktøj er at automatisere den digitale retsmedicinske proces og derved fremskynde efterforskningsprocessen og samtidig give efterforskere mulighed for taktisk at få direkte adgang til beslaglagte data gennem en ekstremt letanvendelig søge- og browse-grænseflade.

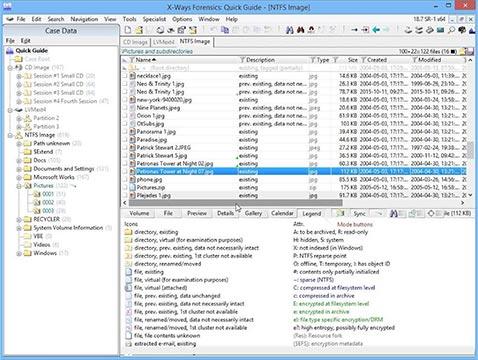

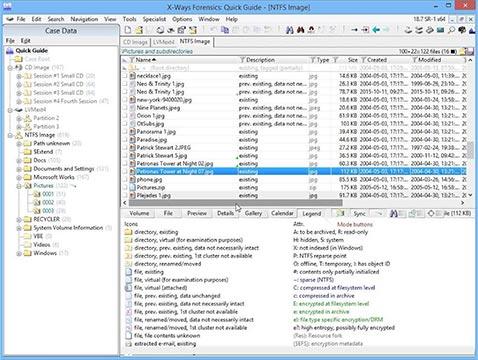

X-Ways Forensics

X-Way Forensics er et avanceret arbejdsmiljø for computer retsmedicinere. Det kan køre på de fleste populære Windows-versioner i dag, såsom XP, 2003, Vista, 2008/7/8, 8.1, 2012/10*, 32 Bit/64 Bit, standard, PE/FE. Blandt alle ovennævnte værktøjer anses X-Way Forensics for at have den højeste praktiske effektivitet, og giver ofte hurtigere behandlingshastighed i opgaver som søgning efter slettede filer, statistik over søgehits og giver samtidig mange avancerede funktioner, der mange andre værktøjer ikke har. Desuden siges dette værktøj også at være mere pålideligt og hjælper med at spare omkostninger under undersøgelsesprocessen, fordi det ikke kræver nogen komplekse database- eller hardwarekrav. X-Way Forensics er fuldstændig bærbar og kan køre på en kompakt USB-stick i ethvert givet Windows-system.

Registry Recon

Registry Recon, udviklet af Arsenal Recon, er et kraftfuldt computerefterforskningsværktøj, der almindeligvis bruges til at udtrække, gendanne og analysere registreringsdata fra Windows-systemer. Dette produkt er opkaldt efter det franske ord "rekognoscering" (svarende til ordet anerkendelse på engelsk), der betyder "genkendelse, identifikation" - et militært koncept relateret til udforskningen af fjendens territorium for at indsamle taktisk information.

EnCase

EnCase®, udviklet af det berømte softwarefirma OpenText, betragtes som guldstandardværktøjet inden for retsmedicinsk sikkerhed. Denne computerforensiske platform til generelle formål kan give dyb indsigt i information på tværs af alle endepunkter i flere områder af den digitale retsmedicinske proces. Derudover kan EnCase også hurtigt "opgrave" potentielle beviser og data fra mange forskellige enheder, og også oprette tilsvarende rapporter baseret på det opnåede bevis. EnCase har gennem årene bevaret sit ry som guldstandarden, når det kommer til computerkriminaltekniske værktøjer, der bruges i højteknologiske kriminalitetsefterforskninger, og er også blevet kåret som den bedste computerforensiske løsning. Bedste computerforensiske løsning i 8 på hinanden følgende år ( Bedste computerforensiske løsning).

Sleuth Kit

Sleuth Kit® er et UNIX- og Windows-baseret sikkerhedsværktøj, der giver en dybdegående computerforensisk analyse. Sleuth Kit® er et sæt kommandolinjeværktøjer og C-biblioteker, der giver dig mulighed for at analysere diskbilleder og gendanne filsystemer fra selve diskbillederne. Faktisk er Sleuth Kit® almindeligt anvendt i autopsi og udfører dybdegående analyser af mange filsystemer.

Volatilitet

Volatilitet er et værktøj, der bruges til hændelsesrespons og malware-analyse på en hukommelsesteknisk ramme. Ved at bruge dette værktøj kan du udtrække information fra kørende processer, netværkssockets, DLL'er og endda registreringsdatabasen. Derudover understøtter Volatility også at udtrække information fra Windows-nedbrudsdumpfiler og dvalefiler. Denne software er tilgængelig gratis under GPL-licensen.

Llibforensics

Libforensics er et bibliotek til udvikling af digitale retsmedicinske applikationer. Det er udviklet i Python og kommer med forskellige demoværktøjer til at udtrække information fra forskellige typer af beviser.

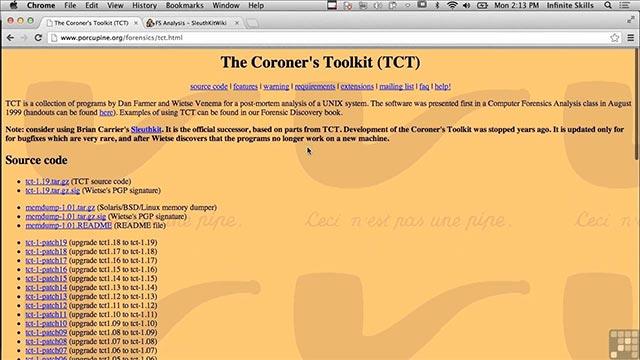

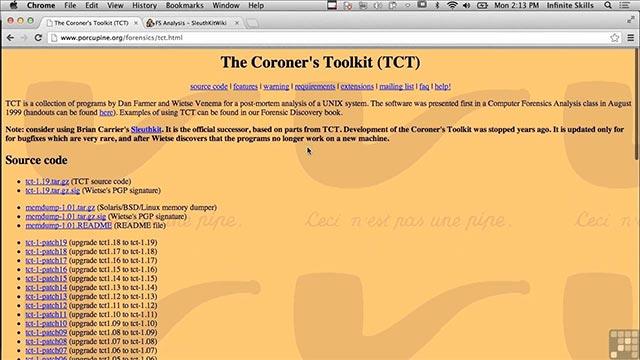

Ligningsmandens værktøjskasse

Coroner's Toolkit eller TCT er også et højt vurderet digitalt retsmedicinsk analyseværktøj, der kører på en række Unix-relaterede operativsystemer. Coroner's Toolkit kan bruges til at hjælpe med computerkatastrofeanalyse og datagendannelse. Det er i bund og grund en open source-pakke af flere retsmedicinske værktøjer, der gør det muligt for sikkerhedsprofessionelle at udføre analyse efter brud på UNIX-systemer.

Bulk udtrækker

Bulk Extractor er også et af de vigtigste og mest brugte digitale retsmedicinske værktøjer i verden. Det gør det muligt at scanne diskbilleder, filer eller filmapper for at udtrække nyttige oplysninger til undersøgelse. Under denne proces vil Bulk Extractor ignorere filsystemstrukturen, så det giver hurtigere hastighed end de fleste andre lignende værktøjer, der er tilgængelige på markedet. Faktisk bruges Bulk Extractor ofte af efterretnings- og retshåndhævende myndigheder til at løse problemer relateret til cyberkriminalitet .

Ovenfor er en liste over de bedste computer retsmedicinske værktøjer, der er mest udbredt i verden. Håber oplysningerne i artiklen er nyttige for dig!