Serverbeskyttelse er en af de største bekymringer for sikkerhedsteams i dag. Svag beskyttelse kan åbne døren for angribere til at få uautoriseret adgang til serveren gennem nogle typer malware. I dag er cyberkriminelle mere aggressive end nogensinde. Konfigurer serverbeskyttelse med disse grundlæggende trin for at forhindre angribere!

SSH-nøgle: Et must-have-element for at beskytte serveren

Også kendt som Secure Shell , SSH-nøgler er en kryptografisk netværksprotokol. SSH-nøgler giver et højere sikkerhedsniveau end almindelige adgangskoder.

Dette skyldes, at SSH-nøgler kan modstå et Brute Force-angreb meget bedre. Hvorfor? For det er næsten umuligt at afkode. I modsætning hertil kan en almindelig adgangskode knækkes til enhver tid.

Når SSH-nøgler genereres, er der to typer nøgler: privat nøgle og offentlig nøgle. Den private nøgle gemmes af administratoren, mens den offentlige nøgle kan deles med andre brugere.

I modsætning til traditionelle adgangskoder på serveren har SSH-nøgler en lang streng af bits eller tegn. For at knække dem vil en angriber bruge noget tid på at forsøge at dekryptere adgangen ved at prøve forskellige kombinationer. Dette sker, fordi nøglerne (offentlige og private) skal matche for at låse systemet op.

SSH-nøgle er et must-have-element for at beskytte serveren

Opsæt en firewall

At have en firewall er en af de grundlæggende foranstaltninger til at sikre serverbeskyttelse. En firewall er vigtig, fordi den styrer indgående og udgående trafik baseret på en række sikkerhedsparametre.

Disse sikkerhedsparametre gælder afhængigt af den type firewall, du bruger. Der er tre typer firewalls baseret på deres teknologi: Pakkefiltrering, proxyfiltrering og stateful firewalls. Hver af disse tjenester giver en anden måde at få adgang til serveren på.

For eksempel er en filtrerende firewall en af de enkleste mekanismer til at beskytte en server. Grundlæggende kontrollerer den IP-adressen, kildeporten, destinations-IP-adressen, destinationsporten og protokoltypen: IP, TCP, UDP, ICMP. Sammenlign derefter disse oplysninger med de angivne adgangsparametre, og hvis de matcher, tillades adgang til serveren.

Et proxyfilter placeres som mellemled mellem de to kommunikerende parter. For eksempel anmoder en klientcomputer om adgang til et websted. Denne klient skal oprette en session med proxyserveren for at godkende og kontrollere brugerens adgang til internettet, før der oprettes en anden session for at få adgang til webstedet.

Hvad angår stateful firewall, kombinerer den teknologien med proxy og pakkefilter. Faktisk er det den mest brugte firewall til at beskytte servere, da den gør det muligt at anvende sikkerhedsregler ved hjælp af UFC-firewalls, nftables og CSF-firewalls.

Kort sagt vil brug af en firewall som et serverbeskyttelsesværktøj hjælpe dig med at beskytte indhold, autentificere adgang og kontrollere indgående og udgående trafik gennem forudindstillede sikkerhedsparametre.

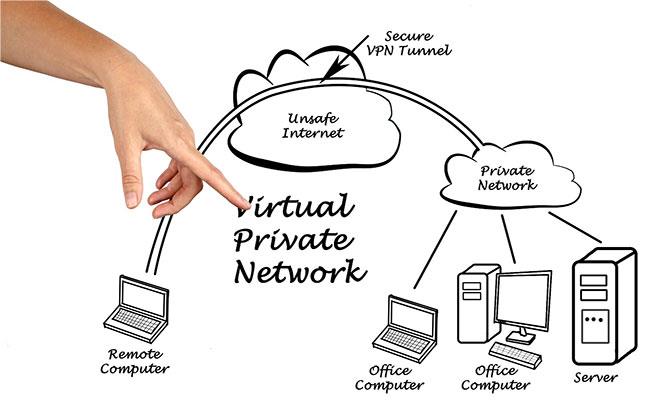

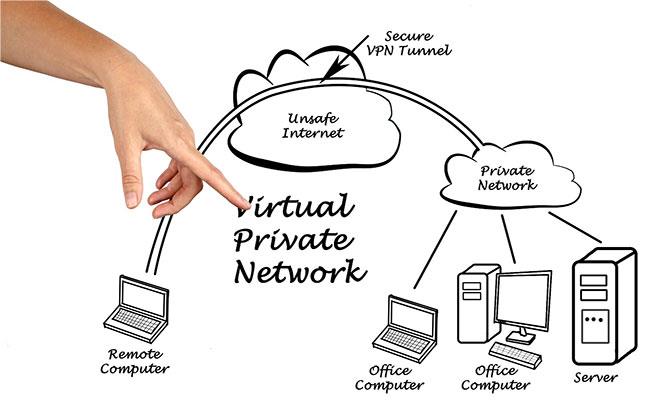

Konfigurer VPN

Opsætning af et VPN (virtuelt privat netværk) er afgørende for at få adgang til oplysningerne fra fjernservere i henhold til sikkerhedsparametrene for det private netværk. Grundlæggende fungerer en VPN som et virtuelt kabel mellem computeren og serveren.

Dette virtuelle kabel skaber en tunnel, hvor krypteret information kan passere. På denne måde vil informationen, der udveksles mellem serveren og den autoriserede computer, være beskyttet mod enhver indtrængen.

VPN'er opretter sikkerhedsprotokoller til at filtrere udgående og indgående data

Serverbeskyttelse forstærkes af VPN, da den kontrollerer adgangen til bestemte porte gennem et privat netværk. Det betyder, at offentlig adgang til serveren forbliver blokeret, og kun brugere med adgang til det private netværk kan udveksle information med serveren.

Kort sagt leverer VPN'er sikkerhedsprotokoller til at beskytte information, der passerer gennem serveren, og skabe en sikker forbindelse gennem datakryptering.

Kryptering ved hjælp af SSL og TLS

SSL- og TSL-kryptering er et alternativ, hvis du ikke ønsker at bruge en VPN-tunnel. SSL (Secure Sockets Layer) er et digitalt certifikat, der beskytter transmissionen af information.

På den anden side er TSL (Transport Layer Security) anden generation efter SSL. TLS etablerer et sikkert miljø mellem brugeren og serveren for at udveksle information. Det gør det ved hjælp af HTTP, POP3, IMAP, SMTP, NNTP og SSH protokoller.

Ved at bruge SSL og TSL gennem KPI (Public Key Infrastructure) kan du oprette, administrere og validere certifikater. Du kan også definere systemer med specifikke brugere til at kryptere kommunikation.

Med andre ord, når du konfigurerer et autorisationscertifikat, kan du spore identiteten på hver bruger, der er tilsluttet dit private netværk og kryptere deres trafik for at forhindre kommunikation i at blive opsnappet, angribe og styrke din serverbeskyttelse.