Problém anonymity a vyhýbání se kontrole úřadů na internetu je znám již poměrně dlouho. K tomuto účelu je navrženo mnoho virtuálních nástrojů a sítí. Mezi nimi Tor, I2P a VPN jsou dnes populární software a virtuální privátní sítě. Pojďme zjistit podrobnosti o těchto 3 sítích s Wiki.SpaceDesktop a zjistit, která z nich je bezpečnější!

Tor

Název Tor pochází z názvu projektu svobodného softwaru: The Onion Router. Software Tor řídí webový provoz prostřednictvím celosvětového systému „uzlů“ přenosu připojení. Tomu se říká onion routing protocol, protože vaše data musí projít mnoha vrstvami.

Kromě vrstev Tor také šifruje veškerý síťový provoz, včetně IP adresy dalšího uzlu. Šifrovaná data procházejí několika náhodně vybranými přenosy, přičemž pouze jedna vrstva obsahuje IP adresu pro uzel, který je při přenosu dešifrován.

Poslední přenosový uzel dekóduje celý paket a odešle data do konečného cíle, aniž by odhalil zdrojovou IP adresu.

Jak používat Tor

Použití Tor Browser je jediný způsob, jak tento software používat. Stáhněte a nainstalujte prohlížeč jako jiný software. Nastavení bude pokračovat poté, co poprvé otevřete Tor Browser. Poté můžete procházet web jako obvykle. Bude to trochu pomalejší než obvykle, protože odesílání dat přes více relé bude nějakou dobu trvat.

Proč používat Tor?

Tor Browser šifruje všechny datové přenosy. Jako takový jej používá mnoho lidí, jako jsou zločinci, hackeři/crackeri, vládní agentury a mnoho dalších. Ve skutečnosti Tor začal život jako projekt amerického námořního výzkumu a DARPA (US Defence Advanced Projects Agency).

Tor Browser je také jedním z nejpřímějších odkazů na temný web (neplést s hlubokým webem).

Chrání Tor soukromí?

Odpověď je ano. Torův design chrání soukromí zdola nahoru. Pokud používáte Tor Browser pouze k procházení internetu, nikoho a nikam na to neupozorníte. Program XKeyscore Národní bezpečnostní agentury (NSA) zaznamenává všechny uživatele, kteří navštíví webové stránky Tor a stahují Tor Browser.

Tor šifruje pouze data odeslaná a přijatá v prohlížeči Tor (nebo jiném prohlížeči, který používá software Tor). Nešifruje síťovou aktivitu pro celý váš systém.

I2P

The Invisible Internet Project (I2P - invisible Internet project) je česnekový směrovací protokol (zhruba přeloženo jako česnekový směrovací protokol). Toto je varianta cibulového směrovacího protokolu používaného Torem.

I2P je anonymní počítačová síť. Směrovací protokol Garlic kóduje více zpráv dohromady, aby analyzoval datový provoz a zároveň zvyšuje rychlost síťového provozu. Každá zašifrovaná zpráva má své vlastní instrukce pro doručení a každý koncový bod funguje jako kryptografický potvrzovací kód.

Každý klientský router I2P vytváří řadu příchozích a odchozích „tunelových“ připojení – přímá síť peer-to-peer (P2P). Velký rozdíl mezi I2P a jinými sítěmi P2P, které jste použili, je výběr každého tunelu. Délka tunel, stejně jako seznam routerů účastnících se tunelu rozhodne iniciující strana.

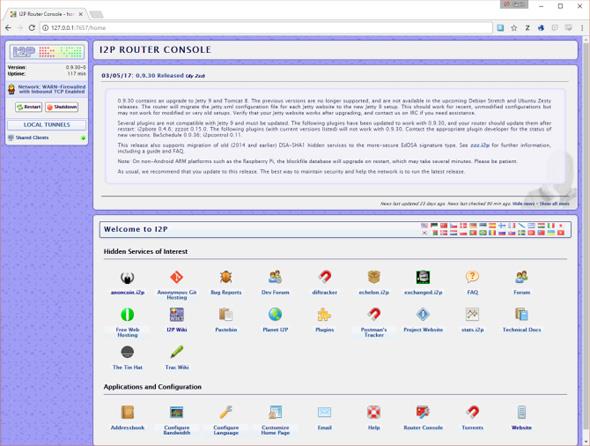

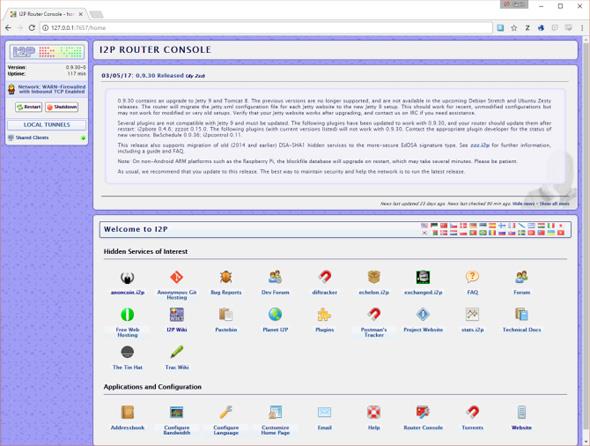

Jak používat I2P

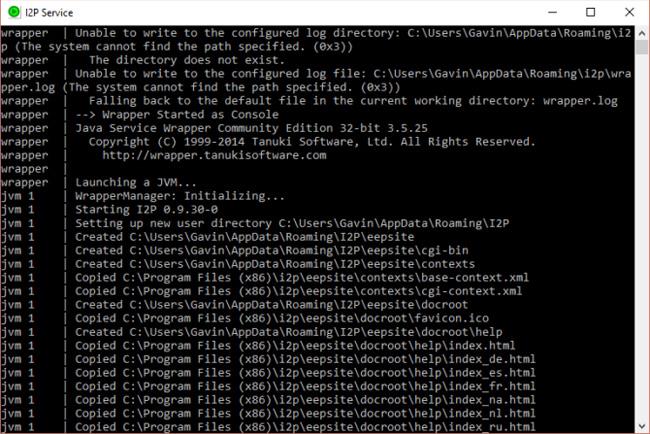

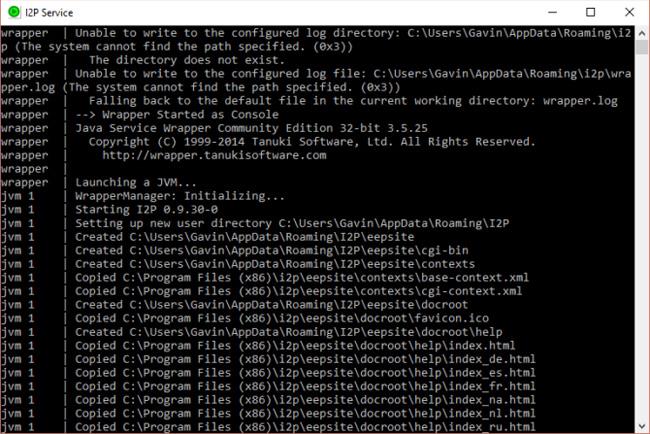

Nejjednodušší způsob použití I2P je stáhnout a nainstalovat oficiální instalační balíček. Po instalaci otevřete Start I2P . Tím se otevře lokálně uložená webová stránka v Internet Exploreru, výchozím prohlížeči I2P (toto nastavení můžete později změnit). Toto je konzola I2P Router Console, nebo jinými slovy virtuální router používaný k udržování vašeho I2P připojení. Můžete také vidět příkazové okno služby I2P, ale ignorujte ho a nechte jej běžet na pozadí.

I2P Service může trvat několik minut, než se zprovozní a spustí, zejména při prvním spuštění. Udělejte si čas na konfiguraci nastavení šířky pásma.

I2P umožňuje uživatelům vytvářet a hostovat skryté webové stránky zvané „eepsites“. Pokud chcete získat přístup k eepsite, musíte svůj prohlížeč nastavit tak, aby používal konkrétní I2P proxy.

Proč používat I2P?

I2P a Tor poskytují podobné možnosti procházení. V závislosti na konfiguraci šířky pásma I2P bude pravděpodobně o něco rychlejší než Tor Browser a bude pohodlně běžet z vašeho aktuálního prohlížeče. I2P je plné skrytých služeb, většina z nich je rychlejší než aplikace založené na Tor. Velké plus pro I2P, pokud jste frustrovaní používáním sítě Tor.

I2P běží vedle vašeho běžného internetového připojení a šifruje provoz vašeho prohlížeče. I2P však není nejlepším nástrojem pro anonymní prohlížení webu. Omezený počet outproxy (kde se váš provoz znovu připojuje k běžnému internetovému provozu) znamená, že je méně anonymní, když se použije tímto způsobem.

Chrání I2P soukromí uživatelů?

I2P samozřejmě velmi dobře ochrání soukromí uživatelů, pokud jej nepoužíváte k pravidelnému procházení webu. Protože když jej používáte pravidelně, I2P zabere značné prostředky k izolaci vašeho webového provozu. I2P využívá P2P model pro zajištění sběru dat a statistik. Směrovací protokol česneku navíc šifruje více zpráv dohromady, takže je analýza provozu mnohem složitější.

Tunely I2P, které jsme zmínili výše, jsou jednosměrné: data proudí pouze jedním směrem, jeden tunel dovnitř a jeden ven. To poskytuje velkou anonymitu všem kolegům. I2P šifruje pouze data odeslaná a přijatá prostřednictvím nakonfigurovaného prohlížeče. Nešifruje síťovou aktivitu pro celý systém.

VPN

Nakonec chci zmínit virtuální privátní síť (VPN). VPN sítě fungují zcela odlišně od Tor a I2P. Místo toho, aby se zaměřovaly pouze na šifrování provozu prohlížeče, VPN šifrují veškerý příchozí a odchozí síťový provoz. V souladu s tím je pro uživatele, kteří k němu chtějí mít pravidelný přístup, protože může snadno chránit jejich data.

Jak funguje VPN?

Za normálních okolností, když odešlete požadavek (například kliknutím na odkaz ve webovém prohlížeči nebo aktivací Skype pro videohovor), váš požadavek se odešle na zadaný server úložiště dat a odešle vám zpětnou vazbu. Datová připojení často nejsou bezpečná, může k nim přistupovat kdokoli s dostatečnými počítačovými znalostmi (zejména při použití standardu HTTP spíše než HTTPS ).

VPN se připojuje k předem určenému serveru (nebo serverům) a vytváří přímé spojení nazývané „tunel“ (ačkoli se VPN používají často, tento termín se často nevidí). Přímé spojení mezi systémem a serverem VPN bude šifrováno, stejně jako všechna vaše data.

K VPN se přistupuje prostřednictvím klienta, kterého si nainstalujete do počítače. Většina sítí VPN používá šifrování veřejným klíčem. Když otevřete klienta VPN a přihlásíte se pomocí svých přihlašovacích údajů, vymění si veřejný klíč, čímž potvrdí připojení a ochrání váš síťový provoz.

Proč byste měli používat VPN?

VPN šifrují váš síťový provoz. Vše, co souvisí s připojením k internetu ve vašem systému, bude v bezpečí. VPN je stále populárnější, je zvláště užitečná v:

- Chraňte uživatelská data na veřejných Wi-Fi připojeních.

- Přístup k obsahu omezenému na region.

- Přidejte další vrstvu zabezpečení při přístupu k citlivým informacím.

- Chraňte soukromí uživatelů před vládami nebo jinými agenturami napadajícími informace.

Podobně jako Tor a I2P bude VPN chránit vaše soukromí. Existuje však mnoho bezplatných poskytovatelů služeb VPN, ale nechrání tak důkladně, jak si myslíte.

Síť VPN je však stále skvělým prohlížečem, který snadno získá soukromí, aniž by se změnil váš prohlížeč nebo vaše běžné návyky procházení a používání internetu.

Porovnejte Tor, I2P a VPN

Pokud chcete procházet web v soukromém režimu, přejděte na temný web, vyberte Tor.

Pokud chcete mít přístup ke skrytým službám a nástrojům pro skryté zasílání zpráv v rámci distribuované sítě kolegů, zvolte I2P.

Nakonec, pokud chcete šifrovat veškerý příchozí a odchozí síťový provoz, vyberte VPN.

VPN v současné době významně přispívají k bezpečnostní technologii, takže by každý měl zvážit a pečlivě se učit.

Používáte raději Tor, I2P nebo VPN? Jak chráníte své online aktivity? Dejte nám prosím vědět svůj názor komentářem níže!

Vidět víc: