Co je Lukitus?

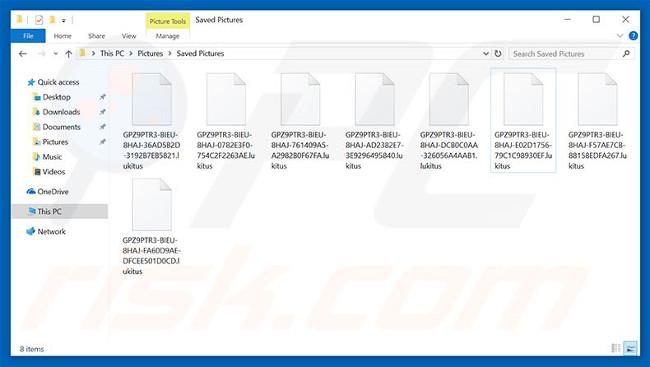

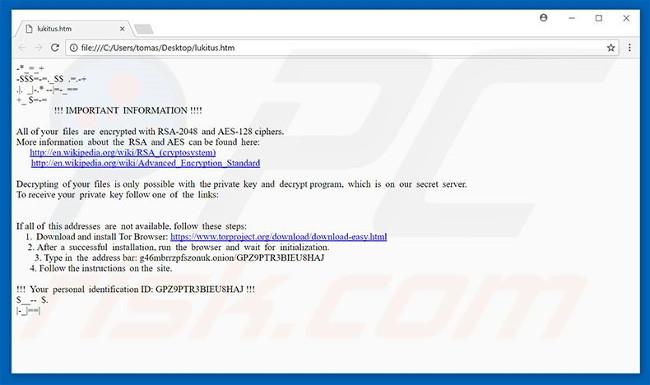

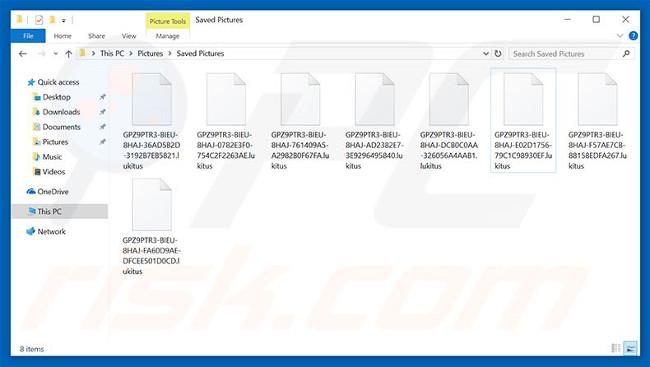

Lukitus je aktualizovaná verze ransomwarového viru zvaného Locky. Vývojáři šíří Lukitus prostřednictvím spamu (škodlivé přílohy). Po průniku Lukitus zašifruje uložená data pomocí šifrovacích algoritmů RSA-2048 a AES-128. Během šifrování virus přejmenovává zašifrované soubory pomocí vzoru „32_náhodných_písmen_a_číslic].lukitus“. Například „sample.jpg“ lze přejmenovat na název souboru jako „GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus“. Po úspěšném zašifrování Lukitus změní tapetu plochy a vytvoří soubor HTML ("lukitus.htm"), který ji ponechá na ploše.

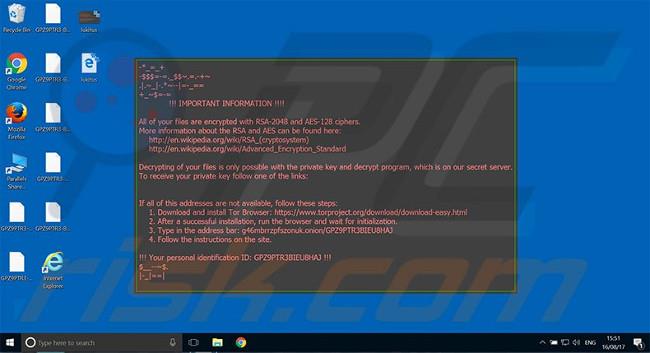

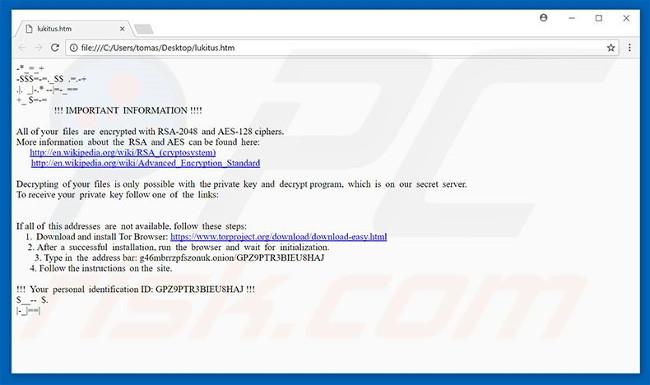

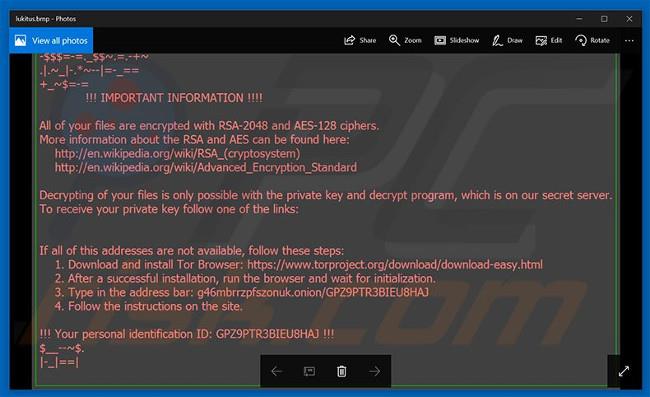

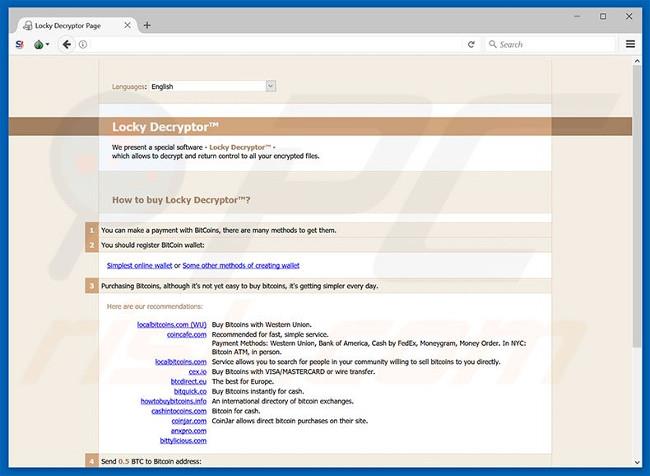

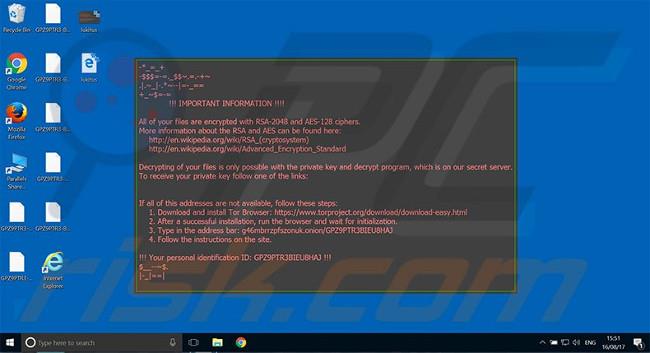

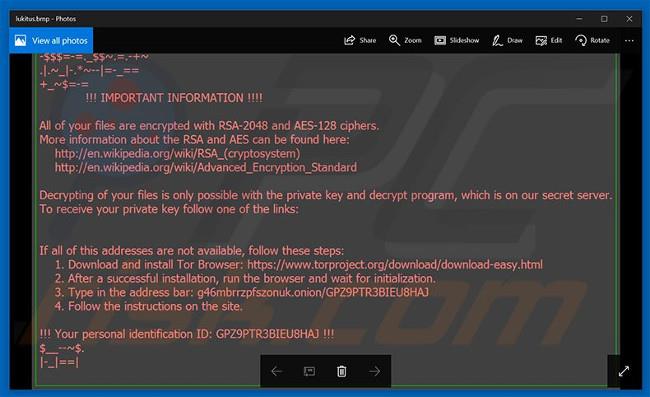

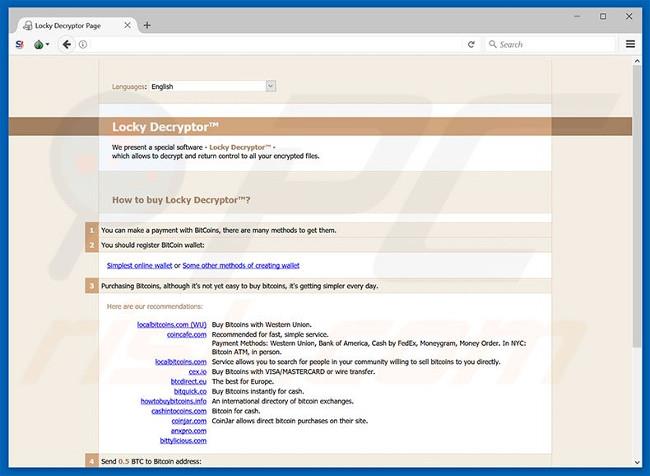

Soubory tapet a soubory HTML v počítači obsahují zprávu o výkupném, která uvádí, že soubor je zašifrován a lze jej obnovit pouze pomocí specifického dešifrovacího programu, který používá jedinečný klíč. Tato informace je bohužel správná. Jak bylo uvedeno výše, Lukitus používá kryptografické algoritmy RSA a AES, a proto je pro každou oběť vygenerován pouze jeden dešifrovací klíč. Tyto klíče jsou uloženy na vzdáleném serveru ovládaném vývojáři Lukitus. Oběti musí za získání klíče zaplatit výkupné podle pokynů uvedených na oficiálních stránkách malwaru. Náklady na dekódování jsou 0,5 bitcoinu (přibližně 50 000 000 VND). Pamatujte však, že high-tech zločincům by se nemělo věřit, protože oběti po obdržení výkupného často ignorují. Platba nezaručuje, že vaše soubory budou dešifrovány. Kromě toho poskytování peněz kyberzločincům také nepřímo podporuje jejich podnikání se škodlivými viry. Proto se nedoporučuje tyto lidi kontaktovat ani platit žádné výkupné. Bohužel neexistuje žádný nástroj schopný obnovit soubory zašifrované Lukitusem a jediným řešením je obnovit vaše soubory a systém ze zálohy.

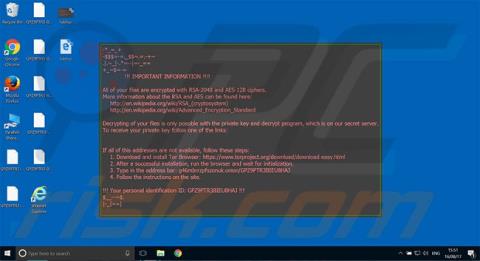

Oznámení o žádosti o výkupné od počítačových zločinců:

Lukitus je podobný Aletě, BTCWare, GlobeImposter a desítkám dalších typů ransomwaru. Tento malware je také navržen tak, aby šifroval soubory a požadoval výkupné. Existují pouze dva hlavní rozdíly: 1) požadované výkupné a 2) typ použitého šifrovacího algoritmu. Výzkum ukazuje, že většina těchto virů používá algoritmy, které generují jedinečné dešifrovací klíče (např. RSA, AES, DES atd.). Proto je téměř nemožné obnovit tyto soubory bez dešifrovacího klíče kybernetických zločinců.

Jak ransomware útočí na počítače?

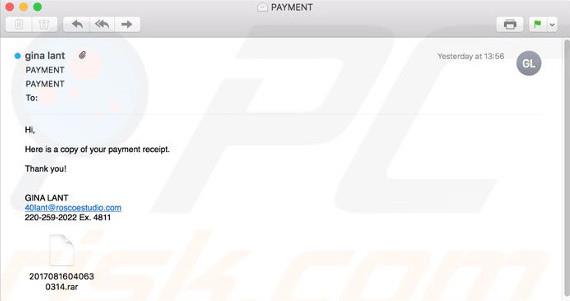

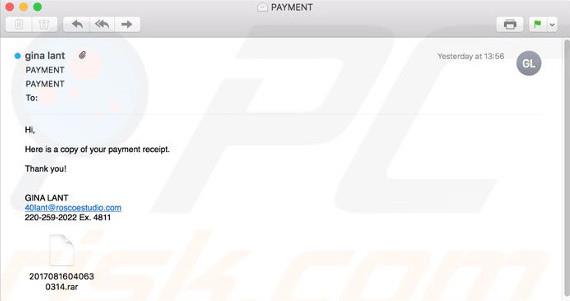

Přestože je Lukitus distribuován prostřednictvím spamu, počítačoví zločinci často distribuují podobný malware pomocí padělaného softwaru, trojských koní a zdrojů stahování softwaru třetích stran (stahovacích webů), o bezplatných webech pro hostování souborů, sítích peer-to-peer atd. V tomto případě je Lukitus doručen obětem jako komprimovaný soubor .rar. Spamové e-maily však často obsahují dokumenty JavaScript, MS Office a další podobné soubory určené ke stažení nebo instalaci malwaru. Falešní aktualizátoři softwaru využívají k infikování systémů zastaralé softwarové chyby. Zdroje stahování softwaru třetích stran často zvyšují pravděpodobnost škodlivého spuštění tím, že je „prezentují“ jako legitimní software.

Jak chránit počítač před ransomwarem?

Abyste zabránili infekci ransomware, musíte být při procházení internetu velmi opatrní. Nikdy neotevírejte soubory přijaté z podezřelých e-mailů ani nestahujte software z neoficiálních zdrojů. Dále používejte legitimní antivirový/antispywarový balík a aktualizujte nainstalované aplikace. Uvědomte si však, že zločinci šíří malware prostřednictvím falešných aktualizátorů. Proto je používání nástrojů třetích stran k aktualizaci softwaru velmi nebezpečné. Klíčem k zabezpečení počítače je opatrnost.

Vzorky spamu používané k distribuci malwaru Lukitus:

Lukitus HTML soubor:

Soubor tapety na plochu Lukitus:

Soubor Tor site Lukitus:

Soubory zakódované Lukitus (vzor názvu souboru "[32_random_letters_and_digits].lukitus"):

Pokyny, jak zabránit Lukitus ransomwaru

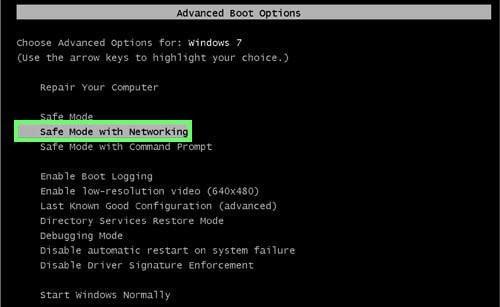

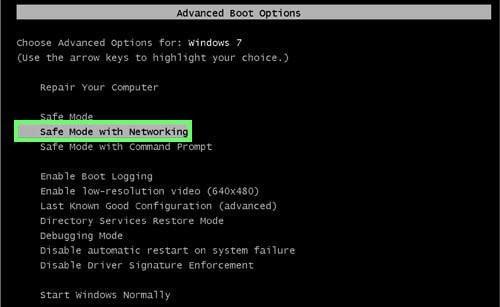

Krok 1: Odstraňte Lukitus ransomware pomocí síťového nouzového režimu.

Uživatelé Windows XP a Windows 7 : Spusťte počítač v nouzovém režimu. Klikněte na Start > Vypnout > OK . Během procesu spouštění počítače stiskněte několikrát na klávesnici klávesu F8 , dokud se nezobrazí nabídka Upřesnit možnosti systému Windows, a poté ze seznamu vyberte možnost Nouzový režim se sítí .

Video návod, jak spustit Windows 7 v režimu „Nouzový režim se sítí“:

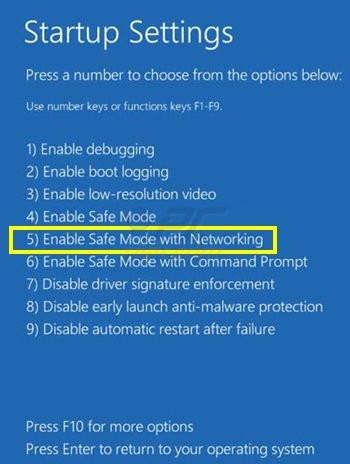

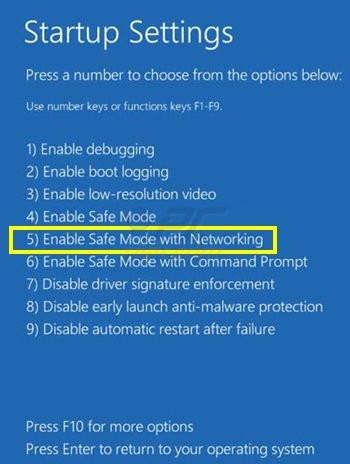

Uživatelé Windows 8: Přejděte na úvodní obrazovku Windows 8 , zadejte Upřesnit , ve výsledcích vyhledávání vyberte Nastavení . V otevřeném okně „Obecná nastavení počítače“ klikněte na možnost Pokročilé spuštění . Klikněte na tlačítko „Restartovat nyní“ . Váš počítač se nyní restartuje do nabídky "Pokročilé možnosti spouštění" . Klikněte na tlačítko „ Troubleshoot “ a poté stiskněte tlačítko „Advanced options“ . Na obrazovce pokročilých možností klikněte na Startup settings > Restart . Počítač se restartuje na obrazovku Startup Settings. Stisknutím F5 spustíte režim spuštění. Nouzový režim se sítí .

Video tutoriál o spuštění systému Windows 8 v nouzovém režimu se sítí.

Uživatelé Windows 10: Klikněte na ikonu Windows a vyberte Napájení. V otevřené nabídce klikněte na „ Restartovat “ a současně držte tlačítko „ Shift “ na klávesnici. V okně „vyberte možnost“ klikněte na „ Odstraňovat problémy “ a poté vyberte „Pokročilé možnosti“ . V nabídce pokročilých možností vyberte „Nastavení spouštění“ a klikněte na tlačítko „ Restartovat “. V dalším okně klikněte na klávesnici na tlačítko " F5 ". Tím se restartuje váš operační systém v nouzovém režimu se sítí.

Video pokyny pro spuštění systému Windows 10 v režimu „Nouzový režim se sítí“:

Krok 2: : Odstraňte Lukitus ransomware pomocí obnovení systému

Pokud nemůžete spustit počítač v nouzovém režimu se sítí, zkuste provést obnovení systému.

Video návod, jak odstranit ransomware virus pomocí „Nouzového režimu s příkazovým řádkem“ a „Obnovení systému:

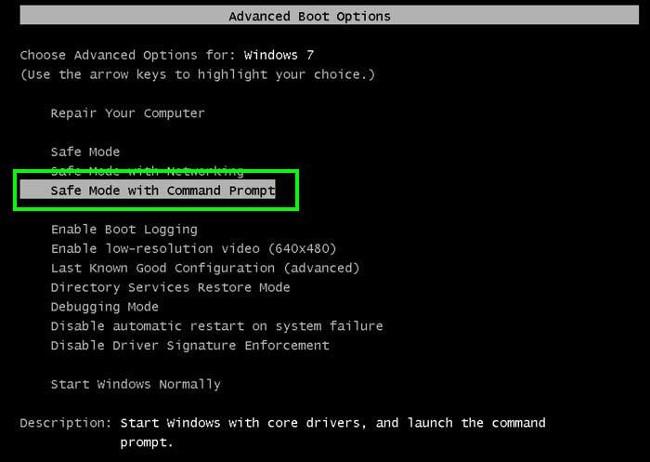

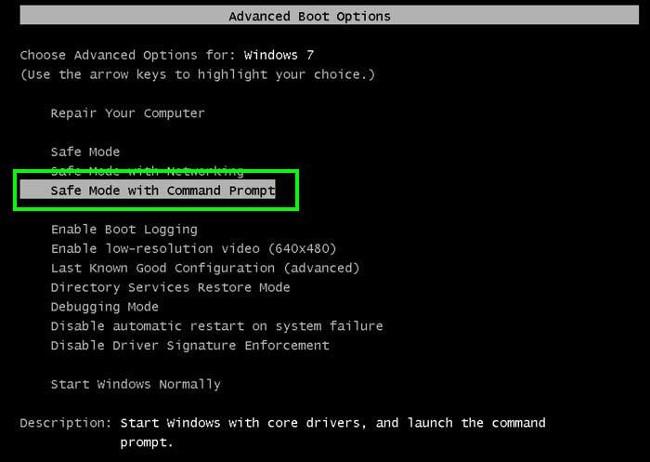

1. Během procesu spouštění počítače stiskněte několikrát na klávesnici klávesu F8 , dokud se nezobrazí nabídka Upřesnit možnosti systému Windows, poté vyberte ze seznamu položku Nouzový režim s příkazovým řádkem a stiskněte klávesu Enter .

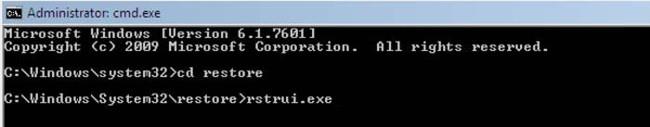

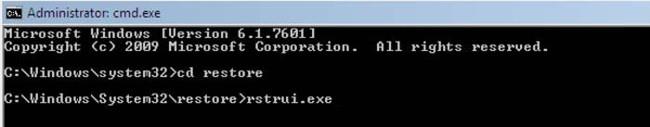

2. Do příkazového řádku zadejte následující řádek: cd restore a stiskněte klávesu Enter .

3. Dále zadejte tento řádek: rstrui.exe a stiskněte Enter .

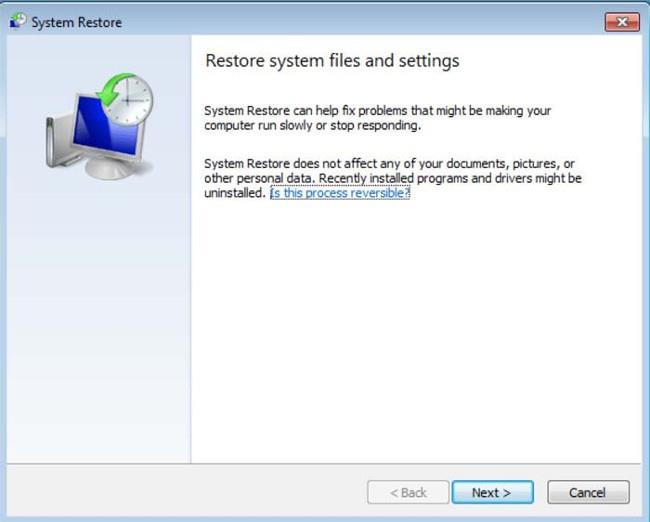

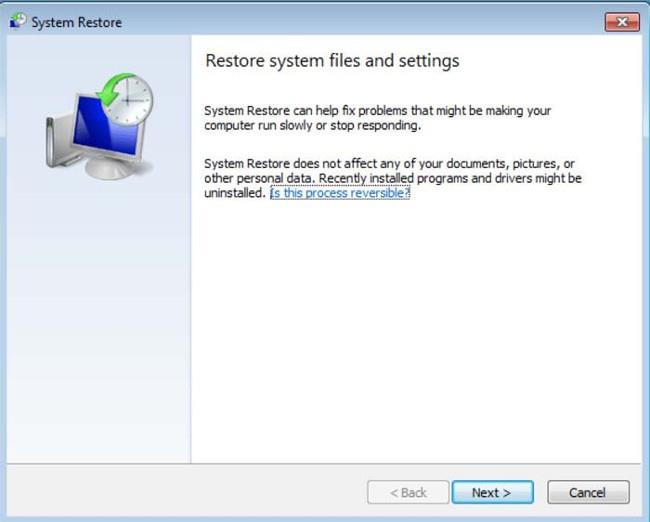

4. V okně, které se otevře, klikněte na „ Další “.

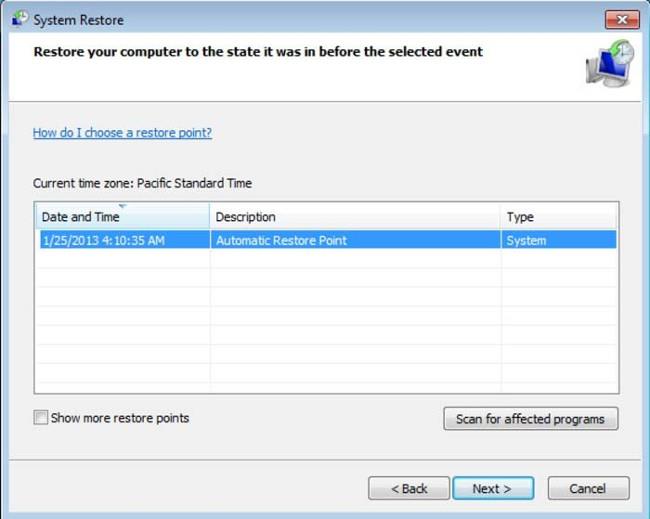

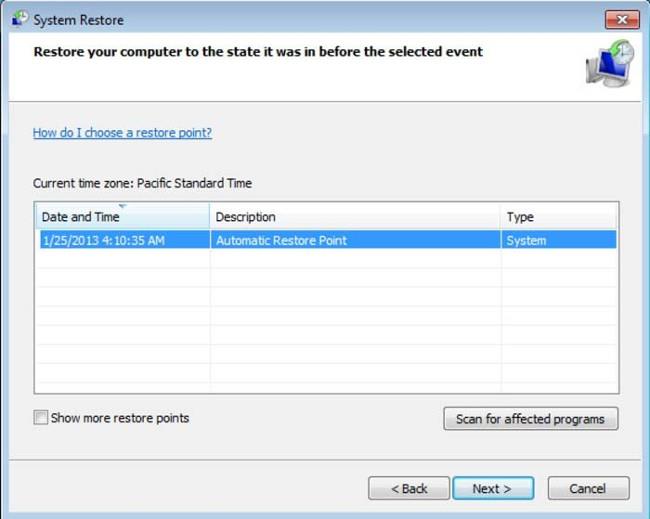

5. Vyberte jeden z bodů obnovení a klikněte na „ Další “ (obnoví váš počítačový systém do dne, kdy byl infikován virem Lukitus).

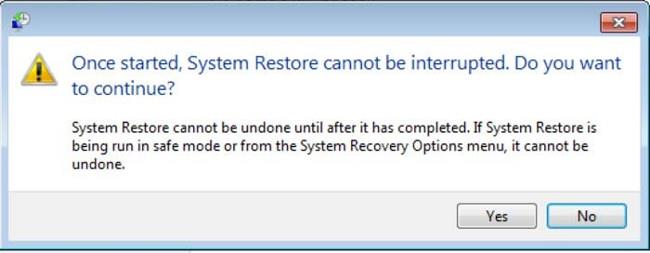

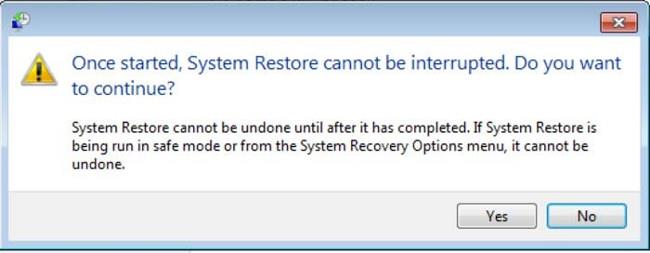

6. V okně, které se otevře, klikněte na „ Ano “.

7. Po obnovení počítače si stáhněte a prohledejte počítač pomocí softwaru pro odstranění malwaru, abyste odstranili všechny zbývající soubory ransomwaru Lukitus.

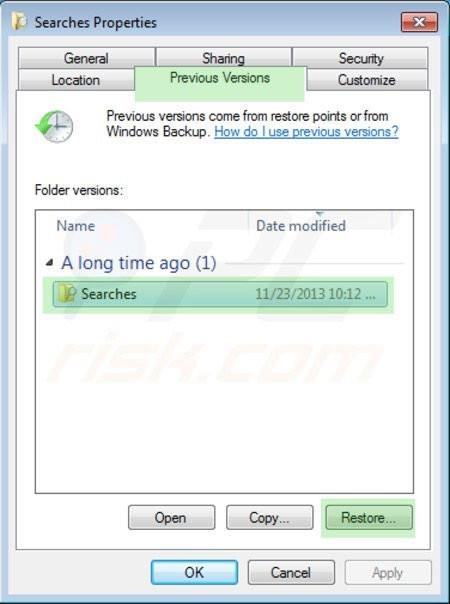

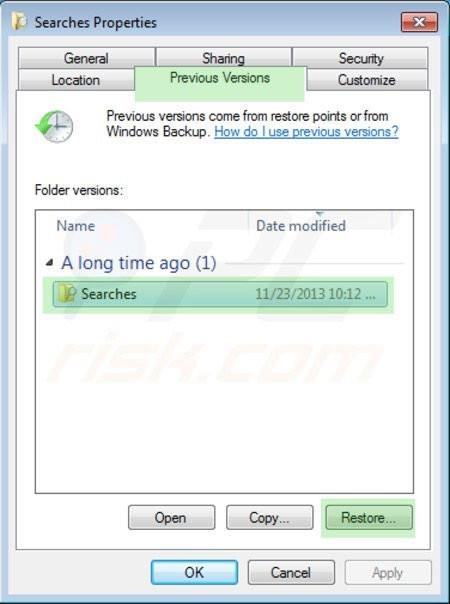

Chcete-li obnovit osobní soubory zašifrované tímto ransomwarem, zkuste použít funkci Předchozí verze systému Windows. Tato metoda je účinná pouze v případě, že byla povolena funkce Obnovení systému v operačním systému, který byl napaden škodlivým kódem. Všimněte si, že některé varianty Lukitus mohou odstranit soubory Shadow Volume Copies, takže tato metoda nemusí fungovat na všech počítačích.

Chcete-li soubor obnovit, klikněte na něj pravým tlačítkem, přejděte na Vlastnosti a vyberte kartu Předchozí verze . Pokud má příslušný soubor bod obnovení, vyberte jej a klikněte na tlačítko „ Obnovit “.

Pokud nemůžete spustit počítač v nouzovém režimu se sítí (nebo s příkazovým řádkem), spusťte počítač pomocí záchranného disku. Některé varianty ransomwaru jsou zakázány pomocí nouzového režimu se sítí, což komplikuje jeho odstranění. Pro tento krok potřebujete přístup k jinému počítači.

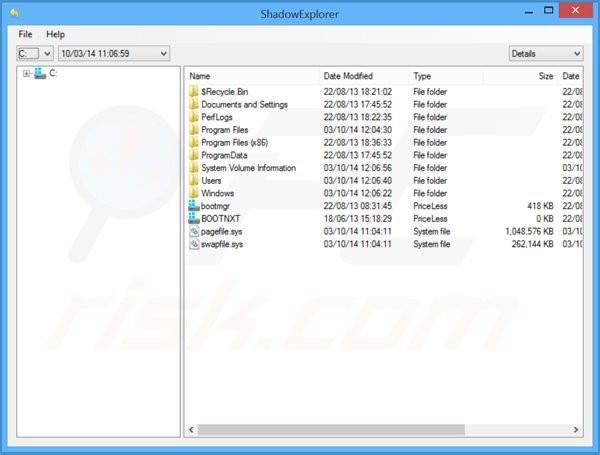

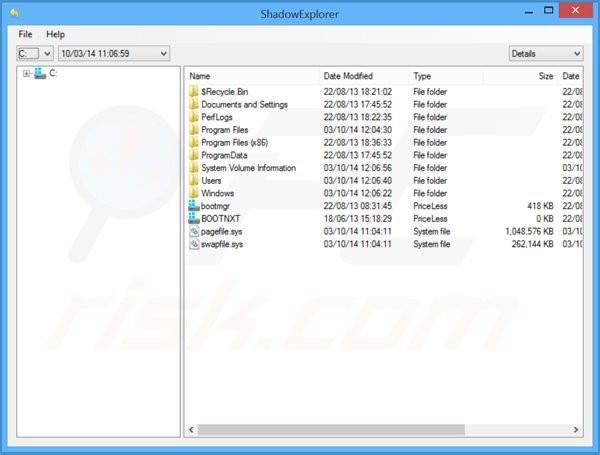

Chcete-li znovu získat kontrolu nad šifrovanými soubory Lukitus, můžete také zkusit použít program s názvem Shadow Explorer .

Chcete-li svůj počítač chránit před ransomwarem, který šifruje soubory, jako je tento, používejte renomované antivirové a antispywarové programy. Jako další metodu ochrany můžete použít program nazvaný HitmanPro.Alert , který vytváří v registru objekty skupinové politiky k blokování nepoctivých programů, jako je Lukitus.

Malwarebytes Anti-Ransomware Beta využívá pokročilou technologii, která monitoruje aktivitu ransomwaru a okamžitě ji zastaví – dříve, než se dostane k souborům uživatele:

Nejlepší způsob, jak se vyhnout poškození ransomwarem, je udržovat pravidelně aktualizované zálohy.

Další nástroje, o kterých je známo, že odstraňují Lukitus ransomware: Plumbytes Anti-Malware a SpyHunter 4 .