Tento článek shrnuje nejnovější informace o opravách Patch Tuesday od společnosti Microsoft . Zveme vás, abyste nás sledovali.

Oprava úterý ledna 2023

V úterý 10. ledna 2023 vydala společnost Microsoft opravu z ledna 2023, která opravuje aktivně využívanou zranitelnost zero-day a celkem 98 dalších zranitelností v operačním systému Windows.

Toto je první opravné úterý roku 2023 a opravuje neuvěřitelných 98 zranitelností, z nichž 11 je hodnoceno jako „kritické“.

Microsoft obvykle hodnotí zranitelnost jako „kritickou“, když umožňuje hackerům vzdáleně spouštět kód, obcházet bezpečnostní funkce nebo eskalovat oprávnění.

Počet zranitelností podle jednotlivých typů je uveden níže:

- 39 zranitelnosti eskalace oprávnění

- 4 zranitelnosti zabezpečení

- 33 chyb zabezpečení při vzdáleném spuštění kódu

- 10 zranitelností při zveřejňování informací

- 10 zranitelnosti odmítnutí služby

- 2 zranitelnosti spoofingu

Tento měsíc Patch Tuesday opravuje aktivně využívanou zero-day zranitelnost a také opravuje další veřejně zveřejněnou zero-day zranitelnost.

Microsoft považuje zranitelnost za zero-day, pokud byla veřejně odhalena nebo je zneužívána bez oficiální opravy.

Aktuálně využívaná chyba zabezpečení zero-day, která byla opravena, je:

- CVE-2023-21674 - Zvýšení zranitelnosti oprávnění systému Windows Advanced Local Procedure Call (ALPC) objevili výzkumníci společnosti Avast Jan Vojtěšek, Milánek a Przemek Gmerek. Microsoft říká, že se jedná o únikovou zranitelnost Sandbox, která může vést k útokům na eskalaci oprávnění. „Hacker, který úspěšně zneužije tuto chybu zabezpečení, by mohl získat oprávnění na úrovni systému,“ uvedl Microsoft. V současné době není jasné, jak hackeři tuto zranitelnost při útocích zneužijí.

Microsoft také uvedl, že zranitelnost CVE-2023-21549 – Windows SMB Witness Service Elevation of Privilege Vulnerability , objevená odborníky z Akamai, byla veřejně odhalena.

Bezpečnostní výzkumník Akamai Stiv Kupchik však uvedl, že postupovali podle běžných postupů pro zpřístupnění, takže zranitelnost by neměla být klasifikována jako veřejně odhalená.

Oprava úterý prosince 2022

V aktualizaci Patch Tuesday z prosince 2022 společnost Microsoft vydala opravy pro dvě kritické zranitelnosti zero-day, včetně jedné, která byla zneužita, a celkem 49 dalších zranitelností.

Šest ze 49 nově opravených zranitelností je klasifikováno jako „kritické“, protože umožňují vzdálené spuštění kódu, což je jeden z nejnebezpečnějších typů zranitelností.

Počet zranitelností podle jednotlivých typů je uveden níže:

- 19 zranitelnosti eskalace oprávnění

- 2 zranitelnosti zabezpečení

- 23 chyb zabezpečení při vzdáleném spuštění kódu

- 3 zranitelnosti při zveřejňování informací

- 3 zranitelnosti odmítnutí služby

- 1 zranitelnost spoofingu

Výše uvedený seznam nezahrnuje 25 zranitelností na Microsoft Edge, které byly opraveny 5. prosince.

Patch Tuesday z prosince 2022 opravuje dvě zranitelnosti zero-day, z nichž jednu aktivně využívají hackeři a druhá byla veřejně oznámena. Microsoft nazývá zranitelnost zero-day, pokud je veřejně odhalena nebo aktivně využívána bez dostupné oficiální opravy.

Nedávno opravené dvě zranitelnosti zero-day jsou:

- CVE-2022-44698: Zranitelnost zabezpečení Windows SmartScreen obejití chyby zabezpečení byla objevena výzkumníkem Willem Dormannem. "Útočník by mohl vytvořit škodlivý soubor, aby obešel ochranu Mark of the Web (MOTW), což by mělo za následek ztrátu integrity a dostupnosti bezpečnostních funkcí, jako je chráněné zobrazení v Microsoft Office, které závisí na označování MOTW." Hackeři by tuto chybu zabezpečení mohli zneužít vytvořením samostatných škodlivých souborů JavaScript podepsaných chybným podpisem. Pokud je tímto způsobem podepsán, způsobí to selhání SmartCheck a nezobrazení bezpečnostního varování MOTW, což umožní škodlivému souboru automaticky spustit a nainstalovat škodlivý kód. Hackeři tuto zranitelnost aktivně využívali v kampaních na distribuci malwaru, včetně trojanů QBot a distribučních kampaní Magniber Ransomware.

- CVE-2022-44710: Zranitelnost zvýšení úrovně oprávnění grafického jádra DirectX byla objevena výzkumníkem Lukou Pribanićem. Úspěšné zneužití této chyby zabezpečení by mohlo získat oprávnění na úrovni systému.

Oprava úterý listopad 2022

Společnost Microsoft právě vydala aktualizaci Patch Tuesday z listopadu 2022, která opravuje 6 zranitelností zneužívaných hackery a celkem 68 dalších zranitelností.

Jedenáct z 68 zranitelností opravených tentokrát je označeno jako „kritické“, protože umožňují eskalaci oprávnění, manipulaci a vzdálené spuštění kódu, což je jeden z nejotravnějších typů zranitelností.

Počet zranitelností podle jednotlivých typů je uveden níže:

- 27 zranitelnosti eskalace oprávnění

- 4 zranitelnosti zabezpečení

- 16 chyb zabezpečení při vzdáleném spuštění kódu

- 11 zranitelností při zveřejňování informací

- 6 zranitelnosti odmítnutí služby

- 3 zranitelnosti spoofingu

Výše uvedený seznam nezahrnuje dvě zranitelnosti OpenSSL odhalené 2. listopadu.

Patch Tuesday tohoto měsíce opravuje šest aktuálně využívaných zero-day zranitelností, z nichž jedna byla veřejně odhalena.

Mezi 6 zranitelností zero-day, které jsou využívány a opravovány, patří:

- CVE-2022-41128: Chyba zabezpečení vzdáleného spuštění kódu ve skriptovacích jazycích Windows byla objevena Clémentem Lecignem z Google Threat Analysis Group. Tato chyba zabezpečení vyžaduje, aby uživatelé používající postiženou verzi systému Windows měli přístup ke škodlivému serveru. Útočník může vytvořit škodlivý server nebo web. Útočníci nemají žádný způsob, jak přinutit uživatele k přístupu na škodlivý server, ale mohou uživatele oklamat, aby tak učinili prostřednictvím phishingových e-mailů nebo textových zpráv.

- CVE-2022-41091: Chyba zabezpečení obejití funkce zabezpečení webu Windows byla objevena Willem Dormannem. Útočník by mohl vytvořit škodlivý soubor, který by obcházel ochranu Mark of the Web (MOTW), což by vedlo ke ztrátě integrity a dostupnosti bezpečnostních funkcí, jako je Protected View v Microsoft Office, které se spoléhají na značku MOTW.

- CVE-2022-41073: Centrum Microsoft Threat Intelligence Center (MSTIC) objevilo chybu zabezpečení služby zařazování tisku systému Windows Elevation of Privilege. Útočník, který úspěšně zneužije tuto chybu zabezpečení, může získat systémová oprávnění.

- CVE-2022-41125: Chyba zabezpečení zvýšení úrovně oprávnění služby Windows CNG Key Isolation byla objevena Microsoft Threat Intelligence Center (MSTIC) a Microsoft Security Response Center (MSRC). Útočník, který úspěšně zneužije tuto chybu zabezpečení, může získat systémová oprávnění.

- CVE-2022-41040: Zranitelnost Microsoft Exchange Server Elevation of Privilege byla objevena společností GTSC a zveřejněna prostřednictvím iniciativy Zero Dat. Privilegovaný útočník může spustit PowerShell v kontextu systému.

- CVE-2022-41082: Chyba zabezpečení serveru Microsoft Exchange pro vzdálené spuštění kódu byla objevena organizací GTSC a odhalena prostřednictvím iniciativy Zero Dat. Útočník, který by tuto chybu zabezpečení zneužil, by se mohl zaměřit na účty serveru a spustit libovolný nebo vzdálený kód. Jako ověřený uživatel může útočník spustit škodlivý kód v kontextu účtu serveru prostřednictvím síťových příkazů.

Oprava úterý říjen 2022

Podle plánu společnost Microsoft právě vydala aktualizaci Patch Tuesday z října 2022, která opravuje zneužitou zranitelnost zero-day a 84 dalších zranitelností.

13 z 84 zranitelností opravených v této aktualizaci je klasifikováno jako „kritické“, protože umožňují hackerům provádět útoky na zvýšení oprávnění, manipulaci nebo vzdálené spuštění kódu, což je jeden z nejzávažnějších typů zranitelnosti.

Počet zranitelností podle jednotlivých typů je uveden níže:

- 39 zranitelnosti eskalace oprávnění

- 2 zranitelnosti zabezpečení

- 20 chyb zabezpečení při vzdáleném spuštění kódu

- 11 zranitelností při zveřejňování informací

- 8 zranitelnosti odmítnutí služby

- 4 zranitelnosti spoofingu

Výše uvedený seznam nezahrnuje 12 zranitelností na Microsoft Edge, které byly opraveny 3. října.

Opravné úterý z října 2022 opravuje dvě zranitelnosti zero-day, jednu, která je aktivně využívána při útocích, a druhou, která byla veřejně odhalena.

Microsoft nazývá zranitelnost zero-day, pokud je veřejně odhalena nebo aktivně využívána bez dostupné oficiální opravy.

Nově opravená aktivně využívaná chyba zabezpečení zero-day má sledovací kód CVE-2022-41033 a jedná se o chybu zabezpečení týkající se eskalace oprávnění, Windows COM + Event System Service Elevation of Privilege Vulnerability.

„Hacker, který úspěšně zneužije tuto chybu zabezpečení, může získat systémová oprávnění,“ řekl Microsoft. Anonymní výzkumník objevil tuto chybu zabezpečení a nahlásil ji společnosti Microsoft.

Veřejně zveřejněná chyba zabezpečení zero-day je sledována jako CVE-2022-41043 a jedná se o zranitelnost zpřístupnění informací, zranitelnost Microsoft Office Information Disclosure Vulnerability. Objevil ho Cody Thomas ze SpectreOps.

Microsoft uvedl, že útočník by mohl tuto chybu zabezpečení využít k přístupu k ověřovacímu tokenu uživatele.

Bohužel v této aktualizaci Patch Tuesday společnost Microsoft nezahrnula opravu pro zranitelnosti Microsoft Exchange zero-day CVE-2022-41040 a CVE-2022-41082. Jsou také známé jako zranitelnosti ProxyNotShell.

Tyto zranitelnosti oznámila na konci září vietnamská agentura pro kybernetickou bezpečnost GTSC, která útoky objevila a informovala o nich.

Chyby zabezpečení byly společnosti Microsoft odhaleny prostřednictvím iniciativy Zero Day Initiative společnosti Trend Micro a očekává se, že budou opraveny v úterý oprav v říjnu 2022. Microsoft však oznámil, že oprava ještě není připravena.

Oprava úterý září 2022

Společnost Microsoft právě vydala opravu září 2022, která opravuje zranitelnosti zero-day , které zneužívají hackeři, a 63 dalších problémů.

Pět z 63 zranitelností opravených v této dávce je hodnoceno jako kritické, protože umožňují vzdálené spuštění kódu, což je jedna z nejvíce znepokojujících typů zranitelností.

Počet zranitelností podle jednotlivých typů je uveden níže:

- 18 zranitelnosti eskalace oprávnění

- 1 zranitelnost zabezpečení

- 30 chyb zabezpečení při vzdáleném spuštění kódu

- 7 zranitelnosti při zveřejňování informací

- 7 zranitelnosti odmítnutí služby

- 16 zranitelností souvisejících s Edge - Chromium

Výše uvedený seznam nezahrnuje 16 zranitelností, které byly opraveny v Microsoft Edge před vydáním Patch Tuesday.

Stejně jako minulý měsíc opravuje i tento měsíc Patch Tuesday dvě zranitelnosti zero-day, z nichž jednu zneužívají hackeři při útocích. Zneužívaná chyba zabezpečení je sledována jako CVE-2022-37969 a jde o eskalaci zranitelnosti oprávnění.

Podle Microsoftu, pokud hackeři úspěšně zneužijí CVE-2022-37969, získají oprávnění na úrovni systému. Tuto chybu zabezpečení objevili výzkumníci z DBAPPSecurity, Mandiant, CrowdStrike a Zscaler.

Podle výzkumníků je CVE-2022-37969 jedinou zranitelností a není součástí žádného řetězce bezpečnostních rizik.

Zbývající zero-day zranitelnost, kterou je třeba opravit, je CVE-2022-23960, kterou objevili bezpečnostní výzkumníci VUSec.

Kromě Microsoftu vydala aktualizace oprav bezpečnostních děr řada dalších gigantů jako Adobe, Apple, Cisco, Google...

Oprava úterý srpna 2022

Společnost Microsoft právě vydala aktualizaci Patch Tuesday ze srpna 2022, která opravuje zranitelnost DogWalk zero-day, kterou využívají hackeři, a opravuje celkem 121 dalších problémů.

17 ze 121 bezpečnostních problémů opravených v tomto kole je považováno za závažné, protože umožňují vzdálené spuštění kódu nebo eskalaci oprávnění.

Seznam zranitelností v každé kategorii je uveden níže:

- 64 zranitelnosti eskalace oprávnění

- 6 bezpečnostních funkcí obchází zranitelnosti

- 31 chyb zabezpečení vzdáleného spuštění kódu (RCE).

- 12 zranitelností při zveřejňování informací

- 7 Chyby zabezpečení DoS (Denial of Service).

- 1 zranitelnost spoofingu

Výše uvedený počet zranitelností nezahrnuje 20 zranitelností dříve opravených v Microsoft Edge.

V aktualizaci Patch Tuesday ze srpna 2022 Microsoft opravuje dvě vážné zero-day zranitelnosti, z nichž jedna je zneužívána při útocích hackerů.

Microsoft považuje zranitelnost za zero-day, pokud je veřejně odhalena nebo je zneužívána bez oficiální opravy.

Aktuálně opravený exploit má přezdívku „DogWalk“ a je sledován jako CVE-2022-34713. Jeho oficiální název je Microsoft Windows Support Diagnostic Tool (MSDT) Remote Code Execution Vulnerability.

Bezpečnostní výzkumník Imre Rad objevil tuto chybu zabezpečení v lednu 2020, ale Microsoft odmítl vydat opravu, protože zjistil, že se nejedná o chybu zabezpečení.

Po zjištění zranitelnosti Microsoft Office MSDT ji však výzkumník znovu nahlásil společnosti Microsoft, aby mohl být DogWalk opraven. Nakonec to Microsoft uznal a opravil v této aktualizaci Patch Tuesday.

Další opravená chyba zabezpečení zero-day je označena jako CVE-2022-30134 – chyba zabezpečení Microsoft Exchange Information Disclosure. Umožňuje hackerům číst e-maily obětí.

Microsoft uvedl, že CVE-2022-30134 je veřejně zveřejněn, ale nic nenasvědčuje tomu, že by byl zneužit.

Oprava úterý září 2021

Společnost Microsoft právě oficiálně vydala aktualizaci zabezpečení Patch Tuesday září 2021, která opravuje dvě zranitelnosti zero-day a 60 dalších zranitelností ve Windows, včetně 3 závažných, jedné středně závažné a 56 důležitých. Pokud jsou zahrnuty zranitelnosti Microsoft Edge, opravuje aktualizace Patch Tuesday tento měsíc celkem až 86 zranitelností.

Mezi 86 opravených zranitelností patří:

- 27 zranitelností vede k útokům s eskalací oprávnění

- 2 zranitelnosti obcházejí bezpečnostní prvky

- 16 chyb zabezpečení při vzdáleném spuštění kódu

- 11 zranitelností úniku informací

- 1 zranitelnost odmítnutí služby (DoS).

- 8 zranitelností při spoofingu

Patch Tuesday opravuje dvě zranitelnosti zero-day

Nejpozoruhodnějším bodem aktualizace Patch Tuesday ze září 2021 je, že poskytuje opravu dvou zranitelností zero-day, CVE-2021-40444 (také známé jako zranitelnost MSHTML) a CVE-2021-36968. Mezi nimi je MSHTML aktivně zneužíván hackery.

MSHTML je považován za vážnou chybu zabezpečení. Věci se staly ještě vážnějšími, když hackeři nedávno sdíleli metodu zneužití této zranitelnosti na hackerských fórech. Na základě toho si může každý hacker vytvořit vlastní metodu vykořisťování.

Podrobnosti o zranitelnosti MSHTML naleznete zde:

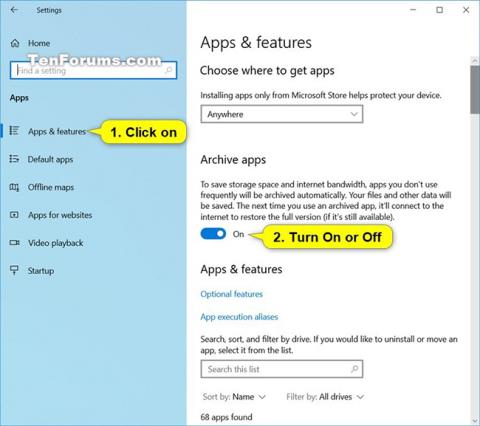

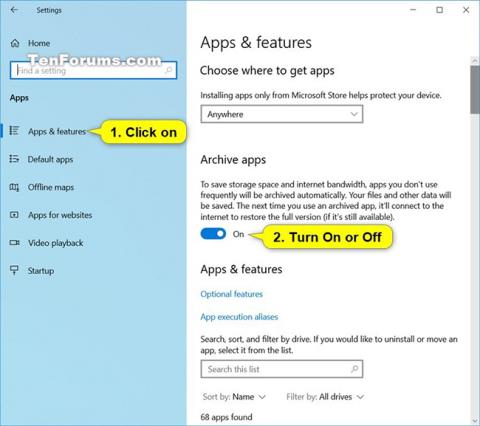

Společnost Microsoft doporučuje, aby si uživatelé nainstalovali aktualizaci září 2021 Patch Tuesday co nejdříve. Chcete-li nainstalovat, přejděte do Nastavení > Windows Update, poté stiskněte tlačítko Zkontrolovat aktualizaci a pokračujte v instalaci.