Neexistuje žádný snadný způsob, jak určit, zda používáte počítač infikovaný trojským koněm pro vzdálený přístup (RAT) nebo čistý počítač. Pokud tedy budete vědět, jak zabránit útokům trojských koní na dálku, bude to velmi užitečné při ochraně vašeho počítače před infikováním malwarem RAT.

Pojďme tedy zjistit, co je útok RAT, proč aktéři hrozeb tyto útoky provádějí a jak jim předcházet.

Co je Trojan pro vzdálený přístup (RAT)?

Remote Access Trojan (RAT) je typ malwaru, který útočníkům umožňuje vzdáleně ovládat váš počítač.

Pomocí RAT mohou útočníci na vašem počítači dělat, co chtějí, včetně prohlížení a stahování souborů, pořizování snímků obrazovky, nahrávání úhozů kláves, krádeže hesel a dokonce odesílání příkazů do počítače, aby mohl provádět konkrétní akce.

Protože RAT poskytují útočníkům téměř úplnou kontrolu nad infikovanými stroji, aktéři hrozeb je využívají ke škodlivým činnostem, jako je špionáž, finanční krádeže a počítačová kriminalita.

Proč hackeři provádějí útoky RAT?

Útočník může mít plnou administrativní kontrolu nad cílovým počítačem pomocí programu RAT. V důsledku toho může útočník snadno:

- Instalace ransomwaru nebo jiných malwarových programů do vašeho počítače.

- Čtěte, stahujte, mažte, upravujte nebo implantujte data ve vašem systému.

- Ovládejte webovou kameru a mikrofon.

- Sledujte své online aktivity pomocí keyloggerů .

- Ukrást důvěrné informace, jako jsou rodná čísla, uživatelská jména, hesla a informace o kreditních kartách.

- Pořiďte snímky obrazovky vzdálených počítačů.

- Udržujte útoky distribuovaného odmítnutí služby (DDOS) instalací RAT na více počítačů a pomocí těchto počítačů zahlcujte cílové servery falešným provozem.

Aktéři hrozeb dnes také používají RAT k těžbě kryptoměny. Protože se trojský program pro vzdálený přístup může maskovat jako legitimní program, lze jej snadno nainstalovat do vašeho počítače bez vašeho vědomí.

Jak se RAT instaluje na PC?

Jak tedy lze nainstalovat RAT na PC? Stejně jako jakýkoli jiný malwarový program se trojské koně se vzdáleným přístupem mohou dostat do vašeho počítače mnoha způsoby.

Trojské koně pro vzdálený přístup mohou doprovázet zdánlivě legitimní uživatelsky požadovaná stahování ze škodlivých webových stránek, jako jsou videohry, softwarové aplikace, obrázky, torrent soubory, zásuvné moduly atd…

Vytvořené e-mailové přílohy, phishingové e-maily a webové odkazy na škodlivých webových stránkách mohou také odesílat programy RAT do počítačů.

Mezi oblíbené a dlouholeté trojské koně pro vzdálený přístup patří Back Orifice, Poison-Ivy, SubSeven a Havex.

Jak zabránit útokům RAT

Zde je několik osvědčených způsobů, které vás mohou chránit před útoky RAT.

1. Nainstalujte antimalwarový program

Přestože RAT může být obtížné detekovat a odstranit, jedním z nejlepších způsobů, jak se proti nim chránit, je instalace antimalwarového programu.

Antimalwarové programy jsou navrženy tak, aby detekovaly a odstraňovaly malware, včetně RAT.

Instalace antimalwarového programu může pomoci ochránit váš počítač před RAT a dalším malwarem.

Kromě toho byste se měli také ujistit, že váš antimalwarový program je aktuální, protože se neustále objevují nové hrozby.

2. Posílit kontrolu přístupu

Jedním z nejúčinnějších způsobů, jak zabránit útokům RAT, je posílení kontroly přístupu. To ztěžuje neoprávněným uživatelům přístup k sítím a systémům.

Například silná autentizační opatření, jako je dvoufaktorová autentizace a přísnější konfigurace firewallu, mohou pomoci zajistit, že přístup k zařízením a datům budou mít pouze oprávnění uživatelé. Pokud tak učiníte, snížíte škody, které může infekce SV způsobit.

3. Implementujte nejmenší oprávnění

Pokud jde o prevenci RAT, jedním ze základních principů, které je třeba dodržovat, je princip nejmenšího privilegia (POLP).

Jednoduše řečeno, tento princip říká, že uživatelé by měli mít pouze minimální objem provozu, který je nezbytný k plnění jejich pracovních úkolů. To zahrnuje jak práva, tak privilegia.

Přísným prosazováním zásady nejmenšího privilegia mohou organizace výrazně snížit pravděpodobnost, že RAT převezme plnou kontrolu nad PC.

Navíc, pokud je správně dodržována zásada nejmenších oprávnění, existuje omezení toho, co může RAT útočník udělat s PC.

4. Sledujte neobvyklé chování aplikace

RAT se často připojují ke vzdáleným serverům, aby přijímaly příkazy od útočníků. Proto můžete zaznamenat neobvyklou síťovou aktivitu, když máte v systému RAT.

Jedním ze způsobů, jak zabránit infekcím RAT, je tedy sledování chování aplikací v systému.

Můžete například vidět aplikace připojující se k neobvyklým portům nebo IP adresám, které aplikace nepoužívá. Můžete také vidět aplikace přenášející velké množství dat, i když obvykle nepřenášejí tolik dat.

Sledování těchto typů neobvyklého chování vám může pomoci odhalit RAT dříve, než mohou způsobit poškození.

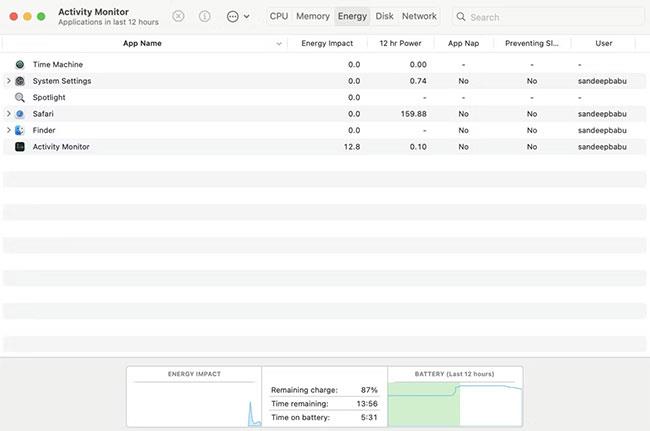

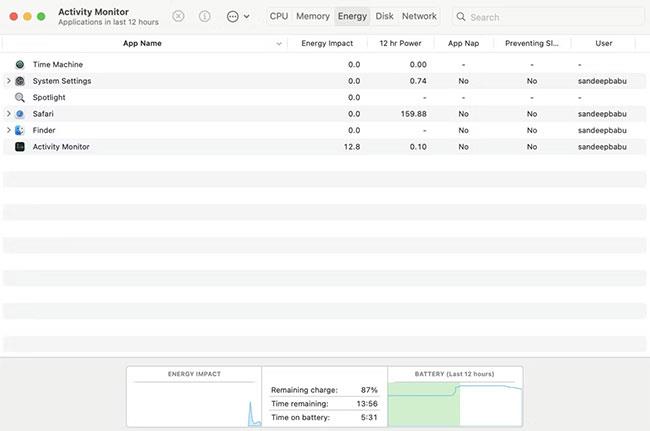

Stačí otevřít Správce úloh na Windows PC nebo Activity Monitor na Macu a zkontrolovat, zda nějaké aplikace neběží bez vašeho vědomí.

5. Použijte systém detekce narušení

Síťový provoz byste měli neustále monitorovat pomocí spolehlivého systému detekce narušení (IDS).

Mezi dva hlavní typy systémů detekce narušení patří:

- Host-based Intrusion Detection System (HIDS) je nainstalován na konkrétním zařízení.

- Síťové systémy detekce narušení (NIDS) monitorují síťový provoz v reálném čase

Použití obou typů systémů detekce narušení vytváří systém správy bezpečnostních informací a událostí (SIEM), který dokáže blokovat jakékoli narušení softwaru, které obchází firewally a antisoftwarové programy.

6. Aktualizujte svůj operační systém, prohlížeč a další běžně používaný software

Aktéři hrozeb často využívají zranitelnosti v zastaralých operačních systémech a softwaru, aby získali přístup k zařízením obětí.

Udržováním aktuálního operačního systému, webového prohlížeče a dalších běžně používaných programů můžete pomoci uzavřít jakékoli potenciální bezpečnostní díry, které by útočníci mohli využít k infikování vašeho počítače RAT.

Měli byste také nainstalovat všechny aktualizace zabezpečení antivirového softwaru a softwaru brány firewall, jakmile budou k dispozici.

7. Použijte model Zero-Trust

Bezpečnostní model Zero-Trust vynucuje přísnou identitu a ověřování pro přístup k síti.

Principy modelu Zero-Trust zahrnují nepřetržité monitorování a ověřování, nejmenší oprávnění pro uživatele a zařízení, přísnou kontrolu přístupu k zařízení a blokování bočního pohybu.

Přijetí modelu Zero-Trust vám tedy může pomoci zabránit útokům RAT. Útoky RAT totiž často využívají boční pohyb k infikování dalších zařízení v síti a získání přístupu k citlivým datům.

8. Zúčastněte se školení v oblasti kybernetické bezpečnosti

Podezřelé odkazy a škodlivé webové stránky jsou hlavními příčinami šíření malwaru.

Pokud se nechcete stát obětí, nikdy neotevírejte přílohy e-mailů. A vždy byste měli stahovat softwarové programy, obrázky a videohry z původních webových stránek.

Kromě toho byste měli pravidelně navštěvovat školení kybernetické bezpečnosti, abyste se dozvěděli o nejnovějších technikách odhalování malwarových hrozeb.

Školení zaměstnanců o osvědčených postupech kybernetické bezpečnosti, aby se zabránilo útokům typu Phishing a sociální inženýrství, může organizacím pomoci předcházet infekcím RAT.

U malwaru je prevence lepší než léčba. Poskytněte jednotlivcům a organizacím školení v oblasti povědomí o bezpečnosti, abyste zabránili útokům RAT.