Odrazit útok hackerů je jednou z nejdůležitějších povinností správce systému. To je nutné zejména u webových stránek, které obsahují citlivé informace o zákaznících a velkém počtu uživatelů. Proto je důležité, aby správce systému přijal proaktivní opatření k nalezení a opravě zranitelných míst na svých webových stránkách.

Jedním z nástrojů, který dokáže skenovat webové stránky na zranitelnosti zabezpečení, je Vega Vulnerability Scanner. Jedná se o bezplatný webový testovací software s otevřeným zdrojovým kódem vyvinutý bezpečnostní společností Subgraph. Tento nástroj má některé zajímavé funkce, jako je proxy skener, ale článek se zaměří na aspekt automatizovaného testování zabezpečení, který může pomoci najít a ověřit zranitelnost SQL injection, cross-site scripting (XSS) , náhodné zveřejnění citlivých informací a mnoho dalších zranitelností.

Existují podobné skenery webových aplikací jako Vega, jako je Portswigger's Burp Suite Scanner a Netsparker's Security Scanner, které oba mají pokročilé skenery zranitelnosti, ale skener Vega může provádět mnoho stejných úkolů, což je zcela zdarma. Skener Vega pomáhá najít a pochopit závažnost zranitelností webových aplikací jasným a výstižným zobrazením užitečných zdrojů v každém skenování.

Jak používat Vega ke skenování webových stránek na zranitelnosti zabezpečení

Krok 1: Nainstalujte Vega

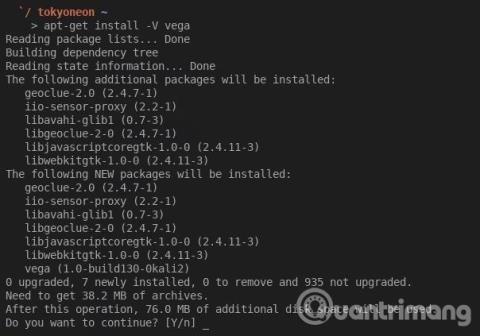

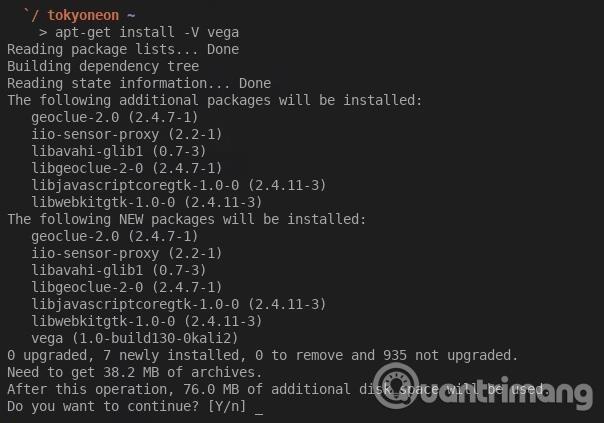

Protože Vega Vulnerability Scanner je obvykle předinstalovaný na většině verzí Kali Linuxu, měli byste používat systém Kali. Pokud si nejste jisti, zda váš systém Kali má nastavenou Vegu nebo ne, můžete spustit příkaz apt-get , jak je znázorněno v okně terminálu níže. Uživatel obdrží zprávu, že je nainstalován, pokud je nainstalován, a pokud ne, použijte k instalaci tento příkaz.

apt-get update && apt-get install vega

Pokud používáte BlackArch, můžete si nainstalovat Vega Vulnerability Scanner pomocí příkazu níže. BlackArch nepoužívá správce balíčků APT, takže uživatelé by měli používat Pacman.

pacman -S vega

Krok 2: Spusťte Vega

V Kali Linuxu jsou nástroje automaticky uspořádány do kategorií, takže klikněte na „ Aplikace “, poté najeďte na kategorii „ Analýza webových aplikací “ a klikněte na „ Vega “. V závislosti na použití verzí Kali, jako je XFCE, může nabídka aplikací vypadat mírně odlišně. Můžete také jednoduše vyhledat „ Vega “ z obrazovky „ Zobrazit aplikace “ .

Krok 3: Nakonfigurujte Vega

Po prvním spuštění aplikace byste se měli podívat na dostupné možnosti. V levém horním rohu klikněte na nabídku „ Okno “ a poté se podívejte na „ Předvolby “.

Vega Proxy HTTP požadavek (volitelné)

Pokud chcete anonymně skenovat Vega a proxy všechna připojení, vyberte možnost " Povolit SOCKS proxy " v části Obecné a zadejte adresu a port proxy. Pokud používáte Tor, zadejte výchozí adresu Tor a port (127.0.0.1:9050). To pomůže skrýt zdroj skenování. Pokud používáte bezplatnou nebo prémiovou službu proxy, vyberte požadovanou adresu a port.

Použít Tor's User Agent (volitelné)

Pokud se rozhodnete skenovat Vega přes Tor, můžete také zvážit změnu uživatelského agenta Vega na uživatelského agenta prohlížeče Tor. To pomůže uživatelům přistupovat k některým (ale ne všem) webům, které blokují požadavky Tor HTTP.

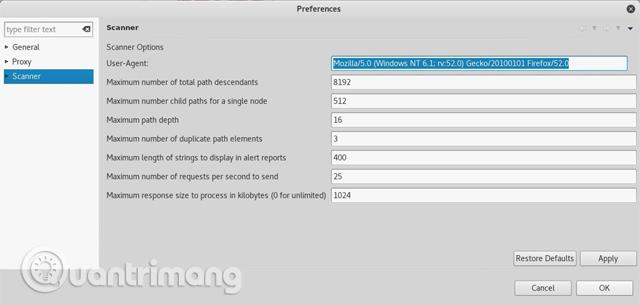

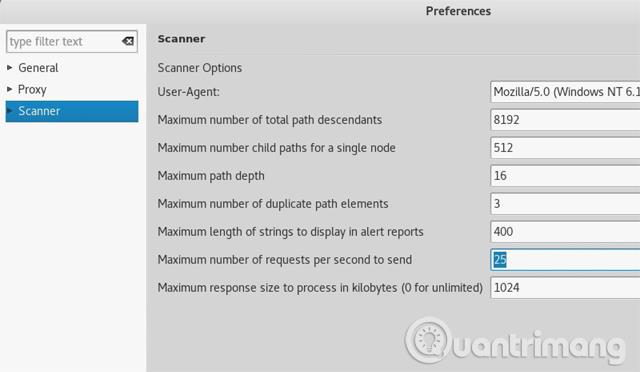

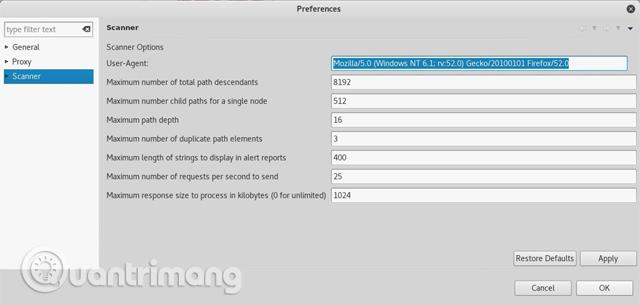

Chcete-li upravit uživatelského agenta Vega, klikněte na kategorii „ Skener “ a zadejte uživatelského agenta Tor Browser vedle User-Agent, poté klikněte na „ Použít “ a „ OK “ pro uložení změn. Níže je aktuální uživatelský agent Tor Browser k únoru 2018.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

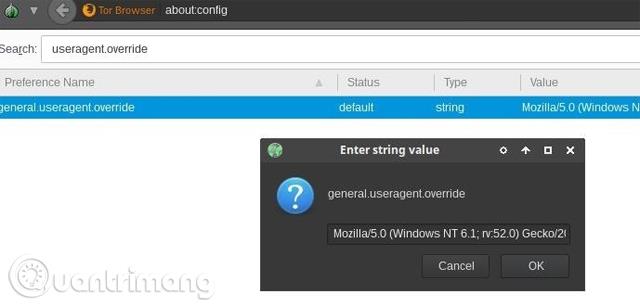

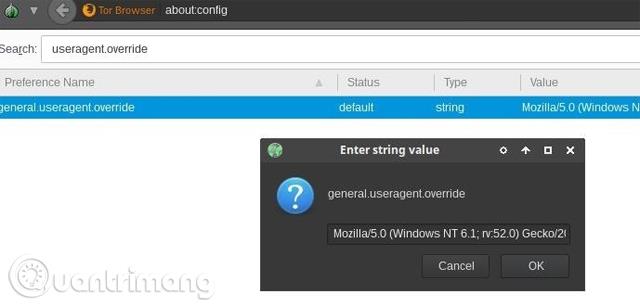

Uživatelský agent Tor Browseru se změní s každou větší aktualizací Tor Browseru. Chcete-li najít nejnovějšího uživatelského agenta, otevřete aktuální Tor Browser a do adresního řádku zadejte about:config . Pokud se zobrazí varování, vyberte „ Přijímám riziko “ a do vyhledávacího pole zadejte useragent.override.

- Tipy „About: Config“ vylepšují prohlížeč Firefox

Dvojitým kliknutím na položku se zobrazí, což uživateli umožní zkopírovat řetězec user-agent. Případně můžete také kliknout pravým tlačítkem a vybrat „ Kopírovat “.

Průměrný požadavek HTTP (volitelné)

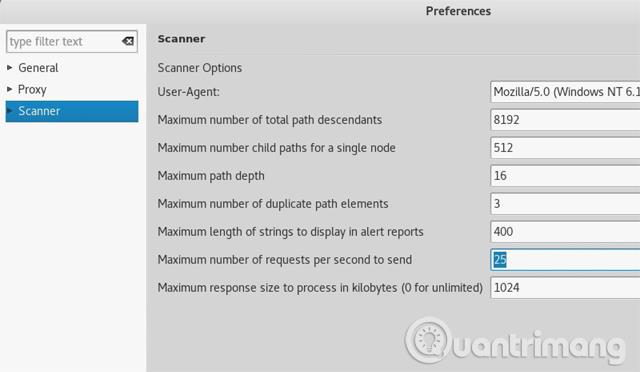

Další věc v nabídce Skener, kterou mohou uživatelé chtít upravit, je možnost Maximální počet požadavků za sekundu k odeslání . Standardně je software nastaven na 25 požadavků/sekundu.

V závislosti na scénáři může být tento požadavek za sekundu příliš velký nebo příliš malý. Za předpokladu, že máte oprávnění skenovat web pomocí Vega, deset požadavků za sekundu je pro začátek pravděpodobně dobré číslo. Pro weby, které vlastníte, může být vhodnější 100 požadavků za sekundu. Požadovaná částka je zcela na uživateli.

Při použití více požadavků za sekundu nezaznamenáte zvýšení výkonu zpracování, takže je bezpečné nastavit toto číslo vyšší. Vega není nástroj DDoS, šířka pásma internetu a šířka pásma webových stránek automaticky sníží požadavky.

Nastavení posluchače v " Proxy " jsou možnosti, které nesouvisejí se skenery. Možnost " Debug " v sekci Skener je určena pro vývojáře Vega.

Krok 4: Naskenujte web pomocí Vega

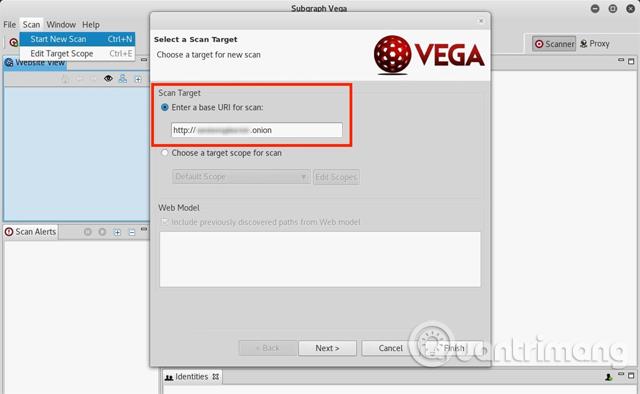

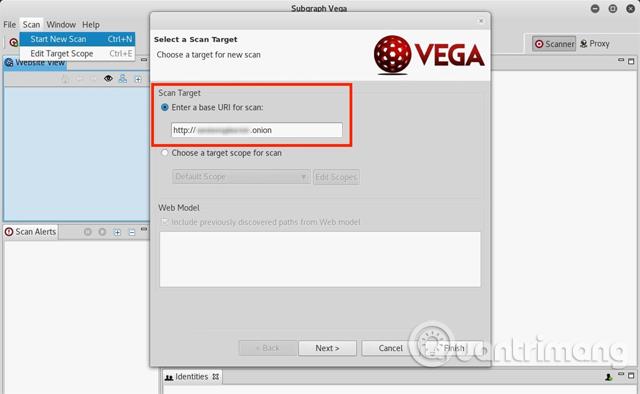

Nyní, když je Vega nainstalována a nakonfigurována, můžete začít skenovat web. Chcete-li zahájit skenování, otevřete nabídku „ Skenovat “ vlevo nahoře a klikněte na „ Spustit nové skenování “. Objeví se okno Select a Scan Target , do pole pod Scan Target zadejte URL, kterou chcete skenovat, a poté klikněte na " Next ".

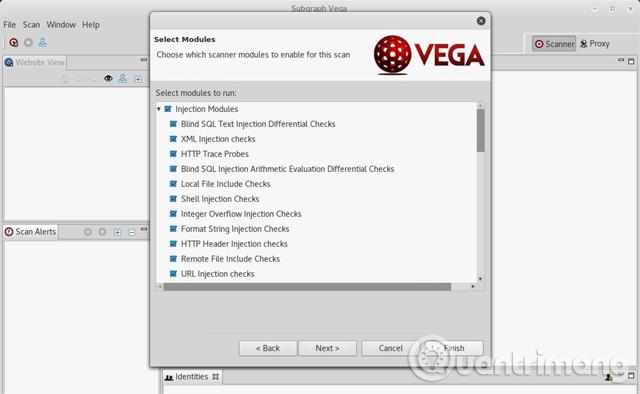

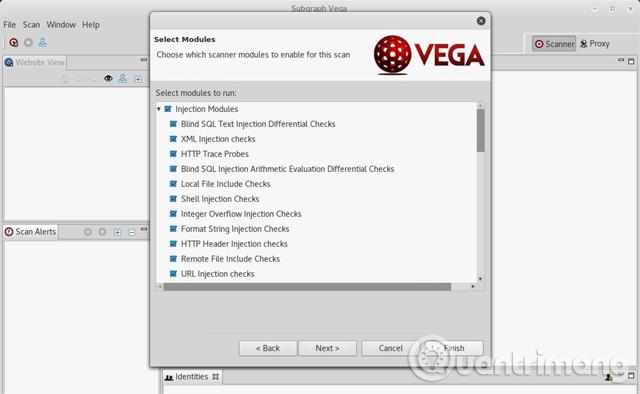

Vega má desítky modulů navržených tak, aby nacházely řadu běžných zranitelností webových serverů, jako jsou zranitelnosti SQL, XSS a XML injection. Pokud chcete povolit všechny moduly skenování, stačí je všechny vybrat a kliknutím na „ Dokončit “ zahájíte skenování webu. Pokud ne, zrušte při prvním spuštění výběr modulů, o které nemáte zájem.

Poznámka: Pokud není potřeba upravovat možnosti Authentication Options nebo Parameters , stačí po výběru modulů vybrat " Dokončit ".

Dokončení tohoto skenování může trvat 2 až 8 hodin v závislosti na velikosti webu a dříve nastavených požadavcích za sekundu. Uživatelé vědí, že kontrola začala, když se webová stránka zobrazí na kartě Upozornění pro skenování . Po dokončení skenování obdržíte podrobnou zprávu o nalezených slabých místech zabezpečení.

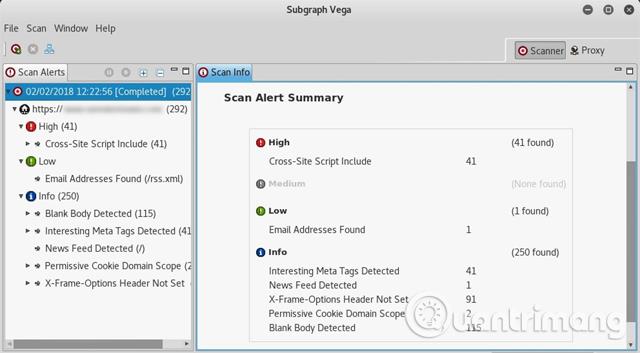

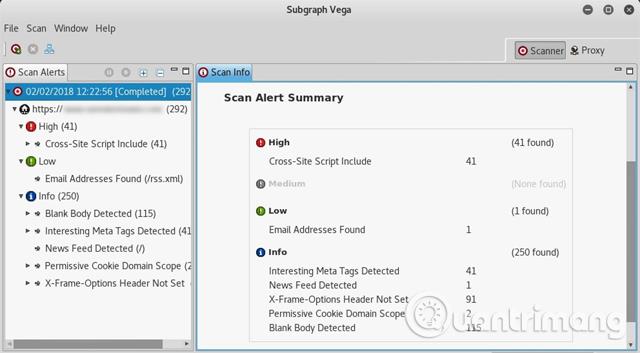

Krok 5: Interpretujte oznámení Vegy

Jakmile je skenování dokončeno, Vega předloží jasné a stručné shrnutí výstrah. Pokud Vega hlásí „vysoké“ zranitelnosti, uživatelé nemusí panikařit. Moduly Vega jsou velmi citlivé a někdy generují falešně pozitivní zranitelnosti, které ve skutečnosti nemusí existovat. Někdy to není špatná věc. Proto byste měli projít hlášení a zkontrolovat každé varování ručně.

Vega odvádí skvělou práci a vysvětluje, co každé varování znamená, jak ovlivňují web a jak opravit zranitelnosti. Obsahuje také užitečné odkazy, které uživatelům mohou pomoci lépe porozumět tomu, jak se vypořádat se zranitelnými místy. Kliknutím na jedno z upozornění zobrazíte spoustu užitečných informací.

Vega je skvělý nástroj, který pomáhá bezpečnostním výzkumníkům lépe porozumět bezpečnostním hodnocením Pentestu. Široký výběr modulů umožňuje i novým uživatelům proniknout hluboko do potenciálních bezpečnostních rizik a posoudit jejich závažnost pro webové stránky. Každý, kdo má zájem zlepšit zabezpečení webových stránek a zlepšit své dovednosti v oblasti hackování webu, bude milovat Vega a její snadné použití.

Vidět víc: