Tento článek vysvětluje, jak používat okno terminálu PuTTY v systému Windows, jak nakonfigurovat PuTTY, jak vytvářet a ukládat konfigurace a které možnosti konfigurace změnit. Pokročilá témata, jako je konfigurace ověřování pomocí veřejného klíče, jsou také popsána v tomto článku.

Stáhněte a nainstalujte

Software pro platformu Windows si můžete stáhnout zde . Viz podrobné pokyny k instalaci v článku: Jak nainstalovat PuTTY na Windows .

Spusťte PuTTY a připojte se k serveru

Pokud se během instalace rozhodnete vytvořit zástupce na ploše, můžete software otevřít jednoduše (dvojitým) kliknutím na tohoto zástupce. Pokud ne, otevřete software z nabídky Start systému Windows.

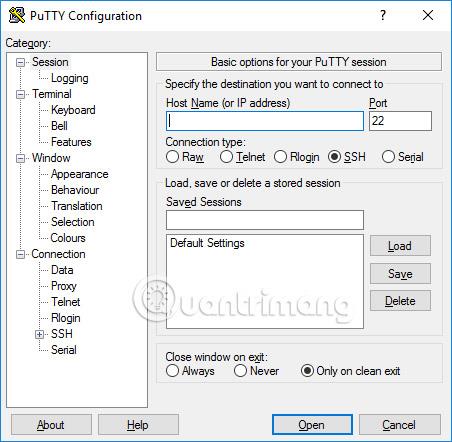

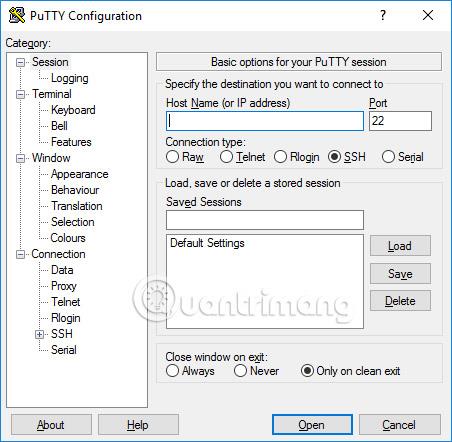

Po spuštění softwaru se otevře okno s názvem Konfigurace PuTTY . Toto okno má vlevo konfigurační okno, uprostřed pole Název hostitele (nebo IP adresa ) a další možnosti a vpravo dole okno pro ukládání relací.

Pro usnadnění použití stačí zadat název domény nebo IP adresu hostitele, ke kterému se chcete připojit, do pole Název hostitele a kliknout na Otevřít (nebo stisknout Enter). Název domény bude něco jako studenti.example.edu. IP adresa bude vypadat jako 78.99.129.32.

Pokud nemáte server

Pokud nemáte server, ke kterému se můžete připojit, můžete vyzkoušet Tectia SSH na Windows nebo OpenSSH na Linuxu.

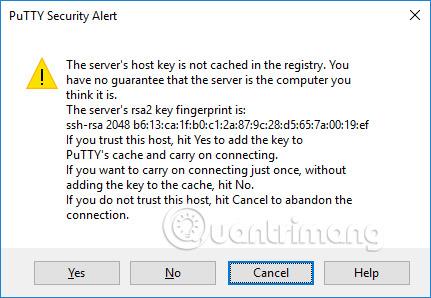

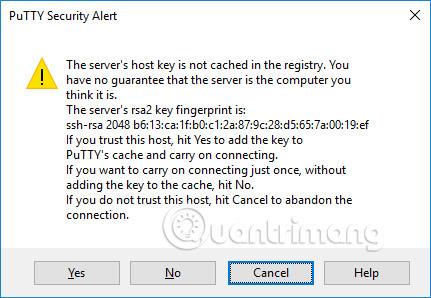

Dialogové okno Bezpečnostní varování

Při prvním připojení k serveru se může zobrazit dialogové okno s upozorněním zabezpečení PuTTY o tom, že klíč hostitele serveru není uložen v registru. To je normální, když se k serveru připojujete poprvé. Pokud se vám tato zpráva zobrazí při připojování k serveru, může to také znamenat, že se někdo pokouší napadnout vaše připojení a ukrást hesla pomocí útoku typu man-in-the-middle.

Ale jak již bylo řečeno, při prvním připojení je to normální a stačí kliknout na Ano. Pokud ne, můžete zkontrolovat zobrazený otisk klíče a ujistit se, že je stejný jako otisk používaný serverem. Ve skutečnosti to téměř nikdo nedělá, protože je stejně bezpečnější používat správné řešení správy klíčů SSH.

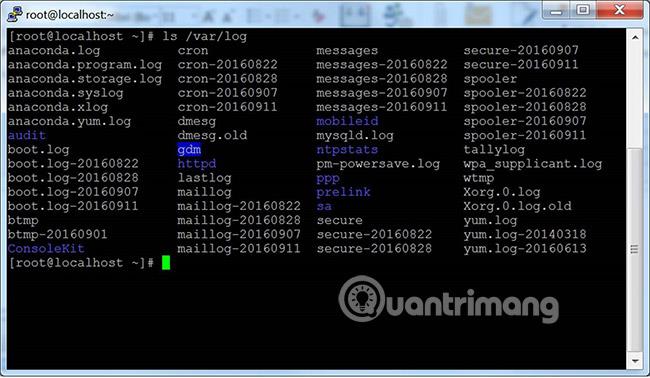

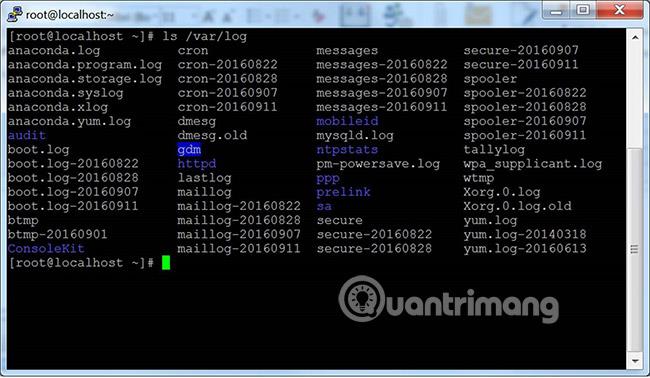

Okno terminálu a přihlašovací údaje

Po bezpečnostním varování se zobrazí okno terminálu. Ve výchozím nastavení se jedná o černé a velmi nevkusné okno. Nejprve vás požádá o uživatelské jméno a heslo. Poté obdržíte příkazový řádek na serveru.

Můžete zadat do okna terminálu. Nyní jste připojeni k serveru a vše, co zadáte do okna terminálu, bude odesláno na server. V tomto okně se také zobrazí odpověď serveru. Na serveru můžete spustit jakoukoli textovou aplikaci pomocí okna terminálu. Relace se ukončí, když opustíte shell příkazového řádku na serveru (obvykle zadáním exit do příkazového řádku nebo stisknutím Ctrl+D). Případně můžete vynutit ukončení relace zavřením okna terminálu.

Možnosti konfigurace a profily jsou uloženy

Okno počáteční konfigurace obsahuje mnoho možností. Většina z nich je zbytečná pouze pro běžné použití.

Přístav

Pole port určuje port TCP/IP, ke kterému se chcete připojit. Pro SSH je to port, na kterém běží SSH server. Normálně je hodnota 22. Pokud se z nějakého důvodu potřebujete připojit k jinému portu, stačí tuto hodnotu změnit. Tuto hodnotu však obvykle změní pouze vývojáři na něco jiného, ale některé podniky také provozují servery SSH na nestandardních portech nebo provozují více serverů SSH na stejném serveru na různých portech.

Typ připojení

Výběr typu připojení téměř nikdy není třeba měnit. Nechte to jako SSH. SSH je bezpečný šifrovaný komunikační protokol navržený tak, aby zajistil maximální ochranu vašich hesel a dat.

Nezpracovaná připojení mohou vývojáři použít k testování připojení soketů TCP/IP (například při vývoji síťových aplikací, které naslouchají na portech TCP/IP).

Telnet je starý protokol, který se téměř nikdy nepoužívá, pokud nespravujete zařízení starší než 10 let. Telnet není bezpečný. Hesla jsou v síti odesílána nešifrovaná. A útočníci samozřejmě mohou snadno odposlouchávat informace a ukrást uživatelská jména a hesla. Rlogin je starý protokol s podobnými nedostatky.

Sériový port je další komunikační mechanismus pro připojení počítačů k periferním zařízením. Většina osobních počítačů dnes již nemá sériové porty, ale stále se někdy používají k ovládání fyzických zařízení, přístrojů, strojů nebo komunikačních zařízení. Dalším využitím sériového portu je ladění operačních systémů nebo vestavěného softwaru.

Načtěte, uložte nebo odstraňte uloženou relaci

Tato část umožňuje uložit nastavení jako pojmenovaný profil. Jednoduše napište název svého nového profilu do pole Uložené relace a kliknutím na tlačítko Uložit vytvořte nový profil. Název vašeho serveru a další nastavení jsou uložena v profilu.

Uložené profily se zobrazí ve větším poli níže. Zpočátku bude obsahovat pouze výchozí nastavení. Profil, který uložíte, tam bude zahrnut. Vyberte profil a klikněte na Načíst pro použití dříve uloženého profilu. Vyberte profil a kliknutím na Smazat smažte profil, který již není potřeba.

Zavřete okno příkazem exit

Nakonec zavření okna terminálu příkazem exit indikuje, zda se okno terminálu automaticky zavře, když je spojení ukončeno. Je velmi málo potřeba ji měnit z výchozí hodnoty Pouze při čistém ukončení.

Možnosti konfigurace v levém okně

Další možnosti najdete v levém podokně s názvem Kategorie. Zde vyberte kategorii a pravé okno se změní a zobrazí možnosti konfigurace odpovídající dané kategorii. Zobrazené možnosti začínají patřit do kategorie Session.

Zde jsou popsány pouze relevantní možnosti. Možností je mnoho a většina z nich nebude nikdy využita.

Možnosti terminálu

Možnosti v této kategorii ovlivňují emulaci terminálu a mapování klávesnice. Ty budou z velké části samozřejmé a nejsou zde zahrnuty. Těchto možností se musí dotknout jen velmi málo lidí. Někteří lidé mohou být schopni změnit způsob, jakým se zachází se znakem zvonku, nebo lidé používající méně známé operační systémy mohou být schopni změnit to, co je odesláno klávesou backspace , nebo znak odstranit.

Možnosti v okně terminálu

Možnosti, které ovlivňují vzhled a chování okna terminálu. Je také možné určit, jak se znaky překládají na výstupu, a vybrat písma a barvy pro okno.

Možnosti připojení

Mezi možnostmi připojení mohou být užitečné možnosti Data . Uživatelské jméno s automatickým přihlášením identifikuje aktuálně přihlášeného uživatele, takže jméno nebude nutné zadávat při každém přihlášení. Možnost Proxy je pro domácí uživatele jen zřídka užitečná, ale může být nezbytná v podnicích, které neumožňují odchozí připojení k internetu bez použití SOCKS proxy nebo jiných podobných mechanismů. Nedělejte si starosti, pokud nevíte, co je proxy SOCKS , jednoduše opusťte tuto sekci.

Položky Telnet , Rlogin a Serial obsahují pouze volby pro tyto protokoly a používá je jen velmi málo lidí.

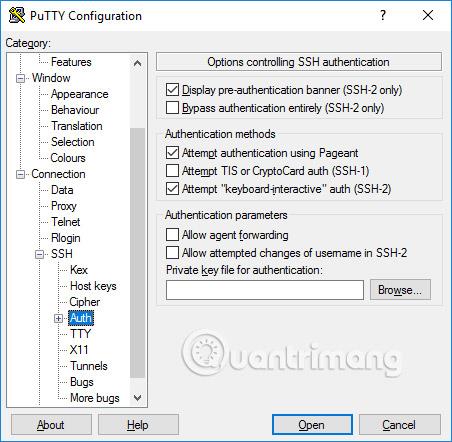

Možnosti SSH jsou však pro některé lidi důležité a užitečné. Běžný uživatel nebo student se o ně nemusí starat. Pokud ale chcete používat ověřování pomocí veřejného klíče, jsou nezbytné. Upozorňujeme, že předvolby SSH musíte otevřít kliknutím na malou ikonu [+] . Jinak neuvidíte všechny možnosti.

Výměna klíčů, hostitelské klíče a možnosti šifrování

Téměř nikdy se nechcete dotknout možností Kex (výměna klíčů), hostitelské klíče nebo šifry. Všechny mají rozumné výchozí hodnoty a většina lidí neví dost o kódování, aby si vybrali, co je lepší. Takže tyto možnosti ignorujte, pokud opravdu nevíte, co děláte.

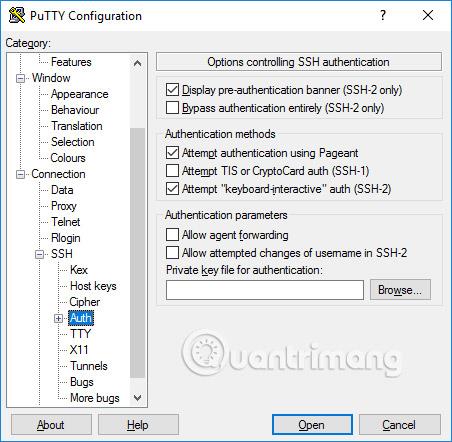

Možnosti autentizace – Autentizace veřejným klíčem

Podstrom Auth obsahuje řadu možností, které mohou být užitečné. Po kliknutí na Auth se zobrazí okno s názvem Možnosti , které řídí ověřování SSH. Chcete-li povolit ověřování veřejným klíčem, jednoduše vygenerujte klíč SSH a poté klikněte na tlačítko Procházet v poli s parametry ověřování uprostřed vpravo v tomto konfiguračním okně. Pokročilí uživatelé mohou také chtít zaškrtnout políčko Povolit předávání agenta, aby bylo možné používat jednotné přihlášení založené na klíči.

Většina uživatelů nepotřebuje vytvářet klíč SSH a nemusí vědět, co je autentizace veřejným klíčem. Správci systému by se však měli naučit a také seznámit se správou klíčů SSH a zajistit, aby jejich organizace implementovala procesy zřizování a ukončování, jakož i kontrolu vhodných klíčů SSH.

Active Directory Authentication (GSSAPI/Kerberos)

Jednou ze skvělých funkcí PuTTY je jeho podpora pro jednotné přihlášení do aktivního adresáře. Technicky používá protokol Kerberos prostřednictvím programovacího rozhraní zvaného GSSAPI. V protokolu SSH se tento mechanismus nazývá autentizace GSSAPI. Firemní uživatelé používající ověřování Kerberos (například prostřednictvím Centrify nebo Quest Authentication Services aka Vintela) mohou chtít využít této možnosti jednotného přihlášení. Ostatní uživatelé se toho nemusí obávat. Nastavení ověřování GSSAPI naleznete v sekci SSH/Auth. Všimněte si, že musíte rozbalit sekci Auth kliknutím na ikonu [+] , abyste viděli možnosti GSSAPI.

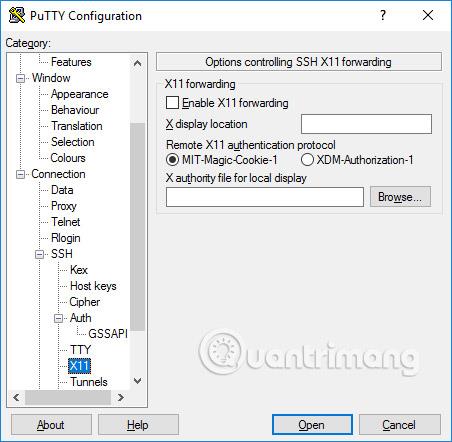

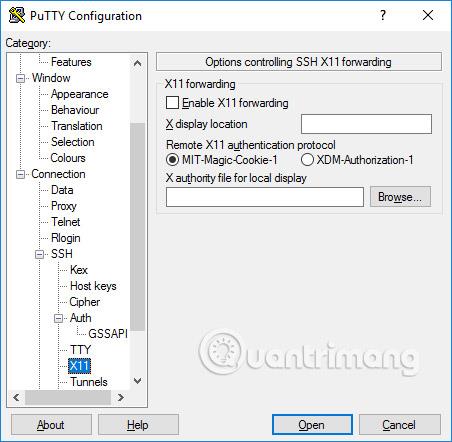

X11 možnosti přesměrování

X11 je protokol a systém pro spouštění grafických aplikací na Unixu a Linuxu . Podporuje spouštění grafických aplikací na dálku přes externí síť.

PuTTY neimplementuje X11 server (strana displeje), ale může pracovat s řadou dalších produktů, které implementují funkcionalitu X serveru ve Windows. Oblíbenou bezplatnou alternativou je XMing.

Chcete-li použít server X11, musíte vybrat možnost Enable X11 forwarding a zadat localhost:0.0 do pole X display location . O další nastavení se nemusíte starat.

Možnosti tunelování

Poslední kategorií možností konfigurace, kterou probereme, jsou tunely. Používají se ke konfiguraci tunelování SSH, známého také jako předávání portů SSH. Tento panel lze použít k definování přesměrování pro připojení. Přechody se ukládají do profilů.

Chcete-li přidat místní přenos (to znamená, že port TCP/IP na místním počítači je přesměrován na port na vzdáleném počítači nebo na počítač přístupný ze vzdáleného počítače), napište zdrojový port do pole Zdrojový port, počítač cíl a port (například www.dest.com:80) v poli Cíl a vyberte Místní. Klepněte na tlačítko Přidat.

Chcete-li přidat vzdálené předávání portů (tj. port TCP/IP na vzdáleném počítači, který je přesměrován na port na místním počítači nebo na počítač přístupný z místního počítače), zadejte zdrojový port . na cílovém počítači a Cíl je dostupný z místního počítače (vašeho počítače).

Normálně nemusíte kontrolovat místní porty , které přijímají připojení od jiných hostitelů nebo vzdálené porty. Pokud je však připojení k portu předáváno ze sítě místo z localhost (localhost), musíte tyto porty zkontrolovat. Existuje malé bezpečnostní riziko, ale obvykle to není problém v případě použití tunelování SSH . Měli byste však pochopit, že kdokoli, kdo se může připojit k příslušnému počítači, se může také připojit k portu pro předávání. V některých případech lze přesměrování portů použít k obejití firewallů.

Vidět víc: