Pokud jsou obrázky, dokumenty nebo soubory zašifrovány pomocí rozšíření Boot, znamená to, že váš počítač je infikován ransomwarem STOP (DJVU) .

Ransomware STOP (DJVU) zašifruje osobní dokumenty v počítači oběti a poté zobrazí zprávu s nabídkou dešifrování dat při platbě bitcoiny. Pokyny pro dekódování souboru jsou zobrazeny v souboru _readme.txt. Tento článek vás provede odstraněním ransomwaru a vytvořením souboru .boot.

Upozornění: Tato příručka vám pomůže odstranit ransomware, který vytváří soubor .boot, ale nepomůže soubor obnovit. Pro obnovu dat můžete vyzkoušet ShadowExplorer nebo bezplatný software pro obnovu souborů.

Pokyny pro odstranění ransomwaru, který vytváří soubor .boot

1. Ransomware vytvoří soubor .boot, jak se dostane do vašeho počítače?

Ransomware vytváří bootovatelné koncové soubory, které jsou distribuovány prostřednictvím e-mailu obsahujících přílohy infikované ransomwarem nebo zadávané využitím zranitelností v operačním systému a nainstalovaném softwaru.

Kyberzločinci spamují e-maily s falešnými informacemi v záhlaví, čímž vás klamou, abyste věřili, že e-maily jsou od přepravních společností, jako je DHL nebo FedEx. E-mail vás upozorní, že máte objednávku, ale z nějakého důvodu vám ji nelze odeslat. Nebo někdy e-mail s potvrzením objednávky, kterou jste provedli. Ať tak či onak, lidé jsou zvědaví a otevřou přílohu (nebo kliknou na odkaz vložený v e-mailu). V důsledku toho je váš počítač infikován ransomwarem, který vytváří soubor .boot.

Ransomware, který vytváří soubory .boot, může také zaútočit nabouráním portů RDP (Remote Desktop Services). Útočníci skenují systémy se systémem RDP (port TCP 3389) a poté provádějí útok hrubou silou na systémové heslo

2. Co je ransomware, který vytváří soubor .boot?

Rodina ransomwaru : STOP (DJVU) ransomware

Rozšíření : Bota

Soubor výkupného : _readme.txt

Výkupné : Od 490 USD do 980 USD (v bitcoinech)

Kontakt : [email protected], [email protected] nebo @datarestore na Telegramu

Ransomware vytvoří soubor .boot, který omezí přístup k datům šifrováním souboru. Poté se snaží oběť vydírat tím, že požaduje výkupné v kryptoměně Bitcoin, aby znovu získal přístup k datům. Tento typ ransomwaru cílí na všechny verze Windows včetně Windows 7, Windows 8 a Windows 10. Při první instalaci do počítače tento ransomware vytvoří náhodně pojmenovaný spustitelný soubor ve složce %AppData% nebo %LocalAppData%. Tento spustitelný soubor se spustí a začne skenovat všechna písmena jednotek v počítači, aby nalezl zašifrované datové soubory.

Ransomware vytvoří soubor .boot, který vyhledává soubory se specifickými příponami souborů k šifrování. Soubory, které šifruje, jsou často důležité dokumenty a soubory, jako jsou .doc, .docx, .xls, .pdf atd. Když tyto soubory najde, změní příponu souboru na Boot, takže jej již nelze otevřít.

Níže je uveden seznam přípon souborů, na které se tento typ ransomwaru zaměřuje:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf , .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, . hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x , .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, . rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, peněženka, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf , .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, . jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm , .odp, .ods, .odt

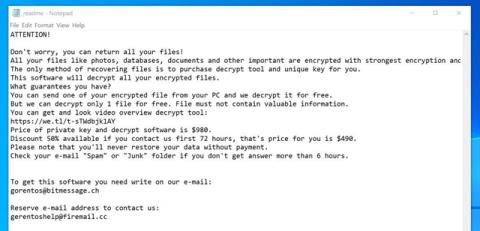

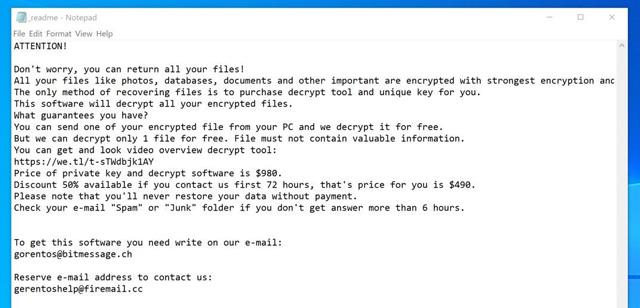

Když je soubor zašifrován pomocí přípony Boot, tento ransomware vytvoří soubor _readme.txt, který vysvětluje, jak soubor získat zpět, a požaduje výkupné v každé složce, kde byl soubor zašifrován, a na ploše Windows. Tyto soubory jsou umístěny v každé složce se zašifrovanými soubory a obsahují informace o tom, jak kontaktovat kybernetické zločince, aby soubory získali zpět.

Po dokončení skenování počítače odstraní také všechny stínové kopie svazku na infikovaném počítači, takže jej nelze použít k obnovení zašifrovaných souborů.

3. Je váš počítač napaden ransomwarem, který vytváří soubor .boot?

Když je počítač napaden tímto ransomwarem, prohledá všechna písmena jednotek, aby našel cílový typ souboru, zašifruje je a poté přidá příponu Boot. Když jsou tyto soubory zašifrované, nebudete je moci otevřít běžnými programy. Když tento ransomware dokončí šifrování souborů oběti, zobrazí také soubor obsahující pokyny, jak kontaktovat kybernetické zločince ([email protected] nebo [email protected]).

Zde je zpráva s žádostí o výkupné v souboru _readme.txt:

4. Je možné dešifrovat soubory zašifrované ransomwarem, který vytváří soubory .boot?

Bohužel odpověď zní ne. Soubory zašifrované ransomwarem, který vytváří soubory .boot, nelze obnovit, protože k odemknutí zašifrovaných souborů je potřeba soukromý klíč, který mají pouze kyberzločinci.

Neplaťte za obnovení souborů. I když za ně zaplatíte, neexistuje žádná záruka, že znovu získáte přístup k souboru.

5. Jak odstranit ransomware, který vytváří příponu souboru .boot

Upozornění: Je důležité si uvědomit, že touto metodou můžete ztratit soubory. Malwarebytes a HitmanPro dokážou tento ransomware detekovat a odstranit, ale tyto programy nemohou obnovit dokumenty, fotografie nebo soubory. Proto musíte před provedením tohoto procesu zvážit.

Pomocí Malwarebytes odstraňte ransomware, který vytváří soubory .boot

Malwarebytes je jedním z nejpopulárnějších a nejpoužívanějších antimalwarových programů pro Windows. Může zničit mnoho typů malwaru, které může jiný software minout.

Informace o použití tohoto softwaru proti malwaru naleznete v článku Efektivní antivirus se softwarem Malwarebytes Premium .

Pomocí HitmanPro vyhledávejte malware a nežádoucí programy

HitmanPro je skener, který implementuje unikátní cloudový přístup ke skenování malwaru. HitmanPro kontroluje chování aktivních souborů a také souborů v místech, kde se malware často nachází, aby prováděl podezřelé aktivity. Pokud je nalezen neznámý podezřelý soubor, HitmanPro jej odešle do cloudu ke kontrole dvěma nejlepšími antivirovými nástroji současnosti, Bitdefender a Kaspersky.

HitmanPro je sice shareware, stojí 24,95 $ na rok s jedním počítačem, ale má prakticky neomezené skenování. Omezeno pouze v případě, že potřebujete odstranit nebo umístit do karantény malware detekovaný HitmanPro v systému a poté můžete jednou za 30 dní aktivovat zkušební verzi pro vyčištění.

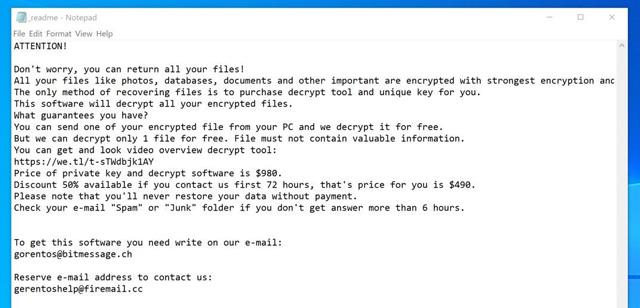

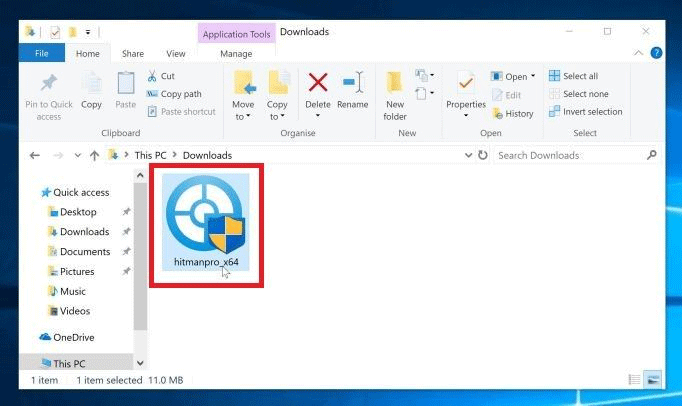

Krok 1. Stáhněte si HitmanPro

Krok 2. Nainstalujte HitmanPro

Po stažení dvakrát klikněte na „hitmanpro.exe“ (pro Windows 32-bit) nebo „hitmanpro_x64.exe“ (pro Windows 64-bit) a nainstalujte program do vašeho počítače. Za normálních okolností bude stažený soubor uložen do složky Stažené soubory.

Pokud se zobrazí zpráva UAC , klikněte na Ano .

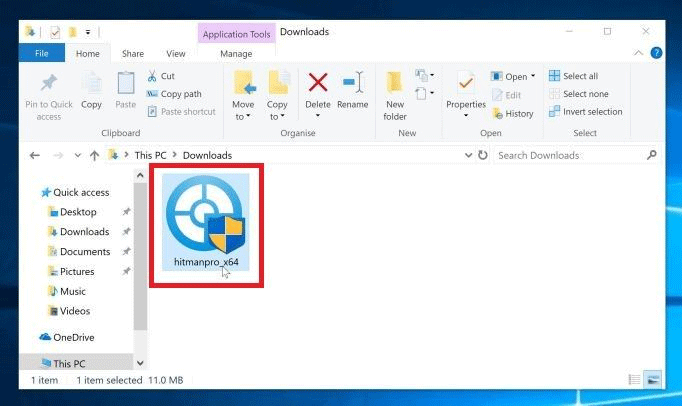

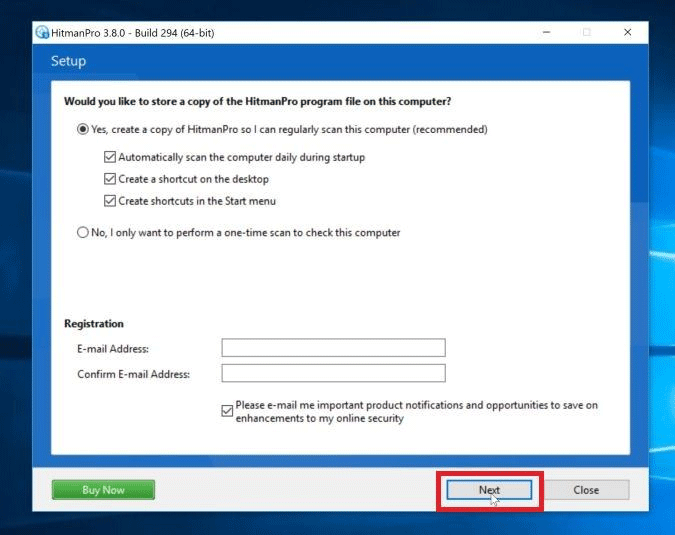

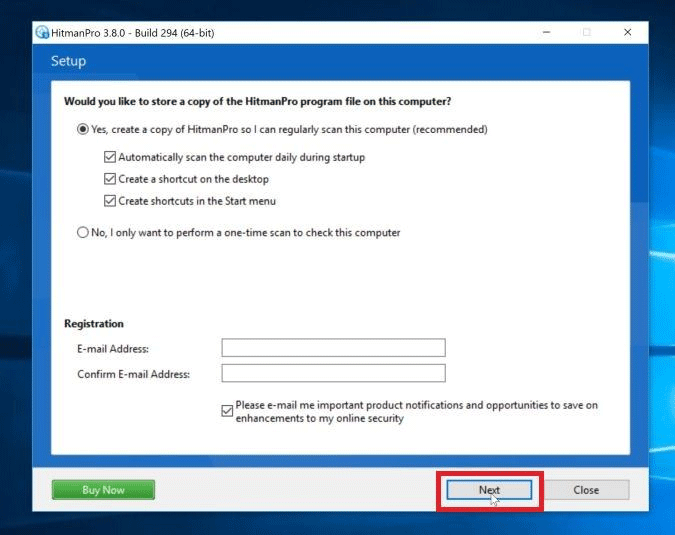

Krok 3. Postupujte podle pokynů na obrazovce

Po spuštění HitmanPro se zobrazí úvodní obrazovka, jak je uvedeno níže. Klepnutím na tlačítko Další proveďte kontrolu systému.

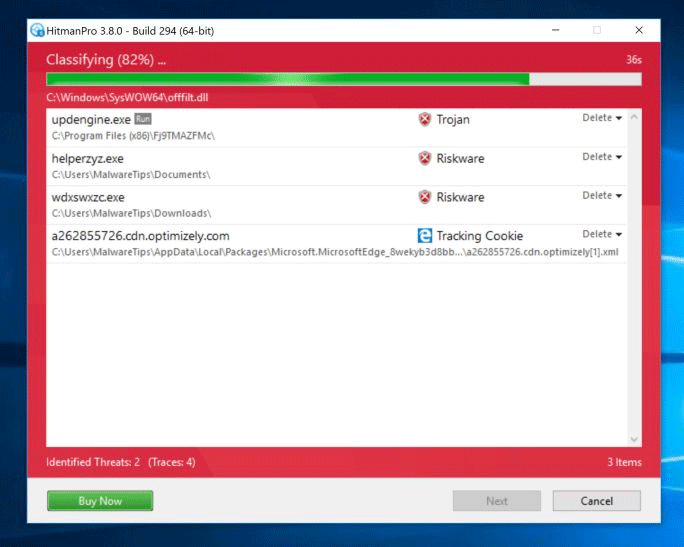

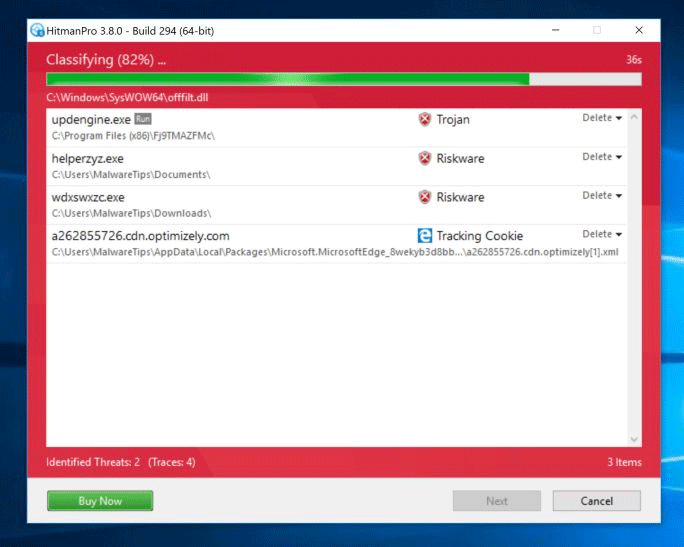

Krok 4. Počkejte na dokončení procesu skenování

HitmanPro začne skenovat váš počítač na přítomnost škodlivých programů. Tento proces může trvat několik minut.

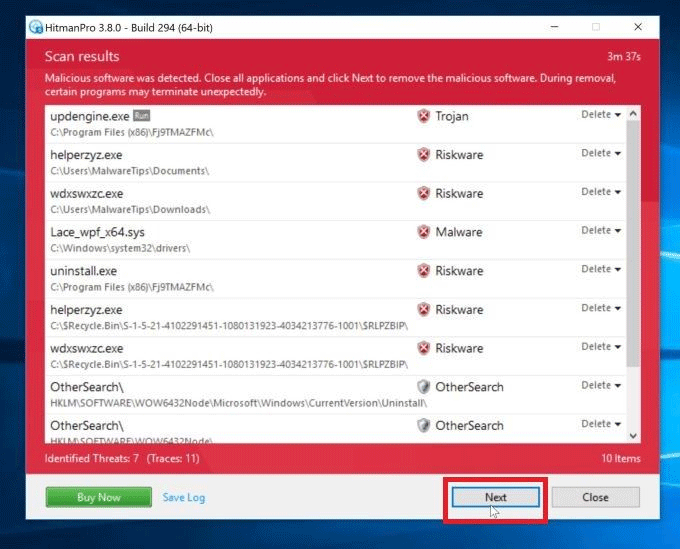

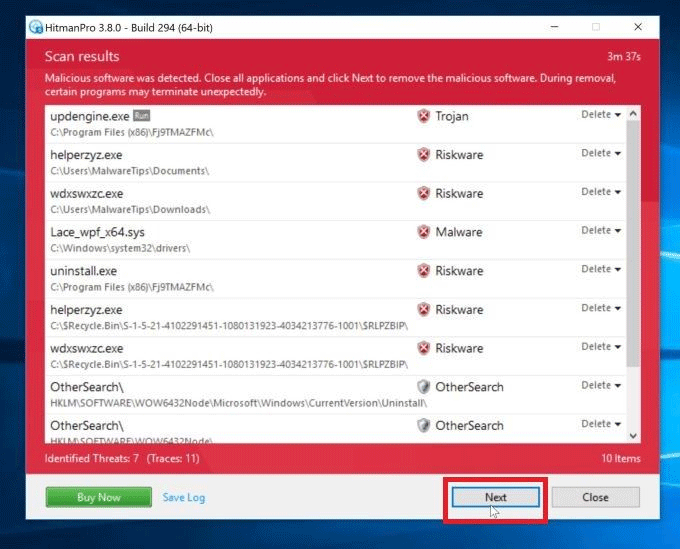

Krok 5 . Klepněte na tlačítko Další

Když HitmanPro dokončí skenování, zobrazí seznam veškerého nalezeného malwaru. Klepnutím na tlačítko Další odeberte škodlivý program.

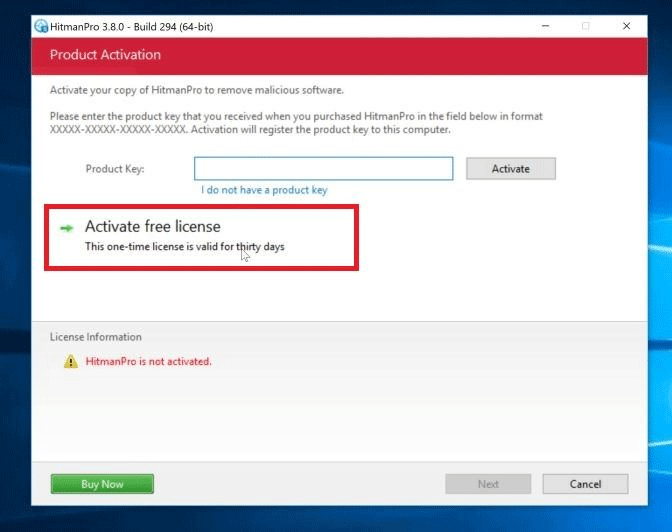

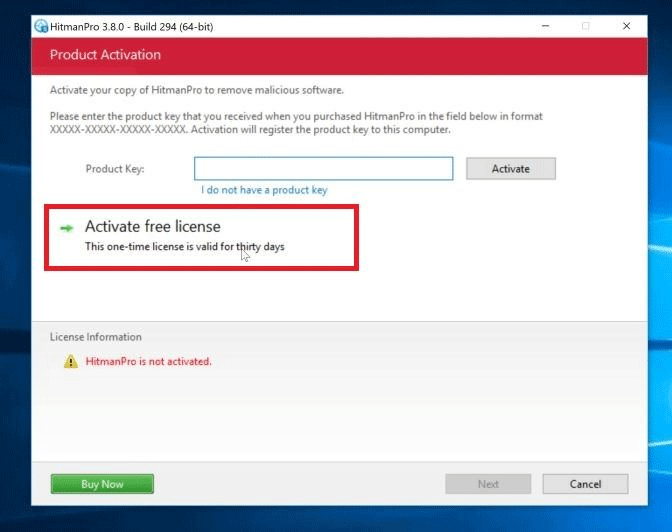

Krok 6 . Klikněte na Aktivovat bezplatnou licenci

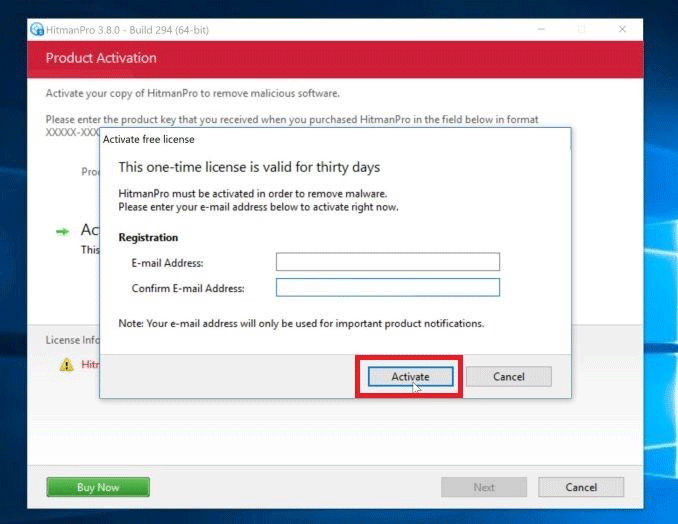

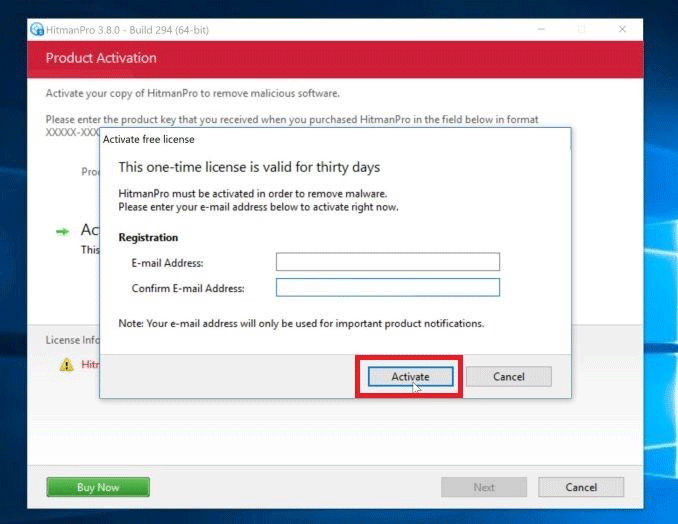

Kliknutím na tlačítko Aktivovat bezplatnou licenci spustíte 30denní bezplatnou zkušební verzi a odstraníte škodlivé soubory z počítače.

Jakmile je proces dokončen, můžete HitmanPro zavřít a pokračovat ve zbytku tutoriálu.

Obnovte soubory zašifrované ransomwarem, který vytváří soubory .boot pomocí softwaru pro obnovu

V některých případech je možné obnovit předchozí verzi zašifrovaného souboru pomocí nástroje Boot Restore nebo jiného softwaru pro obnovu, který často obsahuje stínovou kopii souboru.

Níže je uveden nástroj k dešifrování souborů zašifrovaných pomocí STOP ransomwaru, který vytvořili odborníci na bezpečnostním fóru Bleeping Computer. Můžete jej vyzkoušet a zjistit, zda můžete získat svá data zpět. Pokud to nefunguje, zkuste další řešení níže.

https://download.bleepingcomputer.com/demonslay335/STOPDecrypter.zip

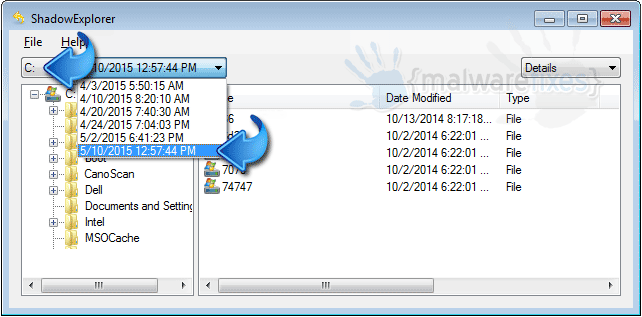

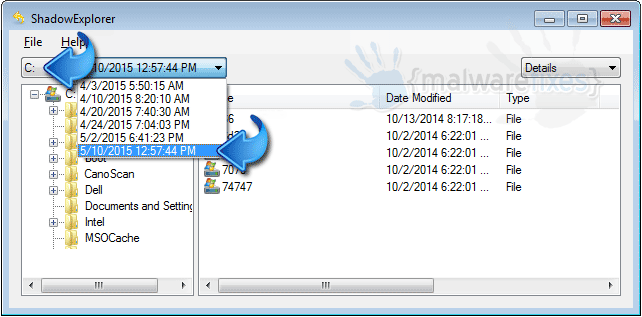

Možnost 1: Obnovte soubory zašifrované pomocí ransomwaru a vytvořte příponu souboru .boot pomocí aplikace ShadowExplorer

Ransomware, který vytvoří příponu souboru .boot, se pokusí odstranit všechny stínové kopie při prvním spuštění jakéhokoli spustitelného souboru v počítači poté, co byl infikován ransomwarem. Naštěstí ransomware nemůže odstranit všechny stínové kopie, takže byste se měli pokusit obnovit soubory pomocí této metody.

Krok 1 . Stáhněte si ShadowExplorer pomocí níže uvedeného odkazu.

Krok 2. Nainstalujte program s výchozím nastavením.

Krok 3. Po instalaci se program spustí automaticky. Pokud ne, dvakrát klikněte na ikonu ShadowExplorer.

Krok 4 . Můžete vidět rozevírací seznam v horní části panelu. Vyberte nejnovější jednotku a stínovou kopii, kterou chcete obnovit, než budete infikováni ransomwarem, který vytváří příponu souboru .boot.

Krok 5 . Klikněte pravým tlačítkem na jednotku , složku nebo soubor, které chcete obnovit, a klikněte na Exportovat…

Krok 6 . Nakonec vás ShadowExplorer upozorní, kam chcete uložit kopii obnoveného souboru.

Možnost 2: Obnovte zašifrované soubory s rozšířením Boot pomocí softwaru pro obnovu souborů

Když jsou soubory zašifrovány, tento ransomware nejprve vytvoří jejich kopii, zašifruje kopii a poté smaže originál. Proto existuje malá šance, že můžete použít software pro obnovu souborů k obnovení smazaných souborů, jako je Recuva, EaseUS Data Recovery Wizard Free, R-Studio.

Možnost 3: Použijte nástroj Předchozí verze systému Windows

Windows Vista a Windows 7 mají funkci nazvanou Předchozí verze . Tento nástroj však lze použít pouze v případě, že byl bod obnovení vytvořen předtím, než infekce ransomware vytvořila příponu souboru .boot. Chcete-li použít tento nástroj a obnovit soubory infikované ransomwarem, postupujte takto:

Krok 1 . Otevřete Tento počítač nebo Průzkumník Windows .

Krok 2. Klepněte pravým tlačítkem myši na soubory nebo složky infikované ransomwarem. V rozevíracím seznamu klikněte na Obnovit předchozí verze .

Krok 3 Otevře se nové okno se všemi zálohami souborů a složek, které chcete obnovit. Vyberte příslušný soubor a klikněte na Otevřít , Kopírovat nebo Obnovit . Obnovte vybrané soubory přepsáním existujících zašifrovaných souborů v počítači.

6. Jak zabránit napadení počítače ransomwarem, který vytváří příponu souboru .boot

Abyste zabránili tomu, aby váš počítač ransomware vytvořil příponu souboru .boot, musíte si do počítače nainstalovat antivirový program a osobní dokumenty vždy zálohovat. Můžete také použít program s názvem HitmanPro.Alert, abyste zabránili spuštění malwaru pro šifrování souborů v systému.

Přeji vám úspěch!