Kybernetická bezpečnost je akt ochrany počítačů, serverů, mobilních zařízení, elektronických systémů, sítí a dat před škodlivými útoky. Kybernetická bezpečnost je také známá jako zajištění bezpečnosti technologií nebo elektronických informací. Tato fráze se vztahuje na vše od podnikání po výpočetní techniku a lze ji rozdělit do mnoha běžných kategorií.

- Network Security je termín, který popisuje ochranu počítačových sítí před vetřelci, ať už cílenými útoky nebo rušivým malwarem.

- Zabezpečení aplikací se zaměřuje na ochranu softwaru nebo zařízení před vnějšími hrozbami. Aplikace s nízkým zabezpečením zvyšuje riziko kompromitace dat. Zajištění bezpečnosti aplikace by mělo být implementováno již od prvních kroků.

- Zabezpečení informací chrání bezpečnost a soukromí dat, včetně ukládání a konverze.

- Provozní zabezpečení zahrnuje procesy a rozhodnutí o zpracování pro řešení a ochranu datových aktiv. Přístupová práva uživatele k síti, způsoby určování, kde a jak jsou data uložena nebo sdílena v rámci této zóny oprávnění.

- Obnova po havárii a kontinuita podnikání je definice toho, jak podniky reagují na kybernetický bezpečnostní incident nebo jakoukoli událost, která má za následek ztrátu dat nebo nemožnost provozu. Zásady obnovy po havárii pomáhají podnikům obnovit zdroje informací a operace a vrátit se do stejné pracovní trajektorie jako před incidentem. Kontinuita podnikání je plán, který musí podnik vytvořit, když se snaží fungovat bez určitých zdrojů.

- Vzdělávání koncových uživatelů se zabývá nejnepředvídatelnějším prvkem kybernetické bezpečnosti: lidmi. Každý může náhodně zavést virus do počítačového systému jednoduše tím, že nedodrží bezpečnostní opatření. Ukázat uživatelům, jak odstranit e-maily, které obsahují podezřelé přílohy , nebo nevkládat USB disky neznámého původu, je jednou z mnoha důležitých lekcí, které pomáhají zajistit kybernetickou bezpečnost pro všechny organizace i jednotlivce.

Rozsah hrozeb kybernetické bezpečnosti

Globální hrozby v oblasti kybernetické bezpečnosti stále rychle rostou s každým rokem více úniků dat. Zpráva společnosti RiskBased Security ukazuje, že za prvních 9 měsíců roku 2019 bylo zaznamenáno 7,9 miliardy zaznamenaných úniků dat. Toto číslo je více než dvojnásobné (112 %) ve srovnání se stejným obdobím roku 2018.

Zdravotnictví, maloobchod a veřejné subjekty jsou sektory, které jsou nejvíce vystaveny narušení, přičemž většina sofistikovaných zločinců na tyto sektory útočí. Důvodem, proč přitahují zločince, je to, že finanční a lékařská data lze snadno shromažďovat online pro účely špionáže nebo útoků na zákazníky.

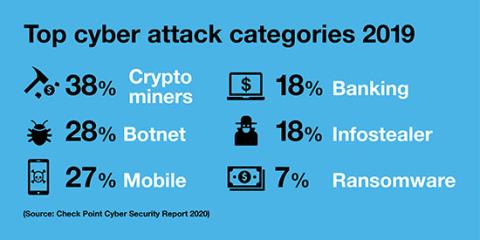

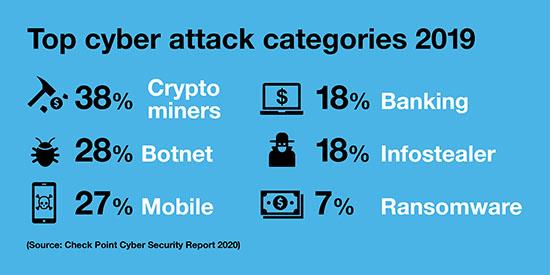

Nejlepší kybernetické cíle v roce 2019 (virtuální měna, botnet, mobil, bankovnictví, informace, výkupné)

Vzhledem k tomu, že rozsah hrozeb kybernetické bezpečnosti narůstá, International Data Corporation předpovídá, že do roku 2022 bude celý svět čelit obrovskému množství peněz na vyřešení porušení pravidel. : 133,7 miliardy amerických dolarů. Vlády po celém světě se snaží pomoci podnikům vytvořit nejúčinnější systém kybernetické bezpečnosti.

Kybernetické bezpečnostní hrozby

Kybernetické bezpečnostní hrozby pocházejí ze tří hlavních složek:

- Kyberkriminalita : zahrnuje jednotlivce nebo skupiny zločinců, kteří mají finanční cíl nebo chtějí zničit systém (někdy obojí).

- Kybernetický útok : často souvisí s politickými motivy.

- Kyberterorismus : cílem je často poškodit elektronické systémy a způsobit paniku a strach.

Níže jsou uvedeny metody, které mohou ohrozit zabezpečení sítě:

Malware – Škodlivý software

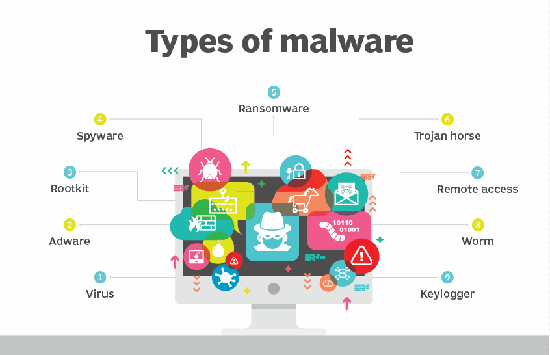

Malware je jednou z nejčastějších hrozeb. Jedná se o software vytvořený kybernetickými zločinci k zablokování nebo zničení počítače uživatele. Malware je často distribuován jako přílohy e-mailů nebo „bezpečně vypadající“ software. Malware používají zločinci pro peněžní nebo politické motivy, jejichž cílem je vytvářet kybernetické útoky.

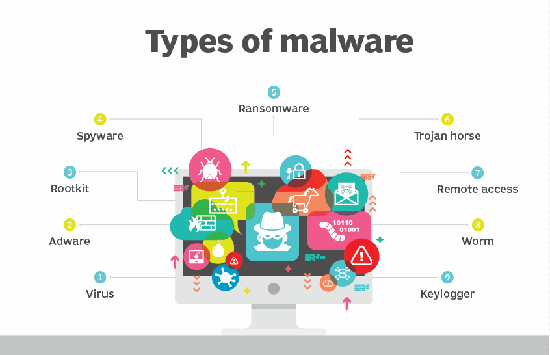

Typy malwaru

Některé různé typy malwaru zahrnují:

- Virus : Samoreplikující se program, který se připojuje k čistým souborům a šíří se do celého počítačového systému, což způsobuje, že soubory obsahují škodlivý kód.

- Trojské koně : Typ malwaru maskovaného jako bezpečný software. Kybernetičtí zločinci oklamou uživatele, aby do svých systémů vložili trojské koně a následně zničili a shromáždili data.

- Spyware : Program, který tajně zaznamenává počítačové aktivity uživatele. Kyberzločinci mohou tyto informace využít k vpravení virů nebo trojských koní do počítačů.

- Ransomware : Jedná se o software, který uzamkne soubory nebo data uživatelů a vyžaduje, aby zaplatili výkupné, aby jej odemkli.

- Adware : Adware používaný k distribuci malwaru.

- Botnety : Sítě počítačů infikovaných malwarem, které hackeři používají k provozu online bez povolení uživatele.

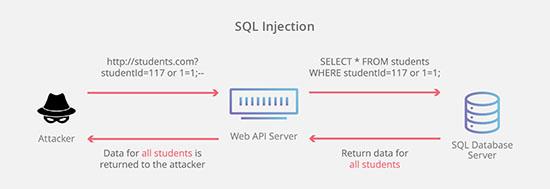

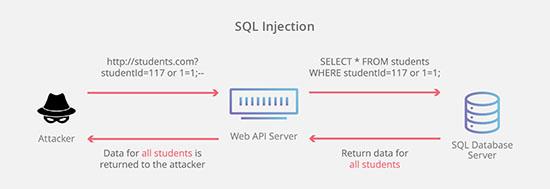

SQL Injection

SQL Injection umožňuje útočníkům kontrolovat a krást data z databáze. Hackeři zneužívají zranitelnosti na základě dat aplikací a vkládají do systému škodlivý kód prostřednictvím příkazů SQL. Mohou se tak dostat k citlivým informacím obsaženým v databázi.

Útok na databázi

Spoofingový útok

Phishingový útok je metoda, při které zločinci odesílají falešné e-maily od renomovaných společností, které žádají zákazníky o poskytnutí citlivých informací. Phishingové útoky se často používají k oklamání údajů o bankovních kartách nebo jiných osobních údajů.

Spoofingový útok

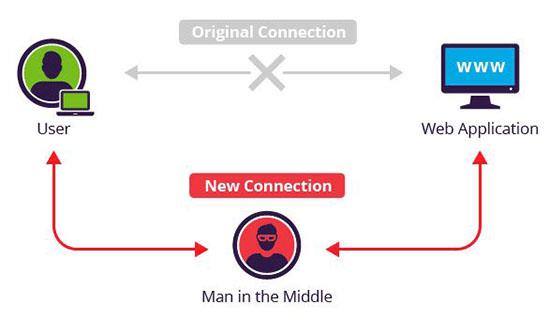

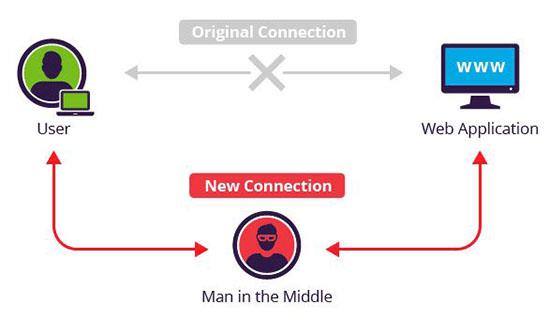

Útok mezi tím

Útoky typu Man-in-the-middle jsou trestné činy, které brání komunikaci mezi dvěma jednotlivci za účelem krádeže dat. Například v nezabezpečené WiFi síti může útočník ukrást data při přenosu mezi dvěma zařízeními v této síti.

Útok mezi tím

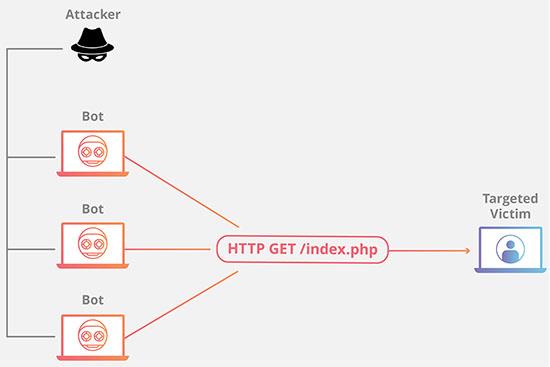

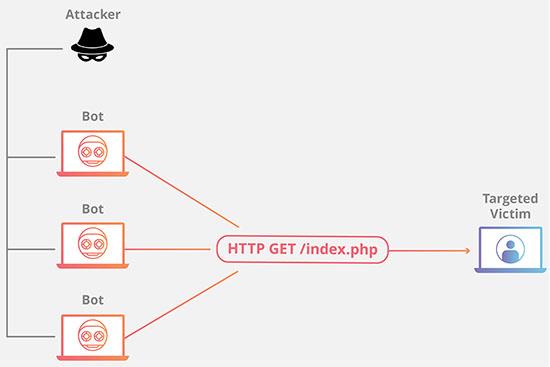

Útok odepření služby

Útoky typu Denial of service zabraňují počítačovému systému plnit legitimní požadavky tím, že zahlcují sítě a servery provozem. Díky tomu je systém nepoužitelný, což organizaci brání v provádění kritických funkcí.

Útok odepření služby

Chraňte koncové uživatele

Ochrana koncových uživatelů neboli zabezpečení koncových bodů je důležitým aspektem kybernetické bezpečnosti. Ke kybernetické hrozbě totiž může dojít pouze v případě, že si jednotlivec (koncový uživatel) omylem stáhne malware nebo jiné formy škodlivého kódu do svého zařízení.

Jak tedy metody kybernetické bezpečnosti chrání uživatele a systémy? Za prvé, kybernetická bezpečnost se při šifrování e-mailů, souborů a dalších důležitých dat spoléhá na šifrovací protokoly. Nejenže chrání informace během přenosu, ale také zabraňuje jejich ztrátě nebo odcizení.

Software na ochranu zabezpečení obvykle funguje efektivně

Software na ochranu uživatelů navíc pravidelně kontroluje počítače na výskyt škodlivého kódu, izoluje tyto kódy a odstraňuje je ze systému. Tyto programy také dokážou identifikovat a odstranit škodlivý kód skrytý v hlavním spouštěcím záznamu ( MBR ) a jsou navrženy tak, aby zašifrovaly nebo odstranily data z pevného disku počítače.

Elektronické bezpečnostní protokoly se zaměřují na detekci aktivního malwaru. Analyzují chování a spontánnost programu a manipulují s ním proti virům nebo trojským koním a při každém útoku je deformují. Bezpečnostní software může také omezit potenciálně škodlivé programy tím, že je vytlačí do virtuální bubliny oddělené od sítě uživatele, aby bylo možné rychleji analyzovat chování a detekovat škodlivý kód).

A nejen to, bezpečnostní programy také vyvíjejí nové profesionální síťové bezpečnostní bariéry, které pomáhají identifikovat nové hrozby a vytvářet další způsoby, jak s nimi bojovat. Aby byl síťový systém co nejbezpečnější, musí být uživatelé vyškoleni, jak je používat. Ještě důležitější je, že pravidelná aktualizace nových verzí aplikací je způsob, jakým se uživatelé chrání před nejnovějšími hrozbami kybernetické bezpečnosti.

Metody, jak se chránit před kybernetickými útoky

Firmy i jednotlivci by měli vědět, jak se chránit před hrozbami z virtuálního světa. Níže je uvedena sbírka nejúčinnějších metod:

- Pravidelně aktualizujte aplikace a operační systémy : to vám pomůže vyhnout se nejnovějším bezpečnostním chybám.

- Používejte antivirový software : toto bezpečnostní řešení vám pomůže rychle detekovat a zničit hrozby. Nezapomeňte však pravidelně aktualizovat novou verzi, abyste byli vždy chráněni na nejvyšší úrovni.

- Používejte silná hesla : ujistěte se, že vaše heslo nelze snadno uhodnout.

- Neotevírejte e-maily z neznámých zdrojů : toto je nejjednodušší způsob, jak malware proniknout do vašeho počítače.

- Neklikejte na žádné odkazy z e-mailů nebo webových stránek neznámého původu : důvody jsou stejné jako výše.

- Vyhněte se používání nezabezpečené WiFi na veřejných místech : nezabezpečená síť je velmi zranitelná vůči útokům typu man-in-the-middle.