Počítačový červ je typ malwarového programu, jehož primární funkcí je infikovat ostatní počítače a přitom zůstat aktivní na infikovaných systémech.

Počítačový červ je sebereplikující se malware, který se šíří do neinfikovaných počítačů. Červi často používají automatizované a pro uživatele neviditelné části operačního systému. Červi jsou obvykle zaznamenáni pouze tehdy, když jejich nekontrolovaná replikace spotřebovává systémové prostředky a zpomaluje nebo zastavuje jiné úlohy.

Jak se šíří počítačoví červi?

Počítačoví červi se šíří bez zásahu uživatele. Stačí, aby se počítačový červ na infikovaném systému aktivoval. Než byly sítě široce používány, byli počítačoví červi šířeni prostřednictvím infikovaných paměťových médií, jako jsou diskety, které by po připojení k systému infikovaly další připojená paměťová zařízení. USB zůstává oblíbeným vektorem počítačových červů.

Počítačoví červi se replikují, aby se rozšířili do neinfikovaných počítačů

Jak fungují počítačoví červi

Počítačoví červi se při šíření často spoléhají na aktivity a zranitelnosti síťových protokolů. Například ransomwarový červ WannaCry zneužil zranitelnost v první verzi protokolu sdílení prostředků Server Message Block (SMBv1) implementovaném v operačním systému Windows. Jakmile je malware WannaCry aktivní na nově infikovaném počítači, začne online vyhledávat nové potenciální oběti: Systémy, které reagují na požadavky SMBv1 vznesené červem. Červi se mohou tímto způsobem dále šířit v rámci organizace. Když je infikováno přinášení vlastního zařízení (BYOD), červ se může rozšířit do dalších sítí, což hackerům umožní větší přístup.

E-mailoví červi fungují tak, že generují a odesílají odchozí poštu na všechny adresy v seznamu kontaktů uživatele. Zprávy obsahují škodlivý spustitelný soubor, který infikuje nový systém, když jej příjemce otevře. Úspěšní e-mailoví červi často zahrnují metody sociálního inženýrství , které uživatele vyzývají k otevírání příloh.

Stuxnet, jeden z nejznámějších počítačových červů k dnešnímu dni, obsahuje červovou komponentu, která šíří malware sdílením infikovaných USB zařízení, stejně jako malware, který se zaměřuje na kontrolu systémů a sběr dat (SCADA), je široce používán v průmyslových prostředích, včetně elektráren, vodáren, čistíren odpadních vod a mnoha dalších. Čistě počítačoví červi se šíří z infikovaných systémů do neinfikovaných systémů, takže je obtížné minimalizovat možnost poškození těmito počítačovými červy.

Infikovaný systém se může stát nedostupným nebo nespolehlivým kvůli šíření červa, zatímco o počítačových červech je také známo, že narušují sítě přesycením síťových spojení škodlivým provozem.

Typy počítačových červů

Existuje několik typů škodlivých počítačových červů:

Počítačový virus nebo hybrid červa je část malwaru, který se šíří jako červ, ale také upravuje programový kód jako virus – nebo nese nějaký typ škodlivého nákladu, jako je virus, ransomware nebo nějaký jiný typ malwaru.

Worm bots lze použít k infikování počítačů a proměnit je v zombie nebo roboty se záměrem použít je v koordinovaných útocích prostřednictvím botnetů .

Červ IM se šíří prostřednictvím služeb rychlého zasílání zpráv a využívá přístup k seznamům kontaktů na počítačích obětí.

E-mailoví červi jsou často distribuováni jako škodlivé spustitelné soubory připojené k tomu, co vypadá jako běžné e-mailové zprávy.

Worm sdílení souborů : I když se streamování stává dominantní metodou, mnoho lidí stále dává přednost získávání hudby, filmů a televizních pořadů prostřednictvím sítí pro sdílení souborů peer-to-peer. Protože tyto sítě pro sdílení souborů fungují v oblasti, kde není respektována zákonnost, jsou z velké části neregulované, a proto je pro hackery snadné vkládat červy do souborů s vysokou poptávkou po stahování. Když si stáhnete infikované soubory, červ se zkopíruje do vašeho počítače a bude pokračovat ve své práci. Buďte opatrní, až se příště budete chtít vyhnout placení za tento horký nový film nebo album.

Konečně existuje typ počítačového červa navrženého k šíření napříč sítěmi za účelem poskytování záplat pro známá bezpečnostní zranitelnost. Přestože byl tento typ červa popsán a diskutován v akademických kruzích, skutečné příklady dosud nebyly nalezeny, s největší pravděpodobností kvůli jeho potenciálu způsobit nechtěné poškození neočekávaně reagujících systémů. S takovým softwarem je možnost eliminace zranitelností větší . V každém případě použití jakéhokoli softwaru, který změní systém bez svolení vlastníka systému, vystaví vydavatele různým trestním a občanskoprávním obviněním.

Co dokážou počítačoví červi?

Když se červi poprvé objeví, nemají jiný cíl, než se rozmnožit v co nejširším měřítku. Hackeři původně vytvořili tyto červy pro vlastní zábavu, aby předvedli své dovednosti nebo aby demonstrovali zranitelnosti a slabiny současných operačních systémů.

Tito "čistí červi" často způsobí poškození nebo narušení - vedlejší účinky zamýšlených procesů - i když sami nejsou navrženi, aby tyto věci dělali. Červi nároční na zdroje mohou zpomalit nebo dokonce havarovat hostitelský počítač tím, že spotřebovávají příliš mnoho výpočetního výkonu, zatímco jiní červi ucpávají sítě tím, že při svém šíření posunují požadavky na šířku pásma na extrémní úrovně.

Naneštěstí si hackeři brzy uvědomili, že červy lze použít jako další mechanismy šíření malwaru. V těchto případech se dodatečný kód vygenerovaný červem nazývá jeho „užitná zátěž“. Běžnou strategií je vybavit červy užitečným zatížením, které otevírá „zadní vrátka“ na infikovaných počítačích, což umožňuje kyberzločincům vrátit se později a převzít kontrolu nad systémem. Další užitečné zatížení může shromažďovat citlivá osobní data, instalovat ransomware nebo proměnit cílové počítače v „zombie“ pro použití při útocích botnetů.

Historie počítačových červů

Některé z nejničivějších druhů malwaru jsou počítačoví červi. Podívejme se na některé příklady nejznámějších počítačových červů:

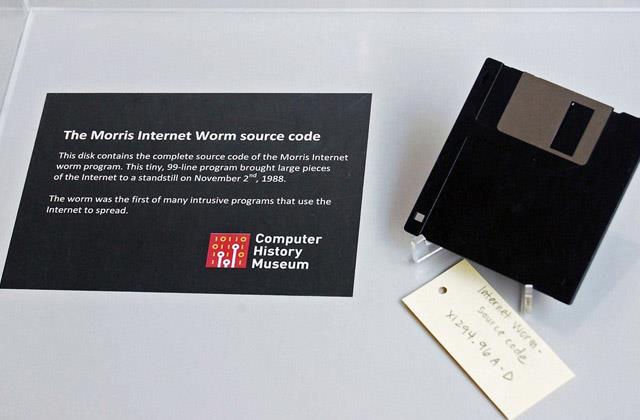

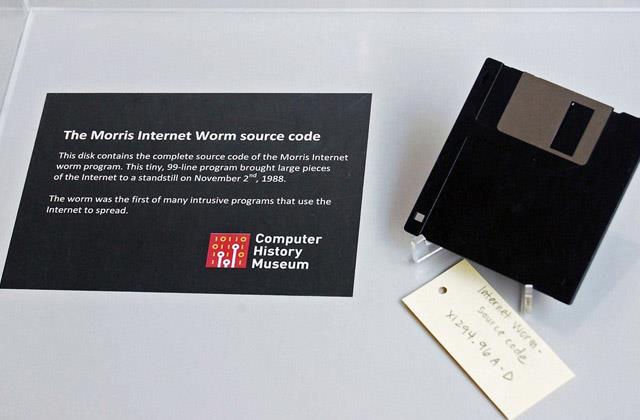

Červ Morris

Worm Morris způsobil mimořádně vážné následky, i když výchozí bod nebyl se špatnými úmysly

Postgraduální student Robert Tappan Morris zahájil éru počítačových červů spuštěním svého výtvoru 2. listopadu 1988. Morris neměl v úmyslu, aby jeho červ způsobil skutečnou škodu. Vzhledem ke způsobu napsání kódu však tento červ dokázal mnohokrát infikovat mnoho serverů.

Morrisova vážná nedbalost vedla k sérii výpadků počítačů, takže značná část internetu v té době byla nepoužitelná, dokud nebyl červ z infikovaných strojů odstraněn. Následky škod způsobených tímto červem se odhadují na stovky tisíc až miliony dolarů. Morris se také stal první osobou, která byla odsouzena podle zákona Spojených států o počítačových podvodech a zneužívání z roku 1986.

MILUJI TĚ

Červ ILOVEYOU se objevil na Filipínách na začátku roku 2000, poté se rychle rozšířil po celém světě a způsobil vážné následky.

Červ ILOVEYOU, pojmenovaný po e-mailové zprávě, kterou rozšířil, se objevil na Filipínách na začátku roku 2000, než se rychle rozšířil po celém světě. Na rozdíl od červa Morris je ILOVEYOU škodlivý červ určený k náhodnému přepisování souborů v počítači oběti.

Po sabotování serveru odeslal ILOVEYOU své kopie prostřednictvím aplikace Microsoft Outlook všem kontaktům v adresáři Windows oběti. Nakonec ILOVEYOU způsobil miliardy dolarů po celém světě, což z něj dělá jednoho z nejznámějších počítačových červů, jaké kdy byly viděny.

SQL Slammers

SQL Slammers

SQL Slammer z roku 2003 byl brutální internetový červ, který se šířil rychlostí blesku a během pouhých 10 minut nakazil asi 75 000 obětí. SQL Slammer se odpoutal od e-mailové taktiky ILOVEYOU a rozšířil se prostřednictvím cílení na zranitelnost v Microsoft SQL Server pro Windows 2000.

SQL Slammer náhodně vygeneroval IP adresy a poté odeslal své kopie do počítačů na těchto adresách. Pokud se na přijímajícím počítači stane, že běží neopravená verze SQL Serveru, která má stále slabé stránky zabezpečení, SQL Slammer zasáhne přímo a začne pracovat. Proměňuje infikované počítače v botnety, které se pak používají ke spuštění několika DDoS útoků.

Přestože je příslušná bezpečnostní záplata k dispozici od roku 2002, ještě předtím, než se poprvé objevila děsivá vlna útoků, SQL Slammer zaznamenal v letech 2016 a 2017 oživení.

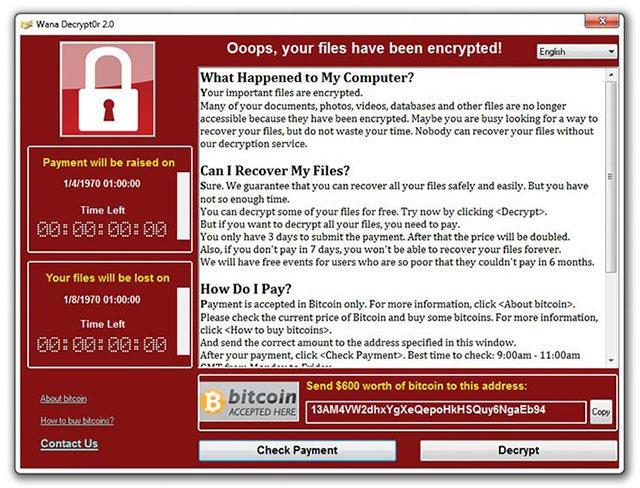

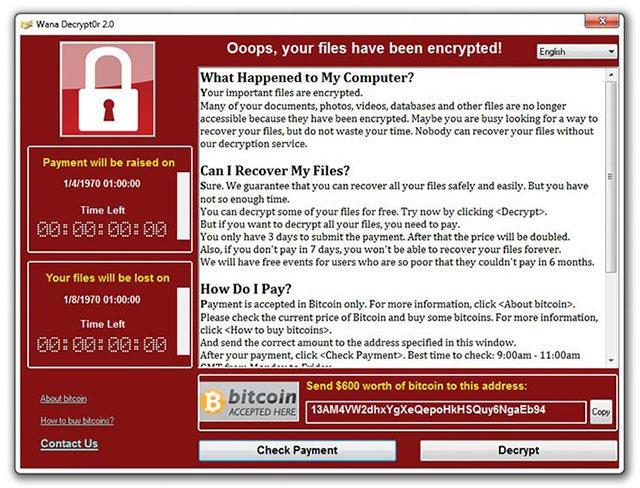

WannaCry

WannaCry

WannaCry je novější ukázkou toho, jak zničující mohou být červi, a to i s moderními nástroji kybernetické bezpečnosti. WannaCry Worm 2017 je také příkladem ransomwaru, protože zašifruje soubory oběti a za opětovné získání přístupu požaduje výkupné. Během jediného dne WannaCry infiltrovalo 230 000 počítačů ve 150 zemích, včetně vysoce sledovaných cílů, jako je britský National Health Service a mnoho dalších vládních poboček, univerzit a soukromých společností.

Společnost WannaCry použila exploit EternalBlue k zacílení na bezpečnostní zranitelnost ve verzích Windows starších než Windows 8. Když nalezla zranitelný počítač, nainstalovala svou kopii. , začne šifrovat soubory oběti a po dokončení procesu zobrazí zprávu o výkupném.

Jak identifikovat počítačové červy

Existuje několik výmluvných znaků, které indikují přítomnost počítačového červa ve vašem zařízení. Ačkoli červi většinou fungují tiše, jejich aktivity mohou mít pro oběti znatelné účinky, i když červ záměrně nedělá nic škodlivého. Váš počítač může být napaden červem, pokud má následující příznaky:

Počítač běží pomalu nebo padá

Někteří červi, jako například výše zmíněný klasický Morris Worm, dokážou spotřebovat tolik prostředků počítače, že na běžné funkce nezbývají prakticky žádné prostředky. Pokud váš počítač náhle zpomalí nebo přestane reagovat, nebo dokonce začne padat, může to být způsobeno počítačovým červem.

Paměť se rychle vyčerpává

Když se červ replikuje, musí někde uložit všechny své kopie. Pokud se vám dostupný úložný prostor v počítači zdá mnohem menší než obvykle, zjistěte, co všechno toto místo zabírá – na vině může být červ.

Počítač se chová divně

Protože se mnoho červů šíří samo pomocí přímého kontaktu, hledejte všechny odeslané e-maily nebo zprávy, které jste sami neposlali. Neobvyklá varování, nevysvětlené změny nebo nové nebo chybějící soubory mohou také naznačovat aktivního červa.

Kontakty se vás ptají, co se děje

Výše uvedené znaky vám mohou uniknout a to je v pořádku. Všichni můžeme náhodně věci přehlédnout. Pokud jste však obdrželi IM nebo e-mailového červa, některé kontakty se vás mohou zeptat na podivné zprávy, které od vás obdrželi. Nikdy není pozdě napravit napadení červy, i když se již začalo šířit.

Jak zabránit počítačovým červům

Chraňte se před infekcemi počítačovými červy

Uživatelé by si měli osvojit dobrá opatření pro zabezpečení sítě, aby se ochránili před infekcemi počítačovými červy. Mezi opatření, která pomohou zabránit riziku infekce počítačovými červy, patří:

- Udržování aktuálního operačního systému a všech dalších aktualizací a oprav softwaru pomůže minimalizovat riziko nově objevených zranitelností.

- Použití brány firewall pomůže snížit možnost vniknutí malwaru do systému.

- Použití antivirového softwaru pomůže zabránit spuštění malwaru.

- Dávejte pozor, abyste neklikali na přílohy, odkazy v e-mailech nebo jiných aplikacích pro zasílání zpráv, které mohou systém vystavit malwaru.

- Šifrováním souborů ochráníte citlivá data uložená na počítačích, serverech a mobilních zařízeních

Ačkoli jsou někteří červi navrženi tak, aby nedělali nic jiného, než že se sami rozšířili do nových systémů, většina červů souvisí s viry, rootkity nebo jiným malwarem.