Když přijde řeč na šifrování , snadno si vybavíme filmy, které ukazují dlouhé kusy kódu blikající na obrazovce s matoucími zprávami. Nebo nedávná bitva mezi Applem a FBI o zašifrované informace , kdy americká vláda donutila Apple dešifrovat informace na iPhonu pachatele střelby v americkém San Bernardinu. Jednoduše řečeno, šifrování je technika, díky které je obsah nečitelný pro každého, kdo nemá klíč . Špioni používají šifrování k odesílání tajných informací, vojenští velitelé odesílají šifrovaný obsah ke koordinaci boje a zločinci používají šifrování k výměně informací a plánování akcí.

Šifrovací systémy se také objevují téměř ve všech oblastech souvisejících s technologiemi, nejen skrývají informace před zločinci, nepřáteli nebo špiony, ale také ověřují a objasňují velmi základní, velmi důležité informace. Příběh šifrování v tomto článku zahrnuje šifrovací techniky staré staletí, protože jsou stejně složité jako algoritmy, které je vytvářejí. Článek také obsahuje komentáře a hodnocení od současných předních odborníků na šifrování, které pokrývají mnoho aspektů šifrování: historii, současný stav a jak šifrování proniká do života.

Původ moderního šifrování

Profesor Martin Hellman seděl jednou pozdě v noci v květnu 1976 u svého stolu. O 40 let později u stejného stolu mluvil o tom, co tu noc napsal. Hellman napsal studii nazvanou: „ New Directions in Cryptography “ a tento výzkumný dokument změnil způsob, jakým dnes udržujeme tajemství, a přinejmenším má v současnosti mnoho dopadů na internetové šifrování.

Před tímto dokumentem bylo šifrování velmi jasným principem. Máte klíč k dešifrování zašifrovaného, nečitelného obsahu.

A aby šifrování fungovalo efektivně, klíč nebo heslo musí být bezpečné . Dnes, se složitými šifrovacími systémy, platí totéž. Složitost technologie a důležitost kryptografie od druhé světové války vyústily v několik šifrovacích systémů, z nichž mnohé jsou založeny dodnes.

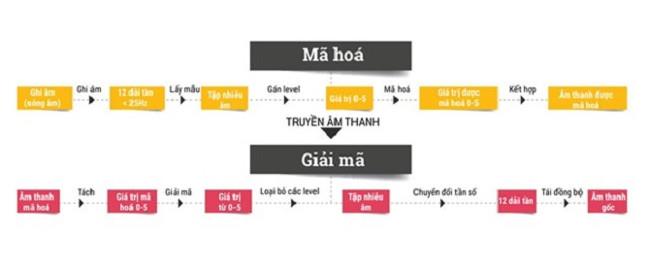

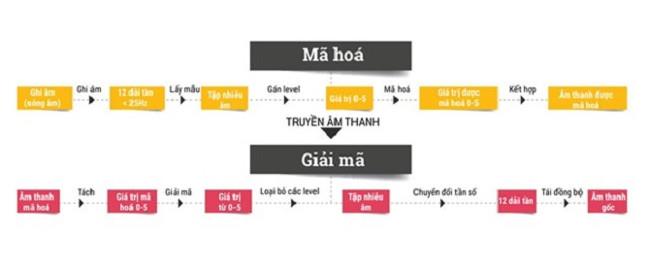

Spojenci mají SIGSALY , systém, který umí míchat hlasy v reálném čase. Klíčem k tomuto systému je, že identické phono nahrávky jsou přehrávány současně, zatímco dialog zůstává zapnutý. Když člověk mluví do telefonu, jeho hlas je digitalizován a smíchán s jednotlivými zvuky. Tento kódovaný signál je poté odeslán do stanice SIGSALY, která zvuk dekóduje. Po každé konverzaci jsou tyto záznamy zničeny a každá konverzace má jinou sadu klíčů. To protivníkovi velmi ztěžuje okamžité dekódování.

Fašisté v té době také spoléhali na podobnou technologii, ale pro šifrování textu : stroj Enigma měl pevnou klávesnici, propojovací kabely a zásuvnou desku podobnou elektrické rozvaděči, telefon, číselníky a výstupní obvodovou desku. Stisknutí klávesy způsobí, že zařízení spustí mechanismus, který vytváří různé znaky, které se objevují na desce plošných spojů jeden po druhém. Stroj Enigma konfigurovaný identicky s původním strojem by také provedl opačný proces, ale přesně stejným způsobem jako původní stroj. Odtud lze zprávy velmi rychle zašifrovat a dešifrovat při psaní a heslo se změní při každém zadání znaku. Pokud například stisknete klávesu A, přístroj zobrazí písmeno E, ale pokud znovu stisknete klávesu A, zobrazí přístroj jiný znak. Zásuvná deska plošných spojů a ruční konfigurace znamenají, že pro tento systém jsou možné nekonečné variace.

Enigma a SIGSALY mohou být považovány za rané verze algoritmu (nebo algoritmů), které ukazují matematickou funkci opakovanou znovu a znovu. Prolomení kódu Enigma od geniálního britského matematika Alana Turinga všem ukázalo, jaké jsou šifrovací metody.

Ale v mnoha jiných ohledech byla Hellmanova práce na kryptografii jiná. Jedním z nich bylo, že on a další kolega matematik Whitfield Diffie (také na Stanfordské univerzitě) nepracovali pro žádnou vládu. Dalším rozdílem v té době bylo, že kódy pro něj nebyly nic nového.

Šifrování veřejným klíčem

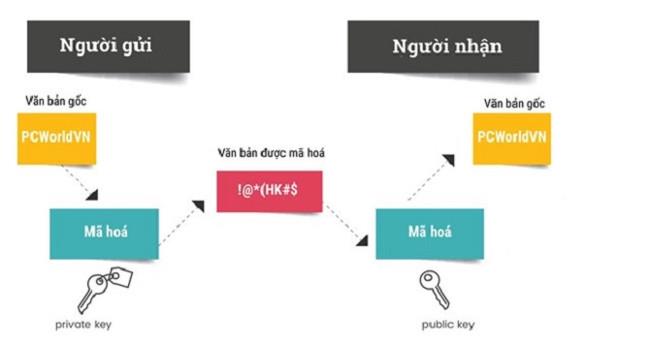

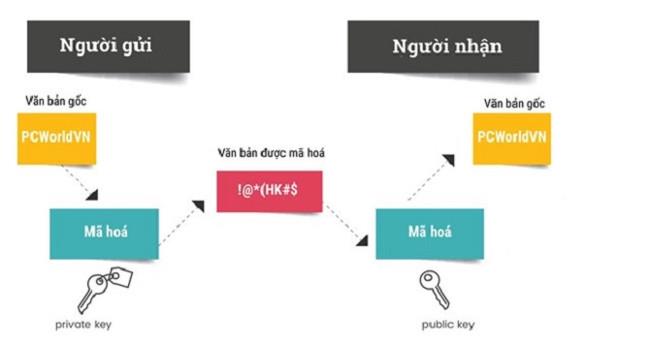

Hellman a Diffie s pomocí dalšího spolupracovníka Ralpha Merkla vymysleli úplně jiné kódování. Místo toho, aby se spoléhali na jediný klíč pro celý šifrovací systém, přišli se systémem dvou klíčů . První klíč je soukromý klíč, který je uložen tajně stejným způsobem, jakým je uloženo tradiční heslo. Každý, kdo se zprávou manipuluje, může vidět pouze řadu nesmyslných znaků. A Hellman použije tento tajný klíč k dešifrování zprávy.

Toto řešení se okamžitě ukáže jako proveditelné, ale přemýšlejte o SIGSALY. Aby tento systém fungoval, potřebuje odesílatel i příjemce stejné klíče. Pokud příjemce ztratí klíč, nebude mít žádný způsob, jak zprávu dešifrovat. Pokud je klíč odcizen nebo zkopírován, lze zprávu také dešifrovat. Pokud má padouch dostatek dat o zprávě a má čas zprávu analyzovat, je také velmi vysoká možnost, že bude cracknut. A pokud chcete odeslat zprávu, ale nemáte správný klíč, nemůžete k odeslání zprávy použít SIGSALY.

Systém veřejného klíče Hellman je jiný, což znamená, že šifrovací klíč nemusí být udržován v tajnosti . Zprávu může odeslat kdokoli, kdo používá veřejný klíč, ale dešifrovat ji může pouze někdo, kdo má soukromý klíč. Šifrování veřejným klíčem také odstraňuje jakékoli prostředky k zajištění bezpečnosti šifrovacích klíčů. Stroj Enigma a další šifrovací zařízení byly přísně střeženy a nacisté byli připraveni Enigmu zničit, pokud je spojenci objeví. Se systémem veřejných klíčů si může kdokoli mezi sebou vyměňovat veřejné klíče bez jakéhokoli rizika. Uživatelé mohou mezi sebou veřejně sdílet veřejné klíče a kombinovat je se soukromými klíči (nebo tajnými klíči) a vytvořit tak dočasný klíč nazývaný sdílené tajemství. Tento typ hybridního klíče lze použít k šifrování zpráv, které skupina sdílených tajných tvůrců mezi sebou sdílí.

Jedním z faktorů, které Hellmana přivedly ke kódování, byla jeho vášeň pro matematiku, zejména modulární aritmetiku. Podle Hellmana je důvodem, proč použil na šifrování kongruenční aritmetiku, to, že tato metoda snadno převádí data na nespojitá data, která je obtížné převést zpět, a to je pro šifrování velmi důležité.

Nejjednodušší způsob dekódování je proto „hádat“. Tuto metodu, nazývanou také brute-forcing, lze použít na cokoli jiného, nejen na šifrování. Například chcete odemknout něčí telefon kombinací 4 číselných kláves od 0 do 9. Pokud budete hledat postupně, může to trvat hodně času.

Ve skutečnosti Merkle dříve vyvinul systém šifrování veřejného klíče, než Diffie a Hellman publikovali svou práci „ New Directions in Cyptography “, ale v té době byl Merkleův systém příliš komplikovaný pro samotné kryptografy, ještě ne. A tento problém vyřešili Hellman a Diffie.

Dobrý problém

Bruce Schneier je považován za jednoho z mála slavných matematiků ve světě kryptografie, ale pro mnoho lidí je anonymní postavou. Schneier je velmi přímočarý a chápe hodnotu dobrého problému. Věří, že šifrovací systém je smíšeným problémem mnoha různých typů matematiky, vzájemně logické a podle samostatného komplexního systému. " Kódování je teorie čísel, je to teorie složitosti. Existuje spousta kódování, které je špatné, protože lidé, kteří je vytvořili, nechápou hodnotu dobrého problému. "

Podle Shneiera je nejzásadnější výzvou v šifrování bezpečnost systému, což se nejlépe prokáže pokusem o jeho dešifrování. Tento šifrovací systém je však skutečně uznán jako dobrý pouze tehdy, když jej komunita časem prokázala prostřednictvím analýzy a své pověsti.

Samozřejmě, že matematika je mnohem důvěryhodnější než lidé. "Matematika nemá žádnou řídící jednotku," řekl Schneier . "Aby měl kryptosystém řídící jednotku, musí být zabudován do softwaru, vložit ji do aplikace, spustit ji na počítači s operačním systémem a uživateli. A výše uvedené faktory jsou mezery v šifrovacím systému ."

To je velký problém pro kryptoprůmysl. Jistá společnost může nabídnout šifrovací systém a slíbit uživatelům, že „ Nebojte se, nikdo neví, co je obsahem vaší zprávy “, protože jsou zašifrovány. Ale pro normálního uživatele, který ví, co může tato společnost s tímto šifrovacím systémem dělat, zvláště když je tento šifrovací systém licencován s vlastním duševním vlastnictvím, které neumožňuje cizím osobám jej ovládat. Odborníci na šifrování nemohou prokázat, zda je systém skutečně dobrý nebo ne, nemluvě o tom, zda má šifrovací systém nainstalovaná zadní vrátka nebo ne.

Digitální podpisy

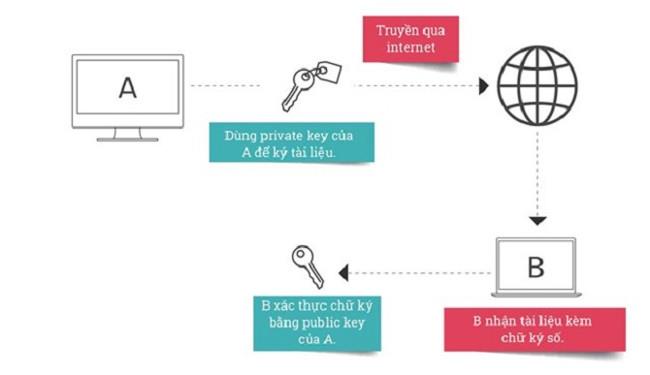

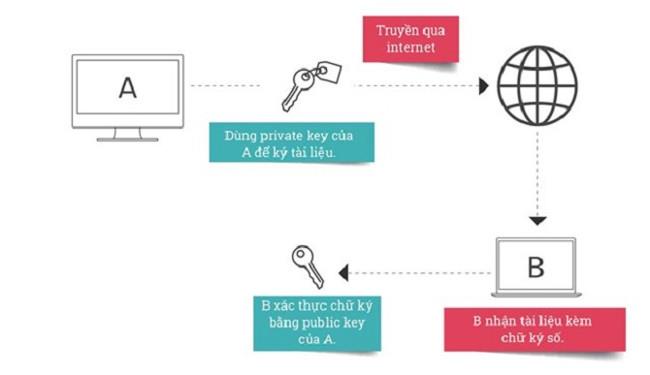

Jednou z populárních aplikací řešení šifrování veřejného klíče jsou digitální podpisy pro ověření platnosti dat. Podobně jako u vlastnoručního podpisu je účelem digitálního podpisu potvrdit, že obsah dat odpovídá jeho tvůrci.

Obvykle při zabezpečení zprávy veřejným klíčem musíte k zašifrování zprávy použít veřejný klíč příjemce, aby si nikdo nemohl zprávu přečíst bez soukromého klíče příjemce. Digitální podpisy ale fungují opačně. Sestavíte smlouvu a pomocí svého soukromého klíče ji zašifrujete. A kdokoli, kdo má váš veřejný klíč, může tuto smlouvu zobrazit, ale nemůže nic upravovat (protože nemá váš soukromý klíč). Digitální podpis potvrzuje, že autor této smlouvy, podobně jako podpis, potvrzuje, že se obsah nezměnil.

Digitální podpisy se často používají se softwarem k ověření toho, že obsah je převzat z důvěryhodného zdroje a nebyl zfalšován špatnými aktéry. Typickým příkladem je případ odblokování iPhonu 5c ze strany FBI a Applu. Poté, co se FBI pokusila o 10 neúspěšných pokusů o brutální vynucení PIN k přihlášení, zařízení automaticky vymazalo jeho obsah. Apple přidělil operačnímu systému zařízení soukromý tajný klíč a každý iPhone má jiný veřejný klíč od Applu. Tajný klíč se používá k ověření aktualizací softwaru.

Blockchain roste

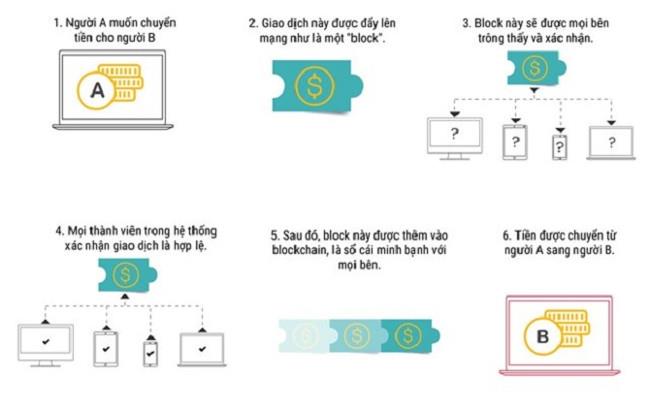

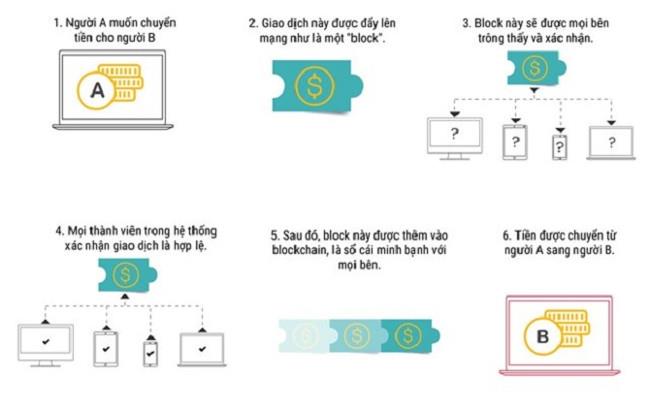

Šifrování neslouží pouze ke skrytí obsahu, ale také k ověření, zda je obsah originální či nikoli . Proto se objevil blockchain, což je technologie, která je považována za stejně populární jako šifrování.

Blockchain je pevná, distribuovaná účetní kniha, navržená tak, aby byla zcela imunní vůči jakémukoli digitálnímu vlivu, ať už ji používáte pro digitální měnu, pro smlouvy. Protože je decentralizován prostřednictvím mnoha uživatelů, nemá smysl, aby na něj padouši útočili. Jeho síla spočívá v číslech.

Žádné dva blockchainy nejsou stejné. Nejznámější aplikací této technologie jsou digitální měny, jako je Bitcoin (to je měna, kterou dnes kyberzločinci a tvůrci ransomwaru nejvíce využívají). Ale IBM a několik dalších velkých společností také popularizuje digitální měny v obchodním světě.

Stále ještě není mnoho firem využívajících blockchain, ale jeho funkce jsou velmi atraktivní. Na rozdíl od jiných systémů pro ukládání informací využívají blockchainové systémy smíšenou sadu šifrovacích řešení a návrhů distribuovaných databází.

Blockchain IBM umožňuje členům blockchainu ověřovat transakce jiných lidí, aniž by věděli, kdo provádí transakci na blockchainu, a uživatelé mohou nastavit omezení přístupu a kdo může provádět transakce. Designová myšlenka blockchainu spočívá v tom, že identita osoby, která provádí transakci, je zašifrována, ale zašifrována veřejným klíčem . Uprostřed je někdo, kdo audituje transakce a má veřejný klíč pro sledování transakcí a řešení problémů mezi obchodními členy na blockchainu. Auditní klíč prostředníka lze sdílet mezi auditními stranami.

Proto pomocí tohoto systému mohou konkurenti obchodovat mezi sebou na stejném blockchainu. To se na první pohled nemusí zdát příliš intuitivní, ale blockchain je silnější a bezpečnější, když transakce provádí více lidí. Čím více lidí je, tím těžší je prolomit blockchain. Představte si, že kdyby se všechny banky v zemi účastnily blockchainu, transakce by byly mnohem bezpečnější.

Šifrování aplikací

Šifrování obsahu pro odeslání zabezpečené zprávy je jednou z nejzákladnějších technologií. Šifrování však dnes není jen to, ale lze jej použít také na mnoho dalších úloh, zejména na online nakupování.

Protože každá fáze finanční transakce zahrnuje nějaký typ šifrování nebo nějakou formu ověřování, aby se potvrdilo, zda je zpráva od správné osoby nebo ne. A smysl šifrování citlivých informací, aby se zajistilo, že nebude zasahovat třetí strana, je stále jasnější. Mnoho organizací podporuje uživatele internetu pomocí virtuální privátní sítě (VPN) k šifrování jejich internetového připojení, zejména když musí používat veřejnou Wi-Fi. Nezabezpečenou síť Wi-Fi mohou vytvořit padouši, aby ukradli informace v této síti Wi-Fi.

Šifrování aplikací navíc nejen šifruje citlivé informace a osobní údaje, ale také umožňuje uživatelům prokázat, že jsem to skutečně „já“. Pokud například přejdete na webovou stránku banky, banka má šifrovací klíč, který dokážou rozpoznat pouze počítače v dané bance. Jedná se o soukromý klíč výměnou za veřejný klíč. V adresním řádku webové stránky URL je na začátku adresy URL malá ikona zámku, což znamená, že když vstoupíte na webové stránky banky, pod ní je podzemní výměna klíčů pro připojení z vašeho počítače k dalším počítačům. bankovní účet a proces ověřování probíhá.

Kryptografické podpisy jsou také široce používány ve finančních transakcích. Kreditní/debetní karty využívají technologii vestavěného čipu (nikoli magnetické karty) a také používají řešení pro šifrovaný podpis.

Podle odborníků je šifrování technologií, kterou naši uživatelé v současnosti hodně využívají, ale ve skutečnosti jí rozumí jen málo, od technologických zařízení po bankovní transakce, přepravu...

Kvantové šifrování mohlo vše změnit

V roce 1970 Martin Hellman řekl, že to byl rok průlomu ve faktoringu v aritmetice (faktorování), známém také jako kontinuální faktorizace. Obtížnost faktorizace velkých čísel způsobuje, že šifrovací systémy jsou silnější a obtížněji prolomitelné. Jakákoli technika, která snižuje složitost faktoringu, tedy také snižuje bezpečnost šifrovacího systému. V roce 1980 pak další matematický průlom usnadnil faktoring, a to díky Pomeranceho kvadratickému sítu a práci Richarda Schroeppela. Samozřejmě v té době neexistovalo žádné počítačové šifrování. Velikost šifrovacího klíče se v roce 1970 zdvojnásobila a v roce 1980 se opět zdvojnásobila. Do roku 1990 se zámek opět zdvojnásobil. Každých 10 let od roku 1970 do roku 1990 se velikost šifrovacího klíče zvětšovala. Ale do roku 2000 nedošlo k žádnému matematickému pokroku v šifrovacích klíčích a Hellman navrhl, že matematici dosáhli limitu modelů šifrovacích klíčů.

Kvantové výpočty však otevírají nové obzory, protože se systémem kvantové kryptografické analýzy může ve skutečnosti prolomit všechny současné šifrovací mechanismy. Dnešní výpočetní technika spoléhá na fungování binárního systému 0-1. Pokud jde o kvantový systém, naopak se spoléhá na velmi specifické kvantové vlastnosti, aby fungoval, nejen na stav 0 nebo 1 jako binární, což tomuto systému umožňuje provádět současně mnoho výpočtů.

S šifrovacím systémem jako dnes může průměrnému počítači trvat miliony a miliony let, než se dekóduje. Ale s kvantovým počítačem se stejným dekódovacím algoritmem může řešení systému trvat jen několik minut až několik sekund. Na internetu používáme k šifrování věcí jen několik algoritmů. Proto se s dokonalým kvantovým systémem současné šifrovací systémy zdají být pouze tenkým štítem.

Pokud se divíte, proč mnoho velkých zemí jako USA a Čína utrácí spoustu peněz za investice do kvantových počítačů, výše uvedené může být součástí odpovědi. Výsledky, které kvantové výpočty přináší, jsou mimo dosah současných výpočetních systémů.

Ale jak se kvantové výpočty rozšiřují, objevuje se nové odvětví matematiky, využívající více statistických metod, aby zajistilo, že až přijde další generace počítačů, šifrování se neztratí.

Bylo to kvantum , které způsobilo Einsteinovi infarkt, ale to je jen jedna z několika hrozeb pro moderní šifrování. Skutečným problémem dneška je, že mnoho vlád a velkých organizací se snaží najít způsoby, jak zeslabit šifrování z důvodů národní bezpečnosti. Ve skutečnosti se tento konflikt táhne po celá desetiletí, jako krypto války v 90. letech, jako čip CLIPPR v systému NSA, který byl navržen jako šifrovací zadní vrátka v americkém mobilním komunikačním systému. A samozřejmě, v posledních několika letech jsme posunuli naše zaměření od eliminace šifrovacích systémů k zavádění zadních vrátek nebo „ generálních klíčů “ k prolomení bezpečných zpráv oblíbených aplikací a systémů pro zasílání zpráv.