Pokud je něco, co představuje hrozbu pro všechny uživatele technologií, je to malware. Tento malware může být extrémně nebezpečný a škodlivý a je dostupný v mnoha různých formách. Jak se ale malware tak rozšířil? Jaké jsou hlavní taktiky a nástroje, které kyberzločinci používají k infikování zařízení?

1. Škodlivé stahování

V dnešní době existuje nespočet druhů softwaru, které si můžete stáhnout z internetu . Široká dostupnost programů na tolika různých webových stránkách však vytvořila pro kyberzločince skvělé příležitosti k tomu, aby našli způsoby, jak co nejsnadněji infikovat zařízení malwarem.

Pokud ke stažení softwaru nepoužíváte zcela legitimní webovou stránku, jako je například vývojář, vždy se vystavujete riziku stažení škodlivého programu. Může to být něco, co je potenciálně méně škodlivé, jako je adware, ale může to být také tak závažné jako ransomware nebo škodlivý virus.

Protože lidé často nezkontrolují, zda je soubor bezpečný před jeho stažením, nebo dokonce nevědí, jaké varovné signály by měli hledat, je tato cesta infekce mezi zločinci extrémně populární. Co tedy můžete udělat, abyste se vyhnuli stahování škodlivých věcí?

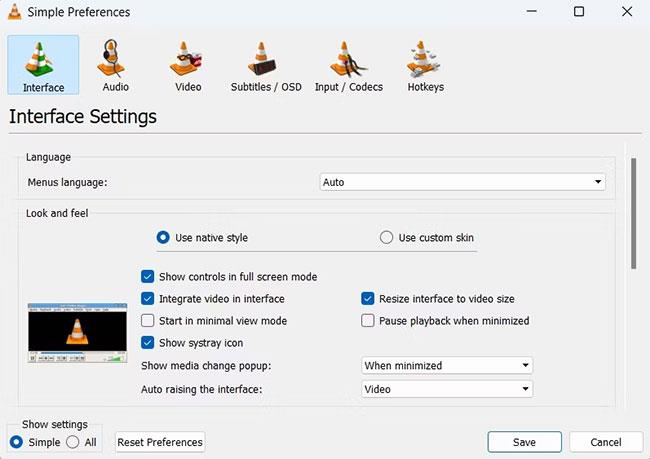

Nejprve byste se měli ujistit, že stahujete soubory pouze z důvěryhodných webových stránek. Někdy může být obtížné najít správný soubor ke stažení pro váš konkrétní operační systém nebo verzi operačního systému, ale nenechte se touto nepříjemností zavést na podezřelou webovou stránku. Samozřejmě může být někdy obtížné určit, zda je webová stránka legitimní, nebo ne, ale můžete tuto překážku obejít pomocí webových stránek pro kontrolu odkazů .

Navíc, pokud software, který hledáte, obvykle vyžaduje platbu a vidíte „bezplatnou“ verzi dostupnou ke stažení, je to krajně podezřelé. I když se může zdát lákavé vyzkoušet bezplatnou verzi drahého programu, můžete se dostat do mnohem horší situace, pokud je v souboru skrytý malware.

Ke skenování souborů před stažením můžete také použít jakýkoli antivirový software, který jste nainstalovali, nebo použít skenování webových stránek, jako je VirusTotal, k rychlé a bezplatné kontrole jakéhokoli souboru.

2. E-mailové phishing

Phishing je dnes jednou z nejpoužívanějších forem kybernetické kriminality. Je to hlavně proto, že většinu lidí lze kontaktovat prostřednictvím e-mailu, textové zprávy nebo přímé zprávy. Počítačoví zločinci mohou především snadno oklamat oběti prostřednictvím phishingové zprávy pomocí přesvědčivého nebo odborného jazyka a také správného typu formátu a obrázků.

Při phishingovém podvodu pošle útočník svému cíli zprávu, která tvrdí, že je nějaká oficiální, důvěryhodná strana. Jednotlivec může například obdržet e-mail z pošty, který jej informuje, že jeho balík byl přesměrován a že musí poskytnout určité informace, aby mohl bezpečně dorazit. Tento typ nouzové komunikace funguje efektivně při nátlaku na příjemce, aby vyhověl požadavku odesílatele.

V tomto phishingovém e-mailu bude odkaz, na který má cíl kliknout a zadat své údaje, ověřit akci nebo provést něco podobného. Ve skutečnosti je však tento odkaz zcela škodlivý. Téměř ve všech případech bude web navržen tak, aby ukradl jakákoli data, která zadáte, jako jsou vaše kontaktní údaje nebo platební údaje. Phishing ale lze využít i k šíření malwaru prostřednictvím údajně „bezpečných“ nebo „oficiálních“ odkazů, které vám útočníci posílají. V tomto případě jste se mohli vystavit nebezpečí bezprostředně po kliknutí na odkaz.

Opět platí, že stránka pro kontrolu odkazů je velmi užitečná pro vaši bezpečnost, zejména pokud jde o phishing, protože vám umožňuje okamžitě určit, jak bezpečná je daná adresa URL .

Především je důležité kontrolovat e-maily, zda neobsahují překlepy, neobvyklé adresy odesílatelů a podezřelé přílohy. Pokud jste například obdrželi e-mail od společnosti FedEx, ale e-mailová adresa říká něco trochu jiného, například „f3dex“, můžete mít co do činění s phishingovým útokem. Spuštění takové rychlé kontroly vám může pomoci vyhnout se zbytečným rizikům.

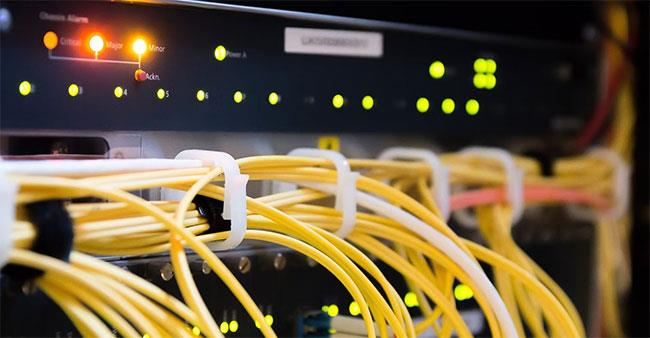

3. Protokol vzdálené plochy

Remote Desktop Protocol (RDP) je technologie, která umožňuje počítači uživatele připojit se přímo k jinému počítači prostřednictvím sítě. Přestože tento protokol vyvinula společnost Microsoft, lze jej nyní používat na řadě různých operačních systémů, takže je přístupný téměř každému. Kyberzločinci však jako obvykle vyvinuli způsob, jak tento oblíbený nástroj zneužít.

Někdy může být RDP na starším systému špatně chráněno nebo ponecháno otevřené, což útočníkům poskytuje perfektní příležitost k útoku. Podvodníci nacházejí tyto nejisté systémy pomocí oblíbených skenovacích nástrojů. Jakmile útočník nalezne zranitelné připojení a může získat přístup ke vzdálenému počítači prostřednictvím protokolu, může tento počítač infikovat malwarem a dokonce exfiltrovat data z infikovaného zařízení bez svolení vlastníka.

Ransomware se stal běžným problémem mezi uživateli RDP. Ve skutečnosti Paloalto 2020 Unit 42 Incident Response and Data Breach Report ukazuje, že z 1 000 zaznamenaných ransomwarových útoků 50 % použilo RDP jako počáteční prostředek infekce. Jedná se o typ malwaru, který zašifruje soubory oběti a drží je jako rukojmí, dokud nejsou splněny požadavky útočníka (obvykle finanční). Útočník poté poskytne oběti dešifrovací klíč, ačkoli neexistuje žádná záruka, že tak učiní.

Pro ochranu vašeho zařízení při používání RDP je důležité používat silná hesla, používat dvoufaktorové ověřování a aktualizovat servery, kdykoli je to možné, abyste měli jistotu, že používáte správný software.

4. USB

I když je snadné infikovat zařízení malwarem na dálku, neznamená to, že to stále nelze provést fyzicky. Pokud má útočník přímý přístup k zařízení oběti, použití USB může být rychlý a snadný způsob, jak nainstalovat malware.

Škodlivá USB jsou často vybavena škodlivým kódem, který dokáže shromažďovat data dostupná na zařízení oběti. Jednotka by například mohla infikovat zařízení keyloggerem , který by mohl sledovat vše, co oběť napíše, včetně přihlašovacích údajů, platebních údajů a citlivé komunikace.

Při použití USB může útočník do zařízení stáhnout v podstatě jakýkoli typ malwaru, včetně ransomwaru, spywaru, virů a červů . Proto je důležité chránit všechna svá zařízení heslem a vypnout je nebo zamknout, kdykoli nejste poblíž.

Pokud musíte nechat počítač zapnutý, když jste pryč , můžete také deaktivovat porty USB .

Kromě toho byste se měli vyvarovat používání jakéhokoli USB, jehož obsah neznáte, nebo skenování jakékoli jednotky pomocí antivirového softwaru předem.

Kyberzločinci pokračují ve vývoji nových způsobů distribuce malwaru a obětí útoků. Je důležité, abyste své zařízení chránili všemi možnými způsoby a před stažením nebo přístupem k nim důkladně zkontrolovali veškerý software, soubory a odkazy. Malé, jednoduché kroky, jako jsou tyto, vás mohou ochránit před škodlivými entitami.