Проблемът с анонимността и избягването на контрол от страна на властите в интернет е известен от доста време. Много виртуални инструменти и мрежи са предназначени да служат на тази цел. Сред тях Tor, I2P и VPN са популярни софтуерни и виртуални частни мрежи днес. Нека разберем подробности за тези 3 мрежи с Wiki.SpaceDesktop и да видим коя е по-безопасна!

Tor

Името Tor идва от името на проект за безплатен софтуер: The Onion Router. Софтуерът Tor насочва уеб трафика през световна система от "възли" за предаване на връзка. Това се нарича onion routing protocol, защото вашите данни трябва да преминат през много слоеве.

В допълнение към слоевете, Tor криптира и целия мрежов трафик, включително IP адреса на следващия възел. Шифрованите данни преминават през множество произволно избрани релета, като само един слой съдържа IP адреса на възела, който се декриптира по време на транзит.

Крайният релеен възел декодира целия пакет, изпращайки данните до крайната дестинация, без да разкрива IP адреса на източника.

Как да използвате Tor

Използването на Tor Browser е единственият начин да използвате този софтуер. Изтеглете и инсталирайте браузъра, както бихте направили друг софтуер. Настройката ще продължи, след като отворите Tor Browser за първи път. След това сърфирате в мрежата както обикновено. Ще бъде малко по-бавно от обикновено, защото изпращането на данни през множество релета ще отнеме известно време.

Защо да използвате Tor?

Tor Browser криптира всички предавания на данни. Поради това има много хора, които го използват, като престъпници, хакери/кракери, правителствени агенции и много други. Всъщност Tor започна живота си като проект за военноморски изследвания на САЩ и DARPA (Агенция за напреднали отбранителни проекти на САЩ).

Браузърът Tor също е една от най-директните връзки към тъмната мрежа (да не се бърка с дълбоката мрежа).

Защитава ли Tor поверителността?

Отговорът е да. Дизайнът на Tor защитава поверителността отдолу нагоре. Ако използвате Tor Browser само за сърфиране в интернет, няма да предупредите никого или никъде. Програмата XKeyscore на Агенцията за национална сигурност (NSA) записва всички потребители, които посещават уебсайтове на Tor и изтеглят Tor Browser.

Tor криптира само данни, изпратени и получени в браузъра Tor (или друг браузър, който използва софтуер Tor). Той не криптира мрежовата активност за цялата ви система.

I2P

Невидимият интернет проект (I2P - невидим интернет проект) е протокол за маршрутизиране на чесън (приблизително преведено като протокол за маршрутизиране на чесън). Това е вариант на протокола за маршрутизиране на лук, използван от Tor.

I2P е анонимна компютърна мрежа. Протоколът за маршрутизиране на Garlic кодира множество съобщения заедно, за да анализира трафика на данни, като същевременно увеличава скоростта на мрежовия трафик. Всяко шифровано съобщение има свои собствени инструкции за доставка и всяка точка на прекратяване действа като криптографски код за потвърждение.

Всеки I2P клиентски рутер изгражда поредица от входящи и изходящи „тунелни" връзки - директна peer-to-peer (P2P) мрежа. Голямата разлика между I2P и другите P2P мрежи, които сте използвали, е изборът на всеки тунел. Дължината на тунел, както и списъкът на рутерите, участващи в тунела, ще бъдат решени от иницииращата страна.

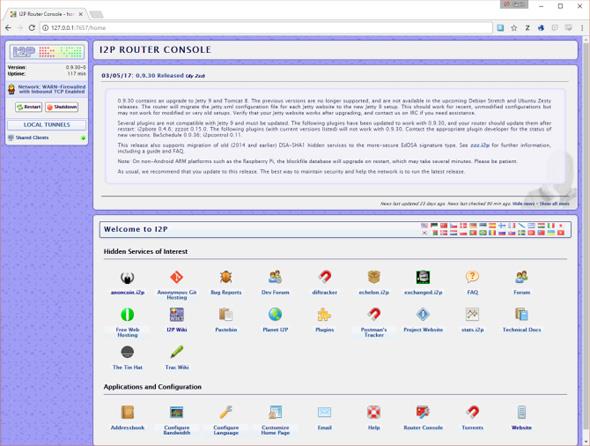

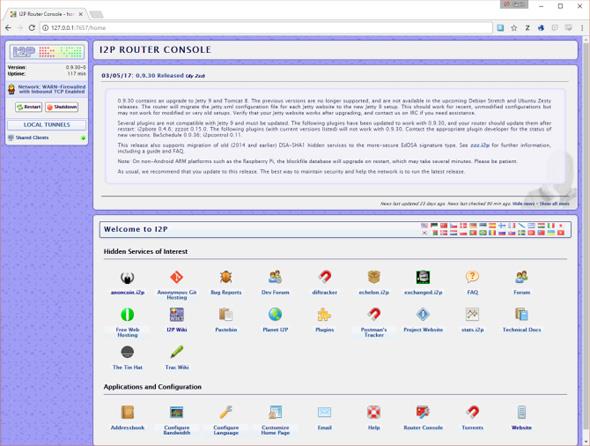

Как да използвате I2P

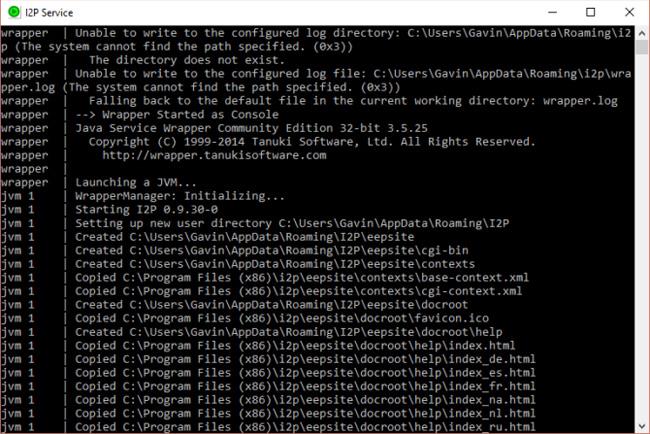

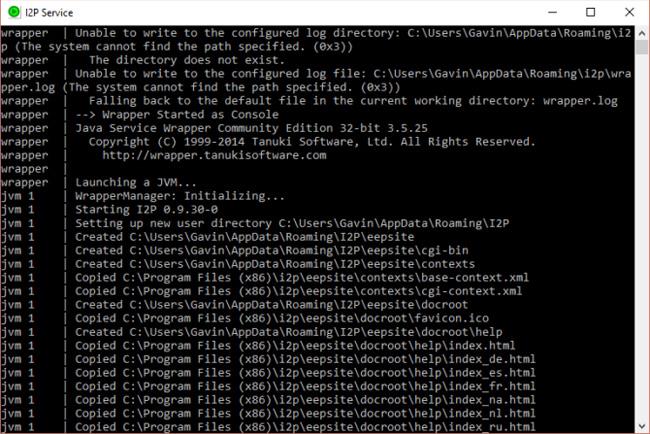

Най-лесният начин да използвате I2P е да изтеглите и инсталирате официалния инсталационен пакет. След като го инсталирате, отворете Start I2P . Това ще отвори локално съхранен уебсайт в Internet Explorer, браузърът по подразбиране на I2P (можете да промените тази настройка по-късно). Това е I2P Router Console, или с други думи, виртуален рутер, използван за поддържане на вашата I2P връзка. Може също да видите командния прозорец на услугата I2P, но го игнорирайте и го оставете да работи във фонов режим.

I2P услугата може да отнеме няколко минути, за да започне да работи, особено по време на първото стартиране. Отделете време, за да конфигурирате настройките си за честотна лента.

I2P позволява на потребителите да създават и хостват скрити уебсайтове, наречени „eepsites“. Ако искате да получите достъп до eepsite, трябва да настроите браузъра си да използва конкретен I2P прокси.

Защо да използвате I2P?

И I2P, и Tor предоставят подобно преживяване при сърфиране. В зависимост от конфигурацията на честотната лента на I2P, той вероятно ще бъде малко по-бърз от Tor Browser и ще работи удобно от текущия ви браузър. I2P е пълен със скрити услуги, повечето от които са по-бързи от базираните на Tor приложения. Голям плюс за I2P, ако сте разочаровани да използвате мрежата Tor.

I2P работи заедно с вашата обикновена интернет връзка, като криптира трафика на вашия браузър. I2P обаче не е най-добрият инструмент за анонимно сърфиране в мрежата. Ограниченият брой изходящи проксита (където вашият трафик се присъединява отново към редовния интернет трафик) означава, че е по-малко анонимен, когато се използва по този начин.

I2P защитава ли поверителността на потребителите?

Разбира се, I2P ще защити поверителността на потребителите много добре, освен ако не го използвате за редовно сърфиране в мрежата. Защото, когато го използвате редовно, I2P ще заема значителни ресурси, за да изолира вашия уеб трафик. I2P използва P2P модел, за да осигури събиране на данни и статистика. Освен това протоколът за маршрутизиране на чесън криптира множество съобщения заедно, което прави анализа на трафика много по-сложен.

I2P тунелите, които споменахме по-горе, са еднопосочни: данните текат само в една посока, един тунел навътре и един тунел навън. Това осигурява голяма анонимност за всички връстници. I2P криптира само данни, изпратени и получени през конфигуриран браузър. Той не криптира мрежовата активност за цялата система.

VPN

И накрая, искам да спомена виртуалната частна мрежа (VPN). VPN мрежите работят доста по-различно от Tor и I2P. Вместо да се фокусират единствено върху криптирането на трафика на браузъра, VPN мрежите криптират целия входящ и изходящ мрежов трафик. Съответно, той е за потребители, които искат да имат редовен достъп до него, тъй като той може лесно да защити техните данни.

Как работи VPN?

Обикновено, когато изпращате заявка (например щракване върху връзка в уеб браузър или активиране на Skype за видео разговор), вашата заявка се изпраща до посочения сървър за съхранение на данни и тя получава обратна връзка с вас. Връзките за данни често не са защитени, всеки с достатъчно компютърни познания може да получи достъп до тях (особено ако използва HTTP стандарта, а не HTTPS ).

VPN се свързва с предварително определен сървър (или сървъри), създавайки директна връзка, наречена „тунел“ (въпреки че VPN се използват често, този термин не се среща често). Директната връзка между системата и VPN сървъра ще бъде криптирана, както и всички ваши данни.

VPN се осъществява чрез клиент, който инсталирате на вашия компютър. Повечето VPN използват криптиране с публичен ключ. Когато отворите VPN клиента и влезете с вашите идентификационни данни, той обменя публичен ключ, потвърждавайки връзката и защитавайки вашия мрежов трафик.

Защо трябва да използвате VPN?

VPN криптират вашия мрежов трафик. Всичко, свързано с интернет връзката във вашата система, ще бъде безопасно. VPN става все по-популярен, той е особено полезен в:

- Защитете потребителските данни при обществени Wi-Fi връзки.

- Достъп до регионално ограничено съдържание.

- Добавете допълнително ниво на сигурност при достъп до чувствителна информация.

- Защитете поверителността на потребителите от правителства или други агенции, нахлуващи в информация.

Подобно на Tor и I2P, VPN също ще защити вашата поверителност. Въпреки това има много безплатни доставчици на VPN услуги, но те не защитават толкова старателно, колкото си мислите.

Въпреки това, VPN все още е страхотен браузър, който лесно възстановява поверителността, без да променя браузъра или обичайните ви навици за сърфиране и използване на интернет.

Сравнете Tor, I2P и VPN

Ако искате да сърфирате в мрежата в частен режим, влезте в тъмната мрежа, изберете Tor.

Ако искате да получите достъп до скрити услуги и скрити инструменти за съобщения в рамките на разпределена мрежа от партньори, изберете I2P.

И накрая, ако искате да шифровате целия входящ и изходящ мрежов трафик, изберете VPN.

В момента VPN мрежите допринасят значителна част за технологиите за сигурност, така че всеки трябва да обмисли и да се научи внимателно.

Предпочитате ли да използвате Tor, I2P или VPN? Как защитавате вашите онлайн дейности? Моля, кажете ни вашето мнение, като коментирате по-долу!

Виж повече: