Ако има нещо, което представлява заплаха за всички потребители на технологии, това е зловреден софтуер. Този зловреден софтуер може да бъде изключително опасен и вреден и се предлага в много различни форми. Но как зловредният софтуер стана толкова широко разпространен? Какви са основните тактики и инструменти, които киберпрестъпниците използват за заразяване на устройства?

1. Злонамерени изтегляния

В днешно време има безброй видове софтуер, които можете да изтеглите от Интернет . Но широко разпространената наличност на програми на толкова много различни уебсайтове създаде страхотни възможности за киберпрестъпниците да намерят начини да заразят устройства със зловреден софтуер възможно най-лесно.

Ако не използвате напълно легитимен уебсайт за изтегляне на софтуер, като например разработчика, винаги рискувате да изтеглите злонамерена програма. Това може да е нещо потенциално по-малко вредно като рекламен софтуер, но също така може да бъде толкова сериозно, колкото ransomware или вреден вирус.

Тъй като хората често не проверяват дали даден файл е безопасен, преди да го изтеглят, или дори не знаят какви червени знамена трябва да търсят, този път на заразяване е изключително популярен сред престъпниците. И така, какво можете да направите, за да избегнете изтеглянето на вредни неща?

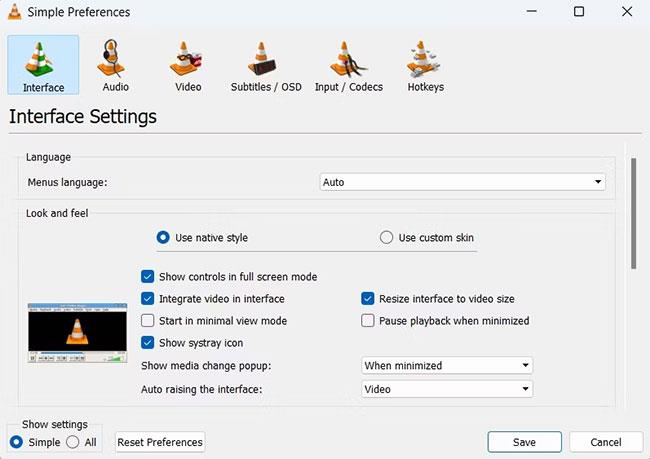

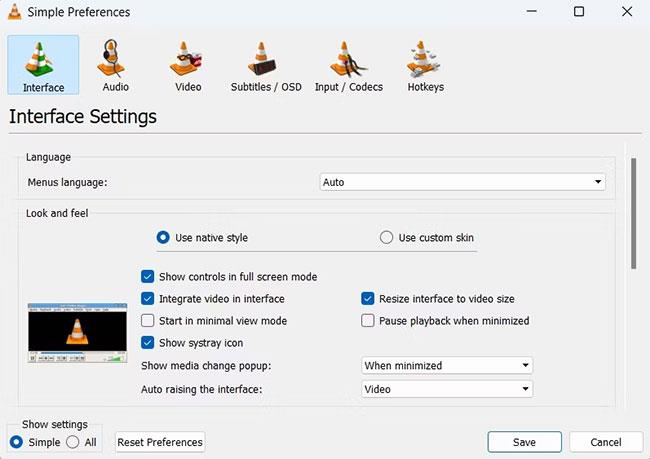

Първо, трябва да сте сигурни, че изтегляте файлове само от надеждни уебсайтове. Понякога може да е трудно да намерите правилния файл за изтегляне за вашата конкретна операционна система или версия на операционната система, но не позволявайте това неудобство да ви отведе до подозрителен уебсайт. Разбира се, понякога може да е трудно да се определи дали даден уебсайт е легитимен или не, но можете да използвате уебсайтове за проверка на връзки , за да преодолеете това препятствие.

Освен това, ако софтуерът, който търсите, обикновено изисква плащане и видите „безплатна“ версия, налична за изтегляне, това е изключително подозрително. Въпреки че може да изглежда изкушаващо да изпробвате безплатната версия на скъпа програма, това може да ви постави в много по-лоша ситуация, ако във файла има скрит зловреден софтуер.

Можете също така да използвате всеки антивирусен софтуер, който сте инсталирали, за да сканирате файлове преди изтегляне, или да използвате сканиращи уебсайтове като VirusTotal, за да проверите бързо всеки файл безплатно.

2. Фишинг по имейл

Фишингът е една от най-често използваните форми на киберпрестъпления днес. Това е главно защото повечето хора могат да се свържат чрез имейл, текстово съобщение или директно съобщение. Преди всичко киберпрестъпниците могат лесно да измамят жертвите чрез фишинг съобщение, като използват убедителен или професионален език, както и правилния тип формат и изображения.

При фишинг измама нападателят изпраща на целта си съобщение, като твърди, че е официална, надеждна страна. Например, дадено лице може да получи имейл от пощенската служба, който го информира, че пакетът му е пренасочен и че трябва да предостави определена информация, за да пристигне безопасно. Този тип спешна комуникация работи ефективно, като принуждава получателя да изпълни молбата на подателя.

В този фишинг имейл ще има връзка, върху която целта трябва да щракне, за да въведе своите данни, да потвърди действие или да направи нещо подобно. В действителност обаче тази връзка е напълно злонамерена. В почти всички случаи уебсайтът ще бъде проектиран така, че да открадне всички въведени от вас данни, като вашите данни за контакт или информация за плащане. Но фишингът може да се използва и за разпространение на зловреден софтуер чрез предполагаеми „безопасни“ или „официални“ връзки, които нападателите ви изпращат. В този случай може да сте се изложили на опасност веднага след щракване върху връзката.

Отново сайтът за проверка на връзки е много полезен за вашата безопасност, особено когато става въпрос за фишинг, тъй като ви позволява незабавно да определите колко безопасен е даден URL адрес .

Преди всичко е важно да проверявате имейлите за правописни грешки, необичайни адреси на податели и подозрителни прикачени файлове. Например, ако сте получили имейл от FedEx, но имейл адресът казва нещо малко по-различно, като например „f3dex“, може да имате работа с фишинг атака. Извършването на такава бърза проверка може да ви помогне да избегнете ненужни рискове.

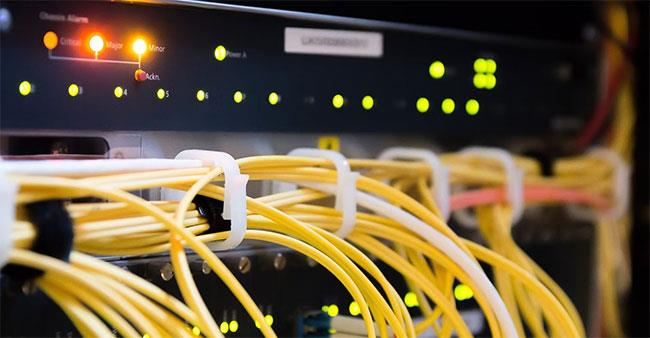

3. Протокол за отдалечен работен плот

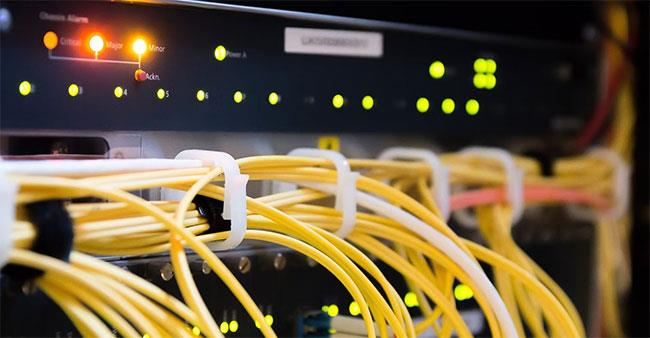

Протоколът за отдалечен работен плот (RDP) е технология, която позволява на компютъра на потребителя да се свързва директно с друг компютър чрез мрежа. Въпреки че този протокол е разработен от Microsoft, сега той може да се използва в редица различни операционни системи, което го прави достъпен за почти всеки. Въпреки това, както обикновено, киберпрестъпниците са разработили начин да използват този популярен инструмент.

Понякога RDP може да бъде слабо защитен или оставен отворен на по-стара система, което дава на нападателите идеалната възможност за атака. Измамниците намират тези несигурни системи с помощта на популярни инструменти за сканиране. След като атакуващият открие уязвима връзка и има достъп до отдалечен компютър чрез протокола, той може да зарази този компютър със злонамерен софтуер и дори да извлече данни от устройството без разрешението на собственика.

Ransomware се превърна в често срещан проблем сред потребителите на RDP. Всъщност докладът на Paloalto за 2020 г. за реагиране при инциденти и пробиви на данни от звено 42 показва, че от 1000 записани атаки на рансъмуер, 50% са използвали RDP като първоначално средство за заразяване. Това е вид зловреден софтуер, който криптира файловете на жертвата и я държи като заложник, докато изискванията на нападателя (обикновено финансови) не бъдат изпълнени. След това нападателят ще предостави на жертвата ключа за дешифриране, въпреки че няма гаранция, че ще направи това.

За да защитите устройството си, когато използвате RDP, е важно да използвате силни пароли, да използвате двуфакторно удостоверяване и да актуализирате сървърите винаги, когато е възможно, за да сте сигурни, че използвате правилния софтуер.

4. USB

Въпреки че е лесно да заразите устройство със злонамерен софтуер от разстояние, това не означава, че все още не може да се направи физически. Ако нападателят има директен достъп до устройството на жертвата, използването на USB може да бъде бърз и лесен начин за инсталиране на зловреден софтуер.

Злонамерените USB устройства често са оборудвани със злонамерен код, който може да събира данни, налични на устройството на жертвата. Например, устройство може да зарази устройство с кийлогър , който може да проследи всичко, което жертвата въвежда, включително информация за вход, данни за плащане и чувствителни комуникации.

Когато използва USB, нападателят може по същество да изтегли всякакъв вид зловреден софтуер на устройството, включително ransomware, шпионски софтуер, вируси и червеи . Ето защо е важно да защитите с парола всичките си устройства и да ги изключите или заключите, когато не сте наоколо.

Можете също така да деактивирате вашите USB портове, ако трябва да оставите компютъра си включен, докато сте далеч.

Освен това трябва да избягвате да използвате USB, чието съдържание не знаете, или да сканирате устройство с антивирусен софтуер предварително.

Киберпрестъпниците продължават да разработват нови начини за разпространение на зловреден софтуер и атакуване на жертвите. Важно е да защитите устройството си по всякакъв възможен начин и да проверите отново целия софтуер, файлове и връзки, преди да ги изтеглите или осъществите достъп до тях. Малки, прости стъпки като тези могат да ви помогнат да се предпазите от злонамерени обекти.