2018 г. беше вълнуваща година за глобалните ИТ специалисти. Има много големи уязвимости в сигурността, дори свързани с хардуерното ниво, с които специалистите по информационна сигурност трябва да се сблъскат. Ето четирите най-големи уязвимости на 2018 г. и как можете да се справите с тях.

Spectre и Meltdown - които доминираха проектите за сигурност през 2018 г

Появили се за първи път на 4 януари 2018 г., уязвимостите Spectre и Meltdown позволяват на приложенията да четат паметта на ядрото и са причинили сериозни проблеми със сигурността на ИТ специалистите през месеците на годината. Проблемът е, че тази двойка представлява уязвимости на хардуерно ниво, които могат да бъдат смекчени, но не могат да бъдат коригирани чрез софтуер. Въпреки че процесорите на Intel (с изключение на чиповете Atom, произведени преди 2013 г. и серията Itanium) са най-уязвими, все още се изискват корекции на микрокод и за процесорите на AMD OpenPOWER и други процесори, базирани на дизайн на Arm. Някои софтуерни корективи също могат да бъдат приложени, но те често изискват доставчиците да прекомпилират своите програми с налична защита.

Разкритието за съществуването на тези уязвимости предизвика подновен интерес към атаките в страничните канали, които изискват малко дедуктивни трикове. Месеци по-късно беше разкрита и уязвимостта на BranchScope. Изследователите зад това откритие показаха, че BranchScope предоставя възможност за четене на данни, които трябва да бъдат защитени от защитения анклав SGX, както и да побеждава ASLR.

В обобщение, заедно с първоначалните разкрития, Spectre-NG, Spectre 1.2 и SpectreRSB, бяха открити общо осем варианта на уязвимостта на Spectre, в допълнение към други свързани уязвимости като SgxPectre.

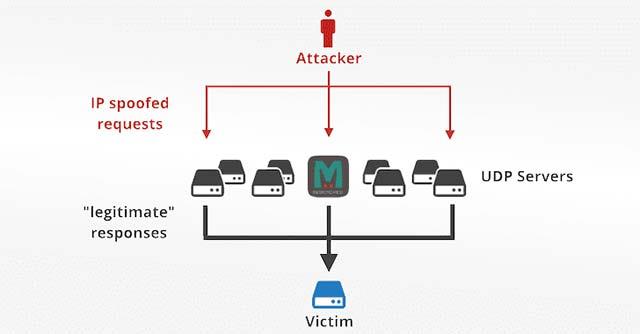

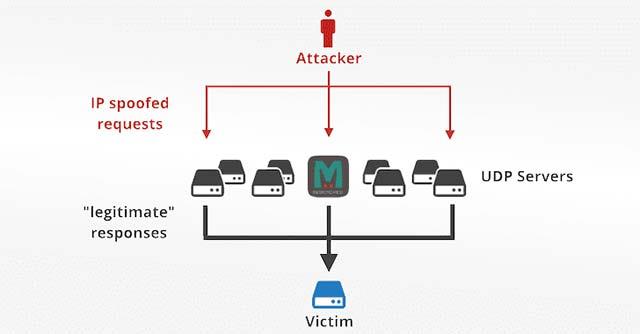

Чупещи рекорди DDoS атаки с memcached

През 2018 г. хакери организираха DDoS атаки , използвайки уязвимости в memcached, достигайки височина от 1,7 Tbps. Атаката се инициира от сървър, който фалшифицира собствения си IP адрес (означавайки адреса на целта на атаката като адрес на произход) и изпраща 15-байтов пакет заявка - на който се отговаря от друг хост. Memcached сървърът е уязвим с отговори, вариращи от 134KB до 750KB. Разликата в размера между заявка и отговор е над 51 200 пъти по-голяма, което прави тази атака особено мощна!

Доказателство за концепцията - вид код, който може лесно да се адаптира към атаки, е пуснат от различни изследователи, за да се справят с тази ситуация, сред които "Memcrashing.py", интегриран работи с търсачката Shodan за намиране на уязвими сървъри, където може да се започне атака.

За щастие DDoS атаките на memcached могат да бъдат предотвратени, но потребителите на memcached също трябва да променят настройките по подразбиране, за да предотвратят злоупотреба със своите системи. Ако UDP не се използва във вашата система, можете да деактивирате тази функция с ключа -U 0. В противен случай е препоръчително да ограничите достъпа до localhost с ключа -listen 127.0.0.1.

Уязвимостта на Drupal CMS позволява на нападателите да контролират вашия уебсайт

Спешни корекции за 1,1 милиона сайта на Drupal трябваше да бъдат пуснати до края на март. Уязвимостта е свързана с конфликт между начина, по който PHP обработва масиви в URL параметри, и използването на хеш функции. (#) на Drupal в началото на масива ключове за обозначаване на специални ключове често води до допълнително изчисление, което може да позволи на атакуващите произволно да "инжектират" код. Атаката беше наречена "Drupalgeddon 2: Electric Hashaloo" от Скот Арчишевски от Paragon initative.

През април проблемите, свързани с тази уязвимост, бяха коригирани за втори път, насочени към способността за обработка на URL адреси на GET параметри за премахване на символа #, който може да причини уязвимост при отдалечено изпълнение на код.

Въпреки че уязвимостта беше публично съобщена, повече от 115 000 Drupal сайта бяха засегнати и много ботнети активно се възползваха от уязвимостта, за да внедрят злонамерен софтуер за криптиране.

BGP атаките блокират DNS сървърите за кражба на адреси

Border Gateway Protocol (BGP), „инструментът“, използван за определяне на най-ефективния път между две системи в интернет, се очаква да се превърне в мишена за злонамерени участници в бъдеще, тъй като протоколът е проектиран до голяма степен преди проблемите със злонамерената мрежа да бъдат внимателно разгледани . Няма централизиран орган за BGP маршрути и маршрутите се приемат на ниво ISP, което го поставя извън обсега на типичните модели за внедряване в мащаб на предприятието и в същото време извън обсега на потребителя.

През април беше извършена BGP атака срещу Amazon Route 53 - компонентът на услугата DNS на AWS. Според екипа на Oracle Internet Intelligence, атаката произхожда от хардуер, разположен в съоръжение, управлявано от eNet (AS10297) в Кълъмбъс, Охайо, САЩ. Нападателите пренасочват заявките на MyEtherWallet.com към сървър в Русия, който използва фишинг сайт, за да копира информация за акаунта, като чете съществуващи бисквитки. Хакерите спечелиха 215 Ether от тази атака, което се равнява на около $160 000.

BGP също е била злоупотребявана в някои случаи от държавни служители. През ноември 2018 г. докладите показват, че няколко организации в Иран са използвали BGP атаки в опит да блокират трафика на Telegram към страната. Освен това Китай също е обвинен в използване на BGP атаки чрез точки на присъствие в Северна Америка, Европа и Азия.

Работата за защита на BGP срещу тези атаки се извършва от NIST и Дирекцията за наука и технологии на DHS, в партньорство със Сигурно междудомейнно маршрутизиране (SIDR), което има за цел да извърши „автентификация на произхода на BGP маршрут (BGP Route Origin Validation) с помощта на Resource Инфраструктура с публичен ключ.

Виж повече: