Отблъскването на хакерска атака е една от най-важните отговорности на системния администратор. Това е особено необходимо за уебсайтове, които съдържат чувствителна информация за клиенти и голям брой потребители. Ето защо е важно системният администратор да предприеме проактивни мерки за намиране и коригиране на уязвимости в своите уебсайтове.

Един инструмент, който може да сканира уебсайтове за уязвимости в сигурността, е Vega Vulnerability Scanner. Това е безплатен софтуер за уеб тестване с отворен код, разработен от компанията за сигурност Subgraph. Този инструмент има някои интересни функции като прокси скенер, но статията ще се съсредоточи върху аспекта на автоматизираното тестване на сигурността, който може да помогне за намиране и валидиране на SQL инжектиране, уязвимости на междусайтови скриптове (XSS) , случайно разкриване на чувствителна информация и много други уязвимости.

Има подобни на Vega скенери за уеб приложения, като Portswigger's Burp Suite Scanner и Netsparker's Security Scanner, като и двата имат разширени скенери за уязвимости, но скенерът на Vega може да изпълнява много от същите задачи, което е напълно безплатно. Скенерът на Vega помага да се намери и разбере сериозността на уязвимостите на уеб приложенията чрез ясно и кратко показване на полезни ресурси при всяко сканиране.

Как да използвате Vega за сканиране на уебсайтове за уязвимости в сигурността

Стъпка 1: Инсталирайте Vega

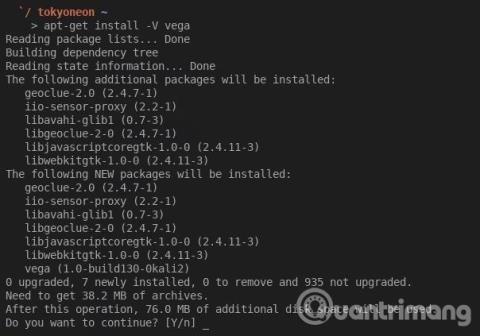

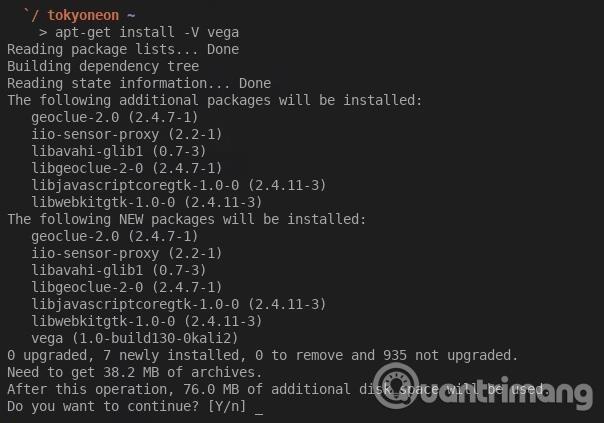

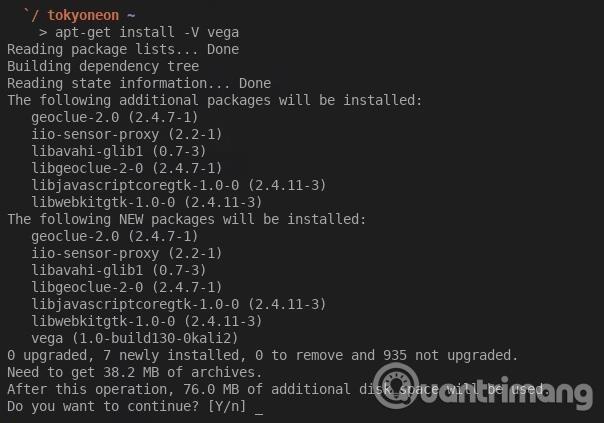

Тъй като Vega Vulnerability Scanner обикновено е предварително инсталиран на повечето версии на Kali Linux, трябва да използвате системата Kali. Ако не сте сигурни дали вашата система Kali има настройка на Vega или не, можете да изпълните командата apt-get, както е показано в прозореца на терминала по-долу. Потребителят ще получи съобщение, че е инсталиран, ако е, и ако не, използвайте тази команда за инсталиране.

apt-get актуализация && apt-get инсталирайте vega

Ако използвате BlackArch, можете да инсталирате Vega Vulnerability Scanner с командата по-долу. BlackArch не използва мениджъра на APT пакети, така че потребителите трябва да използват Pacman.

pacman -S вега

Стъпка 2: Стартирайте Vega

В Kali Linux инструментите се организират автоматично в категории, така че щракнете върху „ Приложения “, след това задръжте курсора на мишката върху категорията „ Анализ на уеб приложенията “ и щракнете върху „ Вега “. В зависимост от използването на версии на Kali като XFCE, менюто с приложения може да изглежда малко по-различно. Можете също просто да потърсите „ Vega “ от екрана „ Покажи приложения “ .

Стъпка 3: Конфигурирайте Vega

След като стартирате приложението за първи път, трябва да разгледате наличните опции. В горния ляв ъгъл щракнете върху менюто „ Прозорец “, след което погледнете „ Предпочитания “.

Vega Proxy HTTP заявка (по избор)

Ако искате анонимно да сканирате Vega и да проксиирате всички връзки, изберете опцията „ Активиране на SOCKS прокси “ под Общи и въведете прокси адрес и порт. Ако използвате Tor, въведете адреса и порта на Tor по подразбиране (127.0.0.1:9050). Това ще ви помогне да скриете източника на сканиране. Ако използвате безплатна или първокласна прокси услуга, изберете адреса и порта, които искате.

Използвайте потребителския агент на Tor (по избор)

Ако решите да сканирате Vega чрез Tor, можете също да обмислите промяна на потребителския агент на Vega с потребителския агент на браузъра Tor. Това ще помогне на потребителите да имат достъп до някои (но не всички) сайтове, които блокират Tor HTTP заявки.

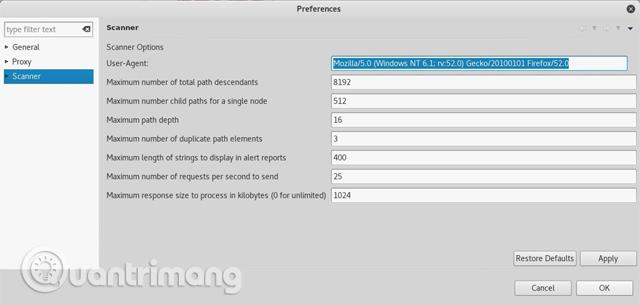

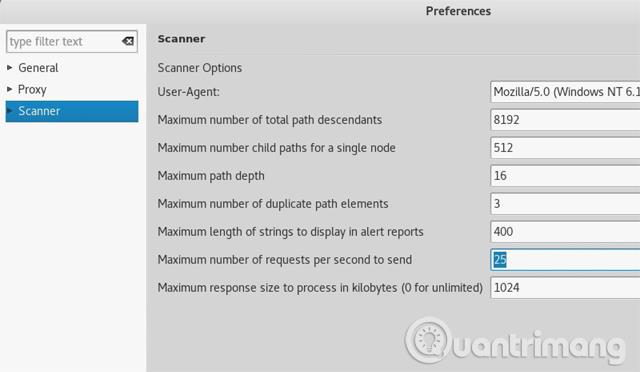

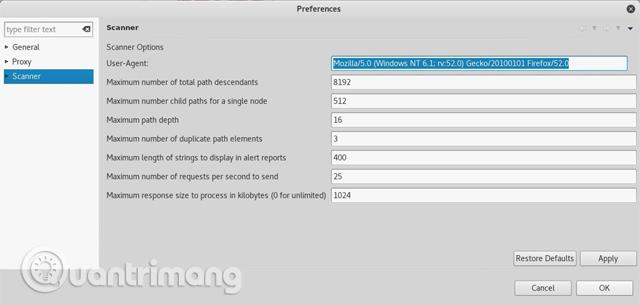

За да промените потребителския агент на Vega, щракнете върху категорията „ Скенер “ и въведете потребителския агент на Tor Browser до User-Agent, след което щракнете върху „ Приложи “ и „ OK “, за да запазите промените. По-долу е текущият потребителски агент на Tor Browser към февруари 2018 г.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

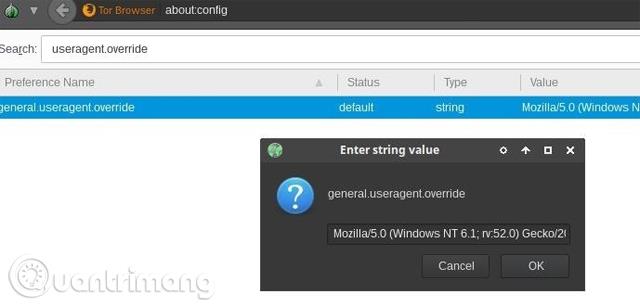

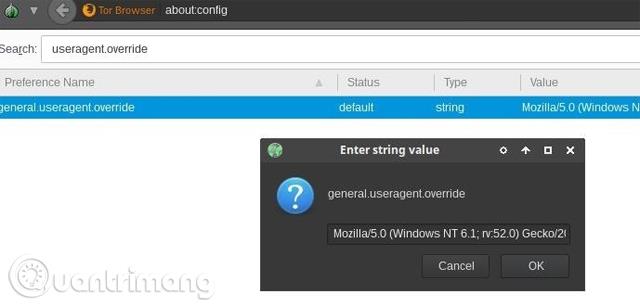

Потребителският агент на Tor Browser ще се променя с всяка основна актуализация на Tor Browser. За да намерите най-новия потребителски агент, отворете скорошен Tor Browser и въведете about:config в URL лентата. Ако видите предупредително предупреждение, изберете „ Приемам риска “, след което въведете useragent.override в лентата за търсене.

- Съветите „About: Config“ подобряват браузъра Firefox

Двойното щракване върху записа се показва, което позволява на потребителя да копира низа на потребителския агент. Като алтернатива можете също да щракнете с десния бутон и да изберете „ Копиране “.

Средна HTTP заявка (по избор)

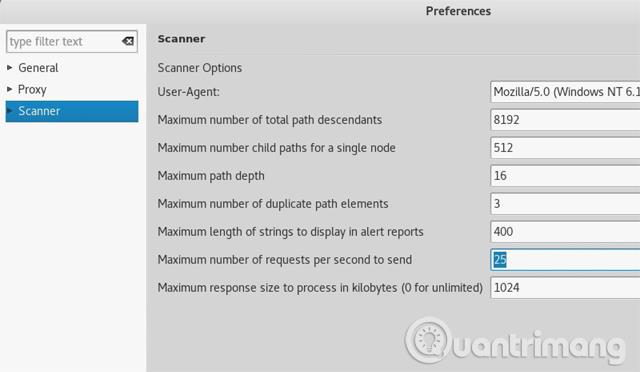

Друго нещо в менюто Скенер, което потребителите може да искат да променят, е опцията Максимален брой заявки за секунда за изпращане . По подразбиране софтуерът е настроен на 25 заявки/секунда.

В зависимост от сценария тази заявка за секунда може да бъде твърде много или твърде малко. Ако приемем, че имате разрешение да сканирате уебсайт с Vega, десет заявки в секунда вероятно е добро число за начало. За сайтове, които притежавате, 100 заявки в секунда може да са по-подходящи. Необходимата сума зависи изцяло от потребителя.

Няма да забележите увеличение на мощността на обработка, като използвате повече заявки в секунда, така че е безопасно да зададете този брой по-висок. Vega не е DDoS инструмент, интернет честотната лента и честотната лента на уебсайта автоматично ще намалят заявките.

Настройките на Listener в „ Proxy “ са опции, които не са свързани със скенерите. Опцията „ Отстраняване на грешки “ в раздела Скенер е за разработчици на Vega.

Стъпка 4: Сканирайте уебсайта с Vega

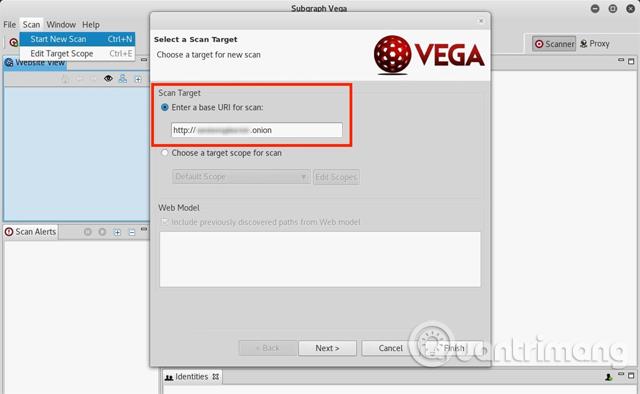

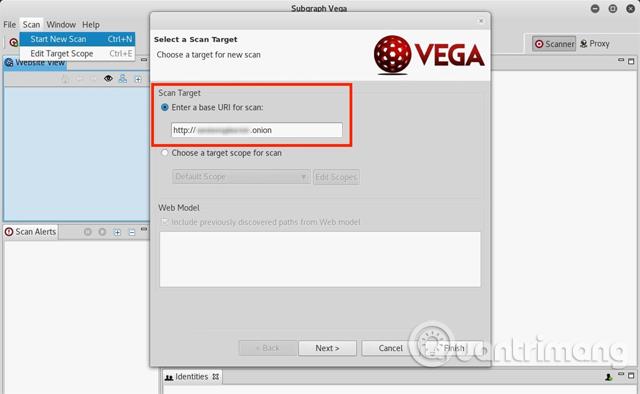

След като Vega е инсталирана и конфигурирана, можете да започнете да сканирате сайта. За да започнете сканиране, отворете менюто „ Сканиране “ горе вляво и щракнете върху „ Стартиране на ново сканиране “. Ще се появи прозорецът Избор на цел за сканиране , въведете URL адреса, който искате да сканирате, в полето под целта за сканиране, след което щракнете върху „ Напред “.

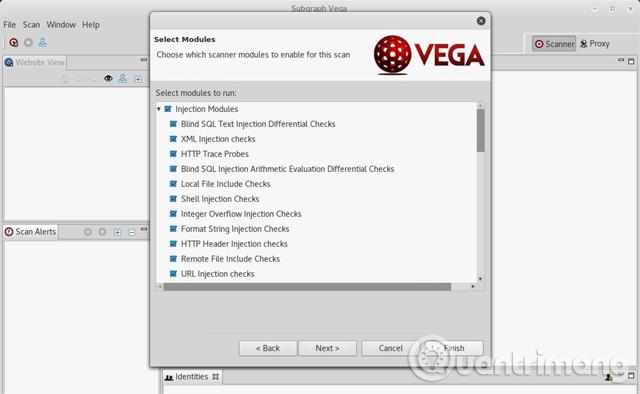

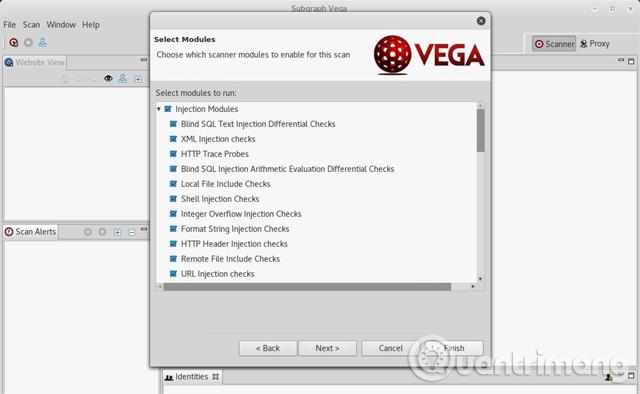

Vega има десетки модули, предназначени да откриват различни често срещани уязвимости на уеб сървъри, като например SQL, XSS и XML инжектиране. Ако искате да активирате всички модули за сканиране, просто ги изберете всички и щракнете върху „ Край “, за да започнете да сканирате уебсайта. Ако не, премахнете отметката от модулите, които не ви интересуват при първото стартиране.

Забележка: Ако не е необходимо да коригирате опциите за удостоверяване или параметрите , просто изберете „ Край “, след като изберете модулите.

Това сканиране може да отнеме от 2 до 8 часа, за да завърши в зависимост от размера на сайта и предварително зададените заявки за секунда. Потребителите знаят, че сканирането е започнало, когато уебсайтът се появи в раздела Сигнали за сканиране . След като сканирането приключи, ще получите подробен отчет за откритите уязвимости в сигурността.

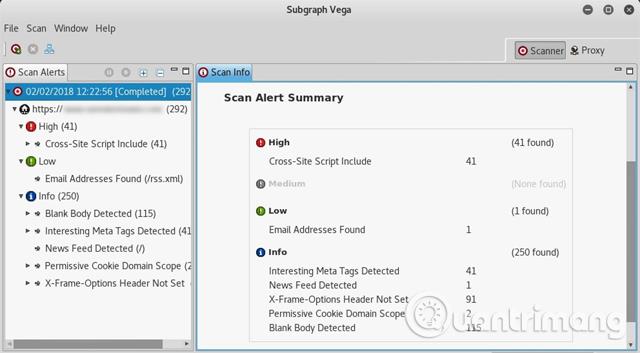

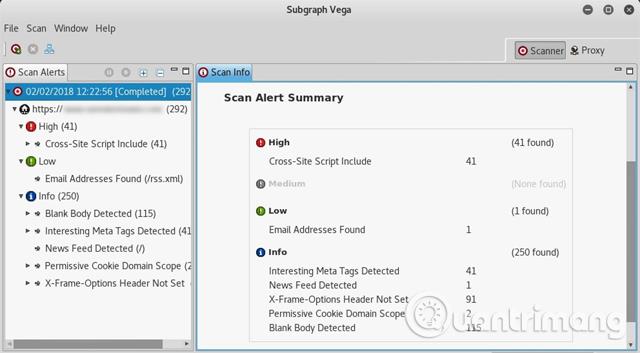

Стъпка 5: Тълкувайте съобщението на Vega

След като сканирането приключи, Vega ще представи ясно и кратко резюме на предупрежденията. Ако Vega съобщи за "висока" уязвимост, потребителите не трябва да се паникьосват. Модулите на Vega са много чувствителни и понякога генерират фалшиви положителни резултати за уязвимости, които всъщност може да не съществуват. Понякога това не е лошо. Следователно трябва да прегледате отчета и да проверите всяко предупреждение ръчно.

Vega върши страхотна работа, обяснявайки какво означава всяко предупреждение, как се отразява на сайта и как да се коригират уязвимостите. Той също така включва полезни препратки, които могат да помогнат на потребителите да разберат по-добре как да се справят с уязвимостите. Щракването върху един от сигналите ще покаже тонове полезна информация.

Vega е чудесен инструмент, който помага на изследователите по сигурността да разберат по-добре оценките на сигурността на Pentest. Богатият избор от модули позволява дори на новите потребители да се впуснат в потенциалните рискове за сигурността и да оценят тяхната тежест за уебсайтовете. Всеки, който се интересува от подобряване на сигурността на уебсайта и подобряване на уменията си за уеб хакване, ще хареса Vega и нейната лекота на използване.

Виж повече: