Всеки път, когато изтеглите програма от интернет, вие сте принудени да се доверите на разработчика, че това не е зловреден софтуер. Няма друг начин. Но обикновено това не е проблем, особено при известни разработчици и софтуер.

Въпреки това уебсайтовете, които хостват софтуер, са по-уязвими на атаки. Нападателите могат да подкопаят сигурността на уебсайта и да заменят програмите с техни злонамерени версии. Злонамерената версия изглежда и функционира точно като оригинала, с изключение на вмъкната задна врата . С тази задна врата нападателят може да контролира различни части на компютъра. Вашият компютър ще бъде вмъкнат в ботнет или още по-лошо, злонамереният софтуер ще изчака, докато използвате вашата кредитна/дебитна карта и ще открадне информацията ви за вход. Трябва да сте особено внимателни, когато изтегляте важен софтуер като операционни системи, портфейли за криптовалута или друг подобен софтуер.

Инструкции за удостоверяване на софтуер на Windows чрез цифрови подписи

Цифровите подписи могат да ви защитят в днешно време

Авторите на софтуер могат да „подписват“ своите продукти. Освен ако нападателят не може да открадне частния ключ на автора на софтуера, няма начин някой да фалшифицира този подпис. Има много случаи, в които хиляди потребители са изтеглили злонамерени програми и в почти всеки случай, ако са проверили цифровите подписи, биха забелязали, че са невалидни и ситуацията е можела да бъде избегната. Сравнително лесно е да се замени софтуер на уязвим уебсайт, но е изключително трудно да се открадне частен ключ, който е правилно съхранен и изолиран от достъп до Интернет.

Можете да прочетете повече за цифровите подписи в статията: Как да проверите автентичността на софтуера на Linux с помощта на цифрови подписи . Тази статия обсъжда същото, но ще използвате помощни програми на Windows за удостоверяване на изтегляния.

Как да използвате Gpg4win за проверка на цифрови подписи

Изтеглете и инсталирайте Gpg4win . Умните хора ще се чудят как да знаят със сигурност, че този софтуер е легитимен. Това е добър въпрос и ако тази страница за изтегляне е повредена, тогава всички стъпки, които следват, ще бъдат напразни.

За щастие, разработчикът Gpg4win е преминал през всички проблеми, за да получи своя софтуер подписан от сертифициращ орган, и подробно описва стъпките за проверка на програмата си на уебсайта. Въпреки че същата криптография се използва за проверка на валидността, общият метод ще бъде различен. За това се използват цифрови сертификати.

Потвърдете контролната сума на файла

Да приемем, че искате да изтеглите портфейла Bitcoin Core . Изтеглете изпълнимия файл на Windows x64 ( exe , не zip ). След това щракнете върху „ Проверете подписите на изданието “, за да изтеглите файла SHA256SUMS.asc. Първата стъпка е да проверите хеша на инсталационния файл.

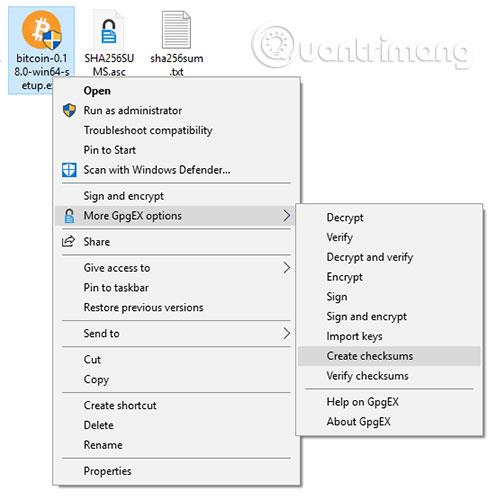

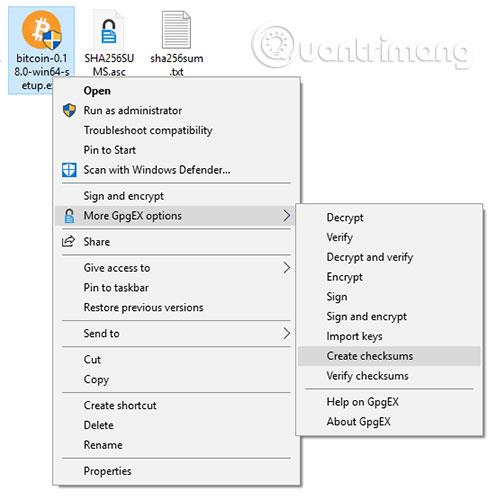

Отидете в папката за изтегляне и с инсталиран Gpg4win вече можете да щракнете с десния бутон върху файл и ще се появи ново контекстно меню. Щракнете с десния бутон върху инсталационния файл на биткойн ( exe , който сте изтеглили) и изберете Още опции на GpgEX > Създаване на контролни суми , като на изображението по-долу.

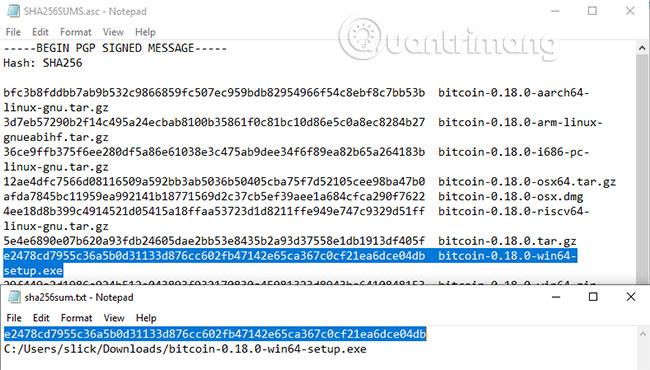

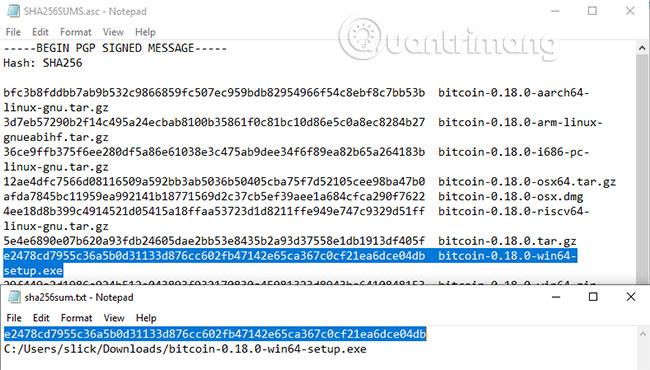

Отворете създадените файлове sha256sum.txt и изтеглените файлове SHA256SUMS.asc . Сравнете контролната сума на SHA256 и те трябва да са еднакви.

Проверете подписа на файла със списъка с контролни суми

Въпреки че току-що сте изтеглили инсталационния файл и списъка с контролни суми от същия уебсайт, ако хакер замени инсталационния файл, той може лесно да замени и списъка с контролни суми. Хакерите обаче не могат да фалшифицират подписи. Това може да бъде потвърдено от известен (легитимен) публичен ключ. Първо, трябва да изтеглите този ключ.

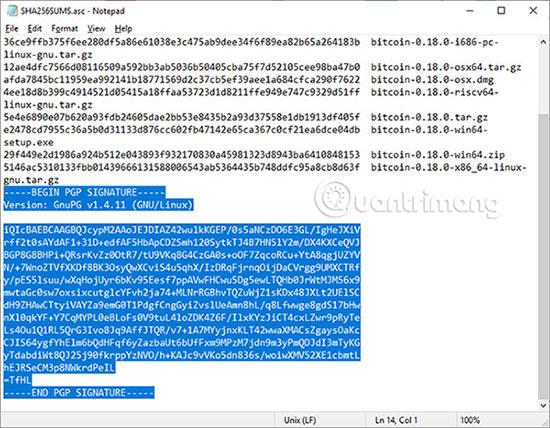

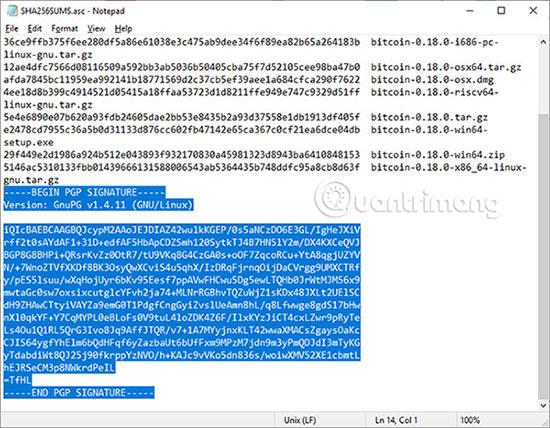

Изображението на подписа изглежда така:

Това е вграден подпис (включен в същия файл, който валидира). Понякога този подпис ще бъде отделен и поставен в отделен файл. Ако промените само една буква в този текстов файл, подписът вече няма да е валиден. Това е начин да знаете със сигурност, че разработчикът е одобрил и подписал тези точни, конкретни активи с правилната контролна сума.

Въведете публичния ключ на програмиста

Имате публичните ключове, достъпни за изтегляне в секцията „ Ключове за подписване на издаване на Bitcoin Core “ на страницата за изтегляне на Bitcoin. Като предпазна мярка можете да ги изтеглите от друг източник. Ако атакуващият замени легитимните ключове със своя частен ключ, вие ще намерите правилните ключове (и пръстови отпечатъци) на всички други места, където са били публикувани или обсъждани.

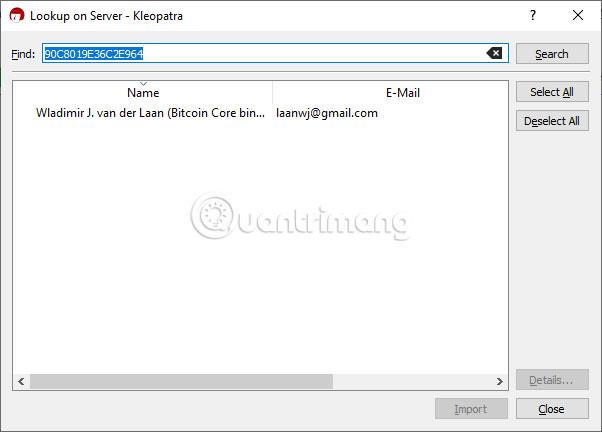

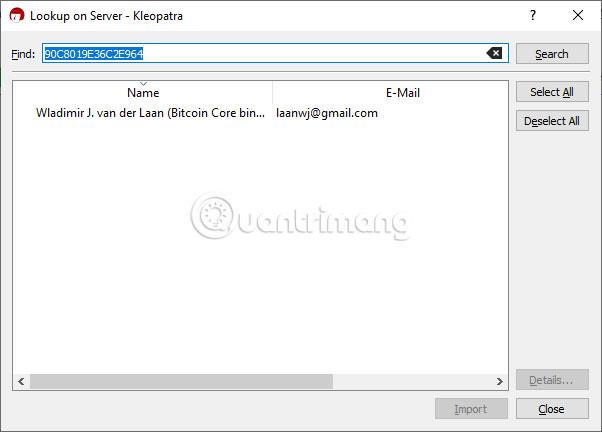

Щракнете с десния бутон върху SHA256SUMS.asc и изберете Декриптиране и проверка . Програмата ще ви каже, че нямате публичен ключ. Щракнете върху Търсене.

Търсенето може да отнеме известно време. Обърнете внимание на низа в полето Find.

Можете да копирате и поставите в Google, за да видите пръстови отпечатъци на публичен ключ, които са били обсъждани на законни уебсайтове или форуми. На колкото повече места намерите този публичен ключ, толкова по-сигурни можете да сте, че той принадлежи на законния собственик.

Кликнете върху ключа и след това го въведете. Можете да щракнете върху Не в подканата, която получавате след това (вземете мерки за потвърждаване на ключа), ако не знаете как или не искате да направите това точно сега.

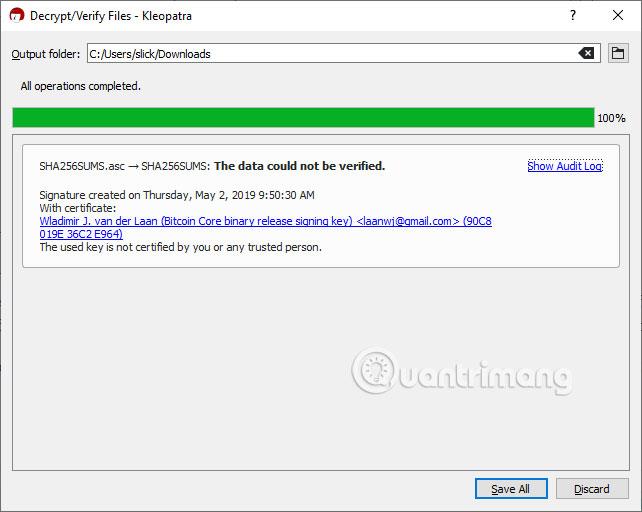

Накрая щракнете върху Показване на журнала за проверка .

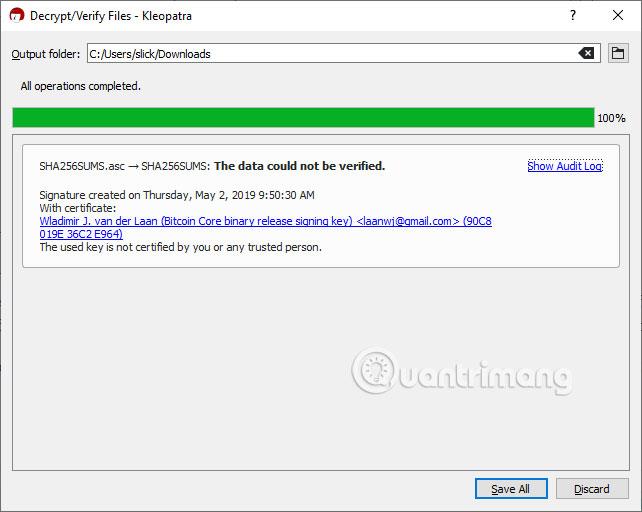

Ще видите текста на подписа Good , подчертан в следващото изображение.

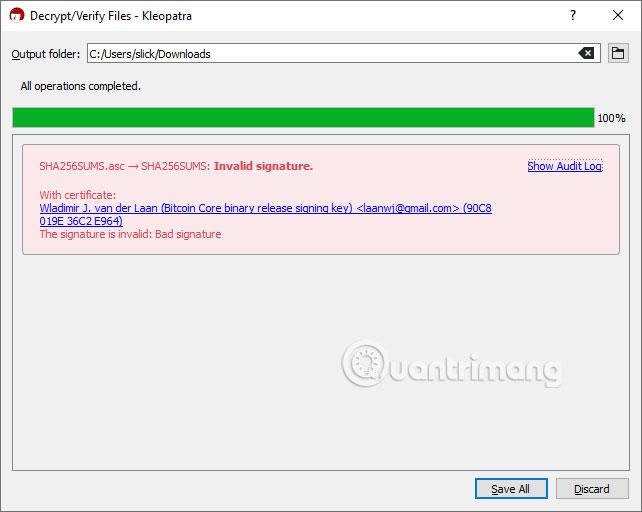

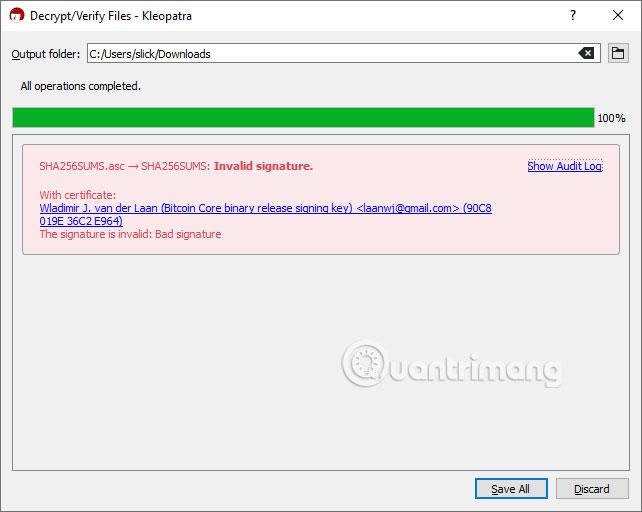

Опитайте да промените само една буква в SHA256SUMS.asc и ще получите резултата, както е показано на следното изображение.

Много малко разработчици ви дават възможност да проверите дали софтуерът идва от тях. Но обикновено програмите, които обработват чувствителни или много важни данни, ще ви дадат тази опция. Използвайте опцията за проверка на цифровия подпис и това може да ви спаси от проблеми един ден.

Надявам се, че сте успешни.