InsaneCrypt или Everbe 1.0 рансъмуер е семейство рансъмуер, базирано на проект с отворен код. Това семейство рансъмуер се разпространява чрез спам и хакване на услуги за отдалечен работен плот , но това в момента не е потвърдено.

Добрата новина е, че можете да дешифрирате безплатно варианти на това семейство рансъмуер, като използвате декриптатора, създаден от Майкъл Гилеспи и Максим Мейнян. За да използва декодера, жертвата трябва само да има криптиран файл и некриптирана версия на същия файл. Това често може да се постигне чрез шаблони, предоставени от Windows.

С този инструмент могат да се декодират варианти със следните разширения.

.[email].insane

.[email].DEUSCRYPT

.[email].deuscrypt

.[email].Tornado

.[email].twist

.[email].everbe

.[email].embrace

.[email].pain

.[email].volcano

За съжаление, този декриптатор няма да дешифрира варианти на фамилията рансъмуер Everbe 2.0, тъй като криптирането на тази версия няма слабости, които да се използват.

Как да декриптирате рансъмуер InsaneCrypt и Everbe 1.0

Инфекцията с рансъмуер InsaneCrypt или Everbe 1.0 може да бъде идентифицирана чрез проверка дали файловете са били криптирани и преименувани на .insane, .DEUSCRYPT, .deuscrypt, .Tornado, .twist, .everbe, .pain, .volcano или .embrace или не.

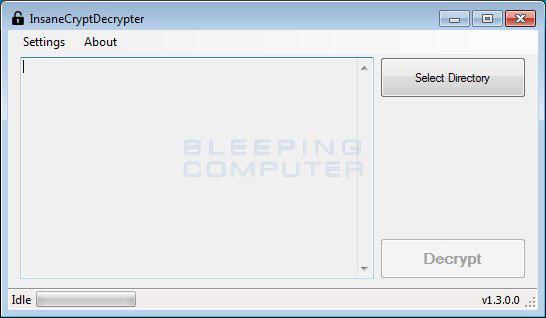

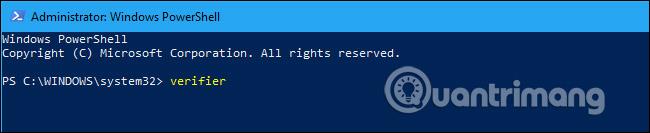

За да декриптирате файлове, криптирани от рансъмуер Everbe, първо изтеглете инструмента InsaneCrypt Decryptor тук.

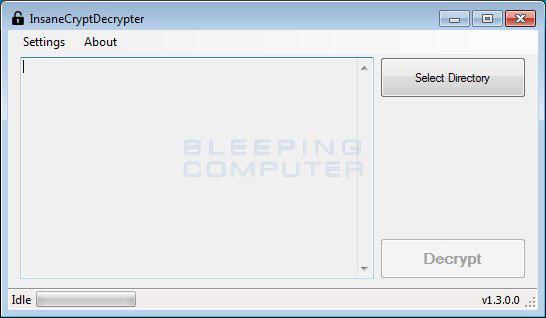

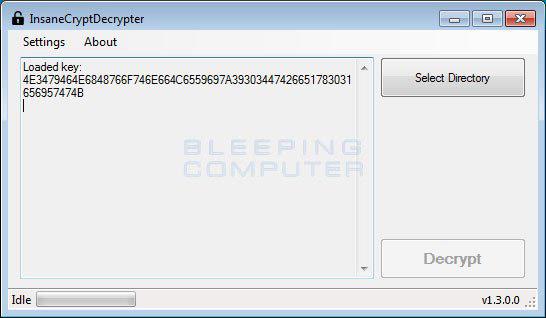

След като го изтеглите, просто щракнете двукратно върху изпълнимия файл, за да започнете декодирането и ще бъдете посрещнати с началния екран.

За дешифриране е необходимо да импортирате криптиран файл и неговата оригинална некриптирана версия. Първо щракнете върху менюто Настройки и изберете Bruteforcer. Това ще отвори екран, където потребителят може да избере както шифрования файл, така и неговата нешифрована версия, както е показано по-долу.

След като изберете и двата файла, щракнете върху бутона Старт , за да започнете декодирането. Този процес може да отнеме доста време, така че бъдете търпеливи.

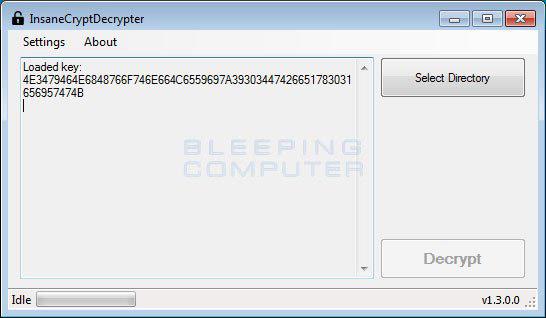

Когато приключи, инструментът за декриптиране ще покаже, че ключът за декриптиране е намерен. Сега щракнете върху бутона X , за да затворите прозореца на BruteForcer и ключът ще бъде зареден в инструмента за дешифриране, както е показано по-долу.

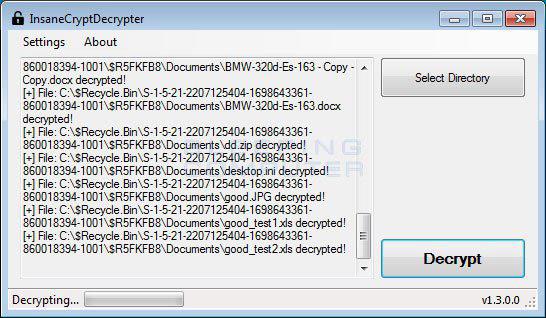

Сега е необходимо да изберете папка за дешифриране. Ако искате да дешифрирате цялото устройство, просто изберете самата буква на устройството. Например на изображението по-долу авторът е избрал устройство C:\.

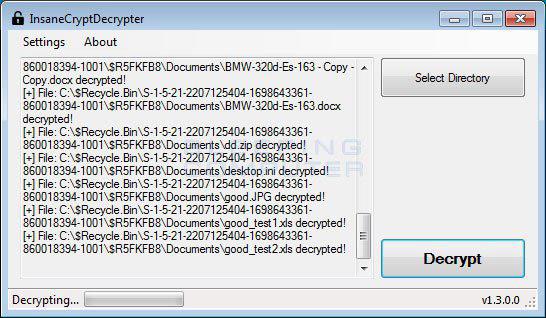

Когато сте готови, щракнете върху бутона Декриптиране , за да започнете да декриптирате файлове, криптирани от Everbe ransomware. След като щракнете върху бутона Декриптиране, програмата ще дешифрира всички криптирани файлове и ще покаже състоянието на декриптиране в прозореца.

Когато приключи, инструментът за декриптиране ще покаже обобщение на броя декриптирани файлове. Ако някои файлове са пропуснати, това може да се дължи на разрешения за тези файлове.

Въпреки че файловете вече са декриптирани, оригиналните криптирани файлове ще продължат да бъдат на компютъра. След като потвърдите, че вашите файлове са декриптирани правилно, можете да използвате CryptoSearch , за да преместите всички файлове, шифровани от ransomware, в папка, за да могат да бъдат изтрити или архивирани.

Вече можете да затворите инструмента за дешифриране и да използвате компютъра си както обикновено. Ако имате нужда от помощ при използването на този декодер, моля, оставете коментар в секцията за коментари по-долу!

Късмет!

Виж повече: