На 8 януари 2019 г. потребителите видяха първата версия на злонамерения софтуер Clipper в Google Play Store. То се маскира като безобидно приложение, за да подмами хората да го изтеглят, след което започна да пренасочва криптовалута към собственика на зловредния софтуер.

Но какво представлява зловреден софтуер Clipper, как работи и как могат да бъдат избегнати атаките от този зловреден софтуер?

Научете за злонамерения софтуер Clipper

Какво е Clipper злонамерен софтуер?

Clipper се насочва към адресите на портфейла за криптовалута в една транзакция. Този адрес на портфейла е като версията за криптовалута на номер на банкова сметка. Ако искате някой да ви плати с криптовалута, трябва да му предоставите адрес на портфейла и платецът го въвежда в своите данни за плащане.

Clipper отвлича транзакции с криптовалута, като разменя истинските адреси на портфейла с тези, принадлежащи на портфейла на създателя на Clipper. Когато потребителите извършват плащания от сметки в криптовалута, те плащат на създателя на Clipper вместо на първоначално предвидения получател.

Това може да причини сериозни финансови щети, ако зловредният софтуер успее да отвлече транзакция на висока стойност.

Как работи Clipper

Clipper извършва тази смяна, като наблюдава клипборда (където се съхраняват копираните данни) на заразено с Clipper устройство. Всеки път, когато потребител копира данни, Clipper проверява дали клипбордът съдържа адреси на портфейли за криптовалута. Ако е така, Clipper ще го размени с адреса на създателя на зловреден софтуер.

Сега, когато потребителите поставят адрес, те поставят адреса на атакуващия вместо легитимния адрес.

Clipper използва сложната природа на адресите на портфейла. Това са дълги поредици от цифри и букви, привидно избрани на случаен принцип. Много малко вероятно е платецът да осъзнае, че адресът е разменен, освен ако не е използвал адреса на портфейла няколко пъти.

Дори по-лошо, неговата сложност прави потребителите по-склонни да копират и поставят адреса, вместо да го въвеждат сами с помощта на клавиатурата. Точно това искаше Clipper!

От колко време Clipper съществува?

Самият Clipper не е нищо ново. Появи се около 2017 г. и се фокусира главно върху компютри с Windows. Оттогава Clipper, насочен към Android, е разработен и продаван на черния пазар. Заразените приложения могат да бъдат намерени на съмнителни уебсайтове.

Такива сайтове бяха в основата на зловредния софтуер Gooligan от 2016 г., който зарази над 1 милион устройства.

Това е първата версия на приложението в Google Play Store, официално заразена с Clipper. Успешното качване на заразено със злонамерен софтуер приложение в официалния магазин за приложения е мечтан сценарий за разпространителите на зловреден софтуер. Приложенията, изтеглени от Google Play Store, осигуряват известно усещане за сигурност, което ги прави по-надеждни от приложенията, намерени на произволен уебсайт.

Това означава, че хората често изтеглят и инсталират приложения от тук без съмнение, което е точно това, което създателите на зловреден софтуер искат.

Кои приложения съдържат Clipper?

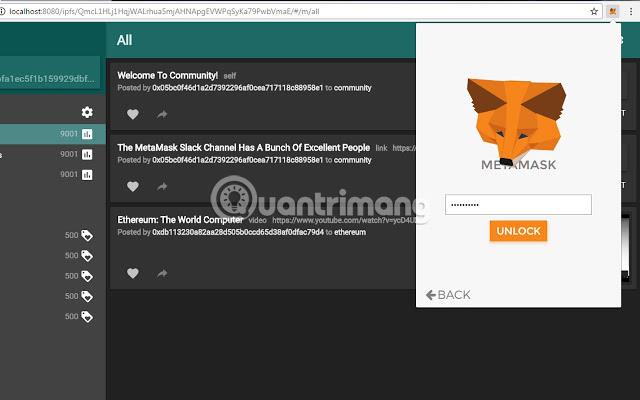

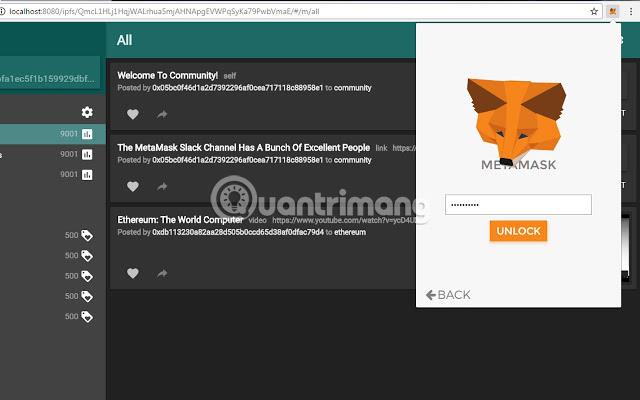

Clipper е в приложение, наречено MetaMask. Това е услуга, която всъщност позволява базирани на браузър разпределени приложения за криптовалутата Ethereum . В момента MetaMask няма официално приложение за Android, така че създателите на зловреден софтуер се възползваха от това, за да накарат хората да мислят, че официалната версия е пусната.

Това фалшиво приложение MetaMask направи повече от размяна на адреси на криптовалута в клипборда. Той също така поиска подробности за акаунта на потребителите в Ethereum като част от настройването на фалшивия акаунт. След като потребителят въведе своите данни, създателят на зловреден софтуер ще разполага с цялата информация, от която се нуждае, за да влезе в акаунта.

За щастие охранителна компания откри Clipper, преди да причини твърде много щети. Фалшивото приложение MetaMask беше качено на 1 февруари 2019 г., но беше докладвано и премахнато малко повече от седмица по-късно.

Увеличаване на атаките с криптовалута

Въпреки че този тип атака е доста нова, не е твърде изненадваща. Криптовалутата е огромен бизнес днес и с нея идва потенциалът да печелите огромни суми пари. Въпреки че повечето хора са доволни от правенето на пари чрез законни средства, винаги ще има хора, които избират незаконно да експлоатират пари от други.

Криптовалутите са любима цел на създателите на зловреден софтуер в световен мащаб. Те отвличат процесора на устройството, превръщайки го в криптовалута за себе си, без да бъдат открити от основния потребител.

Подобно на този пример за злонамерен софтуер на Clipper, компаниите за сигурност са открили подли копачи на криптовалута, които заразяват приложения в Google Play Store със зловреден софтуер. Като такова, това може да е само началото на базиран на криптовалута зловреден софтуер, който атакува потребителите на телефони с Android.

Как да избегнем атака от Clipper?

Това може да звучи много страшно, но избягването на атака от Clipper е доста лесно. Clipper зависи от това, че потребителите не знаят за съществуването му и игнорират предупредителните знаци. Разбирането как работи Clipper е важно за победата му. С четенето на тази статия сте свършили 90% от работата!

Първо, винаги се уверете, че изтегляте приложението от Google Play Store. Въпреки че Google Play не е идеален, той е много по-безопасен от други сенчести интернет сайтове. Опитайте се да избягвате сайтове, които действат като магазини за приложения на трети страни за Android, тъй като е много по-вероятно те да съдържат зловреден софтуер, отколкото Google Play.

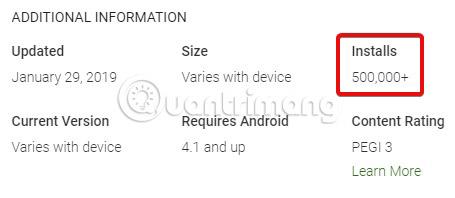

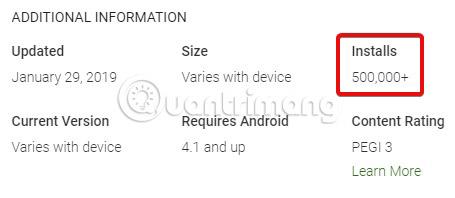

Когато изтегляте приложения от Google Play, проверете отново общия брой изтеглени приложения, преди да инсталирате. Ако дадено приложение съществува от дълго време и има малък брой изтегляния, изтеглянето може да е рисковано. По същия начин, ако приложение твърди, че е мобилна версия на популярна услуга, проверете отново името на програмиста.

Ако името е различно (дори малко по-различно) от официалното име на разработчика, това е важен предупредителен знак, че нещо не е наред.

Дори телефонът да е заразен с Clipper, потребителите могат да избегнат атака, като бъдат по-предпазливи. Проверете два пъти всеки адрес на портфейла, който ще бъде поставен, за да сте сигурни, че не е променен по средата. Ако адресът, който сте поставили, е различен от копирания адрес, това означава, че Clipper дебне в системата.

Стартирайте пълно сканиране за вируси на Android и премахнете всички наскоро инсталирани тъмни приложения.

Clipper може да бъде вреден за всеки, който борави с големи количества криптовалута. Сложният характер на адресите на портфейла, съчетан с типичната тенденция на потребителите да копират и поставят, дава възможност на Clipper да атакува.

Много хора може дори да не осъзнаят какво са направили, докато не стане твърде късно!

За щастие, побеждаването на злонамерения софтуер Clipper е лесно: Никога не изтегляйте подозрителни приложения и проверявайте отново всички връзки към портфейла, преди да потвърдите транзакциите.